Содержание

- 2. В стандарті GSM процедура аутентифікації пов'язана з використанням модуля ідентифікації абонента (Subscriber Identity Module – SIM),

- 3. Ідентифікатор PIN – код, відомий тільки абоненту, який повинен служити захистом від несанкціонованого використання SIM-карти, наприклад,

- 4. Рис.1. Схема процедури аутентифікації (стандарт GSM): R – випадкове число; A3 – алгоритм аутентифікації; А8 –

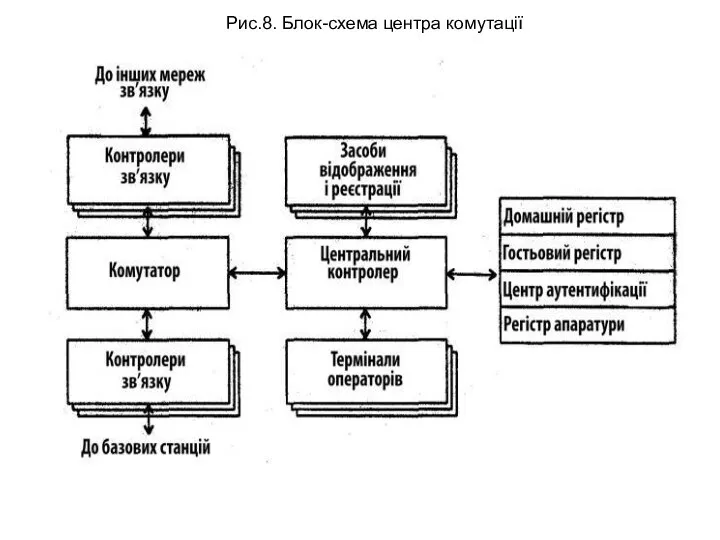

- 5. Рис.8. Блок-схема центра комутації

- 6. Шифрование Как только подлинность абонента была проверена, таким образом защищая и абонента и сетевого оператора от

- 7. Перед шифрованием происходит фаза переговоров в ходе которой определяется, какая версия A5 будет использована. Если сеть

- 9. 2. Передача обслуговування Передача обслуговування (амер. термін handoff, англ. – handover) при переміщенні РС здійснюється від

- 10. Необхідність в передачі обслуговування виникає тоді, коли якість каналу зв'язку, яка оцінюється за рівнем сигналу, падає

- 11. 3. Роумінг Роумінг (від англ. roam – бродити, мандрувати; абонент, що використовує послуги роумінга, – ромер

- 12. Після цього ромер користується стільниковим зв'язком, як вдома: виклики від нього обслуговуються звичайним способом (з тією

- 13. 4. Функції стільникового зв'язку Функції (послуги) стільникового зв'язку досить різноманітні, а саме: звичайний двосторонній радіотелефонний зв'язок

- 14. Функції передачі можуть бути прозорими, коли захист від помилок забезпечується лише за рахунок поточної корекції помилок,

- 16. Скачать презентацию

В стандарті GSM процедура аутентифікації пов'язана з використанням модуля ідентифікації абонента

В стандарті GSM процедура аутентифікації пов'язана з використанням модуля ідентифікації абонента

(Personal Identification Number – PIN), міжнародний ідентифікатор абонента РС (International Mobile Subscriber Identity – IMSI), індивідуальний ключ

аутентифікації абонента Ki, індивідуальний алгоритм аутентифікації абонента A3, алгоритм обчислення ключа шифрування А8.

Для аутентифікації використовується зашифрований відгук (signed response) S, який є результатом застосування алгоритму A3 до ключа Ki і квазівипадкового числа R, який РС отримує від центру аутентифікації через ЦК. Алгоритм А8 використовується для обчислення ключа шифрування трафіку. Унікальний ідентифікатор IMSI для поточної роботи замінюється тимчасовим ідентифікатором TMSI (Temporary Mobile

Subscriber Identity – тимчасовий ідентифікатор абонента рухомого зв'язку), який присвоюється апарату при його першій реєстрації в конкретному регіоні, що визначається ідентифікатором LAI (Location Area Identity – ідентифікатор області місцеположення), і скидається при виході апарату за межі цього регіону.

Ідентифікатор PIN – код, відомий тільки абоненту, який повинен служити

Ідентифікатор PIN – код, відомий тільки абоненту, який повинен служити

Процедура аутентифікації стандарту GSM схематично показана на рис. 1, де пунктиром позначені елементи, що не відносяться безпосередньо до процедури аутентифікації, проте використовуються для обчислення ключа шифрування Кс. Обчислення проводиться кожного разу при проведенні аутентифікації.

Процедура ідентифікації полягає в порівнянні ідентифікатора абонентного апарату з номерами, що містяться у відповідних "чорних списках" регістра апаратури, з метою вилучення вкрадених і зіпсованих апаратів.

Рис.1. Схема процедури аутентифікації (стандарт GSM):

R – випадкове число; A3

Рис.1. Схема процедури аутентифікації (стандарт GSM): R – випадкове число; A3

Рис.8. Блок-схема центра комутації

Рис.8. Блок-схема центра комутації

Шифрование

Как только подлинность абонента была проверена, таким образом защищая

Шифрование

Как только подлинность абонента была проверена, таким образом защищая

Это достигается путем шифрования данных, передаваемых по радио-интерфейсу, с использованием второго ключа Kc и изначально секретного алгоритма A5. Kc генерируется в ходе проверки подлинности, используя Ki, RAND и секретный алгоритм A8, который также хранится в SIM-карте. Подобно алгоритму A3, A8 не уникален, и он может также быть выбран оператором. Ключи Kc для каждого пользователя вычисляются в AuC домашней сети и передаются в VLR в составе набора триплетов, где каждому триплету и, соответственно — ключу Kc, присваивается номер ключа — CKSN (Cipher Key Sequence Number). В некоторых реализациях алгоритмы A3 и A8 объединены в единственный алгоритм A38, который использует RAND и Ki, чтобы сгенерировать Kc и SRES.

В отличие от A3 и A8, которые, возможно, различны для каждого индивидуального оператора, A5 выбирается из списка из 7 возможных вариантов.

Перед шифрованием происходит фаза переговоров в ходе которой определяется, какая

Перед шифрованием происходит фаза переговоров в ходе которой определяется, какая

Алгоритм A5 использует 64-битный ключ Kc и 22-битный номер фрейма TDMA для вычисления двух 114-битных слов шифрования — BLOCK1 и BLOCK2, использующихся при передаче и приёме соответственно.

Поскольку зашифрованные данные вычислены, используя номер фрейма TDMA, то слова изменяются от посылки к посылке и не повторяются на протяжении гиперфрейма (приблизительно 3,5 часа).

Перед тем, как начать шифрование, мобильная станция (MS) отправляет в VLR номер ключа шифрования CKSN, который хранится в её памяти с момента последней процедуры аутентификации. CKSN не содержит секретных данных, а служит лишь для того, чтобы MS могла сообщить сети, какой ключ Kc она «помнит». После этого VLR отправляет в MS команду на включение шифрования и передаёт в базовую станцию (BTS) ключ Kc из того триплета, который соответствует номеру CKSN, полученному от MS. Таким образом между MS и VLR достигается договорённость о выборе ключа шифрования без передачи самого ключа по радиоинтерфейсу.

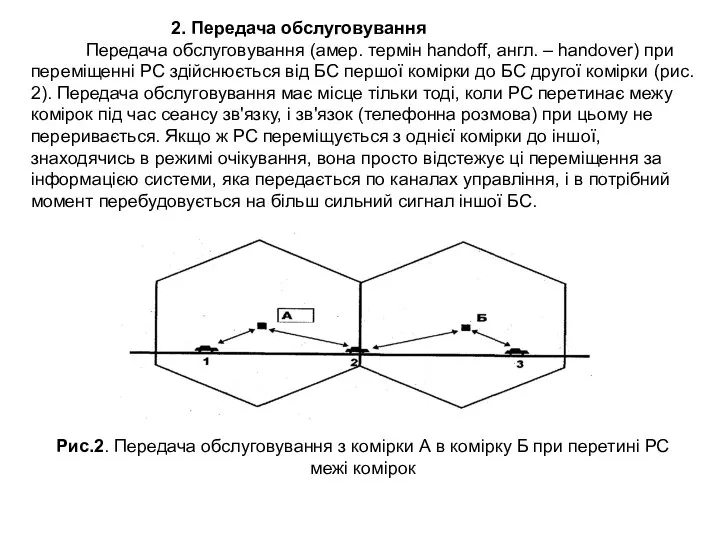

2. Передача обслуговування

Передача обслуговування (амер. термін handoff, англ. –

2. Передача обслуговування Передача обслуговування (амер. термін handoff, англ. –

Рис.2. Передача обслуговування з комірки А в комірку Б при перетині РС межі комірок

Необхідність в передачі обслуговування виникає тоді, коли якість каналу зв'язку,

Необхідність в передачі обслуговування виникає тоді, коли якість каналу зв'язку,

В стандарті GSM вказані параметри постійно вимірюються РС як для своєї комірки, так і для суміжних (до 16 комірок), і результати вимірювань передаються на БС.

В стандарті D-AMPS ці характеристики РС вимірює лише для робочої комірки, проте у разі погіршення якості зв'язку РС про це повідомляє ЦК через БС, і по команді ЦК аналогічні вимірювання здійснюють рухомі станції сусідніх комірок і за їх результатами ЦК вибирає комірку з більш високою якістю каналу зв'язку, в яку має бути передано обслуговування. ЦК, прийнявши рішення про передачу обслуговування і вибравши нову комірку, повідомляє про це БС нової комірки, а РС старої комірки через БС видає необхідні команди, в яких вказуються:

новий частотний канал,

номера робочого слота та інше.

РС за частки секунди, які залишаються непомітними для абонента, перебудовується на новий канал і налаштовується на спільну роботу з новою БС.

3. Роумінг

Роумінг (від англ. roam – бродити, мандрувати; абонент,

3. Роумінг

Роумінг (від англ. roam – бродити, мандрувати; абонент,

Роумінг з'являвся у міру розвитку стільникових систем і використовував різні технічні і організаційні рішення в різних стандартах, країнах і регіонах.

Для реалізації роумінгу необхідно мати в обох системах однаковий стандарт стільникового зв'язку. З розвитком мобільного зв'язку поняття роумінгу помітно розширяється: з'явилась можливість роумінгу між системами стільникового і мобільного супутникового зв'язку.

Схема організації роумінгу наступна. Абонент стільникового зв'язку, що потрапив на територію "чужої системи", яка допускає реалізацію роумінгу, ініціює виклик звичайним способом (ніби він перебуває на території "своєї системи"). ЦК, переконавшись, що в його домашньому регістрі цей абонент не значиться, сприймає його як ромера і заносить його в гостьовий регістр. Це занесення здійснюється на основі запрошених в домашньому регістрі "рідної системи" ромера і отриманих від цієї системи відомостей, необхідних для організації обслуговування ромера (види послуг, паролі, шифри тощо). При цьому ЦК нової системи повідомляє "рідну систему" ромера про те, в якій саме системі ромер перебуває в даний час; остання інформація фіксується в домашньому регістрі "рідної системи" ромера.

Після цього ромер користується стільниковим зв'язком, як вдома: виклики від

Після цього ромер користується стільниковим зв'язком, як вдома: виклики від

4. Функції стільникового зв'язку

Функції (послуги) стільникового зв'язку досить різноманітні,

4. Функції стільникового зв'язку

Функції (послуги) стільникового зв'язку досить різноманітні,

В стандарті GSM існують такі функції стільникового зв'язку: функції передачі і телефункції.

Функції передачі включають чотири категорії:

1. Асинхронний обмін даними з комутованими телефонними мережами

загального користування з швидкостями 300...9600 бит/с.

2. Синхронний обмін даними з комутованими телефонними мережами загального користування, комутованими мережами передачі даних загального користування і цифровими мережами з інтеграцією функцій з швидкостями 300...9600 бит/с

3. Асинхронний пакетний обмін даними з мережею передачі даних загального користування з пакетною комутацією (доступ через ассемблер/дизассемблер) з швидкостями 300...9600 бит/с.

4. Синхронний пакетний обмін даними з мережею передачі даних загального користування з пакетною комутацією з швидкостями 2400...9600 бит/с.

Функції передачі можуть бути прозорими, коли захист від помилок забезпечується

Функції передачі можуть бути прозорими, коли захист від помилок забезпечується

Телефункції включають в себе такі категорії:

1. Передача інформації мови і тональної сигналізації в смузі мови.

2. Передача коротких повідомлень (буквено-цифрових – до 180 символів – у бік рухомого абонента).

3. Доступ до системи обробки повідомлень (наприклад, передача повідомлення від системи персонального радіовиклику на РС стільниковому зв'язку).

4. Передача факсимільних повідомлень.

Додаткові функції включають такі категорії:

1. Ідентифікація і відображення номера, що викликається чи підключається, обмеження ідентифікації і відображення номера, що викликається чи підключається (стороні, яка викликає, надається право обмежити можливість ідентифікації її номера).

2. Переадресування виклику на інший номер (коли абонент зайнятий або не відповідає) і передача виклику (перемикання встановленої лінії зв'язку на іншого абонента).

я лекция рак пищевода

я лекция рак пищевода Презентация "Виды инфляции" - скачать презентации по Экономике

Презентация "Виды инфляции" - скачать презентации по Экономике Русское искусство середины XVIII века

Русское искусство середины XVIII века Презентация "Основные характеристики цвета" - скачать презентации по МХК

Презентация "Основные характеристики цвета" - скачать презентации по МХК Дохристианский период восточнославянской культуры. Язычество. Бытовая культура. Обряды.

Дохристианский период восточнославянской культуры. Язычество. Бытовая культура. Обряды. Программирование циклических алгоритмов

Программирование циклических алгоритмов Тема №1 НАЦІОНАЛЬНА ЕКОНОМІКА: ЗАГАЛЬНЕ І ОСОБЛИВЕ План Загальні передумови формування національної економіки Напрями змін

Тема №1 НАЦІОНАЛЬНА ЕКОНОМІКА: ЗАГАЛЬНЕ І ОСОБЛИВЕ План Загальні передумови формування національної економіки Напрями змін Презентация «НЕКОММЕРЧЕСКИЕ ЮРИДИЧЕСКИЕ ЛИЦА»

Презентация «НЕКОММЕРЧЕСКИЕ ЮРИДИЧЕСКИЕ ЛИЦА» вакцинация - презентация для начальной школы

вакцинация - презентация для начальной школы Повторить вопросы Демократические выборы народных депутатов РСФСР; Декларация о государственном суверенитете России; Первы

Повторить вопросы Демократические выборы народных депутатов РСФСР; Декларация о государственном суверенитете России; Первы Презентация "Организация работы бухгалтерской службы на примере OOO «Kinder wond»" - скачать презентации по Экономике

Презентация "Организация работы бухгалтерской службы на примере OOO «Kinder wond»" - скачать презентации по Экономике Презентация Кожа

Презентация Кожа Понятие о материалах

Понятие о материалах Векторы (повторение)

Векторы (повторение)  Человек Божий – Ной

Человек Божий – Ной ERP-системи. (Лекція 11)

ERP-системи. (Лекція 11) Спорт у инвалидов

Спорт у инвалидов Нормативная база УРО МООО «РСО»

Нормативная база УРО МООО «РСО» Пословицы и поговорки Чтение, 2 класс. Учитель – Бойко Людмила Андреевна.

Пословицы и поговорки Чтение, 2 класс. Учитель – Бойко Людмила Андреевна.  текст описание

текст описание Презентация Характеристика социальной сферы

Презентация Характеристика социальной сферы Плазменное напыление

Плазменное напыление MorphOS 1.4

MorphOS 1.4 Правовое регулирование в области организации электронного документооборота

Правовое регулирование в области организации электронного документооборота Адаптация и физическая работоспособность

Адаптация и физическая работоспособность История изучения общественного мнения

История изучения общественного мнения  Аленький цветочек

Аленький цветочек Презентация Восточный и западный типы культур

Презентация Восточный и западный типы культур