Слайд 19

Реализация QoS

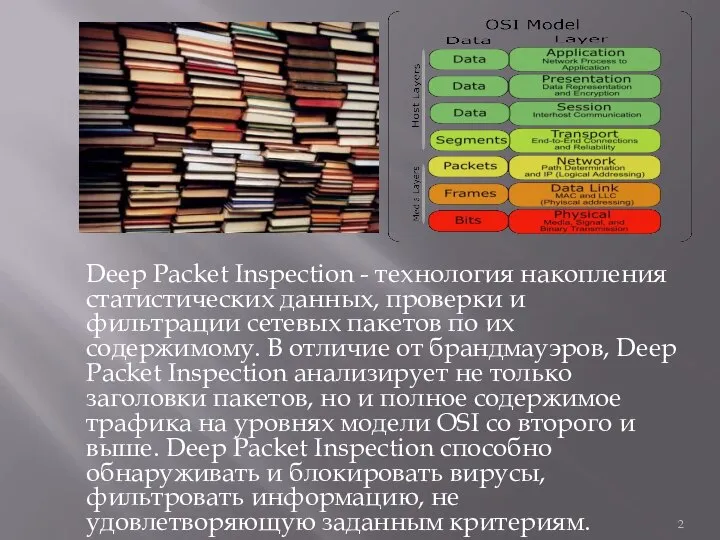

С точки зрения эксплуатации, оператор может контролировать утилизацию подключенных через

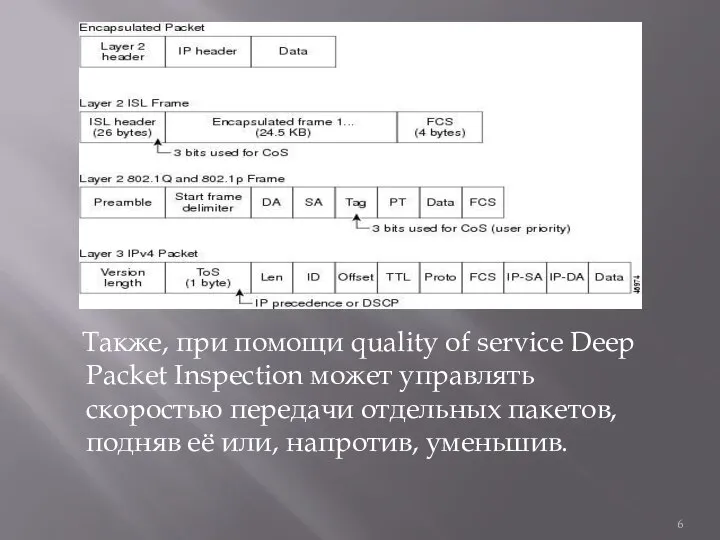

DPI каналов на уровне приложений. Раньше он решал задачи реализации QoS (Quality of Service) исключительно средствами построения очередей на основании маркировки трафика служебными битами в заголовках IP, 802.1q и MPLS, выделяя наиболее приоритетный трафик (разного рода VPN’ы, IPTV, SIP и т. д.) и гарантируя ему определённую пропускную способность в любой момент времени. Трафик типа Best Effort, к которому относится весь интернет трафик домашних абонентов (HSI — High Speed Internet), оставался фактически без контроля, что давало возможность тому же Bittorrent забрать себе всю свободную полосу, что, в свою очередь, вело к деградации любых других веб-приложений. С использованием DPI у оператора появляется возможность распределить канал между различными приложениями. К примеру, в ночные часы разрешить трафику Bittorrent забирать себе больше полосы, чем днём, в часы-пик, когда в сети ходит большое количество другого веб-трафика. Другая популярная мера у многих мобильных операторов — блокировка Skype-трафика, а также любых видов SIP-телефонии. Вместо полной блокировки оператор может разрешать работу данных протоколов, но на очень низкой скорости с соответствующей деградацией качества предоставления сервиса у конкретного приложения, чтобы вынудить пользователя платить за услуги традиционной телефонии, либо за специальный пакет услуг, разрешающий доступ к VoIP-сервисам.

ОСНОВНАЯ ОБРАЗОВАТЕЛЬНАЯ ПРОГРАММА НАЧАЛЬНОГО ОБЩЕГО ОБРАЗОВАНИЯ МОУ «СОШ №6»

ОСНОВНАЯ ОБРАЗОВАТЕЛЬНАЯ ПРОГРАММА НАЧАЛЬНОГО ОБЩЕГО ОБРАЗОВАНИЯ МОУ «СОШ №6» Virtual reality

Virtual reality HolyGrail Святой Грааль прототипирования для менеджеров http://www.amazedev.com/holygrail

HolyGrail Святой Грааль прототипирования для менеджеров http://www.amazedev.com/holygrail Гуслицы. Кудыкинская волость Покровского уезда. Старообрядческая община Подмосковья

Гуслицы. Кудыкинская волость Покровского уезда. Старообрядческая община Подмосковья РУССКИЙ МУЗЕЙ Сокровища Русского музея, представленные в коллекциях фондов.

РУССКИЙ МУЗЕЙ Сокровища Русского музея, представленные в коллекциях фондов. Презентация на тему "ППМС - сопровождение инклюзивного образования. Опыт гимназии № 56" - скачать презентации по Педагогике

Презентация на тему "ППМС - сопровождение инклюзивного образования. Опыт гимназии № 56" - скачать презентации по Педагогике Марьевский родник

Марьевский родник Analiz_i_planir-e_post_tov_v_RTS.pptx

Analiz_i_planir-e_post_tov_v_RTS.pptx Политическая модернизация

Политическая модернизация Общие правила выполнения чертежей

Общие правила выполнения чертежей Гегель и гегельянство

Гегель и гегельянство газопламенное напыление

газопламенное напыление Введение в рентгеноанатомию

Введение в рентгеноанатомию Черчение и графика

Черчение и графика Окр.мир 3 кл.Кто что ест. - презентация для начальной школы

Окр.мир 3 кл.Кто что ест. - презентация для начальной школы Легкая атлетика

Легкая атлетика Внешняя политика Российской Федерации в 90-е годы

Внешняя политика Российской Федерации в 90-е годы Типи даних мови С++

Типи даних мови С++ Моделирование систем синхронизации с использованием хаотических сигналов

Моделирование систем синхронизации с использованием хаотических сигналов Иностранное слово

Иностранное слово Современное состояние индустрии туризма

Современное состояние индустрии туризма  Лекция 10 Вегетативная нервная система

Лекция 10 Вегетативная нервная система Государственные корпорации в России

Государственные корпорации в России Процессный подход в управлении

Процессный подход в управлении общий курс транспорта

общий курс транспорта  «Работа для Вас – Rabota.ru»

«Работа для Вас – Rabota.ru» Аттестационная работа. Создание творческого проекта «Игрушки»

Аттестационная работа. Создание творческого проекта «Игрушки» Благоустройство пешеходной зоны (лыжной трассы) на территории дендропарка лесоводов Кировской области

Благоустройство пешеходной зоны (лыжной трассы) на территории дендропарка лесоводов Кировской области