Содержание

- 2. Цель: Научиться производить конфигурацию политик контроля устройств. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический

- 3. Практическое занятие № 2 Изменение политики контроля устройств Теоретическая часть Изменение политики контроля устройств заключается в

- 4. Настройку политики контроля можно выполнить: индивидуально для каждого устройства, для класса или группы устройств с использованием

- 5. Для изменения политики контроля: 1. Вызовите оснастку "Групповая политика" или оснастку "Локальная политика безопасности". 2. Откройте

- 6. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru В правой

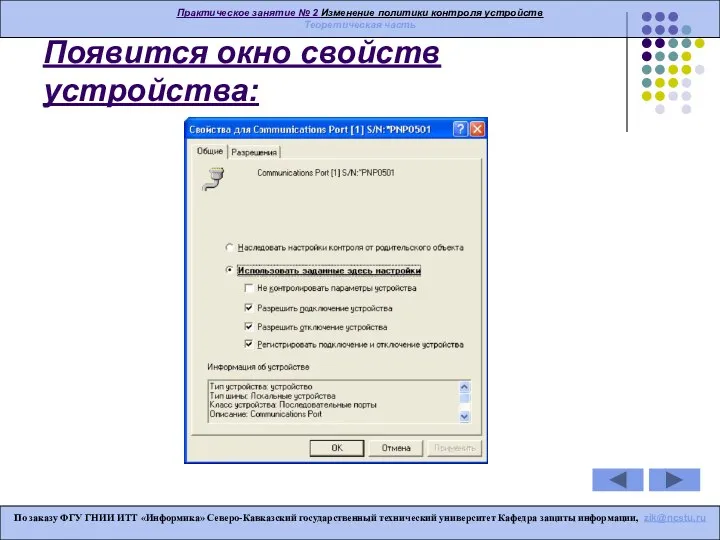

- 7. Появится окно свойств устройства: По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты

- 8. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Для объектов

- 9. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 4. Если

- 10. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 6. Повторите

- 11. Изменение режима работы Для изменения режима работы механизма: 1. Вызовите оснастку "Групповая политика" или оснастку "Локальная

- 12. В правой части окна появится список параметров (политик): По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный

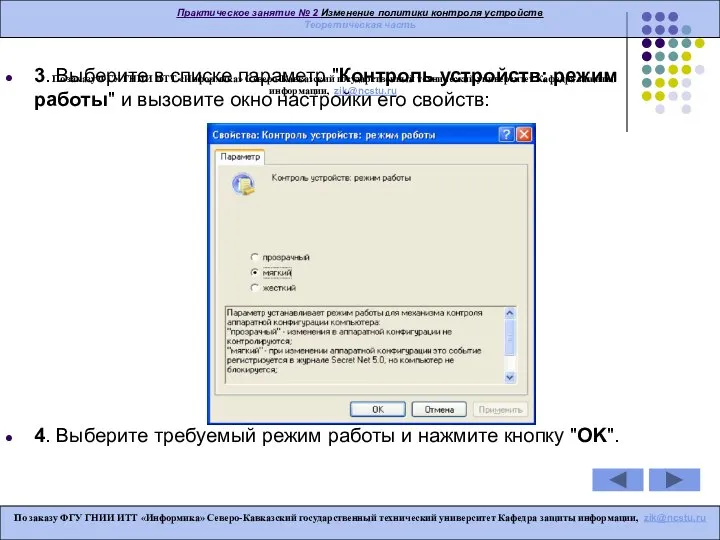

- 13. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 3. Выберите

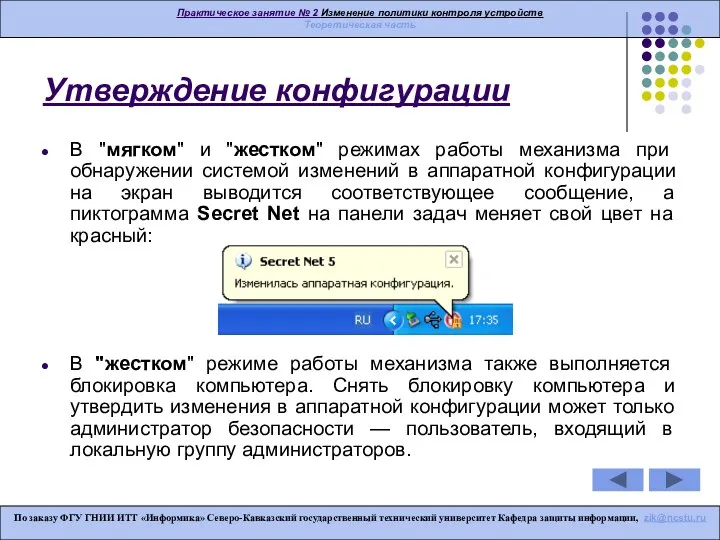

- 14. Утверждение конфигурации В "мягком" и "жестком" режимах работы механизма при обнаружении системой изменений в аппаратной конфигурации

- 15. Пояснение. Утверждение аппаратной конфигурации не требуется при "прозрачном" режиме работы и в случае, когда устройство не

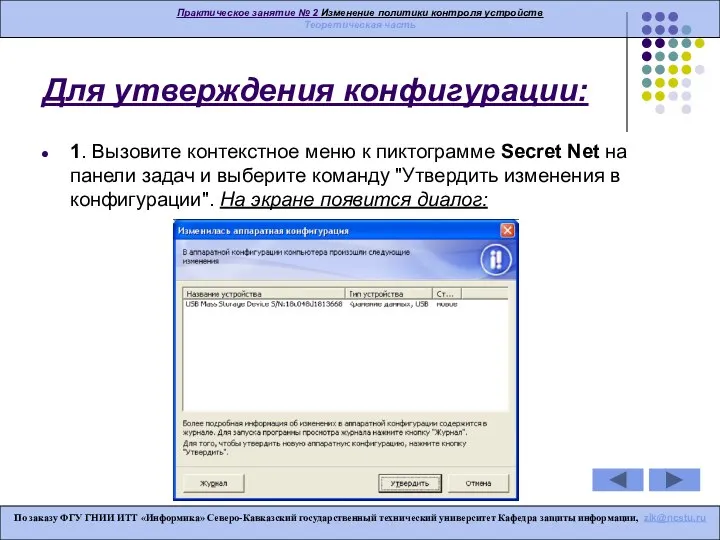

- 16. Для утверждения конфигурации: 1. Вызовите контекстное меню к пиктограмме Secret Net на панели задач и выберите

- 17. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 2. Нажмите

- 19. Скачать презентацию

Презентация на тему "Реализация современных педагогических технологий в образовательном процессе" - скачать презентации по

Презентация на тему "Реализация современных педагогических технологий в образовательном процессе" - скачать презентации по  Макроекономіка як складова економічної теорії

Макроекономіка як складова економічної теорії Сортировка методом простого включения

Сортировка методом простого включения Тройной интеграл Виды поверхностей второго порядка Замена переменных в тройном интеграле Тройной интеграл в цилиндрических коор

Тройной интеграл Виды поверхностей второго порядка Замена переменных в тройном интеграле Тройной интеграл в цилиндрических коор Долговая безопасность бизнеса: новые возможности (на примере проекта Реестр должников МГО Деловой России)

Долговая безопасность бизнеса: новые возможности (на примере проекта Реестр должников МГО Деловой России) Программирование на языке ассемблер

Программирование на языке ассемблер День российского студенчества (Татьянин день)

День российского студенчества (Татьянин день) Городская научно – практическая конференция школьников «Первые шаги в науку» « Краснодарский чай – напиток чемпионов» (научно

Городская научно – практическая конференция школьников «Первые шаги в науку» « Краснодарский чай – напиток чемпионов» (научно  Шапкові гриби.

Шапкові гриби. Семейно-бытовые праздники. Ритуалы и обычаи

Семейно-бытовые праздники. Ритуалы и обычаи Автоматизация приложений в среде Access

Автоматизация приложений в среде Access Назначение ходовой части колесного трактора

Назначение ходовой части колесного трактора Правовая охрана программ и данных. Защита информации

Правовая охрана программ и данных. Защита информации Презентация "Палехская миниатюра" - скачать презентации по МХК

Презентация "Палехская миниатюра" - скачать презентации по МХК 273499

273499 Выбег агрегатов СН при обесточивании. Индивидуальный и групповой выбег. ЭЧСЭСП, часть 3, лекции 23-34

Выбег агрегатов СН при обесточивании. Индивидуальный и групповой выбег. ЭЧСЭСП, часть 3, лекции 23-34 Значок «Турист СССР»

Значок «Турист СССР» Робототехника. Робот-дворник

Робототехника. Робот-дворник Судьба культуры индейских аборигенов

Судьба культуры индейских аборигенов  Церковь – мой дом

Церковь – мой дом Атмосферное давление

Атмосферное давление КОНВЕКТИВНЫЙ ТЕПЛООБМЕН

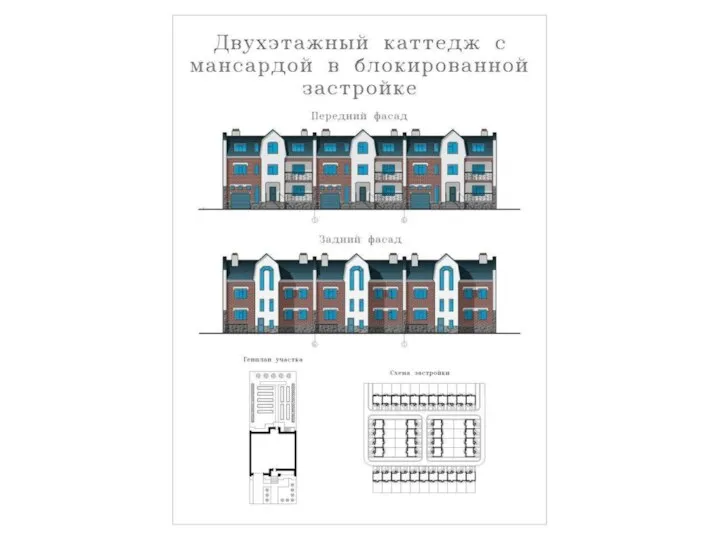

КОНВЕКТИВНЫЙ ТЕПЛООБМЕН  Двухэтажный каттедж с мансардой в блокированной застройке

Двухэтажный каттедж с мансардой в блокированной застройке Эксплуатация систем электроснабжения. Ваккумные выключатели

Эксплуатация систем электроснабжения. Ваккумные выключатели Бытовая техника Часть 2

Бытовая техника Часть 2 Изготовление и электрические измерения органических транзисторов МОСКОВСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ им. М. В. ЛОМОНОСОВ

Изготовление и электрические измерения органических транзисторов МОСКОВСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ им. М. В. ЛОМОНОСОВ Вертикал

Вертикал Измерение аберраций оптических систем

Измерение аберраций оптических систем