Криптографические методы защиты информации Классификация методов криптографического преобразования информации

Содержание

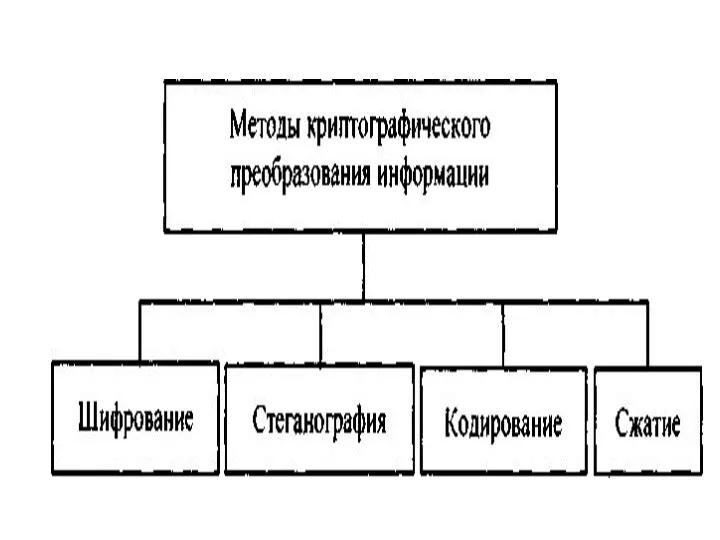

- 2. Под криптографической защитой информации понимается такое преобразование исходной информации, в результате которого она становится недоступной для

- 4. Процесс шифрования заключается в проведении обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате

- 5. В отличие от других методов криптографического преобразования информации, методы стеганографии позволяют скрыть не только смысл хранящейся

- 6. Существует несколько методов скрытой передачи информации. Одним из них является простой метод скрытия файлов при работе

- 7. Содержанием процесса кодирования информации является замена смысловых конструкций исходной информации (слов, предложений) кодами. В качестве кодов

- 8. Сжатие информации может быть отнесено к методам криптографического преобразования информации с определенными оговорками. Целью сжатия является

- 9. Шифрование. Основные понятия Основным видом криптографического преобразования информации в КС является шифрование. Под шифрованием понимается процесс

- 10. Современные методы шифрования должны отвечать следующим требованиям: • стойкость шифра противостоять криптоанализу (криптостойкость) должна быть такой,

- 11. Криптостойкость шифра является его основным показателем эффективности. Она измеряется временем или стоимостью средств, необходимых криптоаналитику для

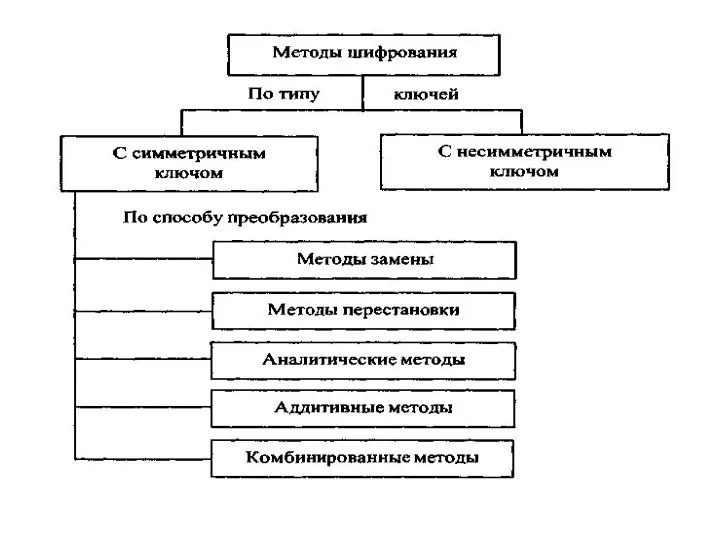

- 12. В качестве примера удачного метода шифрования можно привести шифр DES (Data Encryption Standard), применяемый в США

- 14. Методы шифрования с симметричным ключом Методы замены

- 15. Сущность методов замены (подстановки) заключается в замене символов исходной информации, записанных в одном алфавите, символами из

- 16. Алгоритм моноалфавитной замены может быть представлен в виде последовательности шагов. Шаг 1. Формирование числового кортежа Lot,

- 17. Шаг 3. Получение шифртекста Ti путем замены каждого числа h],(si,) кортежа L]h соответствующим символом Si, e

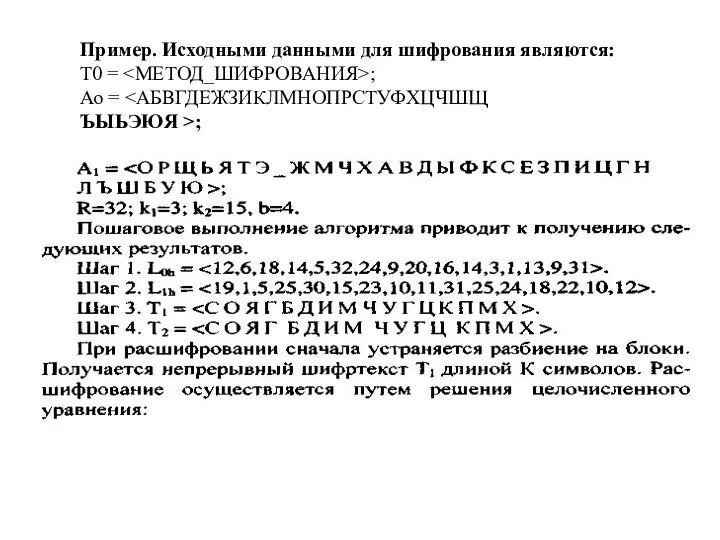

- 18. Пример. Исходными данными для шифрования являются: Т0 = ; Ао = ЪЫЬЭЮЯ >;

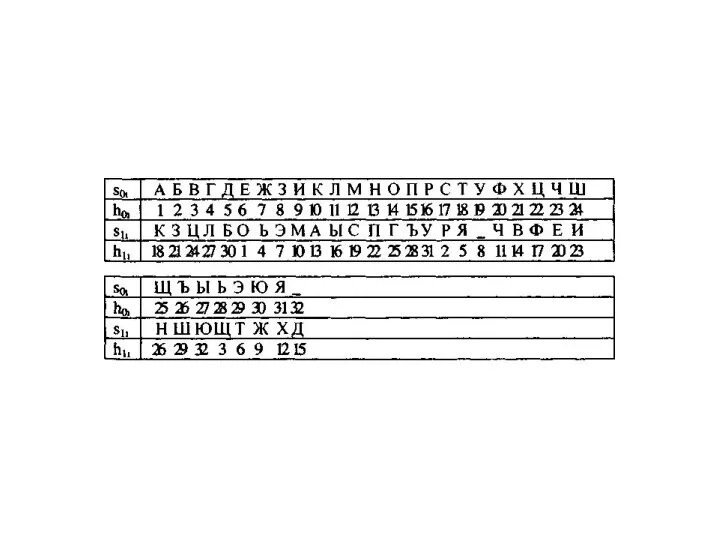

- 19. При известных целых величинах kbk2, hh и R величина ho, вычисляется методом перебора п. Последовательное применение

- 21. Использование таблицы замены значительно упрощает процесс шифрования. При шифровании символ исходного текста сравнивается с символами строки

- 22. Существенно более стойкими являются методы полиалфавитной замены. Такие методы основаны на использовании нескольких алфавитов для замены

- 23. Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32]. АБВГД ЪЭЮЯ_ ВВГДЕ ЭЮЯ_А Тв= ВГДЕЖ

- 24. Шифрование осуществляется с помощью ключа, состоящего из М неповторяющихся символов. Из полной матрицы Вижинера выделяется матрица

- 25. Если в качестве ключа выбрано слово , то матрица шифрования содержит пять строк АБВГДЕЖЗИКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ_ ЗИКЛМН0ПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖ ОПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖЗИКЛМН

- 26. Алгоритм зашифрования с помощью таблицы Вижинера представляет собой следующую последовательность шагов. Шаг 1. Выбор ключа К

- 27. Шаг 4. Символы исходного текста последовательно замещаются символами, выбираемыми из Тш по следующему правилу: определяется символ

- 28. Расшифрование осуществляется в следующей последовательности: Шаг 1. Под шифртекстом записывается последовательность символов ключа по аналогии с

- 30. Скачать презентацию

![Шаг 3. Получение шифртекста Ti путем замены каждого числа h],(si,) кортежа](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1306869/slide-16.jpg)

![Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32]. АБВГД](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1306869/slide-22.jpg)

Лесная промышленность

Лесная промышленность Приборы определения скорости корабля и пройденного им расстояния. (Тема 6)

Приборы определения скорости корабля и пройденного им расстояния. (Тема 6) Современные лакокрасочные материалы

Современные лакокрасочные материалы Острый коронарный синдром Стельмашок В.И. ведущий научный сотрудник лаборатории неотложной и интервенционной кардиологии РНПЦ “Кардиология”, к.м.н.

Острый коронарный синдром Стельмашок В.И. ведущий научный сотрудник лаборатории неотложной и интервенционной кардиологии РНПЦ “Кардиология”, к.м.н.  Технология возведения зданий и сооружений из монолитного железобетона. (Тема 5.2)

Технология возведения зданий и сооружений из монолитного железобетона. (Тема 5.2) Новые требования к введению в обращение медицинских изделий: оценка соответствия техническим регламентам

Новые требования к введению в обращение медицинских изделий: оценка соответствия техническим регламентам Нагаева Вера Анатольевна Учитель начальных классов МС(К)ОУ С(К)ОШИ VIII вида г.Лысьва, Пермский край

Нагаева Вера Анатольевна Учитель начальных классов МС(К)ОУ С(К)ОШИ VIII вида г.Лысьва, Пермский край Борьба с «отмыванием грязных» денег Подготовили студентки 2-го курса группы Э101 Овсянникова Надежда Орлова Любовь

Борьба с «отмыванием грязных» денег Подготовили студентки 2-го курса группы Э101 Овсянникова Надежда Орлова Любовь Автоматический контроль качества

Автоматический контроль качества Антикоррупционная стратегия Республики Казахстан

Антикоррупционная стратегия Республики Казахстан Робототехника. Системы управления роботами. Мехатроника

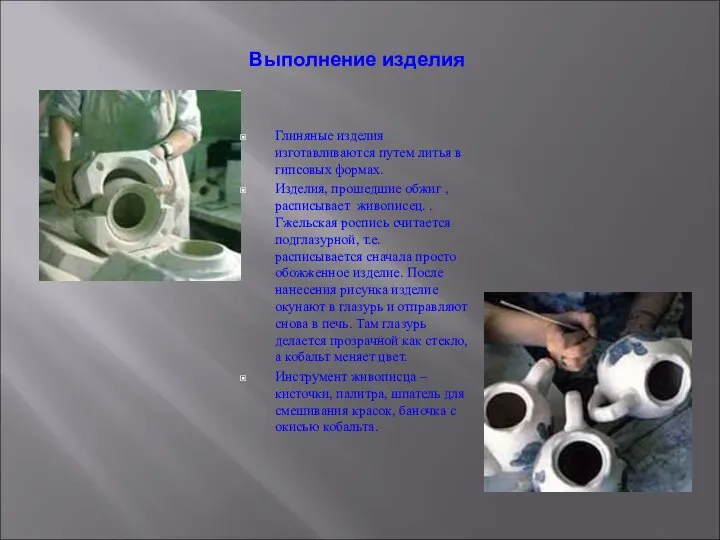

Робототехника. Системы управления роботами. Мехатроника Гжельская роспись. Выполнение глиняного изделия

Гжельская роспись. Выполнение глиняного изделия ИВАН ИВАНОВИЧ ШИШКИН (1832-1898)

ИВАН ИВАНОВИЧ ШИШКИН (1832-1898) Изложение (2 класс)

Изложение (2 класс) Презентация на тему "Нас ждут экзамены" - скачать презентации по Педагогике

Презентация на тему "Нас ждут экзамены" - скачать презентации по Педагогике Национальная программа "Развитие АПК" Середа Ирины Т - 093

Национальная программа "Развитие АПК" Середа Ирины Т - 093  Моя будущая профессия - инженер технической диагностики

Моя будущая профессия - инженер технической диагностики Oszustwo

Oszustwo Чертежи фасадов зданий. Последовательность вычерчивания фасада здания. Наименование фасадов здания на чертеже

Чертежи фасадов зданий. Последовательность вычерчивания фасада здания. Наименование фасадов здания на чертеже Презентация Предпосылки образования Древнерусского государства

Презентация Предпосылки образования Древнерусского государства  «ОРГАНИЗАЦИЯ ИССЛЕДОВАТЕЛЬСКОЙ ДЕЯТЕЛЬНОСТИ В НАЧАЛЬНОЙ ШКОЛЕ»

«ОРГАНИЗАЦИЯ ИССЛЕДОВАТЕЛЬСКОЙ ДЕЯТЕЛЬНОСТИ В НАЧАЛЬНОЙ ШКОЛЕ» Activity. Объектно - ориентированное программирование

Activity. Объектно - ориентированное программирование Rheinland - Pfalz

Rheinland - Pfalz Презентация на тему "Особенности коррекционной работы с ребенком со сложной структурой дефекта (РДА, интеллектуальная недостат

Презентация на тему "Особенности коррекционной работы с ребенком со сложной структурой дефекта (РДА, интеллектуальная недостат Тістегерішті сорғы

Тістегерішті сорғы Решение комбинаторных задач и задач по теории вероятности - презентация для начальной школы_

Решение комбинаторных задач и задач по теории вероятности - презентация для начальной школы_ Ислам - мировая религия

Ислам - мировая религия 5 золотых правил для тех, кто изучает языки программирования

5 золотых правил для тех, кто изучает языки программирования