Криптографические методы защиты информации Классификация методов криптографического преобразования информации

Содержание

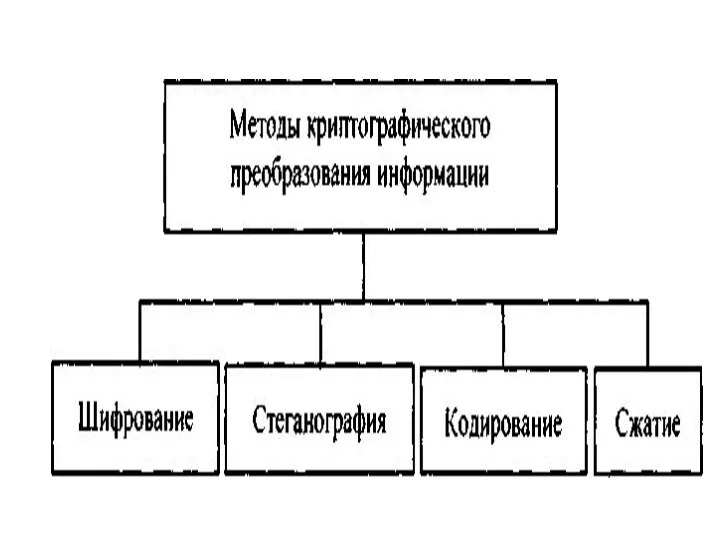

- 2. Под криптографической защитой информации понимается такое преобразование исходной информации, в результате которого она становится недоступной для

- 4. Шифрова́ние — обратимое преобразование информации в целях сокрытия от неавторизованных лиц, с предоставлением, в это же

- 5. Кодирование информации — процесс преобразования сигнала из формы, удобной для непосредственного использования информации, в форму, удобную

- 6. Процесс шифрования заключается в проведении обратимых математических, логических, комбинаторных и других преобразований исходной информации, в результате

- 7. В отличие от других методов криптографического преобразования информации, методы стеганографии позволяют скрыть не только смысл хранящейся

- 8. Существует несколько методов скрытой передачи информации. Одним из них является простой метод скрытия файлов при работе

- 9. Содержанием процесса кодирования информации является замена смысловых конструкций исходной информации (слов, предложений) кодами. В качестве кодов

- 10. Сжатие информации может быть отнесено к методам криптографического преобразования информации с определенными оговорками. Целью сжатия является

- 11. Шифрование. Основные понятия Основным видом криптографического преобразования информации в КС является шифрование. Под шифрованием понимается процесс

- 12. Современные методы шифрования должны отвечать следующим требованиям: • стойкость шифра противостоять криптоанализу (криптостойкость) должна быть такой,

- 13. Криптостойкость шифра является его основным показателем эффективности. Она измеряется временем или стоимостью средств, необходимых криптоаналитику для

- 14. В качестве примера удачного метода шифрования можно привести шифр DES (Data Encryption Standard), применяемый в США

- 16. Симметри́чные криптосисте́мы (также симметричное шифрование, симметричные шифры) (англ. symmetric-key algorithm) — способ шифрования, в котором для

- 17. Методы шифрования с симметричным ключом Методы замены

- 18. Сущность методов замены (подстановки) заключается в замене символов исходной информации, записанных в одном алфавите, символами из

- 19. Алгоритм моноалфавитной замены может быть представлен в виде последовательности шагов. Шаг 1. Формирование числового кортежа Lot,

- 20. Шаг 3. Получение шифртекста Ti путем замены каждого числа hi,(si,) кортежа Lih соответствующим символом Si, гдe

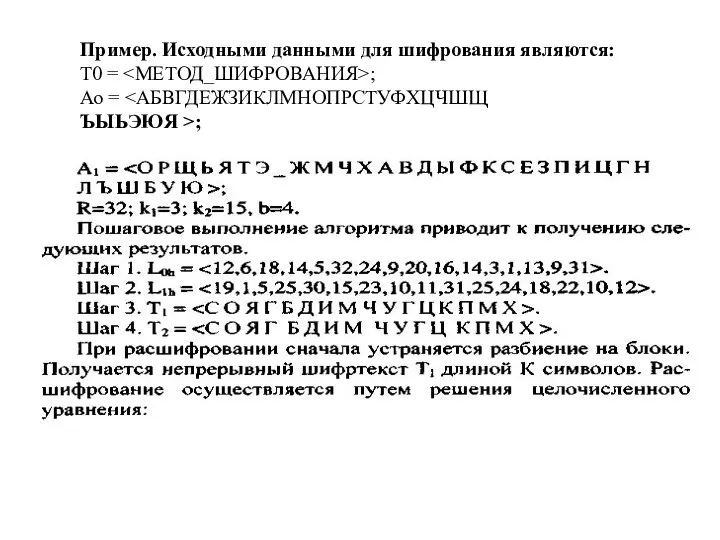

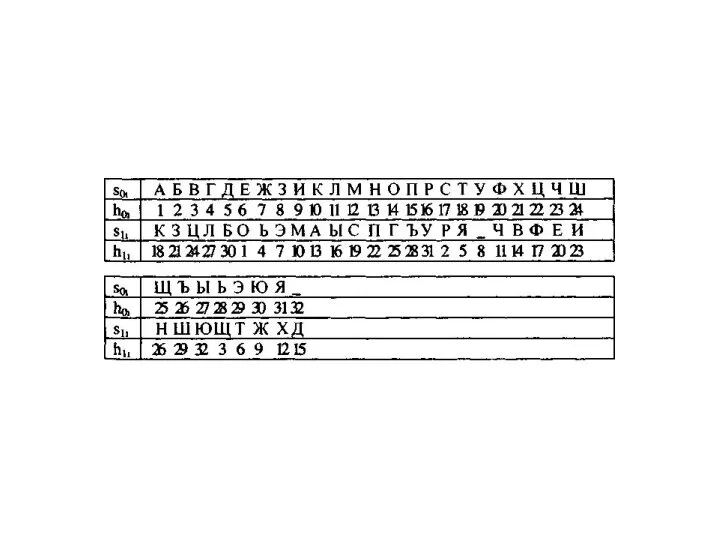

- 21. Пример. Исходными данными для шифрования являются: Т0 = ; Ао = ЪЫЬЭЮЯ >;

- 23. Использование таблицы замены значительно упрощает процесс шифрования. При шифровании символ исходного текста сравнивается с символами строки

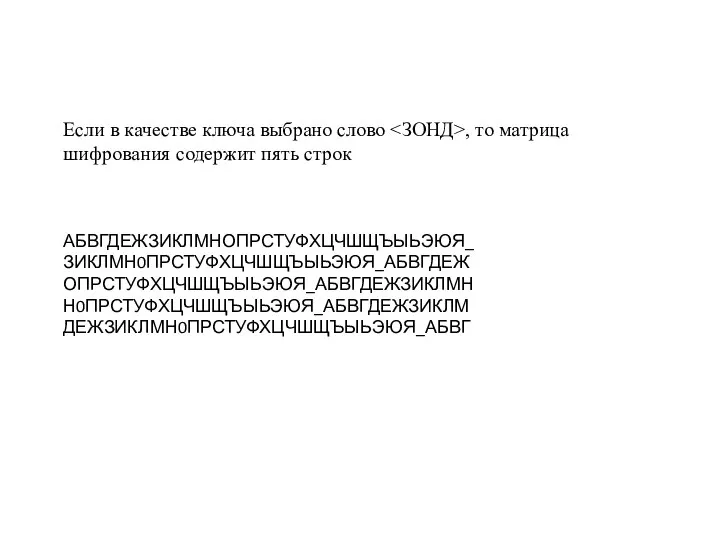

- 24. Существенно более стойкими являются методы полиалфавитной замены. Такие методы основаны на использовании нескольких алфавитов для замены

- 25. Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32]. АБВГД……………..ЪЭЮЯ_ ВВГДЕ ……………..ЭЮЯ_А Тв= ВГДЕЖ……………. ЮЯ_АБ

- 26. Шифрование осуществляется с помощью ключа, состоящего из М неповторяющихся символов. Из полной матрицы Вижинера выделяется матрица

- 27. Если в качестве ключа выбрано слово , то матрица шифрования содержит пять строк АБВГДЕЖЗИКЛМНОПРСТУФХЦЧШЩЪЫЬЭЮЯ_ ЗИКЛМН0ПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖ ОПРСТУФХЦЧШЩЪЫЬЭЮЯ_АБВГДЕЖЗИКЛМН

- 28. Алгоритм зашифрования с помощью таблицы Вижинера представляет собой следующую последовательность шагов. Шаг 1. Выбор ключа К

- 29. Шаг 4. Символы исходного текста последовательно замещаются символами, выбираемыми из Тш по следующему правилу: определяется символ

- 30. Расшифрование осуществляется в следующей последовательности: Шаг 1. Под шифртекстом записывается последовательность символов ключа по аналогии с

- 31. Пример. Требуется с помощью ключа К = зашифровать исходный текст Т = . Пример шифрования с

- 32. Криптостойкость методов полиалфавитной замены значительно выше методов простой замены, так как одни и те же символы

- 33. Методы перестановки Суть методов перестановки заключается в разделении исходного текста на блоки фиксированной длины и последующей

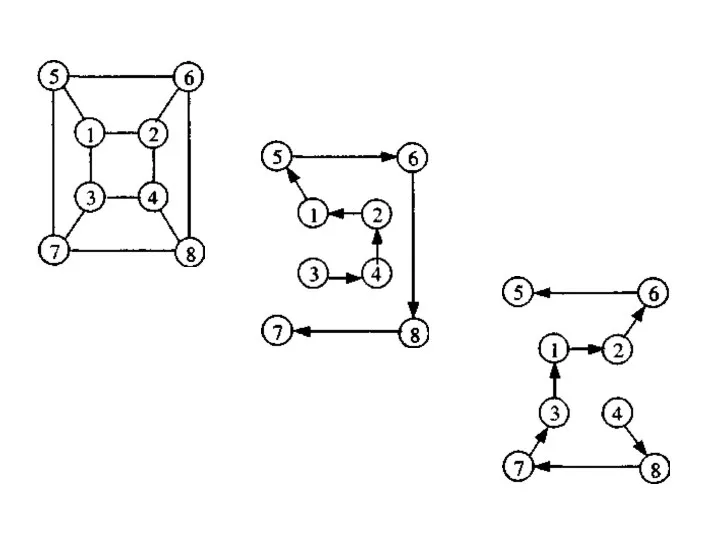

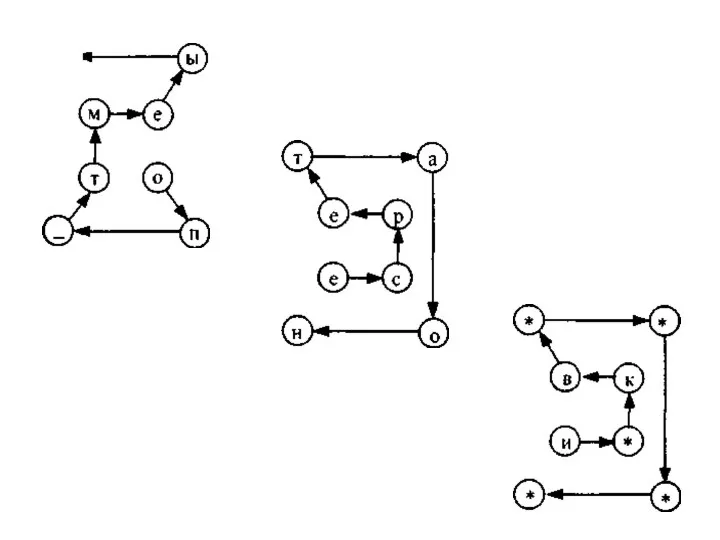

- 34. Перестановки используются также в методе, основанном на применении маршрутов Гамильтона. Этот метод реализуется путем выполнения следующих

- 36. Расшифрование производится в обратном порядке. В соответствии с ключом выбирается маршрут и заполняется таблица согласно этому

- 38. Шаг 1. Исходный текст разбивается на три блока: Б1 = ; Б2 = ; БЗ =

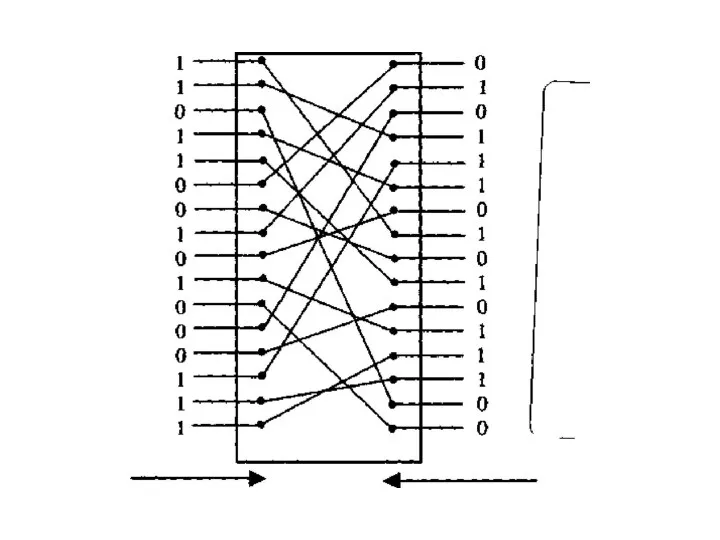

- 39. В практике большое значение имеет использование специальных аппаратных схем, реализующих метод перестановок. Параллельный двоичный код блока

- 41. Аналитические методы шифрования Для шифрования информации могут использоваться аналитические преобразования. Наибольшее распространение получили методы шифрования, основанные

- 42. Аддитивные методы шифрования Сущность аддитивных методов шифрования заключается в последовательном суммировании цифровых кодов, соответствующих символам исходной

- 43. На практике самыми эффективными и распространенными являются аддитивные методы, в основу которых положено использование генераторов (датчиков)

- 44. Среди конгруэнтных генераторов ПСЧ выделяется своей простотой и эффективностью линейный генератор, вырабатывающий псевдослучайную последовательность чисел T(i)

- 46. Скачать презентацию

![Если используется русский алфавит, то матрица Вижинера имеет размерность [32x32]. АБВГД……………..ЪЭЮЯ_](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1306870/slide-24.jpg)

Договор встречной закупки и его значение

Договор встречной закупки и его значение Повышение эффективности работы баз данных. Обработка транзакций OLTP-OLAP системы мониторы транзакций

Повышение эффективности работы баз данных. Обработка транзакций OLTP-OLAP системы мониторы транзакций Защита от электромагнитных полей

Защита от электромагнитных полей  Русская деревянная игрушка

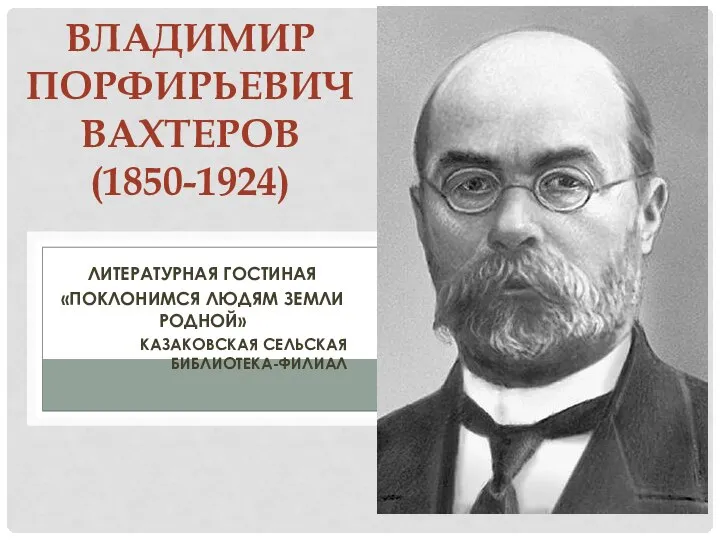

Русская деревянная игрушка Владимир Порфирьевич Вахтеров (1850-1924)

Владимир Порфирьевич Вахтеров (1850-1924) Шаварш Карапетян

Шаварш Карапетян Зимняя школа по праву. Гражданское право

Зимняя школа по праву. Гражданское право Подмосковные промыслы

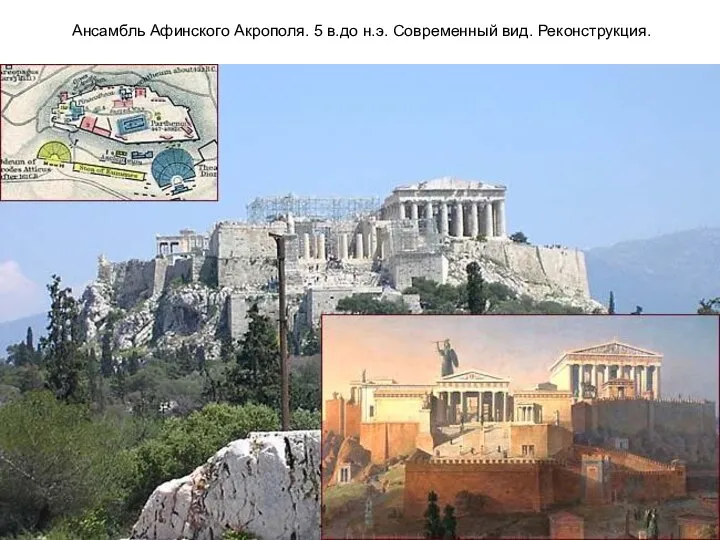

Подмосковные промыслы Ансамбль Афинского Акрополя. Греция

Ансамбль Афинского Акрополя. Греция Racquetball

Racquetball Гражданское общество и правовое государство

Гражданское общество и правовое государство Комбинированный тип данных, записи

Комбинированный тип данных, записи Культура и традиции Церкви в профилактике алкоголизма

Культура и традиции Церкви в профилактике алкоголизма Преступление. Почему законы нарушают?

Преступление. Почему законы нарушают? Презентация «ОБЩИЕ ПОЛОЖЕНИЯ ОБ ОБЯЗАТЕЛЬСТВАХ»

Презентация «ОБЩИЕ ПОЛОЖЕНИЯ ОБ ОБЯЗАТЕЛЬСТВАХ» Этикет США

Этикет США Методика физического воспитания студентов (Лекция 6)

Методика физического воспитания студентов (Лекция 6) Коррекция техники выполнения прыжков у могулистов

Коррекция техники выполнения прыжков у могулистов Методика государственной кадастровой оценки земель садоводческих, огороднических и дачных объединений

Методика государственной кадастровой оценки земель садоводческих, огороднических и дачных объединений Предмет теории и методики юношеского спорта

Предмет теории и методики юношеского спорта Презентация Валютная система

Презентация Валютная система ФГОС: что нового? Функции образовательного стандарта II поколения

ФГОС: что нового? Функции образовательного стандарта II поколения Государственные программы

Государственные программы Функции у = , их свойства и графики

Функции у = , их свойства и графики Презентация "Виды искусства" - скачать презентации по МХК

Презентация "Виды искусства" - скачать презентации по МХК Смесеобразование в двигателях с искровым зажиганием

Смесеобразование в двигателях с искровым зажиганием Физическая активность и тайм-менеджмент: поиск оптимального взаимодействия в ритме мегаполиса

Физическая активность и тайм-менеджмент: поиск оптимального взаимодействия в ритме мегаполиса Pirates of the Caribbean. The Curse of the Black Pearl

Pirates of the Caribbean. The Curse of the Black Pearl