Содержание

- 2. Вопрос 1. Социальная инженерия Социальная инженерия (СИ) – это группа методов управления действиями человека с учетом

- 3. Примеры ниже – из сообщений телефона «Для получения пароля ответьте на это смс с текстом...» «Ваш

- 4. Сообщение, пришедшее с известного адреса, тоже не вызывает сомнений. Поэтому люди в социальных компьютерных сетях часто

- 5. Телефон Самое простое средство СИ – телефон. Опытные социальные инженеры действуют экспромтом, полагаясь на свое чутье.

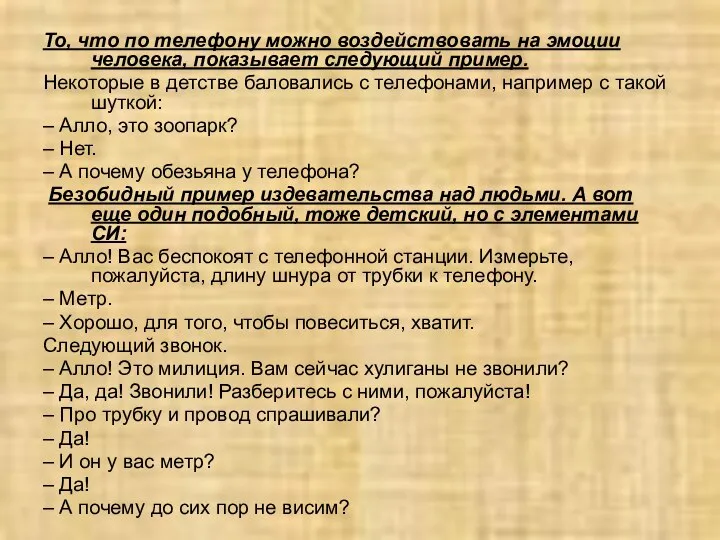

- 6. То, что по телефону можно воздействовать на эмоции человека, показывает следующий пример. Некоторые в детстве баловались

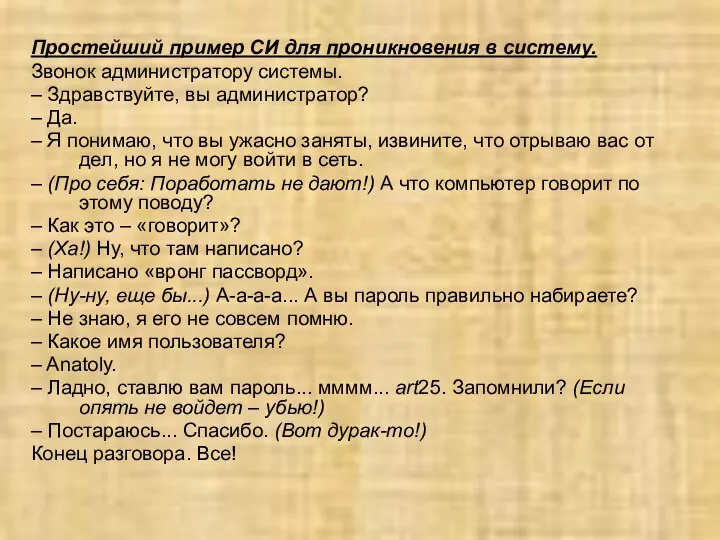

- 7. Простейший пример СИ для проникновения в систему. Звонок администратору системы. – Здравствуйте, вы администратор? – Да.

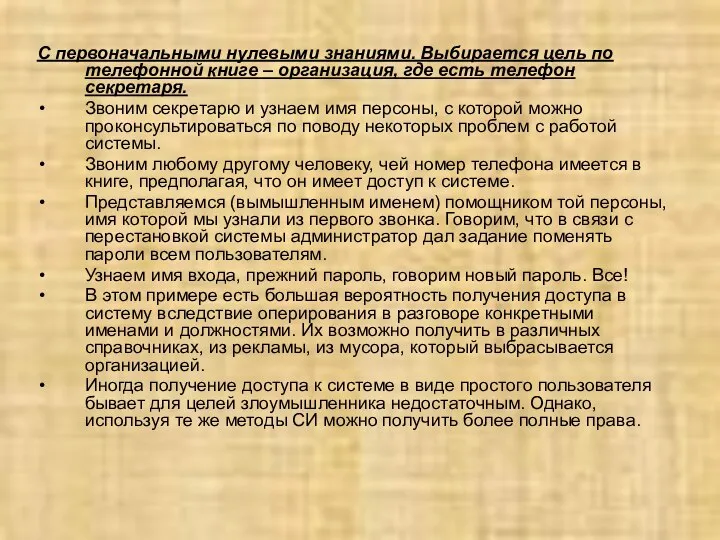

- 8. С первоначальными нулевыми знаниями. Выбирается цель по телефонной книге – организация, где есть телефон секретаря. Звоним

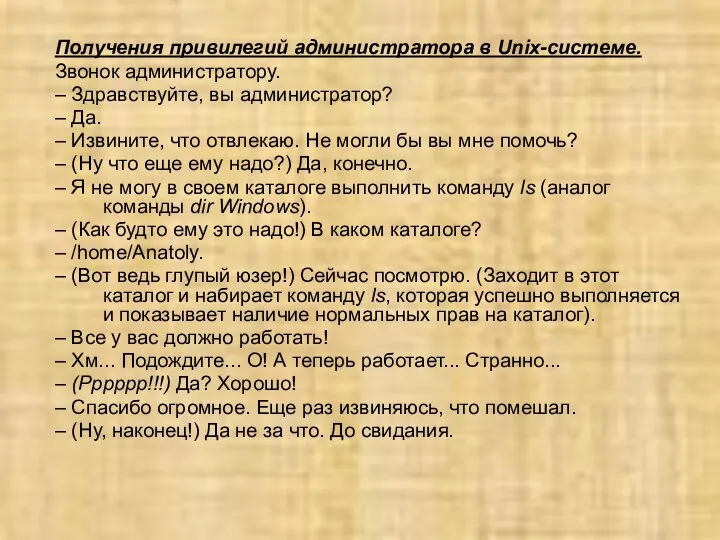

- 9. Получения привилегий администратора в Unix-системе. Звонок администратору. – Здравствуйте, вы администратор? – Да. – Извините, что

- 10. Пример сбора информации о жертвах. Звонок на совершенно незнакомый номер. – Алло, извините, вас беспокоят с

- 11. Звонок от имени администратора. – Алло, это приемная? – Да. – Это администрация сети. Мы сейчас

- 12. Электронная почта Использование СИ с помощью электронной почты имеет некоторые особенности: письма должны иметь соответствующий вид;

- 13. В любом электронном письме существует заголовок, содержащий служебную информацию, такую как дата и время отправки, IP-адрес

- 14. Что здесь может заинтересовать получателя письма? Прежде всего, это поля «From:» (От) «To:» (Кому), «Received:», где

- 15. Существует несколько способов сделать так, чтобы эти поля не записывались, или чтобы туда записалась ложная информация.

- 16. Во-вторых, можно перенастроить почтовую программу (Outlook Express, The Bat) на другое имя отправителя и другой адрес

- 17. В-третьих, можно использовать серверы, переправляющие почту, но стирающие всю информацию о пути прохождения сообщения, – так

- 18. Мало того, что вы подмените адрес, в некоторых случаях придется поменять и имя программы-отправителя «X-Mailer:». Например,

- 19. Возможно, придется изменить даже дату отсылки сообщения. Если отправитель находится в противоположной точке земного шара и

- 20. Добавим только, что обычно проверкой подлинности письма никто не занимается, да и осуществить такую процедуру сможет

- 21. С электронной почтой связаны несколько специальных методов. Фишинг – метод, направленный на получение конфиденциальной информации. Обычно

- 22. Троянский конь – метод, который эксплуатирует любопытство, либо алчность цели. Злоумышленник отправляет e-mail, содержащий во вложении

- 23. Атака с помощью носителей информации Существует метод атаки, который представляет собой адаптацию троянского коня, и состоит

- 24. Обратная социальная инженерия Целью обратной социальной инженерии является заставить жертву саму обратиться к злоумышленнику за «помощью».

- 25. Вопрос 2. Защита от социальной инженерии Основные рекомендации для усиления безопасности компьютерных систем организации.

- 26. Привлекайте внимание людей к вопросам безопасности. Сотрудники должны осознавать серьезность проблемы и причины принятия политики безопасности

- 27. 5. Создайте систему оповещения об угрозах. Атакующие знают, что, даже если их обнаружат, у служащего нет

- 28. Тестирование системы защиты – это метод выявления недостатков безопасности с точки зрения постороннего человека (взломщика). Он

- 29. Тест должен разрешить два основных вопроса: все ли пункты политики безопасности достигают своих целей и используются

- 30. Необходимо свести к минимуму количество людей, знающих о проведении эксперимента. При тестировании могут быть затронуты деликатные

- 31. Профессионалам в области безопасности при проведении теста необходимо иметь такое же положение, как и у потенциального

- 32. Таким образом, мы рассмотрели основные вопросы информационной безопасности, которыми должен владеть руководитель подразделения, отдела, учреждения и

- 33. Успехи хакеров настолько велики, что, например, США намерены использовать их в информационной войне. С момента официального

- 34. Контрольные вопросы Сформулируйте понятие социальной инженерии. Назовите средства социальной инженерии. Сформулируйте отличие социальной инженерии от обратной

- 36. Скачать презентацию

Презентация Философия просвещения 18 века в Германии: Гердер, Шиллер, Гете

Презентация Философия просвещения 18 века в Германии: Гердер, Шиллер, Гете Как эффективно проводить Библейский урок

Как эффективно проводить Библейский урок Особенности формирования имущественных налогов на базе кадастровой стоимости в Самарской области

Особенности формирования имущественных налогов на базе кадастровой стоимости в Самарской области Экономические индексы

Экономические индексы Научная конференция «Шаг в будущее» МКОУ «Чантырская средняя общеобразовательная школа»

Научная конференция «Шаг в будущее» МКОУ «Чантырская средняя общеобразовательная школа» Насколько развился социальный либерализм на Западе после Первой мировой войны?

Насколько развился социальный либерализм на Западе после Первой мировой войны? Расчет по второй группе предельных состояний ЖБК. (Тема 12)

Расчет по второй группе предельных состояний ЖБК. (Тема 12) Стеки и массивы (Microsoft® Small Basic)

Стеки и массивы (Microsoft® Small Basic) Урок – викторина «Увлекательный мир экономики» 6 класс Свиридова Т.Ю. учитель экономики МКОУ Новомихайловская СОШ

Урок – викторина «Увлекательный мир экономики» 6 класс Свиридова Т.Ю. учитель экономики МКОУ Новомихайловская СОШ История развития текстовых редакторов

История развития текстовых редакторов Речи секретарей. Формирование структуры речи. Формирование точки столкновения. Форма ведения записей. Дебаты

Речи секретарей. Формирование структуры речи. Формирование точки столкновения. Форма ведения записей. Дебаты Состав слова - презентация для начальной школы_

Состав слова - презентация для начальной школы_ Архитектура компьютера. (Лекция 9)

Архитектура компьютера. (Лекция 9) Фотолитография в микроэлектронике при производстве ее основных изделий

Фотолитография в микроэлектронике при производстве ее основных изделий St.Valentine's Day

St.Valentine's Day Устное народное творчество. Русские народные загадки

Устное народное творчество. Русские народные загадки Логарифмические и показательные уравнения Методы решения - презентация по Алгебре_

Логарифмические и показательные уравнения Методы решения - презентация по Алгебре_ Дипломный проект. Разработка web-дизайна сайта ресторана

Дипломный проект. Разработка web-дизайна сайта ресторана Жесткие диски. Параметры жестких дисков. Конструкция и принцип действия. Интерфейсы. Основные характеристики

Жесткие диски. Параметры жестких дисков. Конструкция и принцип действия. Интерфейсы. Основные характеристики Урок математики в 3 классе

Урок математики в 3 классе Nicolaus Copernicus

Nicolaus Copernicus CoDeSys. Початок роботи

CoDeSys. Початок роботи Влияние деятельности правоохранительных органов на степень соответствия реальной преступности

Влияние деятельности правоохранительных органов на степень соответствия реальной преступности Внешняя политика Ивана IV

Внешняя политика Ивана IV Методика расследования террористических актов

Методика расследования террористических актов  Хрустальная кладовая Выполнила учитель МОУ «Воровская СОШ» Хорошева Наталья Юрьевна

Хрустальная кладовая Выполнила учитель МОУ «Воровская СОШ» Хорошева Наталья Юрьевна Материалы к заседанию школьного методического объединения классных руководителей.

Материалы к заседанию школьного методического объединения классных руководителей. Место России в мире. Политико-государственное устройство Российской Федерации

Место России в мире. Политико-государственное устройство Российской Федерации