Содержание

- 2. Цель: Изучить технологию управления ключами криптографической защиты электронной корреспонденции на примере программы PGPkeys . По заказу

- 3. Запуск PGP PGP основана на технологии «криптография с открытыми ключами», в которой для поддержания защищенной коммуникации

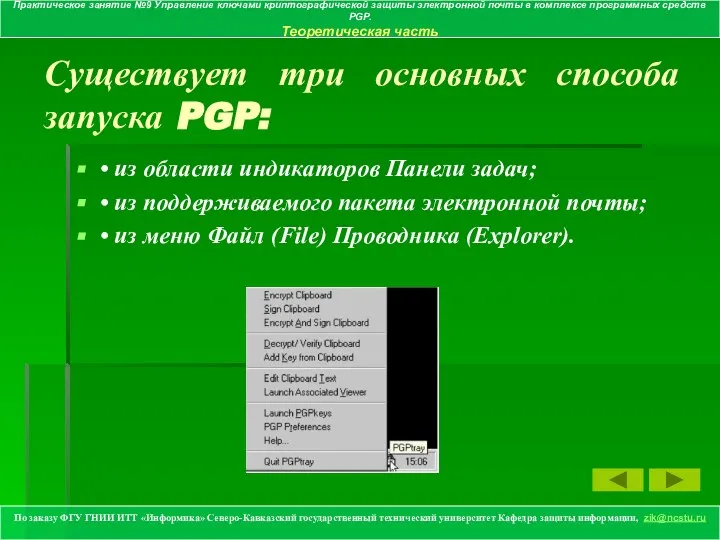

- 4. • из области индикаторов Панели задач; • из поддерживаемого пакета электронной почты; • из меню Файл

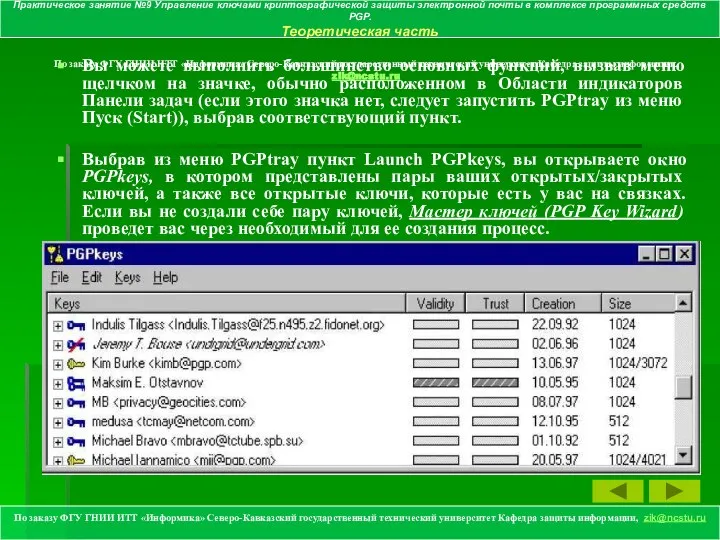

- 5. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru По заказу

- 6. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru В окне

- 7. Управление ключами Ключи, которые вы генерируете, а также открытые ключи, получаемые от других, хранятся на связках,

- 8. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Иногда Вам

- 9. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Значки с

- 10. Вдоль верха главного окна расположены метки (labels), соответствующие атрибутам каждого ключа. Keys (Ключи) – символическое представление

- 11. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Надежность (Trust)

- 12. Ниже приведены значки, используемые в окне PGPkeys, и описание того, что они обозначают. Пара желтых ключей

- 13. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Улыбающаяся рожица

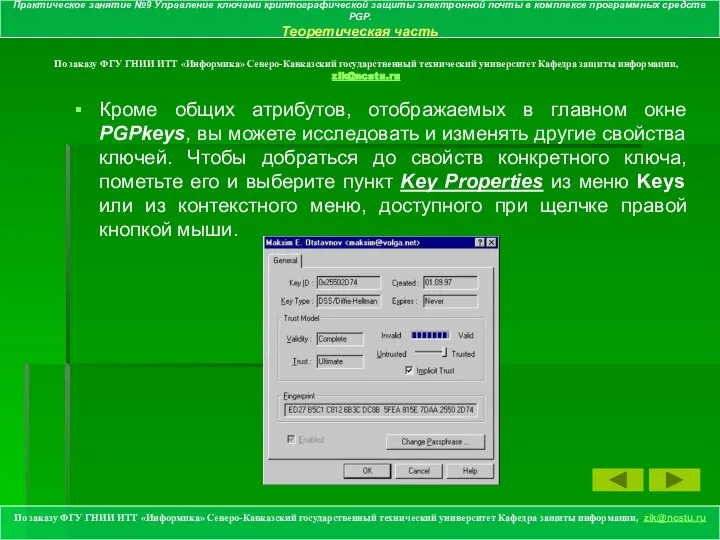

- 14. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Кроме общих

- 15. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Идентификатор ключа

- 16. Указание пары ключей, используемой по умолчанию Когда Вы подписываете сообщение или ключ, используется ваш ключ по

- 17. Последовательность действий: 1. Пометьте пару ключей, которую вы хотите использовать по умолчанию. Выберите из меню Keys

- 18. Добавление нового имени или адреса В некоторых случаях Вам может понадобиться более чем одно имя или

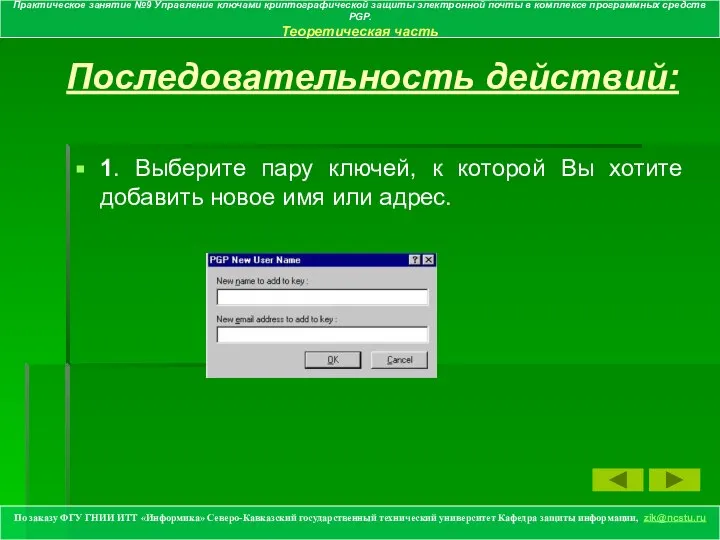

- 19. Последовательность действий: 1. Выберите пару ключей, к которой Вы хотите добавить новое имя или адрес. По

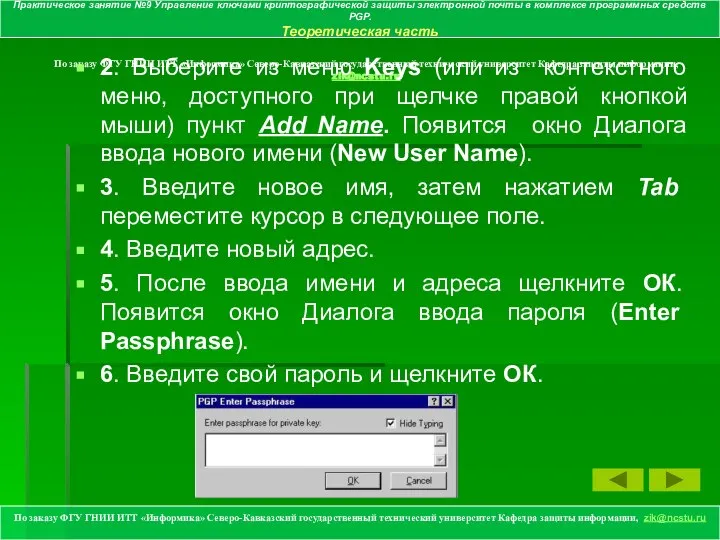

- 20. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 2. Выберите

- 21. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru Новое имя

- 22. Проверка отпечатка ключа Трудно быть уверенным, что ключ принадлежит определенному лицу, если Вы не получили этот

- 23. Последовательность действий: 1. Пометьте ключ, отпечаток которого вы хотите проверить. 2. Выберите из меню Keys или

- 24. Сертификация чужого открытого ключа Когда Вы генерируете пару ключей, она автоматически подписывается с помощью вашего закрытого

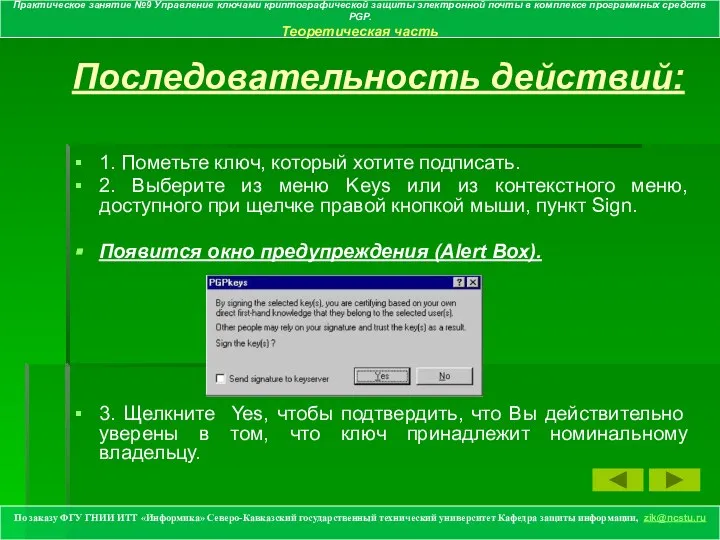

- 25. Последовательность действий: 1. Пометьте ключ, который хотите подписать. 2. Выберите из меню Keys или из контекстного

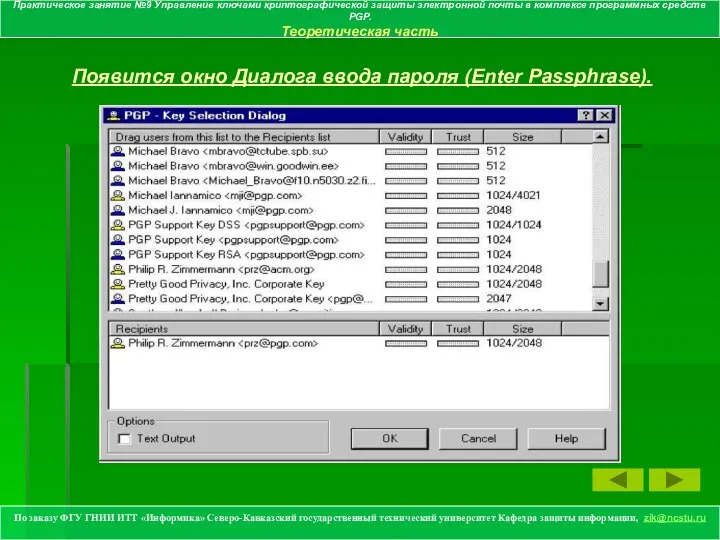

- 26. Появится окно Диалога ввода пароля (Enter Passphrase). По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический

- 27. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 4. Введите

- 28. Указание уровня доверия Кроме сертификации принадлежности ключа владельцу, Вы можете присвоить его владельцу определенный уровень доверия,

- 29. Последовательность действий: 1. Пометьте ключ, уровень доверия к владельцу которого вы хотите изменить. 2. Выберите из

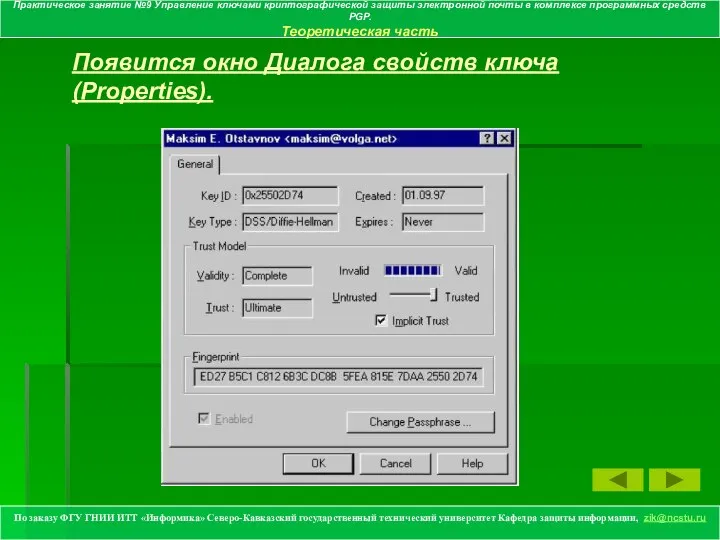

- 30. Появится окно Диалога свойств ключа (Properties). По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет

- 31. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 3. Используйте

- 32. Запрет и разрешение использования ключей Иногда Вам может понадобиться временно запретить использование ключа. Эта возможность полезна,

- 33. Последовательность действий при запрещении: 1. Пометьте ключ, использование которого хотите запретить. 2. Выберите из меню Keys

- 34. Последовательность действий при разрешении: 1. Пометьте ключ, использование которого хотите разрешить. 2. Выберите из меню Keys

- 35. Удаление ключа, подписи или идентификатора пользователя В какой-то момент Вам может понадобиться удалить ключ, сертифицирующую его

- 36. Последовательность действий: 1. Пометьте ключ, подпись или идентификатор пользователя, который хотите удалить. 2. Выберите из меню

- 37. Изменение пароля доступа Периодически менять пароль доступа к закрытому ключу – неплохая идея. Если вы хотите

- 38. Последовательность действий: 1. Пометьте пару ключей, пароль доступа к которой хотите изменить. 2. Выберите из меню

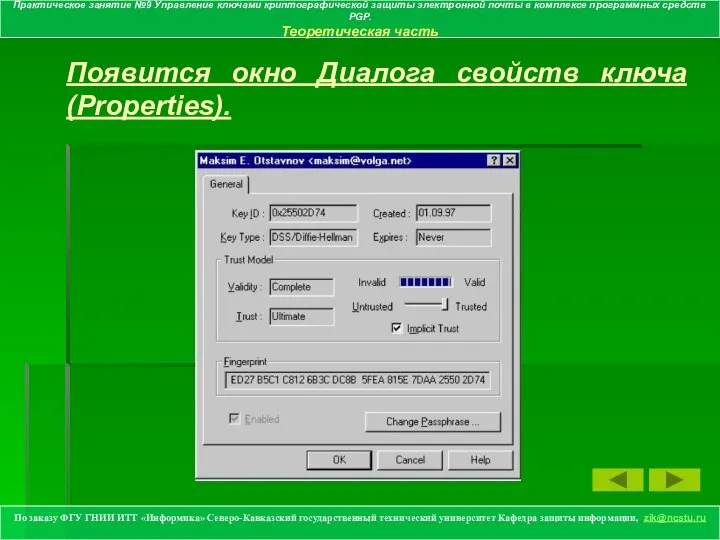

- 39. Появится окно Диалога свойств ключа (Properties). По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет

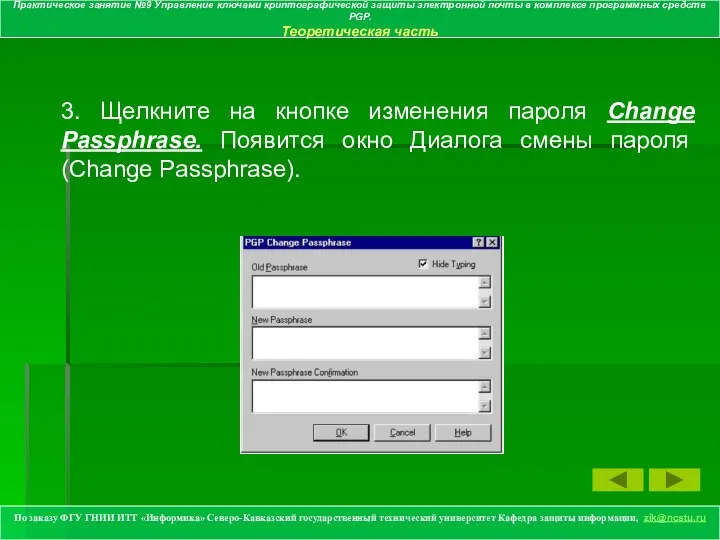

- 40. 3. Щелкните на кнопке изменения пароля Change Passphrase. Появится окно Диалога смены пароля (Change Passphrase). По

- 41. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 4. Введите

- 42. Импорт и экспорт ключей Хотя Вы чаще распространяете свой открытый ключ и получаете открытые ключи других

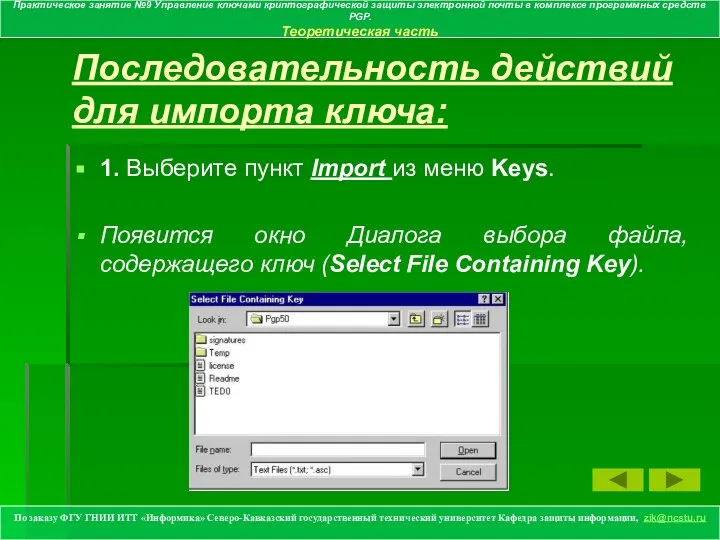

- 43. Последовательность действий для импорта ключа: 1. Выберите пункт Import из меню Keys. Появится окно Диалога выбора

- 44. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 2. Выберите

- 45. Последовательность действий для экспорта ключа: 1. Пометьте ключ, который хотите экспортировать в файл. 2. Выберите из

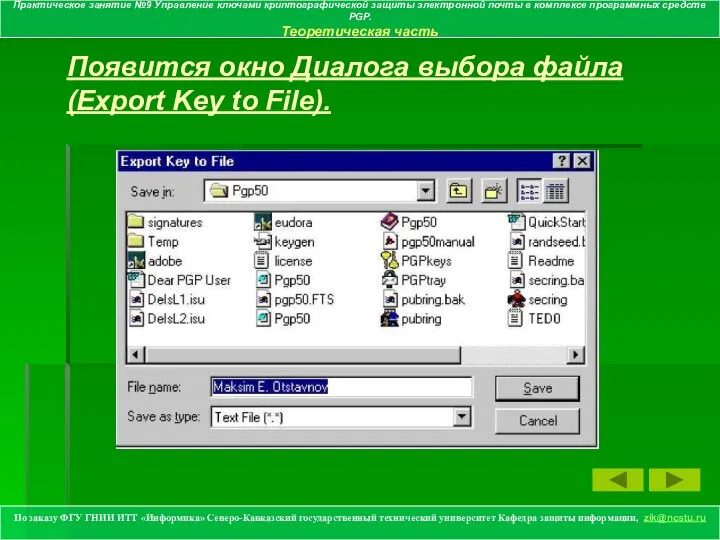

- 46. Появится окно Диалога выбора файла (Export Key to File). По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский

- 47. По заказу ФГУ ГНИИ ИТТ «Информика» Северо-Кавказский государственный технический университет Кафедра защиты информации, zik@ncstu.ru 3. Введите

- 48. Отзыв ключа Если когда-либо возникнет ситуация, в которой Вы не сможете больше доверять своей персональной паре

- 50. Скачать презентацию

Причины коррупции в сфере государственной службы

Причины коррупции в сфере государственной службы Здоровый образ жизни

Здоровый образ жизни Стадии предварительного расследования по уголовным делам. (Тема 2.2)

Стадии предварительного расследования по уголовным делам. (Тема 2.2) Фигурное катание

Фигурное катание ИССЛЕДОВАТЕЛЬСКОЕ ОБУЧЕНИЕ ШКОЛЬНИКОВ Поспелова И. В. МОУ СОШ №7 Шарыпово

ИССЛЕДОВАТЕЛЬСКОЕ ОБУЧЕНИЕ ШКОЛЬНИКОВ Поспелова И. В. МОУ СОШ №7 Шарыпово Производство в суде апелляционной инстанции. Исполнение приговора

Производство в суде апелляционной инстанции. Исполнение приговора  London

London Особенности управления командой как человеческим ресурсом. Тема 2

Особенности управления командой как человеческим ресурсом. Тема 2 Какой-то непонятный проект «Полярный день. Медиагород»

Какой-то непонятный проект «Полярный день. Медиагород» Презентация Информационное обеспечение в управлении цепями поставок

Презентация Информационное обеспечение в управлении цепями поставок Шифрование и дешифрование текста высокой важности

Шифрование и дешифрование текста высокой важности ლიდერობა სასწავლო კურსი

ლიდერობა სასწავლო კურსი Марина Семёнова

Марина Семёнова Графические возможности яп VB

Графические возможности яп VB Украшение рождественской ели

Украшение рождественской ели Презентация Обзор практики рассмотрения споров, связанных с использованием договоров страхования

Презентация Обзор практики рассмотрения споров, связанных с использованием договоров страхования Объектно-ориентированное программирование

Объектно-ориентированное программирование Деятельность Русской Праввославной Церкви по противодействию алкоголизации общества и утверждению трезвости

Деятельность Русской Праввославной Церкви по противодействию алкоголизации общества и утверждению трезвости A tentative model of technology improvement in ferro- alloys manufacturing process & the business way forward

A tentative model of technology improvement in ferro- alloys manufacturing process & the business way forward Особенности проведения ГИА в 2015 году

Особенности проведения ГИА в 2015 году ХРОНИЧЕСКИЙ ПАНКРЕАТИТ

ХРОНИЧЕСКИЙ ПАНКРЕАТИТ  Пантеон славянских богов. Русские обычаи и традиции

Пантеон славянских богов. Русские обычаи и традиции Разработка схемы электроснабжения и выбор электрооборудования для электропитания цеха металлорежущих станков

Разработка схемы электроснабжения и выбор электрооборудования для электропитания цеха металлорежущих станков Шәкен Аймановқа берілген марапаттар мен жүлделер

Шәкен Аймановқа берілген марапаттар мен жүлделер Модели освещения

Модели освещения Влияние шума на здоровье человека. Работу выполнил: ученик 10 б класса МОУ «СОШ №3 им. В.Н. Щеголева ЗАТО Светлый» Татищевского рай

Влияние шума на здоровье человека. Работу выполнил: ученик 10 б класса МОУ «СОШ №3 им. В.Н. Щеголева ЗАТО Светлый» Татищевского рай ПРОИЗВОДСТВЕННЫЕ ОСНОВЫ В ОРГАНИЗАЦИИ АГРОБИЗНЕССА

ПРОИЗВОДСТВЕННЫЕ ОСНОВЫ В ОРГАНИЗАЦИИ АГРОБИЗНЕССА Усовершенствование конструкции СУСГ для предотвращений разливов нефти и замазученности в окружающую среду

Усовершенствование конструкции СУСГ для предотвращений разливов нефти и замазученности в окружающую среду