Содержание

- 2. Несанкционированный доступ к аппаратным и программным средствам может быть исключен или существенно затруднен при выполнении следующего

- 3. Под доступом к оборудованию понимается предоставление субъекту возможности выполнять определенные разрешенные ему действия с использованием указанного

- 4. Для идентификации субъекта доступа в КС чаще всего используются атрибутивные идентификаторы. Биометрическая идентификация проще всего осуществляется

- 5. Практически во всех КС, работающих с конфиденциальной информацией, аутентификация пользователей осуществляется с помощью паролей. Паролем называют

- 6. В современных операционных системах ПЭВМ заложена возможность использования пароля. Пароль хранится в специальной памяти, имеющей автономный

- 7. При использовании паролей в момент загрузки ОС должно выполняться условие: в ЭВМ невозможно изменить установленный порядок

- 8. При организации парольной защиты необходимо выполнять следующие рекомендации: Пароль должен запоминаться субъектом доступа. Запись пароля значительно

- 9. Время t определяется из соотношения: t=E/R, где Е - число символов в сообщении, содержащем пароль; R

- 10. 4. В КС должны фиксироваться моменты времени успешного получения доступа и время неудачного ввода пароля. После

- 11. 6. Пароль не выдается при вводе на экран монитора. Чтобы субъект доступа мог ориентироваться в количестве

- 12. В качестве идентификатора во многих КС используется съемный носитель информации, на котором записан идентификационный код субъекта

- 13. Для идентификации пользователей широко используются электронные жетоны-генераторы случайных идентификационных кодов. Жетон - это прибор, вырабатывающий псевдослучайную

- 14. Процесс аутентификации может включать также диалог субъекта доступа с КС. Субъекту доступа задаются вопросы, ответы на

- 15. Доступ к устройствам КС объекта может блокироваться дистанционно. Так в ЛВС подключение к сети рабочей станции

- 16. Организация доступа обслуживающего персонала к устройствам отличается от организации доступа пользователей. Прежде всего, по возможности, устройство

- 17. Противодействие несанкционированному подключению устройств Одним из возможных путей несанкционированного изменения технической структуры КС является подключение незарегистрированных

- 18. Еще более надежным и оперативным методом контроля является использование специального кода-идентификатора устройства. Этот код может генерироваться

- 19. Защита внутреннего монтажа, средств управления и коммутации от несанкционированного вмешательства Для защиты от несанкционированных действий по

- 20. Контроль вскрытия аппаратуры обеспечивается за счет использования несложных электрических схем, аналогичных системам охранной сигнализации. Контроль вскрытия

- 21. Контроль целостности программной структуры в процессе эксплуатации Контроль целостности программ и данных выполняется одними и теми

- 22. Контроль целостности программных средств и данных осуществляется путем получения (вычисления) характеристик и сравнения их с контрольными

- 23. При контроле целостности информации контролируемая последовательность (сектор на диске, файл и т. д.), сдвинутая на m

- 24. Использование контрольных сумм и циклических кодов, как и других подобных методов, имеет существенный недостаток. Алгоритм получения

- 25. Существует метод, который позволяет практически исключить возможность неконтролируемого изменения информации в КС. Для этого необходимо использовать

- 26. Итерационный процесс вычисления хэш-функции Н предусматривает: • генерацию четырех ключей (слов длиной 256 бит); • шифрующее

- 28. Скачать презентацию

Без названия

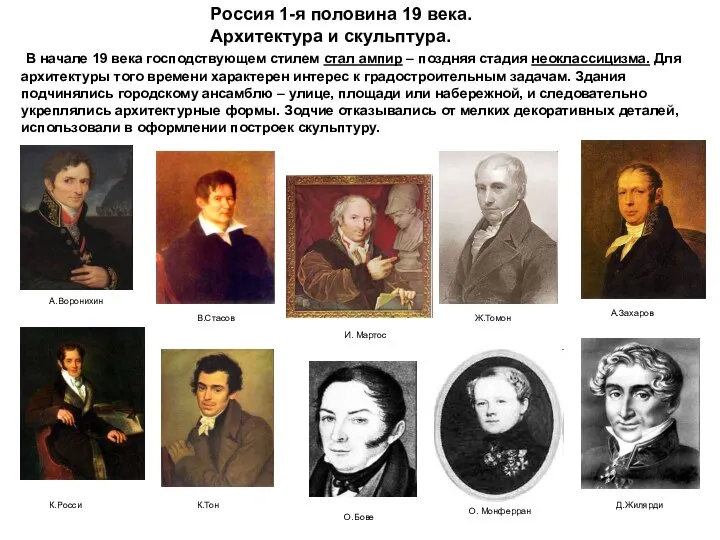

Без названия Архитектура и скульптура. Россия: 1-я половина 19 века

Архитектура и скульптура. Россия: 1-я половина 19 века Любительский телескоп

Любительский телескоп МОДУЛЯЦИЯ СИМВОЛЬНЫХ И КОДОВЫХ ДАННЫХ

МОДУЛЯЦИЯ СИМВОЛЬНЫХ И КОДОВЫХ ДАННЫХ Организация внеурочной деятельности

Организация внеурочной деятельности  Сукцессии

Сукцессии Технологии программирования. Конструктор. Классы в С++

Технологии программирования. Конструктор. Классы в С++ Россия в XVII веке: от Смуты к утверждению самодержавно-крепостнического строя

Россия в XVII веке: от Смуты к утверждению самодержавно-крепостнического строя Двумерные массивы

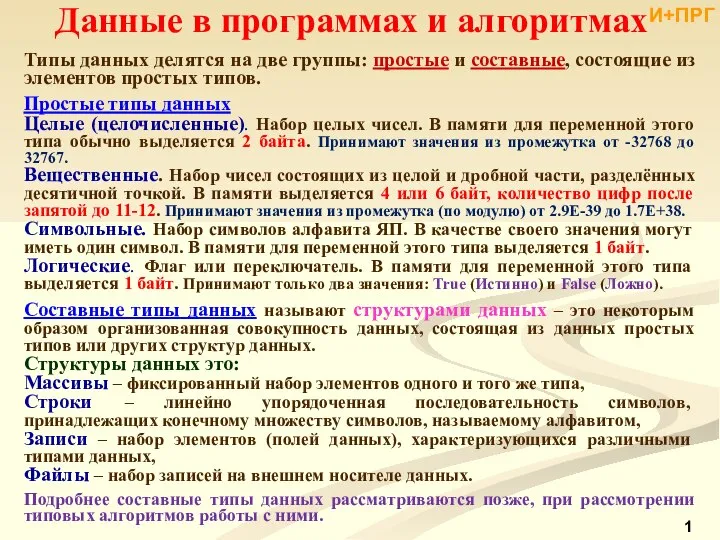

Двумерные массивы Данные в программах и алгоритмах. Массивы

Данные в программах и алгоритмах. Массивы Древние корни народного искусства. Итоговый тест по изобразительному искусству

Древние корни народного искусства. Итоговый тест по изобразительному искусству Итоговый урок по обществознанию

Итоговый урок по обществознанию Национальные формы стиля «модерн»

Национальные формы стиля «модерн» ДВС - синдром Выполнил: Торакулов Д. 513 ГР. 2 пф Проверил: Солиходжаев Ш.Н. МИНИСТЕРСТВО ЗД

ДВС - синдром Выполнил: Торакулов Д. 513 ГР. 2 пф Проверил: Солиходжаев Ш.Н. МИНИСТЕРСТВО ЗД Несправності на рівні компонентів. Пасивні компоненти

Несправності на рівні компонентів. Пасивні компоненти Shinto

Shinto Роль комплексного анализа в управлении

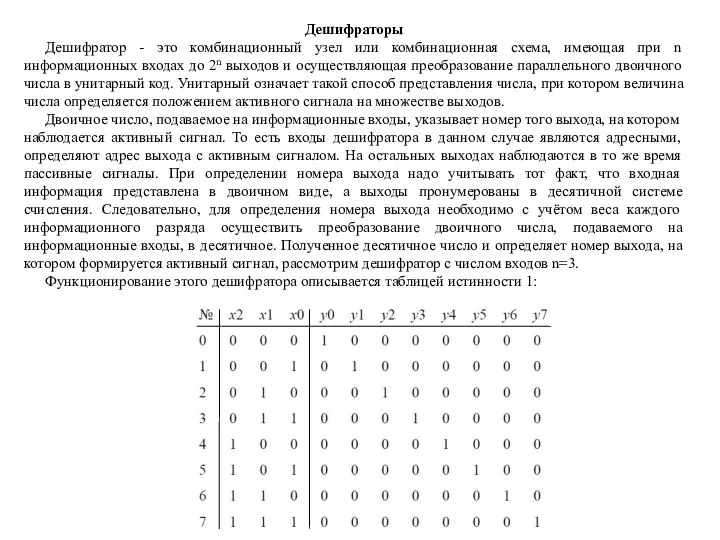

Роль комплексного анализа в управлении Дешифраторы. Лекция 7

Дешифраторы. Лекция 7 Мови програмування

Мови програмування Инструментальный Тайм-менеджмент

Инструментальный Тайм-менеджмент История создания и работы клуба «Азимут»

История создания и работы клуба «Азимут» Создание приложений в Delphi

Создание приложений в Delphi 3D-сканер. Устройство. Назначение. Применение. Эксплуатация аккумуляторных установок

3D-сканер. Устройство. Назначение. Применение. Эксплуатация аккумуляторных установок Геродот Галікарна́ський

Геродот Галікарна́ський Рождество (Christmas). Что такое Рождество?

Рождество (Christmas). Что такое Рождество? Основы расчетов на жесткость деталей машин. Лекция 7

Основы расчетов на жесткость деталей машин. Лекция 7 Выпуклый анализ. Субградиент и субдифференциал функции. Лекция 20

Выпуклый анализ. Субградиент и субдифференциал функции. Лекция 20 Типология правопонимания. Понятие и классификация принципов права.

Типология правопонимания. Понятие и классификация принципов права.