Содержание

- 2. Криптография Криптогра́фия (от др.-греч. κρυπτός «скрытый» + γράφω «пишу») — наука о методах обеспечения конфиденциальности (невозможности

- 3. История криптографии Периоды развития криптографии: Первый период - примерно с 3 тысячелетия до н.э. – моноалфавитные

- 4. Криптография в Древнем Мире Первое известное применение криптографии зафиксировано 4000 лет назад в Древнем Египте

- 5. Атбаш

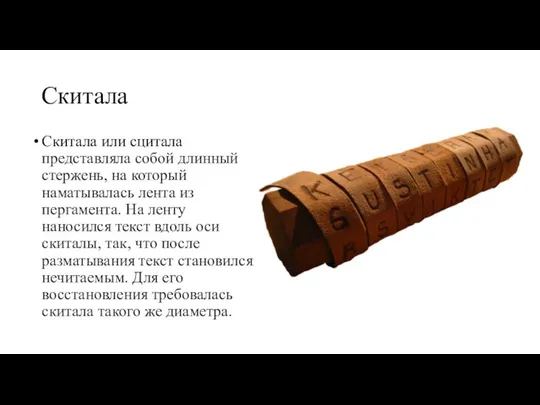

- 6. Скитала Скитала или сцитала представляла собой длинный стержень, на который наматывалась лента из пергамента. На ленту

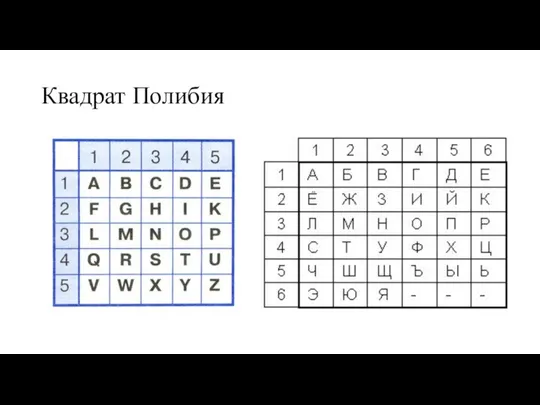

- 7. Квадрат Полибия

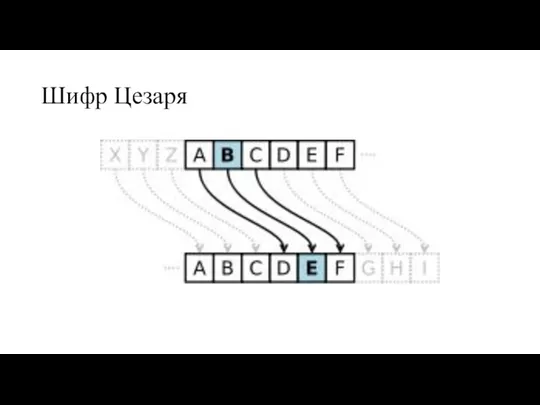

- 8. Шифр Цезаря

- 9. Криптография в арабских странах С VIII века н. э. развитие криптографии происходит в основном в арабских

- 10. Криптография Эпохи Возрождения Отец современной криптографии – Леон Баттиста Альберти

- 11. Криптография Эпохи Возрождения Головная боль математиков своего времени - Блез де Виженер

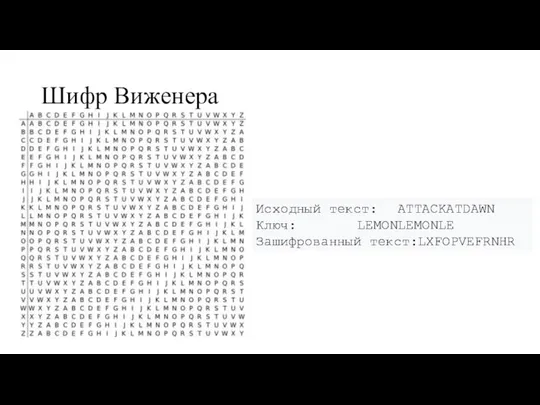

- 12. Шифр Виженера Исходный текст: ATTACKATDAWN Ключ: LEMONLEMONLE Зашифрованный текст:LXFOPVEFRNHR

- 13. Взлом шифра Виженера Этапы: 1) поиск длины ключа N 2) взлом N различных шифров Цезаря

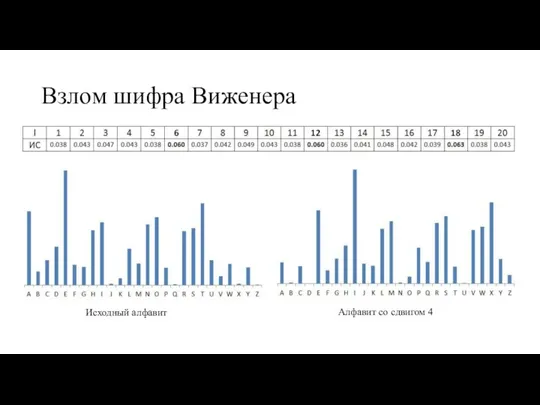

- 14. Взлом шифра Виженера Исходный алфавит Алфавит со сдвигом 4

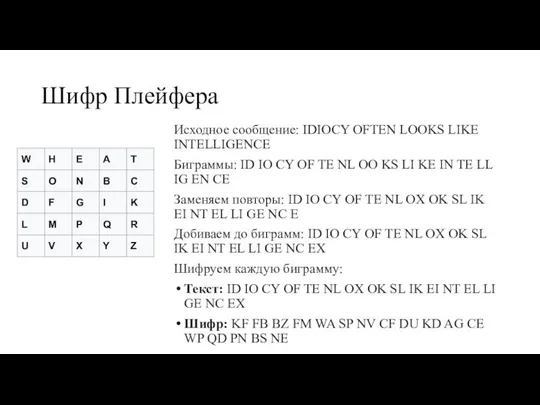

- 15. Шифр Плейфера Исходное сообщение: IDIOCY OFTEN LOOKS LIKE INTELLIGENCE Биграммы: ID IO CY OF TE NL

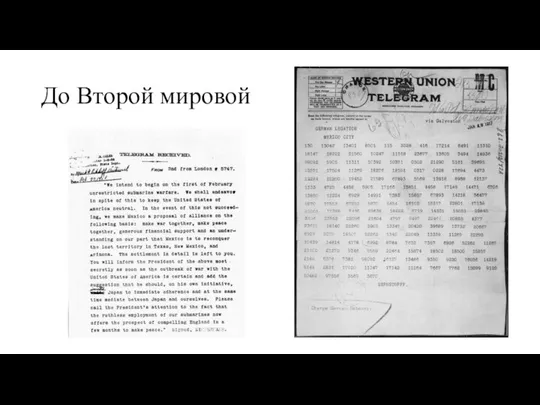

- 16. До Второй мировой

- 17. Вторая мировая Машина Лоренца Энигма

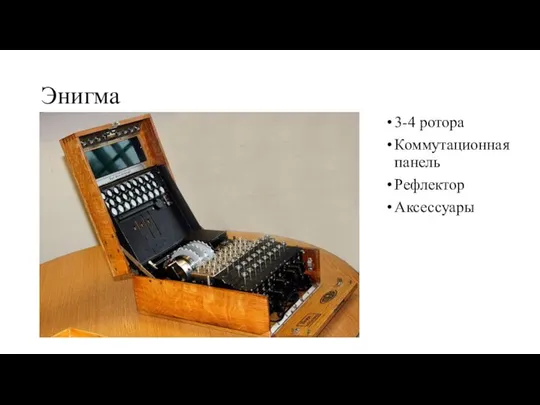

- 18. Энигма 3-4 ротора Коммутационная панель Рефлектор Аксессуары

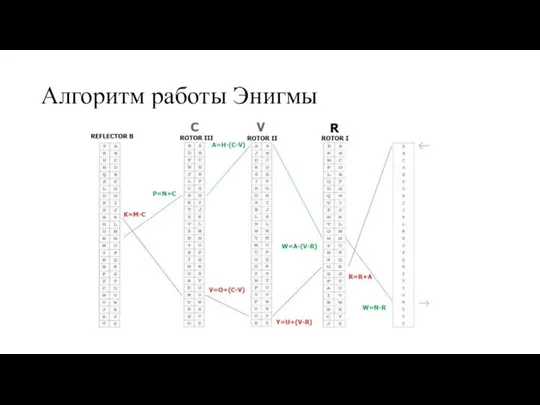

- 19. Алгоритм работы Энигмы

- 20. Блэтчли-парк

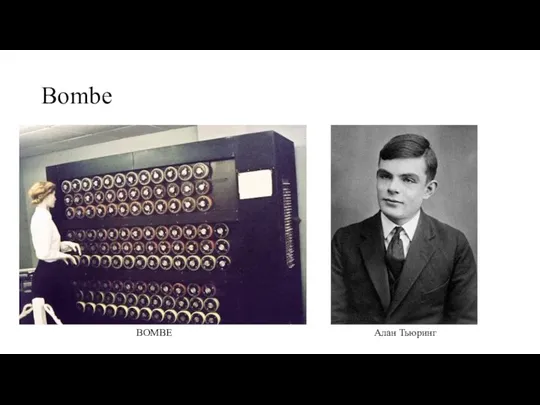

- 21. Bombe BOMBE Алан Тьюринг

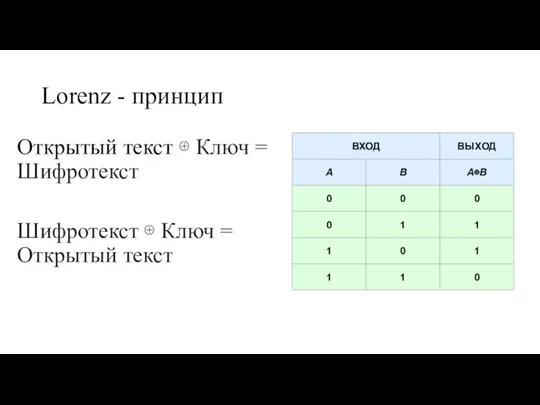

- 22. Lorenz - принцип Открытый текст ⊕ Ключ = Шифротекст Шифротекст ⊕ Ключ = Открытый текст

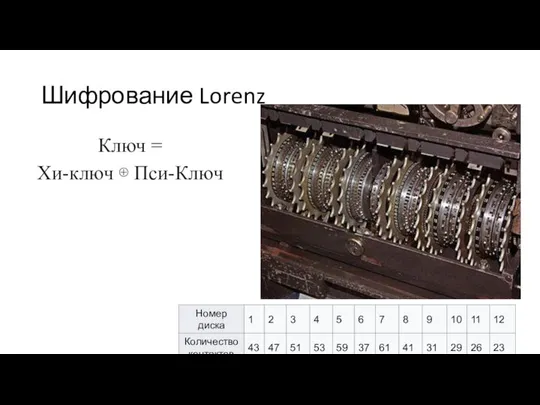

- 23. Шифрование Lorenz Ключ = Хи-ключ ⊕ Пси-Ключ

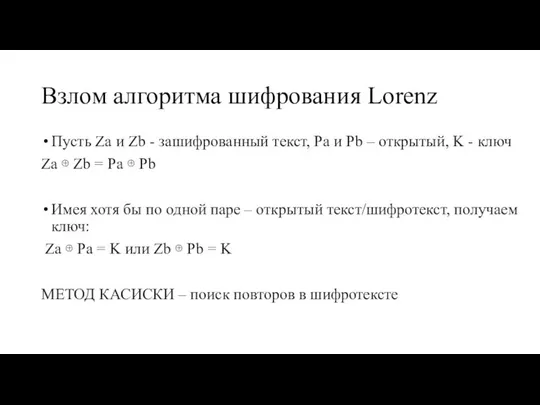

- 24. Взлом алгоритма шифрования Lorenz Пусть Za и Zb - зашифрованный текст, Pa и Pb – открытый,

- 25. Математическая криптография Вот они слева направа – Клод Шеннон, Уитфилд Диффи и Мартин Хеллман

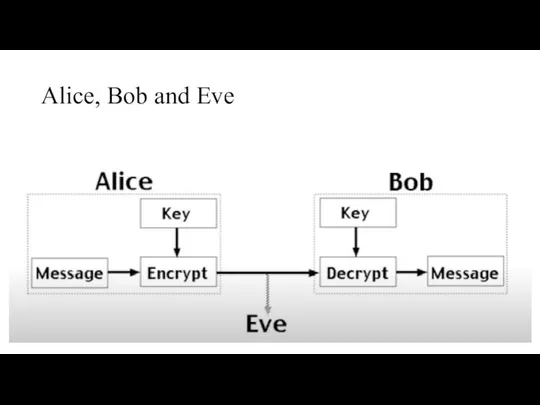

- 26. Alice, Bob and Eve

- 27. Симметричные криптосистемы В симметричных криптосистемах для шифрования и дешифрования применяется один и тот же ключ Типичные

- 28. Уязвимости шифров перестановки Частотный анализ Атака словарем Для полиалфавитных шифров – метод Касиски Атаки на основе

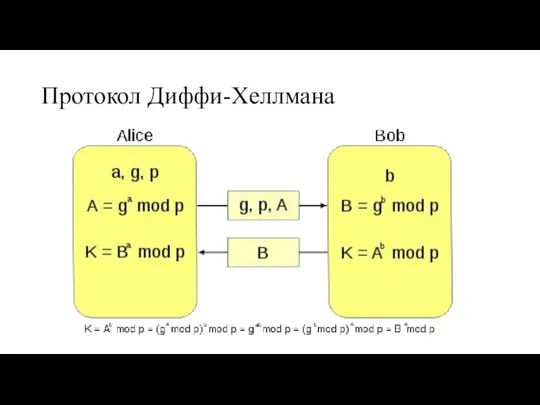

- 29. Протокол Диффи-Хеллмана

- 30. Тулзы CyberChef – очень большая база различных алгоритмов. Magic в помощь CrypTool – немного о нем

- 32. Скачать презентацию

Сучасні інформаційні технології

Сучасні інформаційні технології Аутентификация, авторизация, аудит

Аутентификация, авторизация, аудит База данных. Таблицы

База данных. Таблицы Техника безопасности и санитарные нормы санитарные нормы

Техника безопасности и санитарные нормы санитарные нормы 10

10 Протокол IPSec

Протокол IPSec  Количественная характеристика информации.

Количественная характеристика информации. Рекомендации по подготовке макетов к печати (PRO)

Рекомендации по подготовке макетов к печати (PRO) Безопасность систем баз данных. Обеспечение доступности

Безопасность систем баз данных. Обеспечение доступности Экспертные системы. Принятие решений в системах ЗИ на основе нечеткой логики. Лекция 3

Экспертные системы. Принятие решений в системах ЗИ на основе нечеткой логики. Лекция 3 Разработка автоматизации учета выездной торговли кофейни на базе платформы 1С: Предприятие

Разработка автоматизации учета выездной торговли кофейни на базе платформы 1С: Предприятие Мошенничество в интернете

Мошенничество в интернете Аттестационная работа. Методическая разработка по выполнению работы по теме Выбор компьютера

Аттестационная работа. Методическая разработка по выполнению работы по теме Выбор компьютера Найди цель – ресурсы найдутся!

Найди цель – ресурсы найдутся! Технология многомерных баз данных

Технология многомерных баз данных Суб'єкти забезпечення кібербезпеки в Австралії

Суб'єкти забезпечення кібербезпеки в Австралії Классификация ЭВМ

Классификация ЭВМ Многопоточное программирование (Лекция 1). Стандарты C++, контейнеры C++, красно-черные деревья, B-деревья

Многопоточное программирование (Лекция 1). Стандарты C++, контейнеры C++, красно-черные деревья, B-деревья Правила размещения информации на новом сайте

Правила размещения информации на новом сайте Blocuri de text

Blocuri de text Символы и строки. Процедуры и функции работы со строками. Записи.

Символы и строки. Процедуры и функции работы со строками. Записи.  Поиск адекватных научных источников

Поиск адекватных научных источников Разновидности флеш-памяти и принцип хранения данных

Разновидности флеш-памяти и принцип хранения данных Цифровые данные

Цифровые данные Тема 14. Компьютерные сети

Тема 14. Компьютерные сети  Работа с интернет - магазином, интернет СМИ, турагенством и библиотекой

Работа с интернет - магазином, интернет СМИ, турагенством и библиотекой Интеграция с государственной автоматизированной системой «Управление»

Интеграция с государственной автоматизированной системой «Управление» Построение и исследование информационных моделей

Построение и исследование информационных моделей