Содержание

- 2. Информационная безопасность § 75. Основные понятия

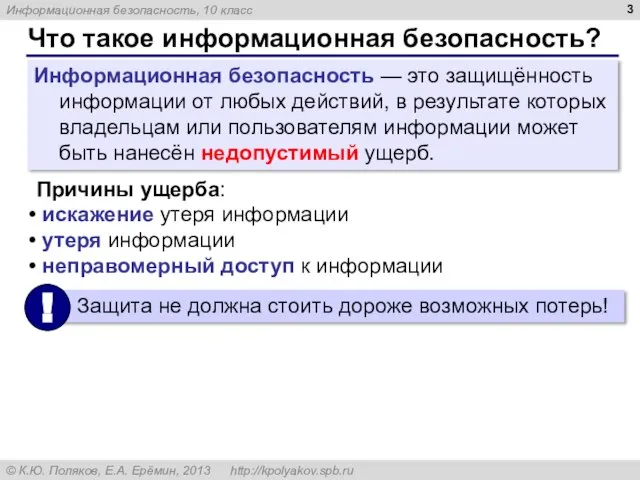

- 3. Что такое информационная безопасность? Информационная безопасность — это защищённость информации от любых действий, в результате которых

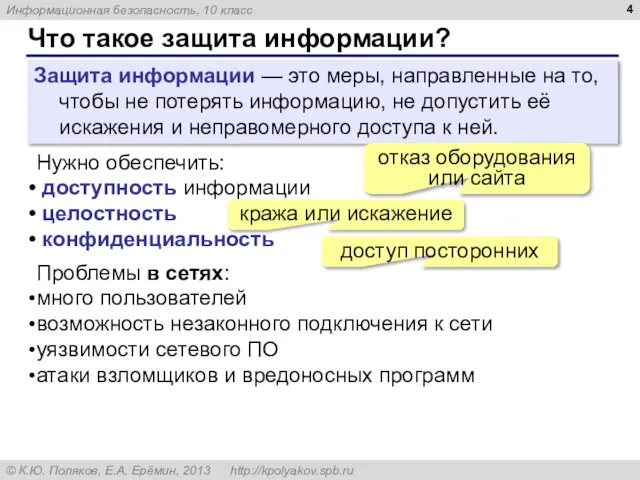

- 4. Что такое защита информации? Защита информации — это меры, направленные на то, чтобы не потерять информацию,

- 5. Защита информации Закон «Об информации, информационных технологиях и о защите информации» от 27 июля 2006 г.

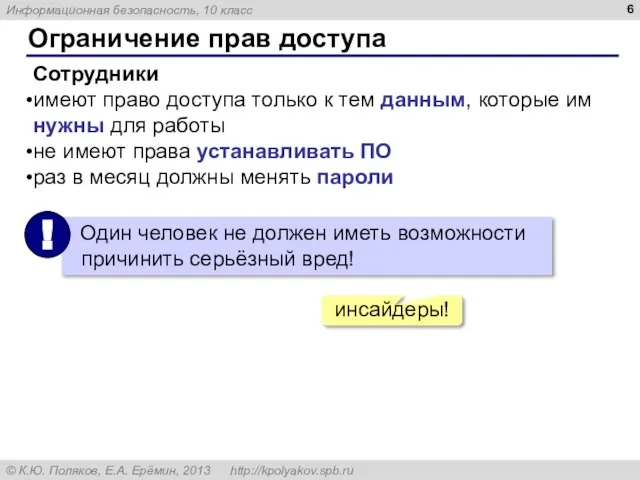

- 6. Ограничение прав доступа Сотрудники имеют право доступа только к тем данным, которые им нужны для работы

- 7. Информационная безопасность § 76. Вредоносные программы

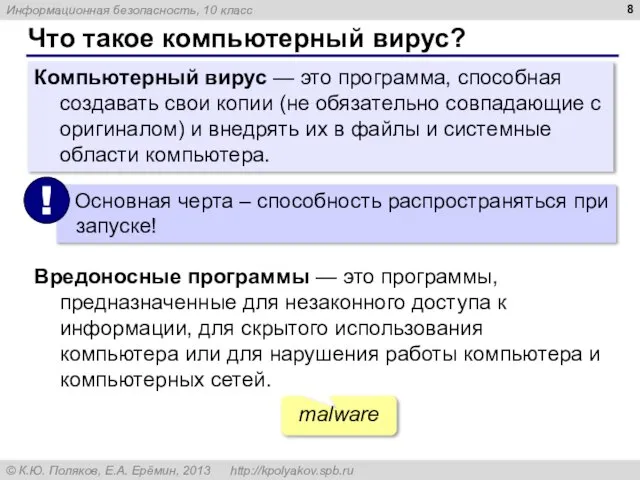

- 8. Что такое компьютерный вирус? Компьютерный вирус — это программа, способная создавать свои копии (не обязательно совпадающие

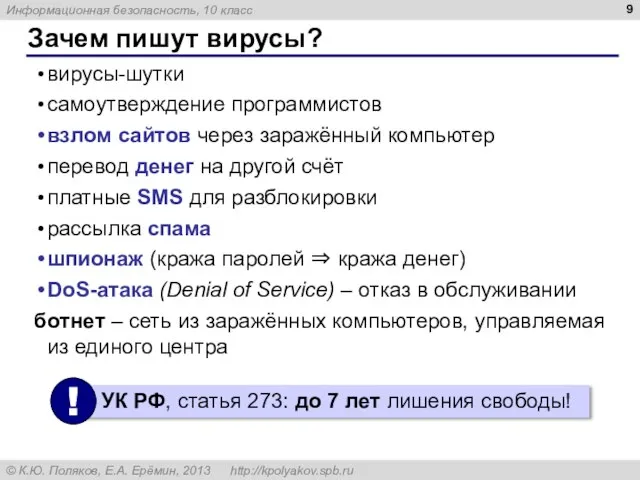

- 9. Зачем пишут вирусы? вирусы-шутки самоутверждение программистов взлом сайтов через заражённый компьютер перевод денег на другой счёт

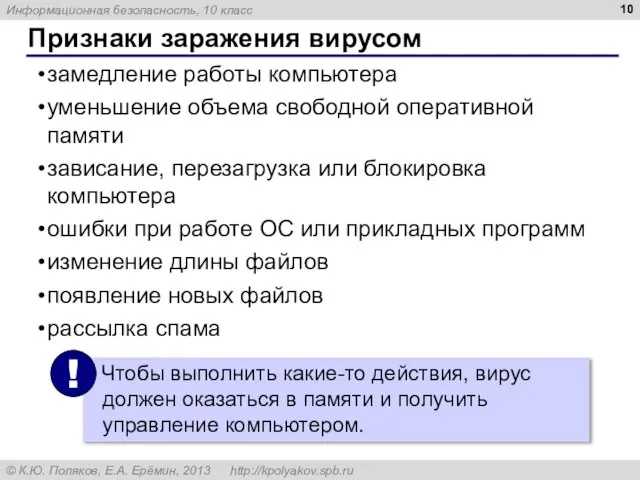

- 10. Признаки заражения вирусом замедление работы компьютера уменьшение объема свободной оперативной памяти зависание, перезагрузка или блокировка компьютера

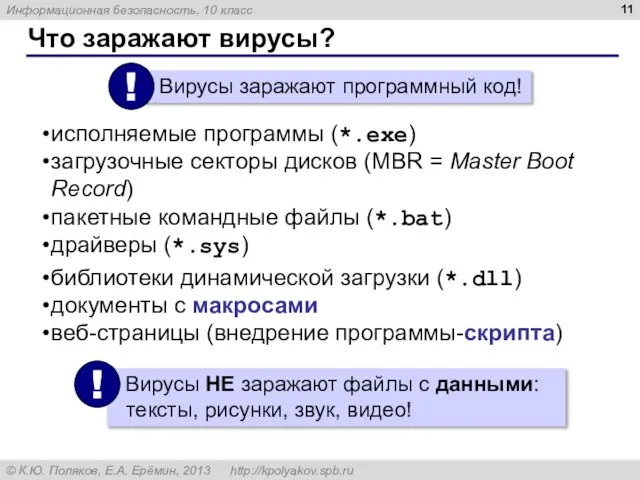

- 11. Что заражают вирусы? исполняемые программы (*.exe) загрузочные секторы дисков (MBR = Master Boot Record) пакетные командные

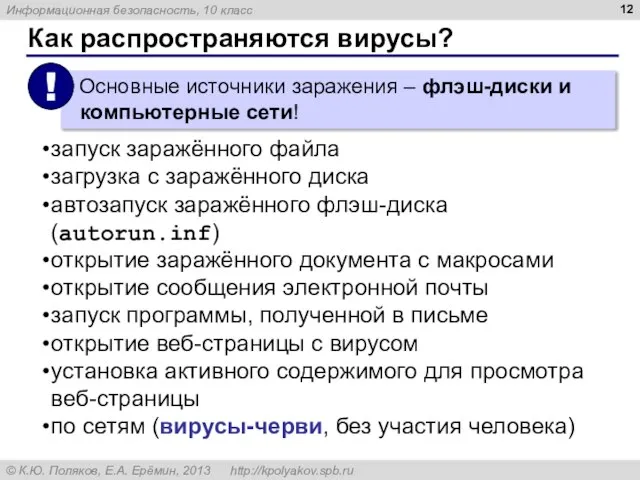

- 12. Как распространяются вирусы? запуск заражённого файла загрузка с заражённого диска автозапуск заражённого флэш-диска (autorun.inf) открытие заражённого

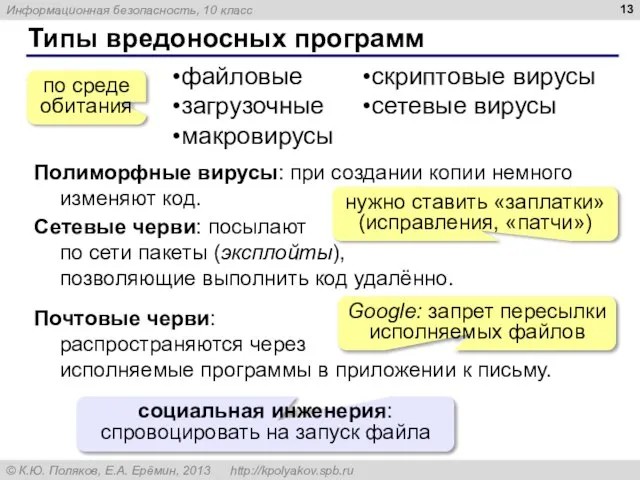

- 13. Типы вредоносных программ файловые загрузочные макровирусы по среде обитания Полиморфные вирусы: при создании копии немного изменяют

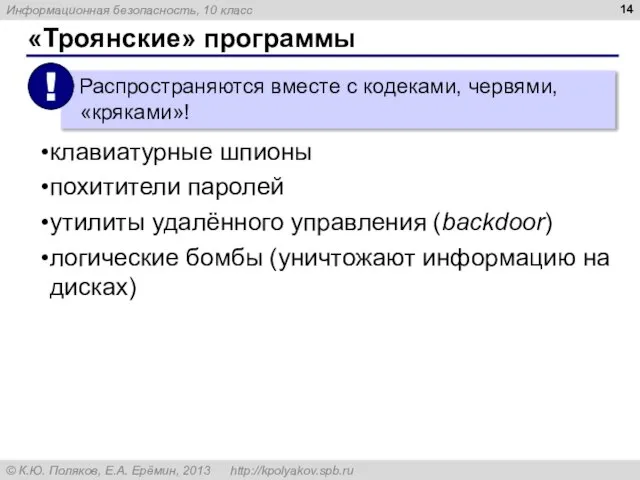

- 14. «Троянские» программы клавиатурные шпионы похитители паролей утилиты удалённого управления (backdoor) логические бомбы (уничтожают информацию на дисках)

- 15. Информационная безопасность § 77. Защита от вредоносных программ

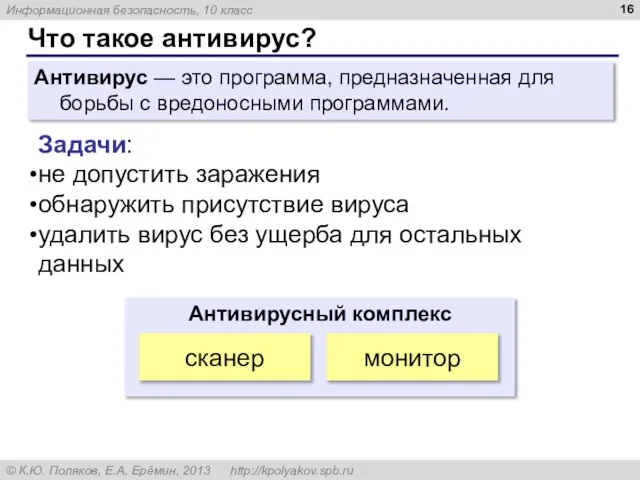

- 16. Что такое антивирус? Антивирус — это программа, предназначенная для борьбы с вредоносными программами. Задачи: не допустить

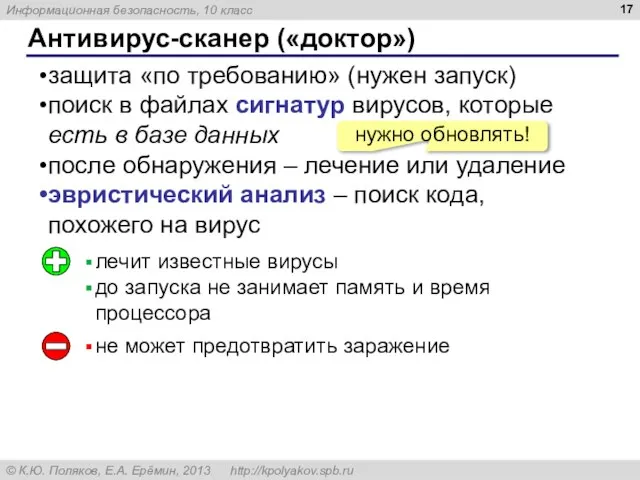

- 17. Антивирус-сканер («доктор») защита «по требованию» (нужен запуск) поиск в файлах сигнатур вирусов, которые есть в базе

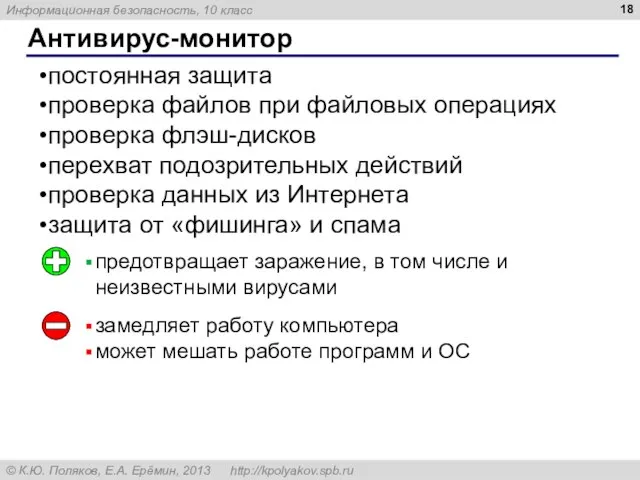

- 18. Антивирус-монитор постоянная защита проверка файлов при файловых операциях проверка флэш-дисков перехват подозрительных действий проверка данных из

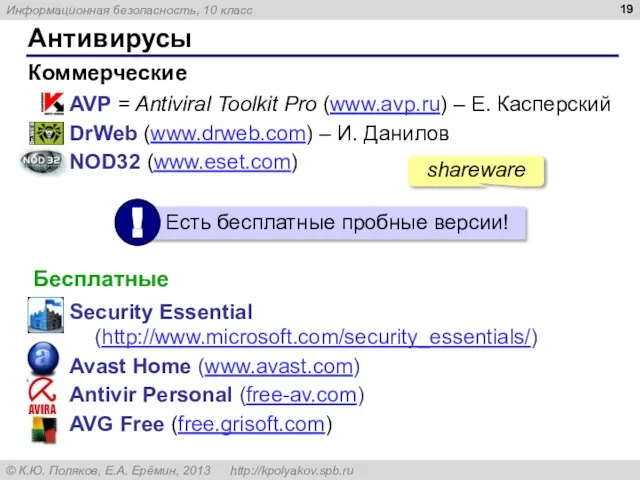

- 19. Антивирусы AVP = Antiviral Toolkit Pro (www.avp.ru) – Е. Касперский DrWeb (www.drweb.com) – И. Данилов NOD32

- 20. Онлайновые антивирусы устанавливают на компьютер активный модуль (ActiveX), который проверяет файлы… или файл пересылается на сайт

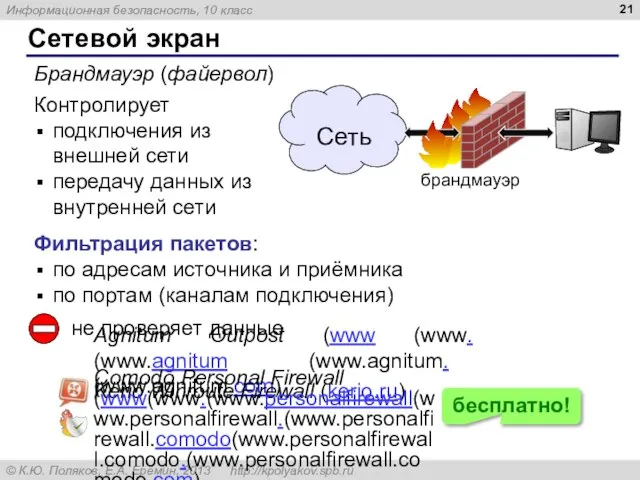

- 21. Сетевой экран Брандмауэр (файервол) Фильтрация пакетов: по адресам источника и приёмника по портам (каналам подключения) Контролирует

- 22. Меры безопасности делать резервные копии данных использовать сетевой экран (брандмауэр) использовать антивирус-монитор проверять флэш-диски антивирусом обновлять

- 23. Информационная безопасность § 78. Шифрование

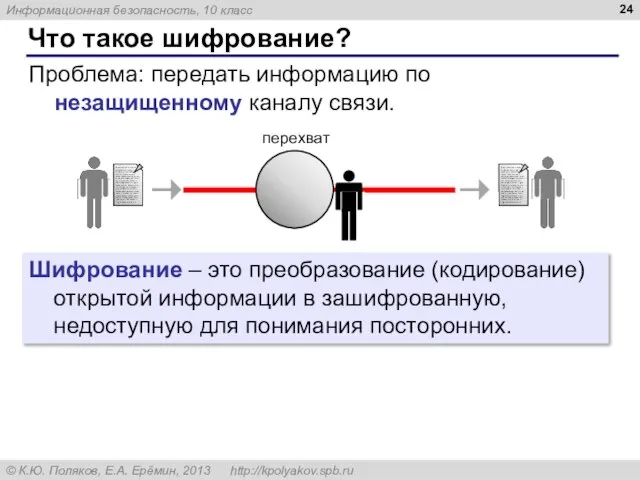

- 24. Что такое шифрование? Шифрование – это преобразование (кодирование) открытой информации в зашифрованную, недоступную для понимания посторонних.

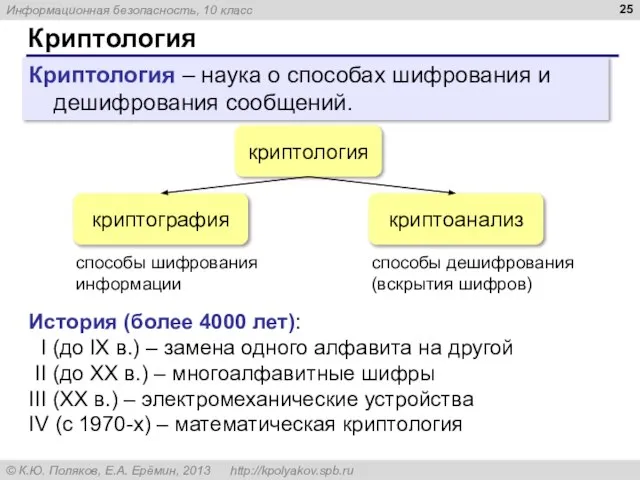

- 25. Криптология криптология криптография криптоанализ способы шифрования информации способы дешифрования (вскрытия шифров) Криптология – наука о способах

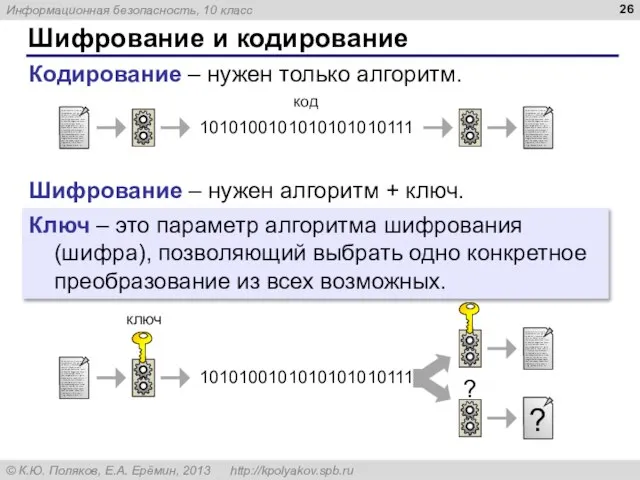

- 26. Шифрование и кодирование Кодирование – нужен только алгоритм. 1010100101010101010111 код Шифрование – нужен алгоритм + ключ.

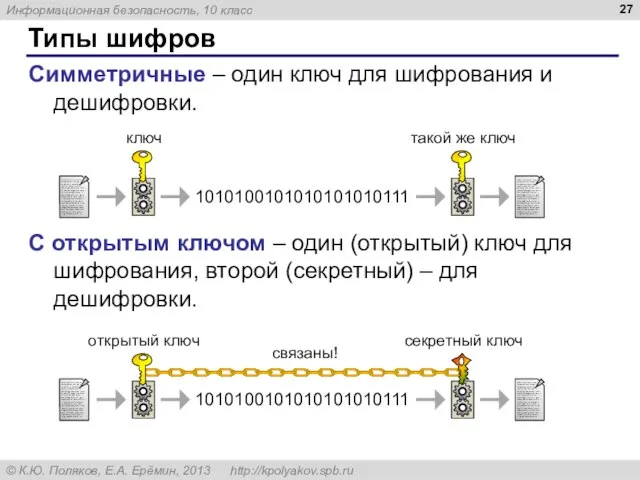

- 27. Типы шифров Симметричные – один ключ для шифрования и дешифровки. 1010100101010101010111 ключ такой же ключ С

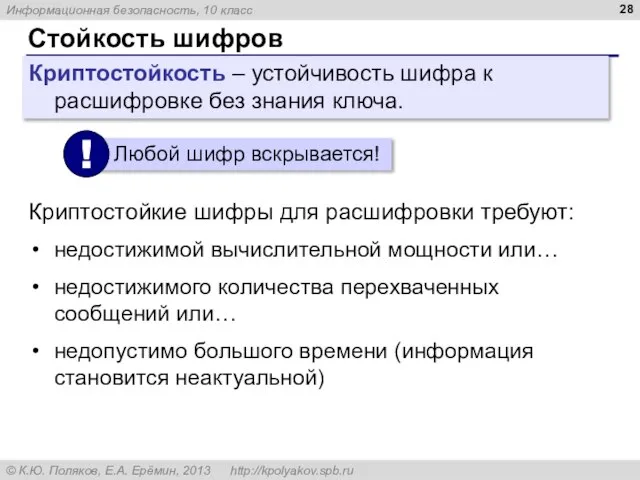

- 28. Стойкость шифров Криптостойкость – устойчивость шифра к расшифровке без знания ключа. Криптостойкие шифры для расшифровки требуют:

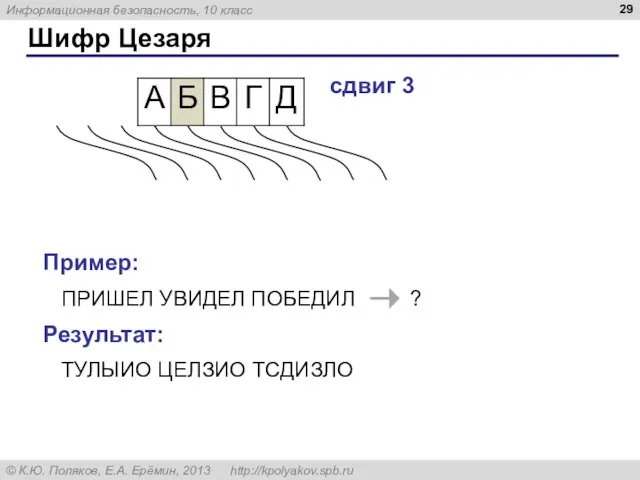

- 29. Шифр Цезаря сдвиг 3 Пример: ПРИШЕЛ УВИДЕЛ ПОБЕДИЛ ? Результат: ТУЛЫИО ЦЕЛЗИО ТСДИЗЛО

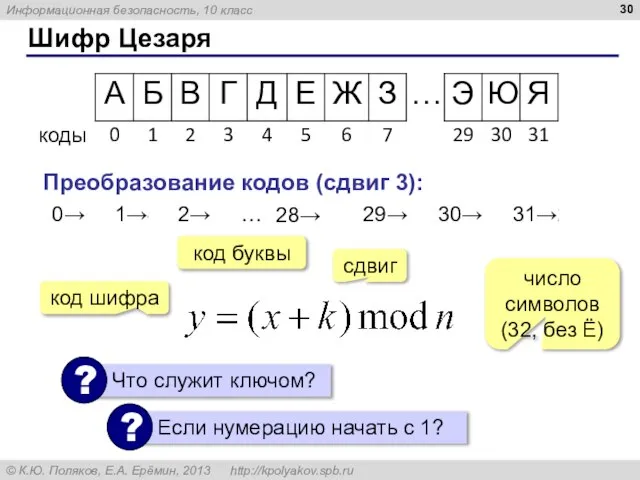

- 30. Шифр Цезаря Преобразование кодов (сдвиг 3): 0→3 число символов (32, без Ё) код буквы код шифра

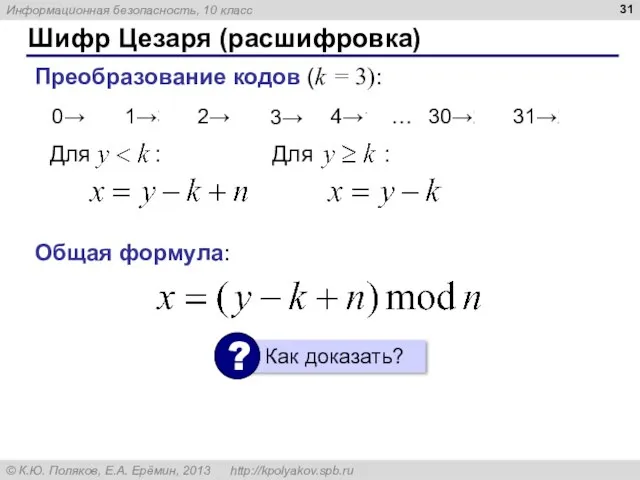

- 31. Шифр Цезаря (расшифровка) Для : Преобразование кодов (k = 3): 0→29 1→30 31→28 30→27 4→1 …

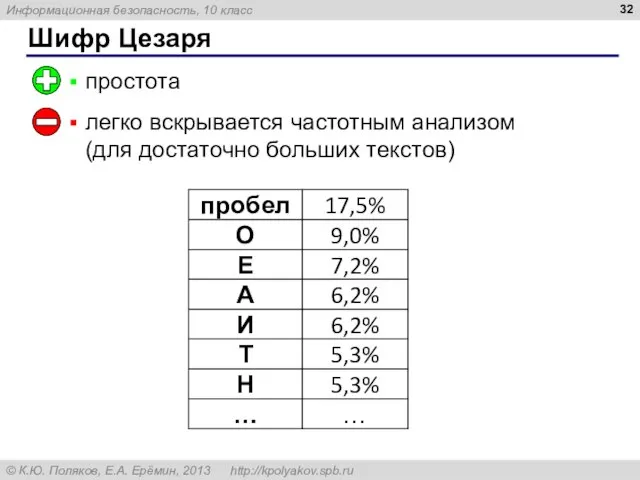

- 32. Шифр Цезаря простота легко вскрывается частотным анализом (для достаточно больших текстов)

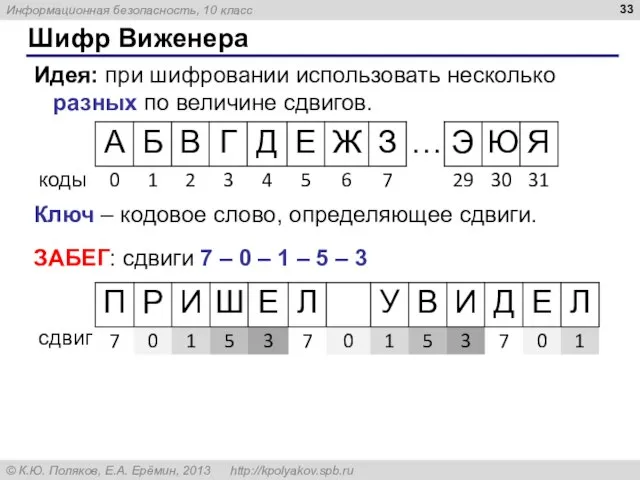

- 33. Шифр Виженера Идея: при шифровании использовать несколько разных по величине сдвигов. коды Ключ – кодовое слово,

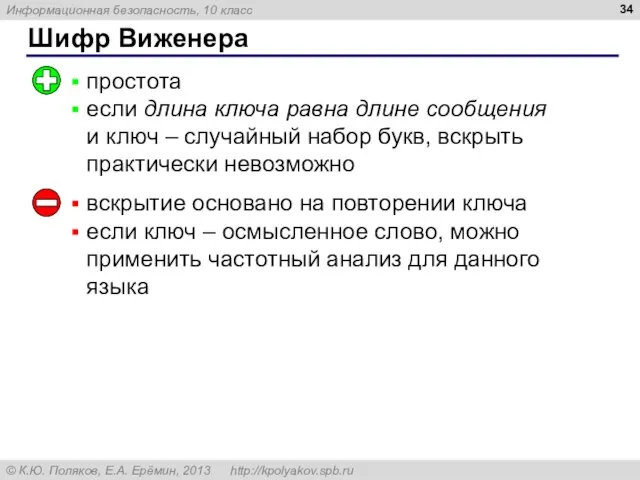

- 34. Шифр Виженера простота если длина ключа равна длине сообщения и ключ – случайный набор букв, вскрыть

- 35. Информационная безопасность § 79. Хэширование и пароли

- 36. Проблема хранения паролей Пароли нужно хранить, иначе пользователи не смогут получить доступ к данным. Пароль нежелательно

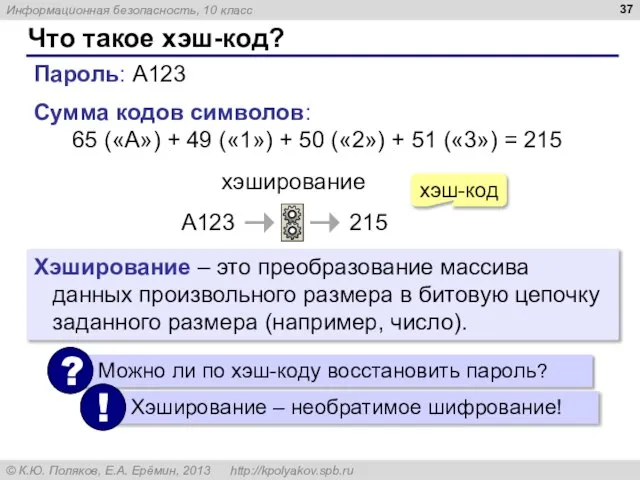

- 37. Что такое хэш-код? Пароль: A123 Сумма кодов символов: 65 («A») + 49 («1») + 50 («2»)

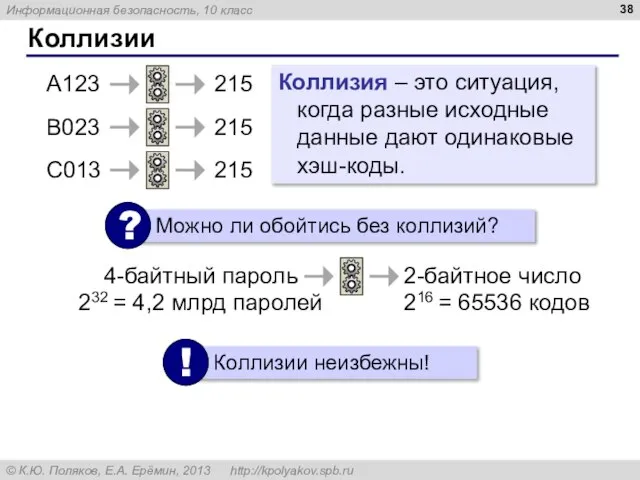

- 38. Коллизии A123 215 B023 215 C013 215 Коллизия – это ситуация, когда разные исходные данные дают

- 39. Хэш-функции Хэш-функция H(M) – это правило построения хэш-кода m для произвольного массива данных M. Требования: хэш-код

- 40. Хэширование на практике Алгоритмы: MD5, SHA1, ГОСТ Р 34.11 94. Длина хэш-кода: 128, 160 или 256

- 41. Правильный выбор пароля длина не менее 7-8 символов заглавные и строчные буквы + цифры + знаки

- 42. Информационная безопасность § 80. Современные алгоритмы шифрования

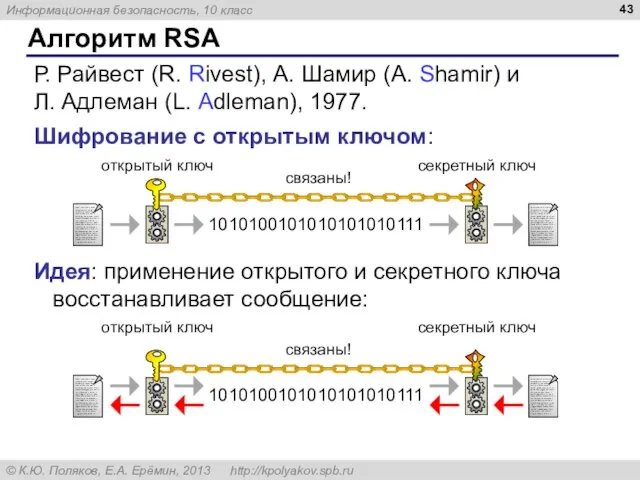

- 43. Алгоритм RSA Р. Райвест (R. Rivest), А. Шамир (A. Shamir) и Л. Адлеман (L. Adleman), 1977.

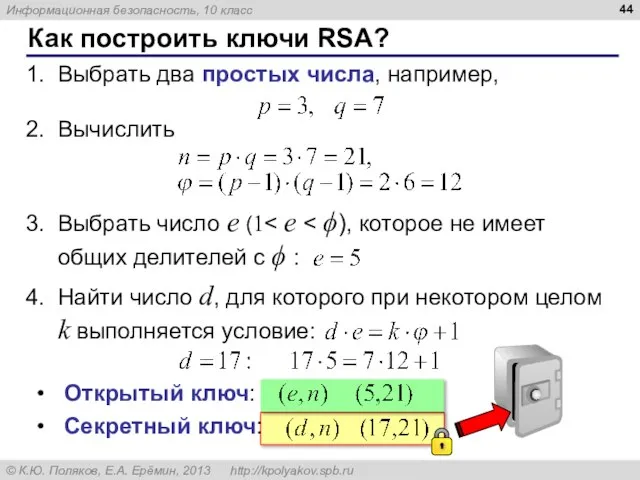

- 44. Как построить ключи RSA? Выбрать два простых числа, например, Вычислить Выбрать число e (1 Найти число

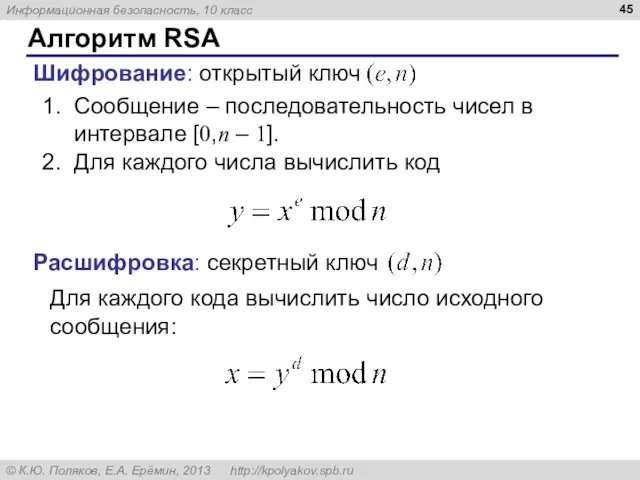

- 45. Алгоритм RSA Шифрование: открытый ключ Расшифровка: секретный ключ Сообщение – последовательность чисел в интервале [0,n –

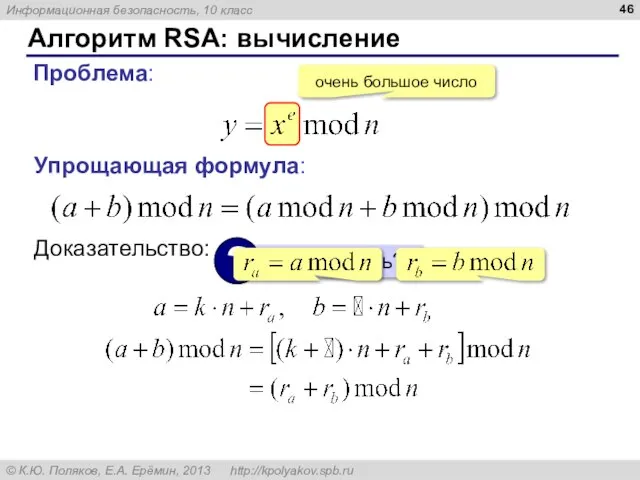

- 46. Алгоритм RSA: вычисление Проблема: очень большое число Упрощающая формула: Доказательство:

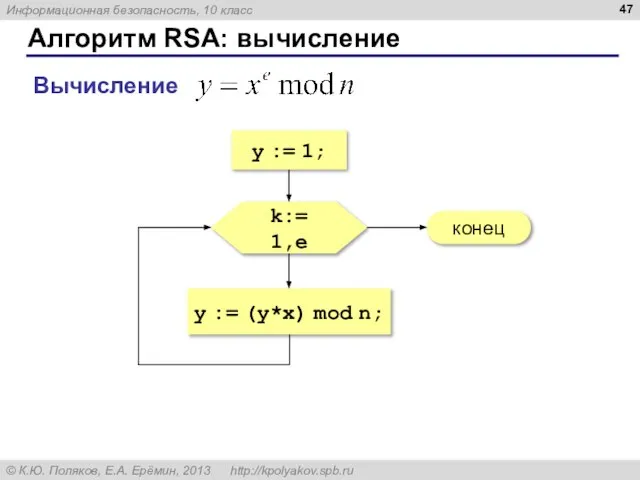

- 47. Алгоритм RSA: вычисление Вычисление y := 1; k:= 1,e конец y := (y*x) mod n;

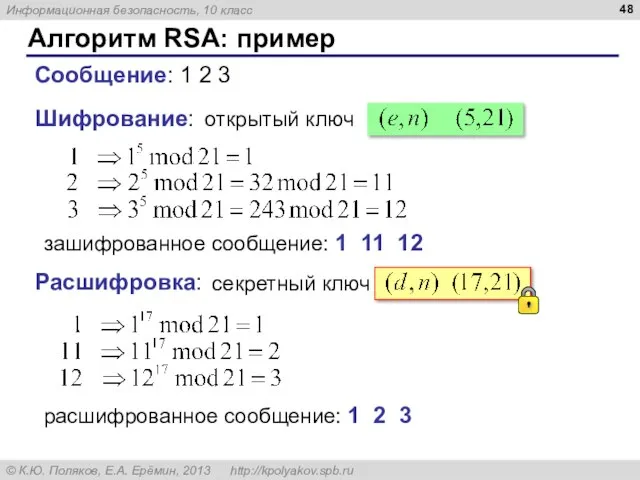

- 48. Алгоритм RSA: пример Шифрование: Сообщение: 1 2 3 зашифрованное сообщение: 1 11 12 Расшифровка: расшифрованное сообщение:

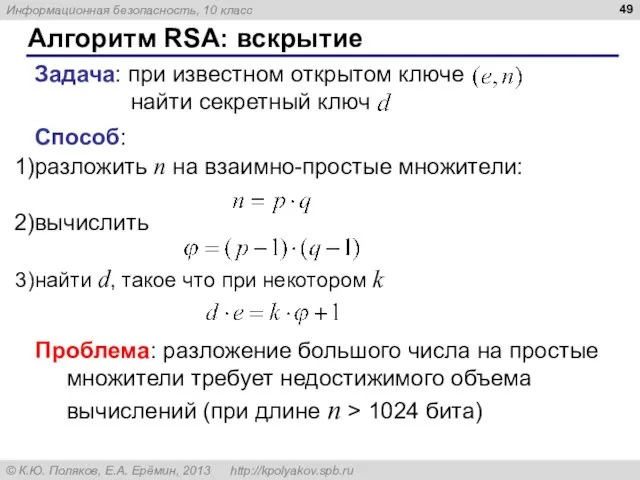

- 49. Алгоритм RSA: вскрытие Задача: при известном открытом ключе найти секретный ключ Способ: разложить n на взаимно-простые

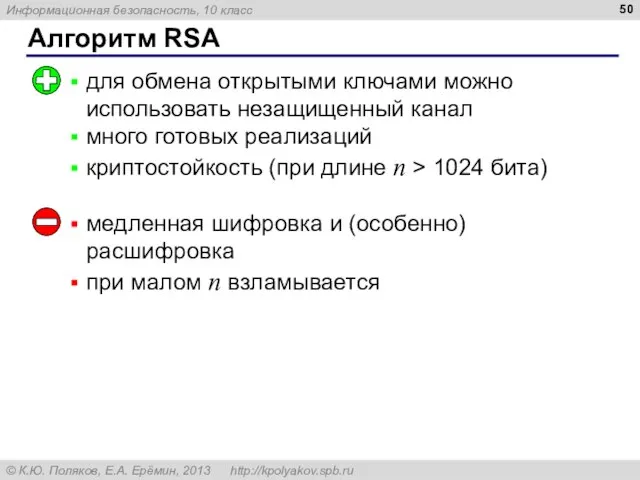

- 50. Алгоритм RSA для обмена открытыми ключами можно использовать незащищенный канал много готовых реализаций криптостойкость (при длине

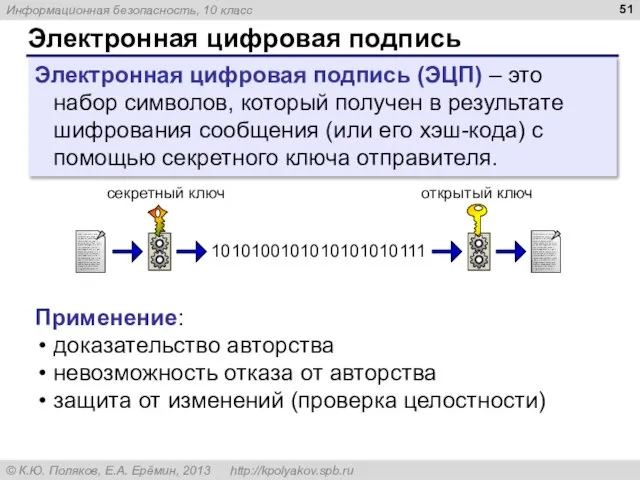

- 51. Электронная цифровая подпись Электронная цифровая подпись (ЭЦП) – это набор символов, который получен в результате шифрования

- 52. Информационная безопасность § 81. Стеганография

- 53. Стеганография Стеганография – это наука о скрытой передаче информации путем скрытия самого факта передачи информации. Lorem

- 54. Стеганография сообщение контейнер сообщение Изменение младших битов данных: «И» = 110010002

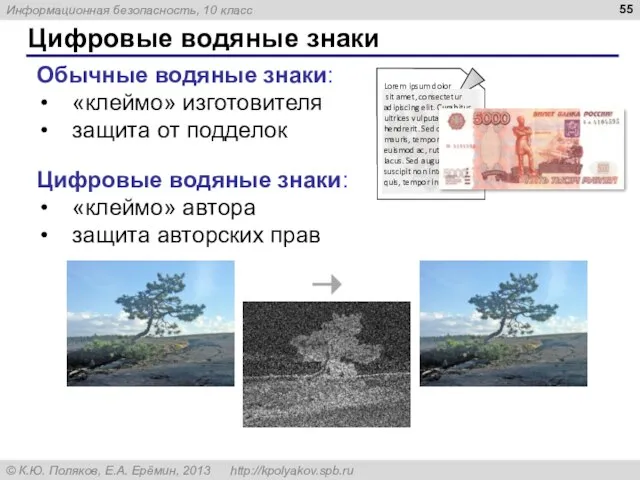

- 55. Цифровые водяные знаки Lorem ipsum dolor sit amet, consectetur adipiscing elit. Curabitur ultrices vulputate hendrerit. Sed

- 56. Цифровые водяные знаки Видимые знаки: «клеймо» автора или сайта признак того, что информация защищена авторским правом

- 57. Информационная безопасность § 82. Безопасность в Интернете

- 58. Угрозы безопасности Цели злоумышленников: использование компьютера для взлома других компьютеров, атак на сайты, рассылки спама, подбора

- 59. Правила личной безопасности не работать с правами администратора не запоминать пароли в браузере использовать флажок «Чужой

- 60. Конец фильма ПОЛЯКОВ Константин Юрьевич д.т.н., учитель информатики ГБОУ СОШ № 163, г. Санкт-Петербург kpolyakov@mail.ru ЕРЕМИН

- 62. Скачать презентацию

Как я люблю youtube

Как я люблю youtube Империя кадров HR-тренды

Империя кадров HR-тренды Презентация "Лицензирование программного обеспечения с открытыми исходным кодом" - скачать презентации по Информатике

Презентация "Лицензирование программного обеспечения с открытыми исходным кодом" - скачать презентации по Информатике Базы данных и SQL. Реляционные базы данных

Базы данных и SQL. Реляционные базы данных Android Basic Training MU

Android Basic Training MU Операторы цикла

Операторы цикла Информационно-коммуникативные технологии в процессе обучения и воспитания: механизмы реализации и результативность

Информационно-коммуникативные технологии в процессе обучения и воспитания: механизмы реализации и результативность Operating System Overview

Operating System Overview Обработка информации. Разнообразие задач обработки информации

Обработка информации. Разнообразие задач обработки информации Базы данных и информационные системы (ИНФ)

Базы данных и информационные системы (ИНФ) Модели ЖЦ

Модели ЖЦ Работа с таблицами в редакторе MS Word

Работа с таблицами в редакторе MS Word Таргетинг. Основные термины. Ретаргетинг

Таргетинг. Основные термины. Ретаргетинг Вопросы авторских прав в сети Интернет

Вопросы авторских прав в сети Интернет Книги для выявления и развития одаренности у детей

Книги для выявления и развития одаренности у детей Дисплей, сонар

Дисплей, сонар HDDScan — Артем Рубцов жасаған дискілердің

HDDScan — Артем Рубцов жасаған дискілердің Информационное общество. Информатизация

Информационное общество. Информатизация СИСТЕМНАЯ ПЛАТА (МАТЕРИНСКАЯ ПЛАТА)

СИСТЕМНАЯ ПЛАТА (МАТЕРИНСКАЯ ПЛАТА) Искусственный интеллект и интеллектуальные системы. Лекция № 1

Искусственный интеллект и интеллектуальные системы. Лекция № 1 Презентация "Графические редакторы растрового типа" - скачать презентации по Информатике

Презентация "Графические редакторы растрового типа" - скачать презентации по Информатике Электронная библиотека БГУ

Электронная библиотека БГУ Кратчайшие пути и остовные деревья в графах

Кратчайшие пути и остовные деревья в графах Одномерные массивы

Одномерные массивы Traditional Security Issues

Traditional Security Issues Информационные процессы. Хранение и передача информации. 7 класс

Информационные процессы. Хранение и передача информации. 7 класс Серверы файловых архивов

Серверы файловых архивов Обработка графической информации

Обработка графической информации