Содержание

- 2. Литература Основная литература для изучения дисциплины: Белов Е.Б., Лось В.П., Мещеряков Р.В., Шелупанов А.А. Основы информационной

- 3. Требования безопасности к информационным системам Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных технологий" (издан 1 декабря

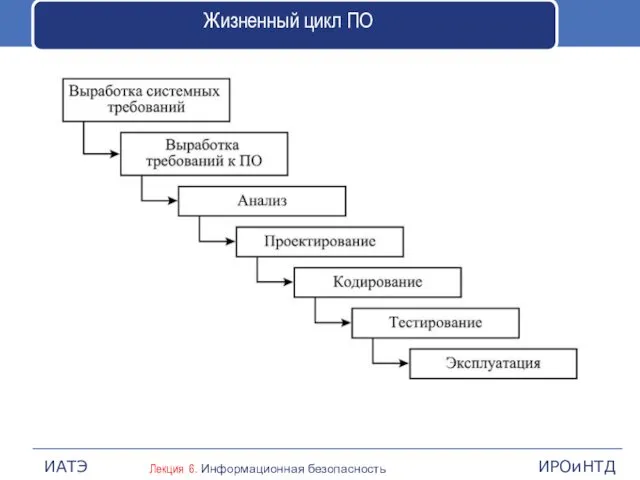

- 4. Жизненный цикл ПО

- 5. Основной стандарт Настоящий стандарт устанавливает структуру и содержание компонентов функциональных требований безопасности для оценки безопасности. Он

- 6. Стандарт ISO/IEC 15408 "Критерии оценки безопасности информационных технологий" Основные понятия Самый полный и современный среди них

- 7. Поддержка жизни изделия

- 8. . Принцип иерархии: класс – семейство – компонент – элемент Для структуризации пространства требований, в "Общих

- 9. Угрозы и уязвимость Угрозы безопасности в стандарте характеризуются следующими параметрами: источник угрозы; метод воздействия; уязвимые места,

- 10. Планировавние обеспечения безопасности Задание по безопасности содержит совокупность требований к конкретной разработке, выполнение которых обеспечивает достижение

- 11. Функциональные требования Все функциональные требования объединены в группы на основе выполняемой ими роли или обслуживаемой цели

- 12. Требования к ресурсам Класс функциональных требований "Использование ресурсов" включает три семейства. Отказоустойчивость. Требования этого семейства направлены

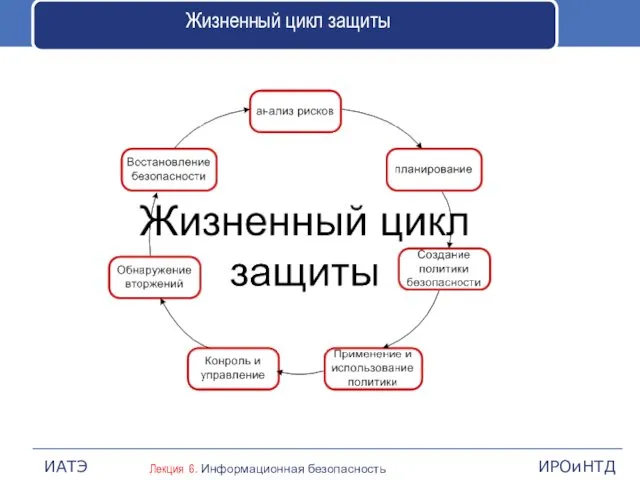

- 13. Жизненный цикл защиты

- 14. Доверие к средствам защиты 1.5.5. Требования доверия Вторая форма требований безопасности в "Общих критериях" – требования

- 15. Доверие Применительно к требованиям доверия (для функциональных требований не предусмотрены) в "Общих критериях" введены оценочные уровни

- 16. Классы требований Классы требований доверия безопасности: Разработка (требования для поэтапной детализации функций безопасности от краткой спецификации

- 17. ПОНЯТИЕ И ФОРМЫ УЯЗВИМОСТИ ИНФОРМАЦИИ. ЕЕ ПРОЯВЛЕНИЯ И ВИДЫ Согласно определению, уязвимость информации – есть мера

- 18. ОБЩИЕ ПРИНЦИПЫ ЗАЩИТЫ ИНФОРМАЦИИ Если в результате проведенной оценки выясняется, что та или иная информация нуждается

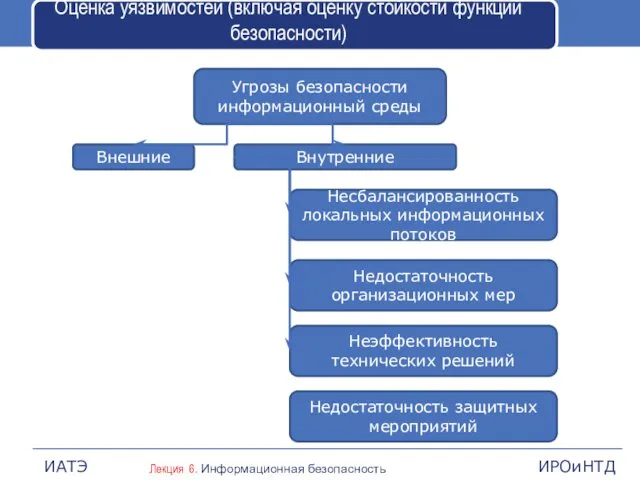

- 19. Оценка уязвимостей (включая оценку стойкости функций безопасности) Угрозы безопасности информационный среды Внешние Внутренние Несбалансированность локальных информационных

- 20. ОЦЕНКА УЯЗВИМОСТИ ИНФОРМАЦИИ Для того чтобы обеспечить эффективную защиту интеллектуальной собственности, необходимо провести ее анализ. Требуется,

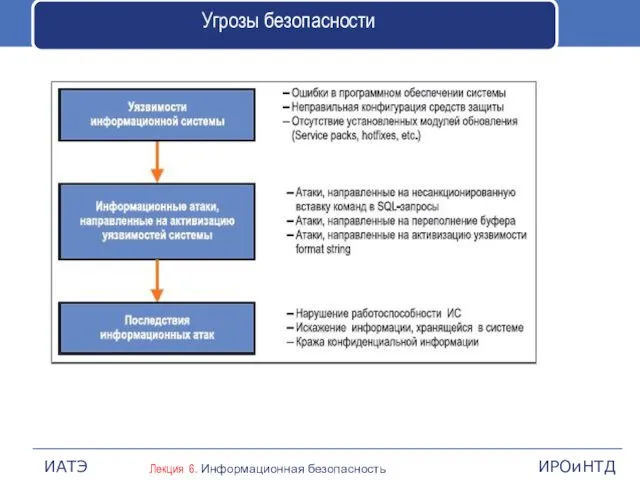

- 21. Угрозы безопасности

- 22. Основные: Галатенко В. А. Стандарты информационной безопасности. – М: Интернет-Университет Информационных Технологий – ИНТУИТ. РУ, 2004.

- 23. Аутентификация. Данный сервис обеспечивает проверку подлинности партнеров по общению и проверку подлинности источника данных. Аутентификация партнеров

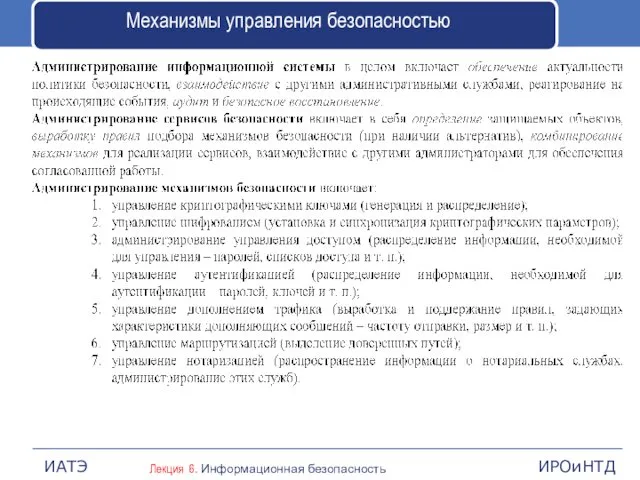

- 24. Механизмы управления безопасностью

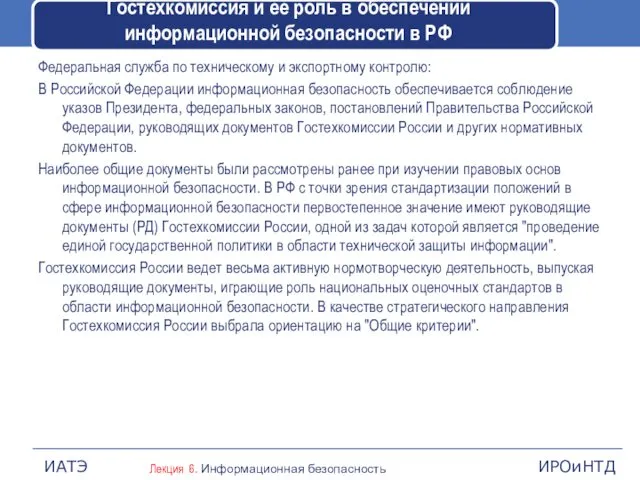

- 25. Гостехкомиссия и ее роль в обеспечении информационной безопасности в РФ Федеральная служба по техническому и экспортному

- 27. Скачать презентацию

Методы сбора информации

Методы сбора информации Современные носители информации

Современные носители информации Или польза и вред Интернет

Или польза и вред Интернет Искуственный интеллект

Искуственный интеллект Анализ дискуссионной программы Мозговой штурм

Анализ дискуссионной программы Мозговой штурм Мультимедийные технологии - презентации по Информатике

Мультимедийные технологии - презентации по Информатике Теоретические основы САПР

Теоретические основы САПР Информационные технологии в менеджменте

Информационные технологии в менеджменте Компания КОРЗИЛЛА

Компания КОРЗИЛЛА О концепции информационного развития МВД России

О концепции информационного развития МВД России Поисковые системы интернета Выполнила: Корпачева Лена 11б класс

Поисковые системы интернета Выполнила: Корпачева Лена 11б класс  Dynamic management objects. Аргументы поиска (SARG). Денормализация БД. Лекция 6

Dynamic management objects. Аргументы поиска (SARG). Денормализация БД. Лекция 6 Защита от локального несанкционированного доступа. (Лекция 5)

Защита от локального несанкционированного доступа. (Лекция 5) Хэш-функция

Хэш-функция Столото. Инструкция по работе в личном кабинете

Столото. Инструкция по работе в личном кабинете Збереження і видобування даних

Збереження і видобування даних Громадські ініціативи та взаємодія зі ЗМІ

Громадські ініціативи та взаємодія зі ЗМІ Уроки истории и обществознания, химии с умной колонкой Маруся

Уроки истории и обществознания, химии с умной колонкой Маруся Настойка ISO для фотокамер NIKON

Настойка ISO для фотокамер NIKON Презентация "Клавиатура" - скачать презентации по Информатике

Презентация "Клавиатура" - скачать презентации по Информатике Текстовая информация и компьютер

Текстовая информация и компьютер Управление компьютером

Управление компьютером Измерение количества информации. Вероятностный подход

Измерение количества информации. Вероятностный подход Автор: Фадеева Елена Аркадьевна

Автор: Фадеева Елена Аркадьевна Основные понятия ACCESS. Назначения и возможности

Основные понятия ACCESS. Назначения и возможности Mebel-Atlant. Мебель под заказ в Одессе

Mebel-Atlant. Мебель под заказ в Одессе L'apprentissage à portée de main! Qu'est-ce que le eLearning

L'apprentissage à portée de main! Qu'est-ce que le eLearning Шаблон проекта в PowerPoint

Шаблон проекта в PowerPoint