Содержание

- 2. Цели занятия: На базе знаний, полученных при изучении руководящих документов по организации и обеспечению безопасности информации,

- 3. Вопросы: Технические каналы утечки информации. Функциональные каналы утечки информации и условия их образования. Специальные каналы утечки

- 4. По физической природе сигналы Электрическими Электромагнитными Акустическими и т. д т.е. сигналами являются электромагнитные, механические и

- 5. Под техническим каналом утечки информации (ТКУИ) понимают совокупность объекта разведки, технического средства разведки, с помощью которого

- 6. Технические средства, непосредственно обрабатывающие конфиденциальную, зашифрованную информацию, называются техническими средствами приема, обработки, хранения и передачи информации

- 7. Под объектами ТСПИ понимают такие выделенные помещения, в которых проводятся закрытые мероприятия.

- 8. Наряду с ТСПИ в помещениях устанавливаются технические системы не участвующие в обработке зашифрованной информации, но использующиеся

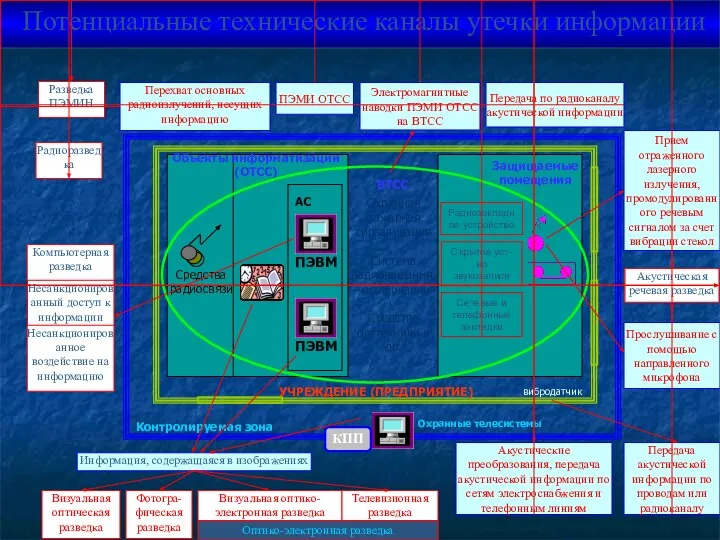

- 10. Потенциальные технические каналы утечки информации

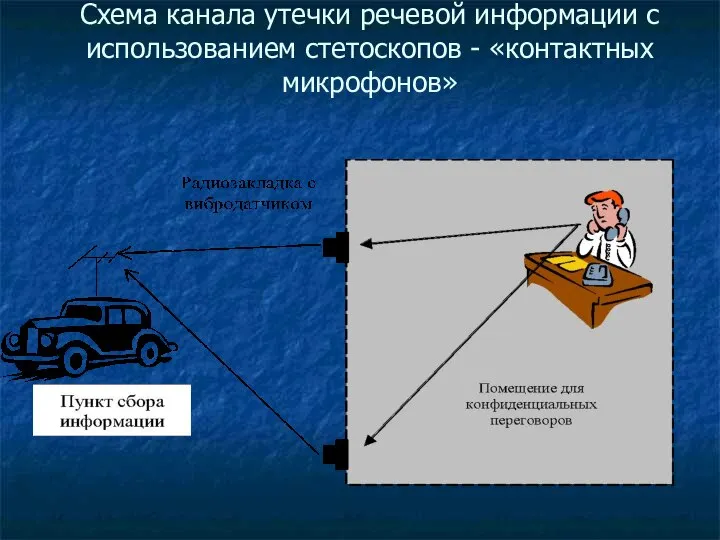

- 13. Схема канала утечки речевой информации с использованием стетоскопов - «контактных микрофонов»

- 14. Схема применения лазерного детектора 1 – резонирующая перегородка (стекло); 2 – лазерный детектор

- 15. Простейший вариант прослушивания телефонных переговоров

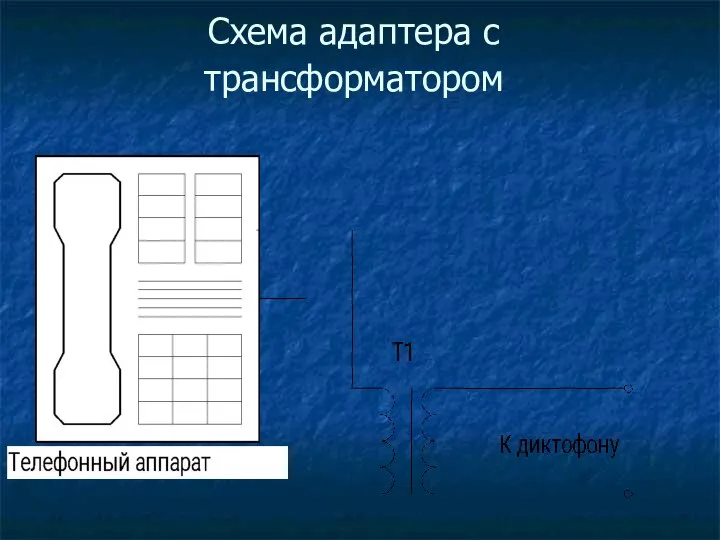

- 16. Схема адаптера с трансформатором

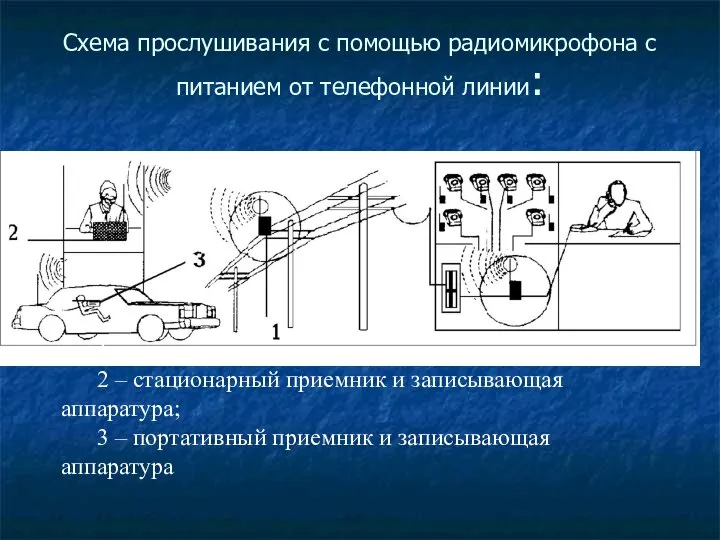

- 17. Схема прослушивания с помощью радиомикрофона с питанием от телефонной линии: 1 – микропередатчик; 2 – стационарный

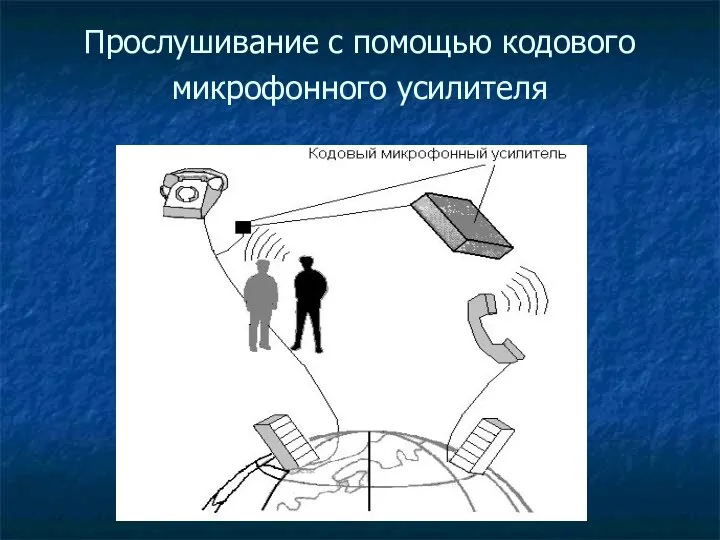

- 18. Прослушивание с помощью кодового микрофонного усилителя

- 19. Способы перехвата информации с экрана компьютера: 1 – персональный компьютер; 2 – телевизионный приемник; 3 –

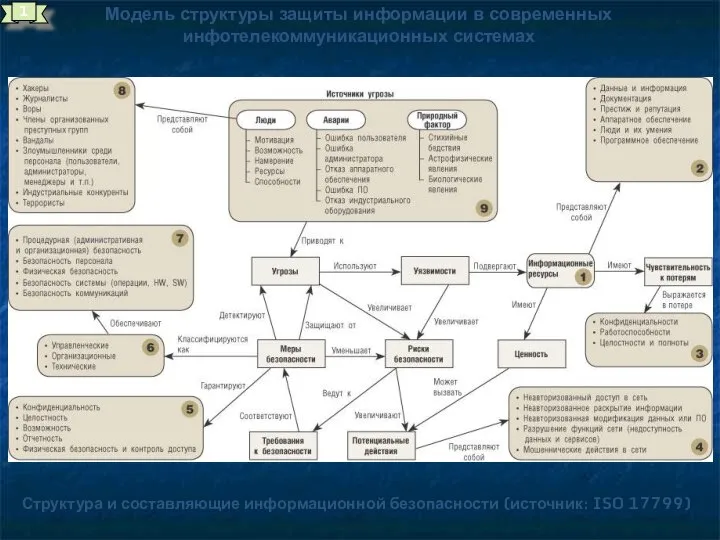

- 20. Модель структуры защиты информации в современных инфотелекоммуникационных системах Структура и составляющие информационной безопасности (источник: ISO 17799)

- 21. МСЭ E-Mail сервер Web сервер Роутер Рабочие станции Сеть Сервера Филиал 1. Блокирование информации Рассмотрим виды

- 22. МСЭ E-Mail сервер Web сервер Роутер Рабочие станции Сеть Сервера Филиал 2. Нарушение целостности Рассмотрим виды

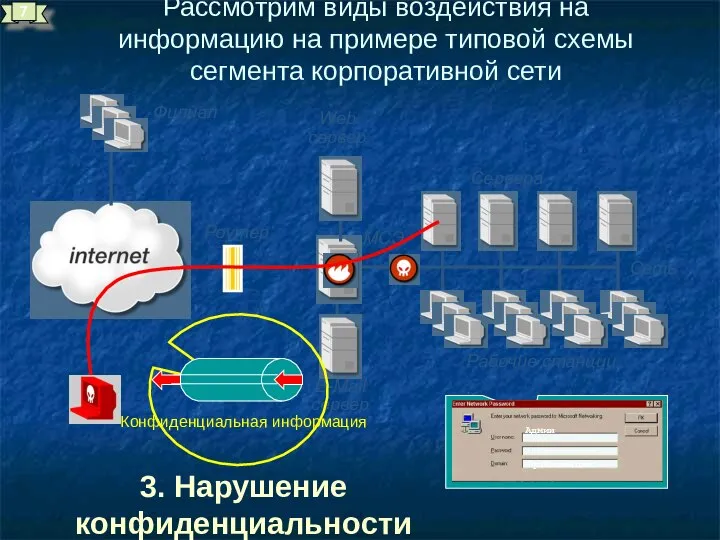

- 23. МСЭ E-Mail сервер Web сервер Роутер Рабочие станции Сеть Сервера Филиал Админ ************ Организация 3. Нарушение

- 24. МСЭ E-Mail сервер Web сервер Роутер Рабочие станции Сеть Сервера Филиал 4. Несанкционированное тиражирование Рассмотрим виды

- 25. 85urtiowjeuqp08239574i9476ljbmvnxkdkbmg 85urtiowjeuqp08239574i9476ljbmvnx 8573urtiowjeuqp082 memo Управление рисками в обычной операционной системе

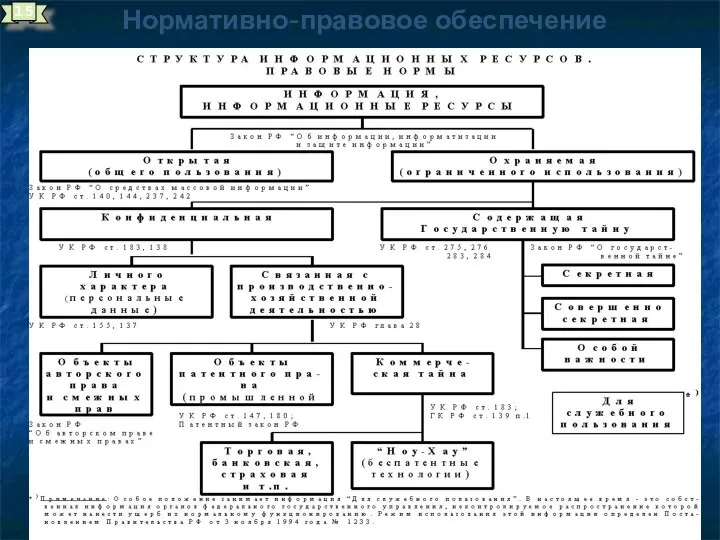

- 26. Нормативно-правовое обеспечение

- 27. Организационное обеспечение Организация явного или скрытого контроля над работой пользователя Организация учета хранения, использования, уничтожения документов

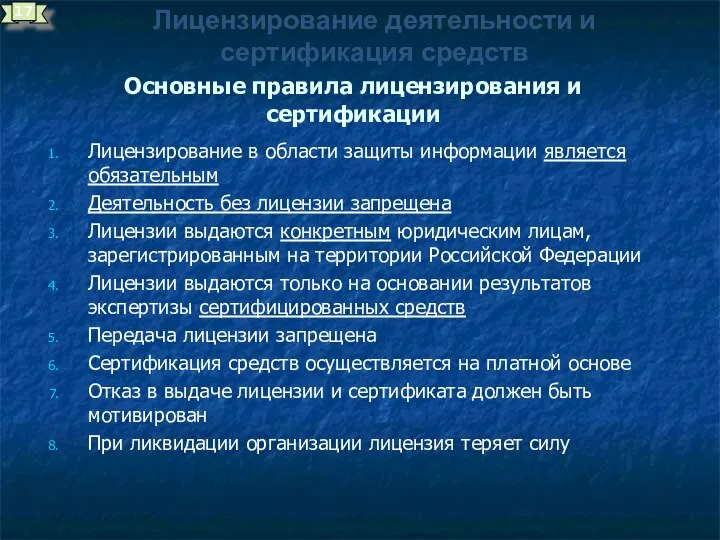

- 28. Лицензирование деятельности и сертификация средств Основные правила лицензирования и сертификации Лицензирование в области защиты информации является

- 29. Физическая защита Применение технических средств охраны и сооружений, предназначенных для создания физических препятствий на путях проникновения

- 30. Техническое обеспечение Технический канал утечки информации – совокупность физических полей, несущих конфиденциальную информацию, конструктивных элементов взаимодействия

- 32. Скачать презентацию

Информационные технологии в Туризме

Информационные технологии в Туризме Кодирование числовой информации в компьютере

Кодирование числовой информации в компьютере Создание интерактивных тестов в программе MyTestX

Создание интерактивных тестов в программе MyTestX Презентация____

Презентация____ Заполнение пустой витрины с помощью служб интеграции

Заполнение пустой витрины с помощью служб интеграции Разработка моделей, инструментальные средства моделирования систем. Язык моделирования GPSS. (Лекция 2.8)

Разработка моделей, инструментальные средства моделирования систем. Язык моделирования GPSS. (Лекция 2.8) Поняття презентації та компютерної презентації. Їх призначення

Поняття презентації та компютерної презентації. Їх призначення Cоздание сцены в 3D studio max

Cоздание сцены в 3D studio max Защита информации

Защита информации Искусственный интеллект

Искусственный интеллект Использование запросов в системе 1С:Предприятие 8.2

Использование запросов в системе 1С:Предприятие 8.2 Интернет, веб- страница, гиперссылка

Интернет, веб- страница, гиперссылка Основы кодирования. Сжатие данных. Методы сжатия без потерь

Основы кодирования. Сжатие данных. Методы сжатия без потерь Основні поняття комп'ютерної графіки

Основні поняття комп'ютерної графіки Разработка cloud решения для сервиса дополнительной реальности

Разработка cloud решения для сервиса дополнительной реальности Операции присваивания, условная операция. Приоритеты операций и порядок вычислений. Лекция 11

Операции присваивания, условная операция. Приоритеты операций и порядок вычислений. Лекция 11 Презентация "RUSSIA.TV. Официальный сайт телеканала РОССИЯ 1" - скачать презентации по Информатике

Презентация "RUSSIA.TV. Официальный сайт телеканала РОССИЯ 1" - скачать презентации по Информатике Интернет-технологии, способы и скоростные характеристики подключения, провайдер

Интернет-технологии, способы и скоростные характеристики подключения, провайдер Одномерные массивы

Одномерные массивы Правка тексту

Правка тексту Презентация на тему Устройства компьютера

Презентация на тему Устройства компьютера 5-маъруза

5-маъруза Разработка методов цифровой стеганографии, на основе самомодифицирующегося кода, для защиты программного обеспечения

Разработка методов цифровой стеганографии, на основе самомодифицирующегося кода, для защиты программного обеспечения Операциялық жүйе

Операциялық жүйе Презентация "Внешняя память, её виды" - скачать презентации по Информатике

Презентация "Внешняя память, её виды" - скачать презентации по Информатике Инсталлируемые веб-приложения Service Workers, Cache API, WebRTC

Инсталлируемые веб-приложения Service Workers, Cache API, WebRTC Моделирование в Компас-3D

Моделирование в Компас-3D Беспроводные технологии и спутниковые системы

Беспроводные технологии и спутниковые системы