Содержание

- 2. СОДЕРЖАНИЕ ТЕМЫ Ключевые понятия Учебный материал: 15.1. Безопасность электронной коммерции 15.2. Шифрование сообщений 15.3. Цифровая подпись

- 3. КЛЮЧЕВЫЕ ПОНЯТИЯ Безопасность электронной коммерции Верификация Закрытый ключ ЭЦП Криптография Открытый ключ ЭЦП Слепая подпись Цифровая

- 4. 15.1. Безопасность электронной коммерции

- 5. СОСТАВЛЯЮЩИЕ БЕЗОПАСНОСТИ Понятие «безопасность» в русском языке трактуется как состояние, при котором отсутствует опасность, есть защита

- 6. ИНФОРМАЦИОННАЯ БЕЗОПАСНОСТЬ Обеспечение информационной безопасности основывается на криптографических или шифровальных системах, которые обеспечивают конфиденциальность, аутентификацию и

- 7. КРИПТОГРАФИЯ Все системы шифрования работают по определенной методологии, которая включает один или несколько алгоритмов шифрования (математических

- 8. 15.2. Шифрование сообщений

- 9. МЕТОДЫ ШИФРОВАНИЯ Способов шифрования сообщений огромное количество, но все их условно можно разделить на две больших

- 10. МЕТОДЫ ШИФРОВАНИЯ ЗАКРЫТЫМ КЛЮЧОМ Существуют более криптостойкие методы. Для замены берутся не одиночные буквы, а наборы

- 11. ШИФРОВАНИЕ ОТКРЫТЫМ КЛЮЧОМ Существуют методы, в которых для шифрования используется один ключ, а для расшифровки -

- 12. ШИФРОВАНИЕ ОТКРЫТЫМ КЛЮЧОМ Каждый пользователь имеет два ключа, секретный ключ генерируется каждым пользователем самостоятельно, оба ключа

- 13. 15.3. Цифровая подпись (ЭЦП) и сертификат ключа подписи

- 14. ЦИФРОВАЯ ПОДПИСЬ Системы цифровой подписи позволяют создавать в электронных документах аналог собственноручной подписи. При этом речь

- 15. ПРАВОВОЕ РЕГУЛИРОВАНИЕ ЭЦП В настоящее время системы «клиент-банк» бурно развиваются и совершенствуются. Не только юридические, но

- 16. ТЕХНОЛОГИЯ ИСПОЛЬЗОВАНИЯ ЭЦП В принятом законе вводится следующее понятие ЭЦП «электронная цифровая подпись - это реквизит

- 17. ТЕХНОЛОГИЯ ИСПОЛЬЗОВАНИЯ ЭЦП В технологии цифровой подписи используется шифрование открытым ключом наоборот. Отправляемый документ шифруется закрытым,

- 18. ТЕХНОЛОГИЯ ЦИФРОВОЙ ПОДПИСИ 1. Генерируется пара ключей (для каждой компании своя пара ключей). Открытый ключ известен

- 19. ЭЛЕКТРОННЫЙ СЕРТИФИКАТ Для определения связи открытого ключа с закрытым ключом необходима верификация открытого ключа. Для этих

- 20. ЭЛЕКТРОННЫЙ СЕРТИФИКАТ Популярные источники сертификатов - компании Thawte (http://www.thawte.com) и VeriSign (http://www.verisign.com), однако существуют и другие

- 21. 15.4. Слепая подпись

- 22. СЛЕПАЯ ПОДПИСЬ Слепая подпись - это реквизит электронного документа (файла), который уже не позволит отрицать подлинность

- 23. ПРОЦЕСС СОЗДАНИЯ ЭЛЕКТРОННЫХ ДЕНЕГ 1. Став участником платежной системы PayCash пользователь заводит счет в банке-участнике системы.

- 24. 15.5. Стандарты безопасности

- 25. БЕЗОПАСНЫЕ ПРОТОКОЛЫ СЕАНСА СВЯЗИ Гарантами безопасности электронных платежных систем являются стандарты безопасности. В качестве стандартов безопасности

- 26. ПРОТОКОЛ SSL Протокол SSL — стандарт, основанный на методах шифрования с открытыми ключами, разработан компанией Netscape.

- 27. СТАНДАРТ SET Поэтому совместно компаниями MasterCard и Visa при подержке Netscape, IBM, Versign и других был

- 28. СТАНДАРТ SET Протокол SET предназначен для защиты клиентов от недобросовестных продавцов и для защиты продавцов от

- 29. 15.6. Роль закона «Об электронной цифровой подписи» во всех сферах деятельности

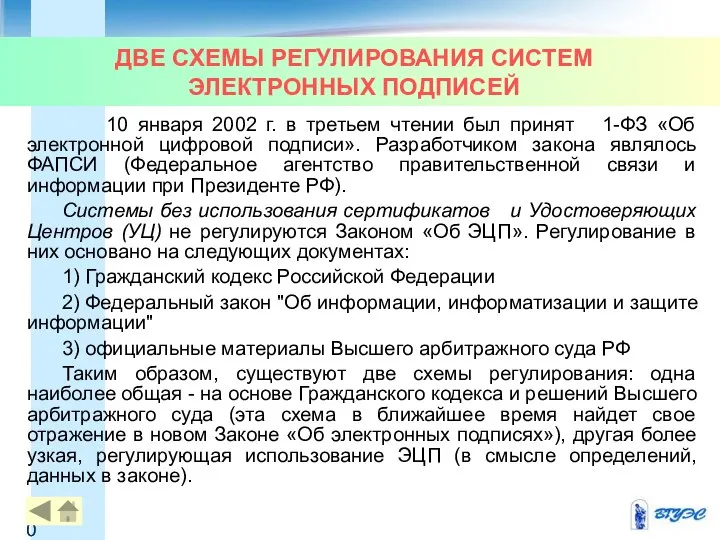

- 30. ДВЕ СХЕМЫ РЕГУЛИРОВАНИЯ СИСТЕМ ЭЛЕКТРОННЫХ ПОДПИСЕЙ 10 января 2002 г. в третьем чтении был принят 1-ФЗ

- 31. ВОПРОСЫ ДЛЯ САМОПРОВЕРКИ 1. Какие составляющие безопасности известны и чем занимается криптография? 2. Раскройте содержание понятий

- 32. РЕКОМЕНДУЕМАЯ ЛИТЕРАТУРА Закон Российской Федерации «Об электронной цифровой подписи» от 10 января 2002 г. № 1-ФЗ

- 34. Скачать презентацию

Истинные и ложные суждения

Истинные и ложные суждения Тест. Комп'ютерні віруси

Тест. Комп'ютерні віруси Библиографический поиск. Источники библиографического поиска

Библиографический поиск. Источники библиографического поиска Система управления базами данных. 9 класс

Система управления базами данных. 9 класс Информационные объекты различных видов. Язык как способ представления информации. Лекция 8

Информационные объекты различных видов. Язык как способ представления информации. Лекция 8 Презентация по информатике Системы Счисления

Презентация по информатике Системы Счисления  Школа глазами домашнего животного. Фотокросс

Школа глазами домашнего животного. Фотокросс WORD простейшие операции с текстом

WORD простейшие операции с текстом Проблемы безопасности детей в интернете

Проблемы безопасности детей в интернете Народная программистская мудрость

Народная программистская мудрость Защита файлов и управление доступом к ним. Борисов В.А. Красноармейский филиал ГОУ ВПО «Академия народного хозяйства при Пр

Защита файлов и управление доступом к ним. Борисов В.А. Красноармейский филиал ГОУ ВПО «Академия народного хозяйства при Пр Идут часы, и мы идем, И в этом наша суть, И каждый с временем вдвоем: Проходит весь свой путь. А. Дольский

Идут часы, и мы идем, И в этом наша суть, И каждый с временем вдвоем: Проходит весь свой путь. А. Дольский Работа в Еxcel

Работа в Еxcel Цикл for

Цикл for Браузеры

Браузеры Регистрация. ИСТИНА. Интеллектуальная система тематического исследования научно-технической информации

Регистрация. ИСТИНА. Интеллектуальная система тематического исследования научно-технической информации Информационные хранилища

Информационные хранилища Педагогические программные средства

Педагогические программные средства CATIA Generative Shape Design Update/ Обновление Модуля Расширенного Проектирования Поверхностей

CATIA Generative Shape Design Update/ Обновление Модуля Расширенного Проектирования Поверхностей Тестирование. Какое бывает тестирование

Тестирование. Какое бывает тестирование Binary Tree. Проблема поиска значений

Binary Tree. Проблема поиска значений Типология БД. Модели представления данных

Типология БД. Модели представления данных Паттерны проектирования: Шаблонный метод

Паттерны проектирования: Шаблонный метод Верстка web-страниц

Верстка web-страниц Шаги подключения к ЕСИА для упрощённой идентификации клиентов

Шаги подключения к ЕСИА для упрощённой идентификации клиентов Какие роботы присутствуют в повседневности

Какие роботы присутствуют в повседневности Инструмент заливка

Инструмент заливка ИНФОРМАТИКА И ИКТ

ИНФОРМАТИКА И ИКТ