Содержание

- 2. Операции над списками

- 3. Random Access Memory У каждой ячейки свой адрес Быстрый доступ к ячейке по адресу Поддержка адресной

- 4. Array Сплошной массив элементов в памяти Задан адрес начального элемента Быстрое вычисление адреса элемента по индексу

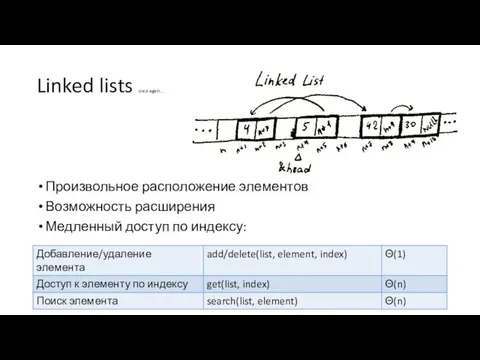

- 5. Linked lists once again…. Произвольное расположение элементов Возможность расширения Медленный доступ по индексу:

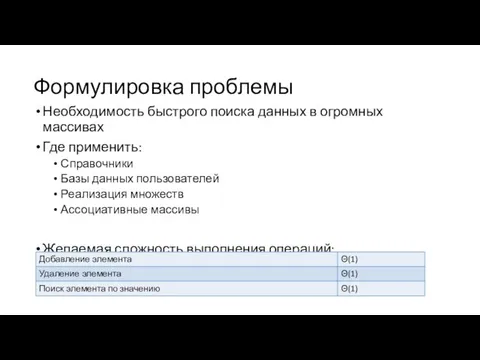

- 6. Формулировка проблемы Необходимость быстрого поиска данных в огромных массивах Где применить: Справочники Базы данных пользователей Реализация

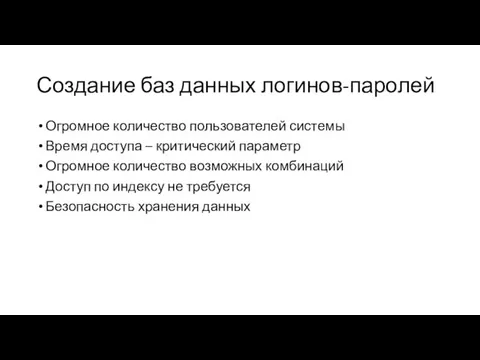

- 7. Создание баз данных логинов-паролей Огромное количество пользователей системы Время доступа – критический параметр Огромное количество возможных

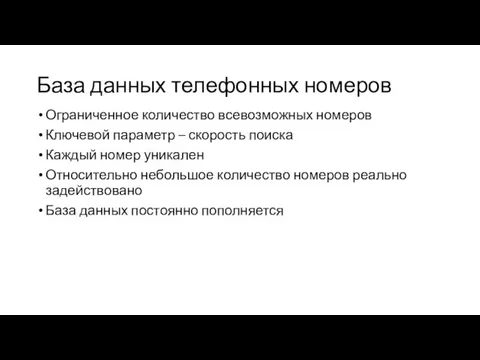

- 8. База данных телефонных номеров Ограниченное количество всевозможных номеров Ключевой параметр – скорость поиска Каждый номер уникален

- 9. База данных телефонных номеров Решение – список Проблемы: Очень долгий поиск Решение – огромный массив

- 11. База данных телефонных номеров Решение – список Проблемы: Очень долгий поиск Решение – огромный массив Проблемы:

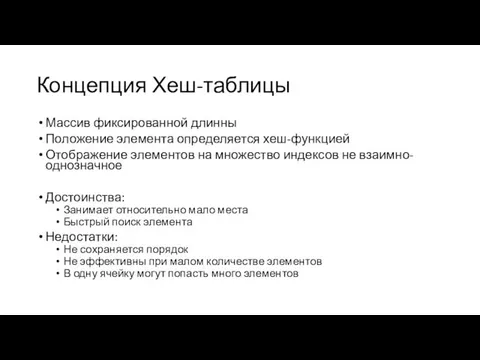

- 12. Концепция Хеш-таблицы Массив фиксированной длинны Положение элемента определяется хеш-функцией Отображение элементов на множество индексов не взаимно-однозначное

- 13. Организация хеш-таблицы и проблема коллизий

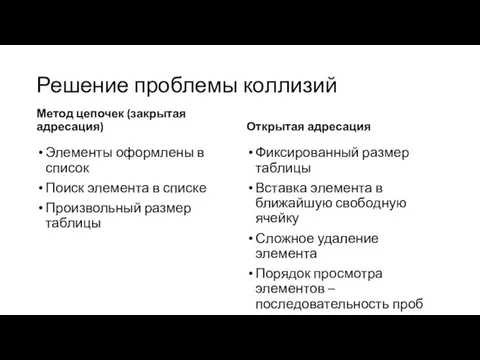

- 14. Решение проблемы коллизий Метод цепочек (закрытая адресация) Элементы оформлены в список Поиск элемента в списке Произвольный

- 15. Закрытая адресация

- 16. Закрытая адресация

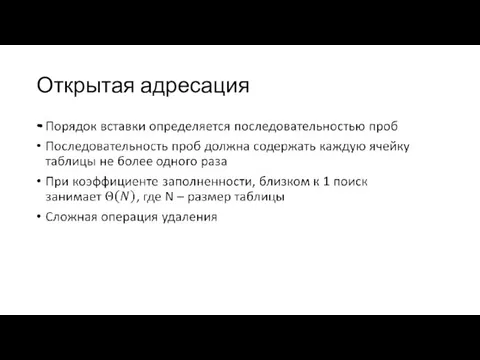

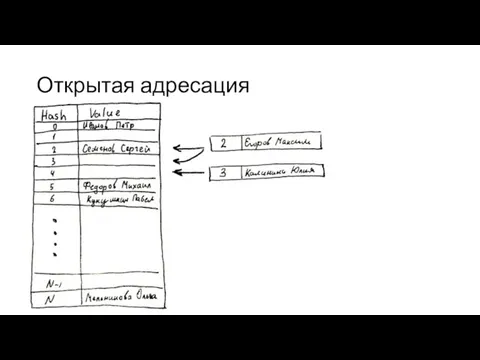

- 17. Открытая адресация

- 18. Открытая адресация

- 19. Последовательность проб: пробивание Линейное пробирование Квадратичное пробирование

- 20. Последовательность проб: double hashing

- 22. Хеширование Хеширование (англ. hashing) — преобразование массива входных данных произвольной длины в битовую строку фиксированной длины,

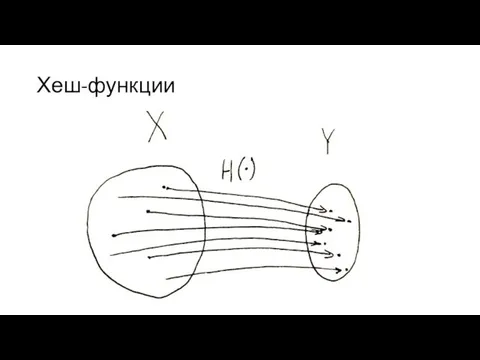

- 23. Хеш-функции

- 24. Хеш-функции Результат применения хеш-функции имеет фиксированную длину При небольшом изменении входных данных существенно меняется результат Нет

- 25. Хорошие хеш-функции Свойства «хорошоих» хеш-функций: Минимальное количество коллизий Равномерное распределение ответов Быстрое вычисление Идеальная хеш-функция –

- 26. Применение хеш-функций Хранение и поиск данных Компьютерная графика Контрольные суммы Информационная безопасность

- 27. Примеры хеш-функций

- 28. Примеры хеш-функций

- 29. Примеры хеш-функций XOR – хеширование Не криптостойкий Отсутствует лавинный эффект

- 30. Примеры хеш-функций

- 31. Примеры хеш-функций Семейство MD (Message Digest) MD4 (взломан) MD5 (взломан) MD6 Семейство SHA (Secure Hash Algorithm)

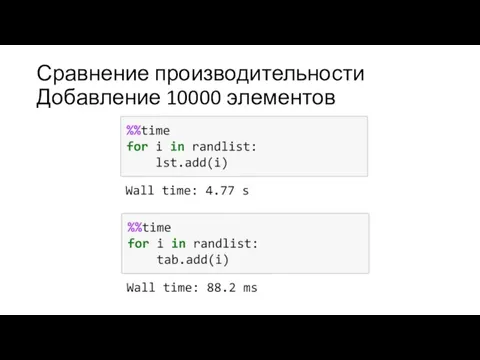

- 36. Сравнение производительности Добавление 10000 элементов

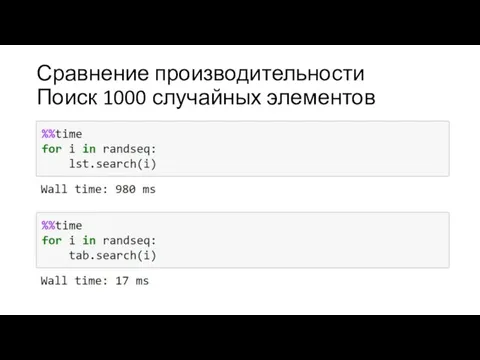

- 37. Сравнение производительности Поиск несуществующего элемента

- 38. Сравнение производительности Поиск 1000 случайных элементов

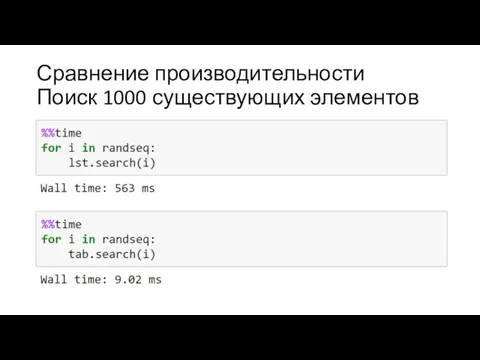

- 39. Сравнение производительности Поиск 1000 существующих элементов

- 41. Встроенные хеш-таблицы в Python Словари (dict) Ассоциативный массив Хранит пары ключ-значение Быстрый поиск по ключам Множества

- 43. Скачать презентацию

Data types. SQL general data types

Data types. SQL general data types Бази даних. Системи управління базами даних. Пошук, сортування, створення форм, звітів та запитів в СУБД Access

Бази даних. Системи управління базами даних. Пошук, сортування, створення форм, звітів та запитів в СУБД Access Сайты страховых компаний

Сайты страховых компаний вирус это одна из величайших загадок биологии

вирус это одна из величайших загадок биологии  Системы автоматизированного проектирования технологических процессов (САПР ТП). Подсистемы САПР ТП. (Лекция 2)

Системы автоматизированного проектирования технологических процессов (САПР ТП). Подсистемы САПР ТП. (Лекция 2) Алгоритм

Алгоритм Big Data. Революция в области хранения и обработки данных

Big Data. Революция в области хранения и обработки данных «ФАЙЛОВАЯ СТРУКТУРА ДИСКА» 7 КЛАСС 2008 – 09 год

«ФАЙЛОВАЯ СТРУКТУРА ДИСКА» 7 КЛАСС 2008 – 09 год Управление проектами. Определения и концепции

Управление проектами. Определения и концепции Триггеры. Триггеры в презентации. Применение. Создание слайдов с триггерами

Триггеры. Триггеры в презентации. Применение. Создание слайдов с триггерами Тармақталу алгоритмдерін программалау

Тармақталу алгоритмдерін программалау Программа на Паскале для тестирования учащихся начальной школы как эффективный способ проверки знаний

Программа на Паскале для тестирования учащихся начальной школы как эффективный способ проверки знаний Компьютер и здоровье глаз Автор: Вялова Лариса Владимировна

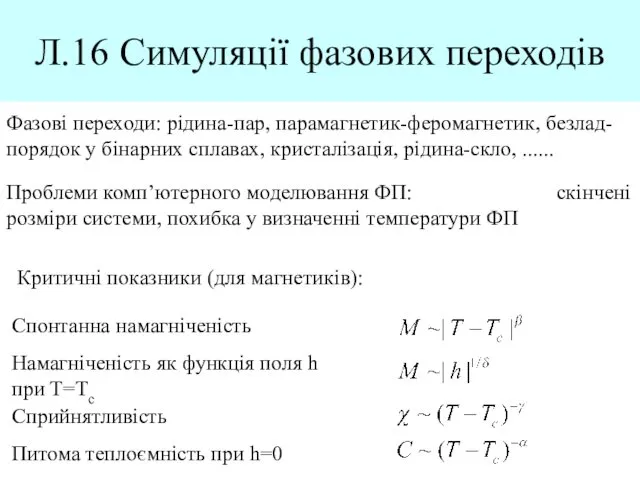

Компьютер и здоровье глаз Автор: Вялова Лариса Владимировна  Симуляції фазових переходів

Симуляції фазових переходів Перспективы развития информационно-коммуникационных технологий

Перспективы развития информационно-коммуникационных технологий Программирование на языке Q BASIC Выполнила: ученица 11 класса Гинкель Кристина Руководитель: Скульбеда Н.И.

Программирование на языке Q BASIC Выполнила: ученица 11 класса Гинкель Кристина Руководитель: Скульбеда Н.И.  SQL запросы

SQL запросы Угадай слово. Ребусы по информатике

Угадай слово. Ребусы по информатике Презентация "знатоки информатики" - скачать презентации по Информатике

Презентация "знатоки информатики" - скачать презентации по Информатике Базы данных. Теоретические основы

Базы данных. Теоретические основы Над презентацией работали учащиеся 9б класса: Ваврик Алина, Соловьева Дарья, Рыжов Дмитрий Руководитель: Кашина Ольга Валерьевна

Над презентацией работали учащиеся 9б класса: Ваврик Алина, Соловьева Дарья, Рыжов Дмитрий Руководитель: Кашина Ольга Валерьевна Талисман Sega

Талисман Sega Про решение 26-го задания в Excel

Про решение 26-го задания в Excel Купи продай. Искусство постосложения

Купи продай. Искусство постосложения Курсовая работа на тему «Разработка базы данных средствами СУБД MS Access. База данных двигателей постоянного тока»

Курсовая работа на тему «Разработка базы данных средствами СУБД MS Access. База данных двигателей постоянного тока»  Арифметические операции в позиционных системах счисления (4). 8 класс

Арифметические операции в позиционных системах счисления (4). 8 класс Введение в массивы. Типы массивов в C#. Класс Array. (Модуль 5)

Введение в массивы. Типы массивов в C#. Класс Array. (Модуль 5) Свой канал и позиционирование

Свой канал и позиционирование