Содержание

- 2. Вопросы: Понятие методов и средств защиты информации. Техника защиты информации и ее использование. Особенности применения электронной

- 3. Вопрос № 1: «Понятие методов и средств защиты информации» Метод (способ) защиты информации - порядок и

- 4. К основным методам защиты информации относятся: Маскировка информации. Препятствие на пути злоумышленника. Мотивация. Принуждение. Регламентация доступа

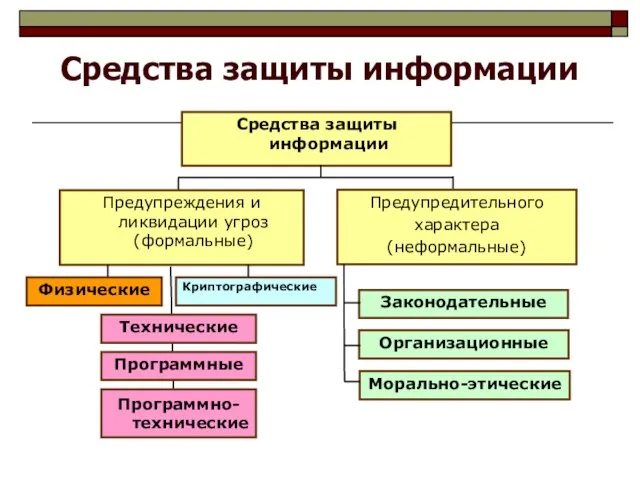

- 5. Средства защиты информации Средство защиты информации: техническое, программное средство, вещество и (или) материал, предназначенные или используемые

- 7. Средства защиты информации

- 8. Вопрос № 2: «Техника защиты информации и ее использование» Техника защиты информации - средства защиты информации,

- 9. Техника защиты информации (ГОСТ Р 50922-2006)

- 10. Средство физической защиты информации - средство защиты информации, предназначенное или используемое для обеспечения физической защиты объекта

- 11. Средство физической защиты информации

- 12. Криптографическое средство защиты информации - средство защиты информации, реализующее алгоритмы криптографического преобразования информации.

- 13. Криптографическое средство защиты информации

- 14. Техническая защита информации (ТЗИ) – защита информации, заключающаяся в обеспечении некриптографическими методами безопасности информации (данных), подлежащей

- 15. Техническое средство защиты информации

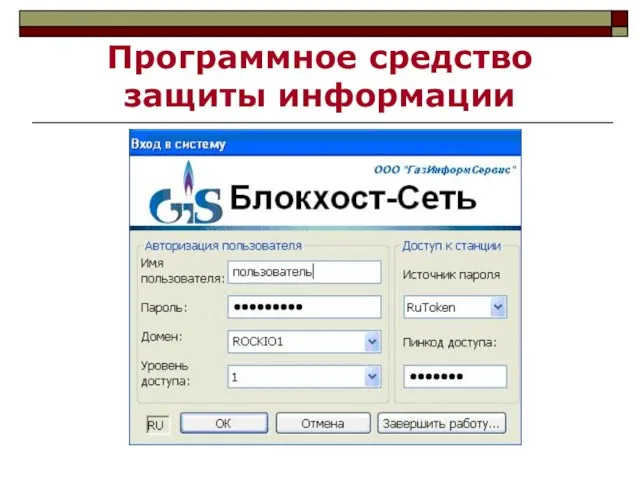

- 16. Программное средство защиты информации

- 17. Программно-техническое средство защиты информации

- 18. Средство контроля эффективности защиты информации - средство защиты информации, предназначенное или используемое для контроля эффективности защиты

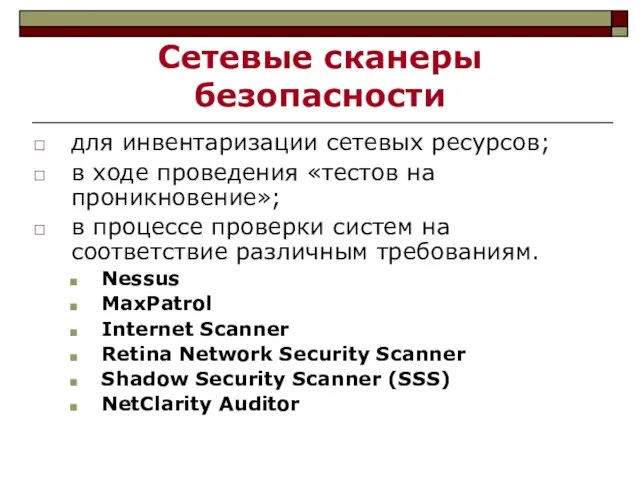

- 19. Сетевые сканеры безопасности для инвентаризации сетевых ресурсов; в ходе проведения «тестов на проникновение»; в процессе проверки

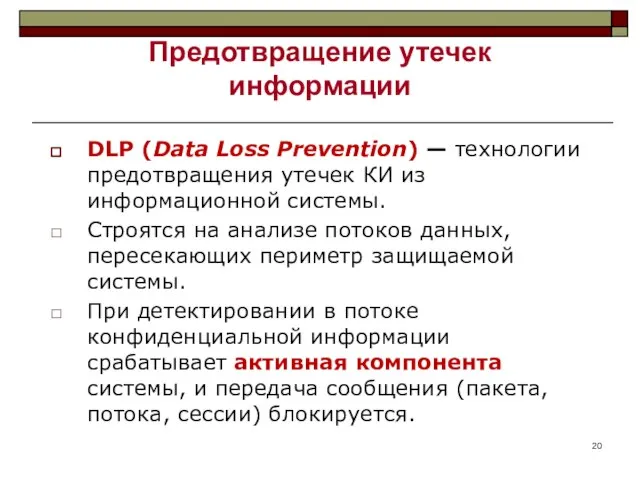

- 20. Предотвращение утечек информации DLP (Data Loss Prevention) — технологии предотвращения утечек КИ из информационной системы. Cтроятся

- 21. Антивирусные программные средства Acronis AntiVirus • AVS • AhnLab Internet Security • AOL Virus Protection •

- 22. Средства межсетевого экранирования Бесплатные: Outpost Security Suite Free • Ashampoo FireWall Free • Comodo • Core

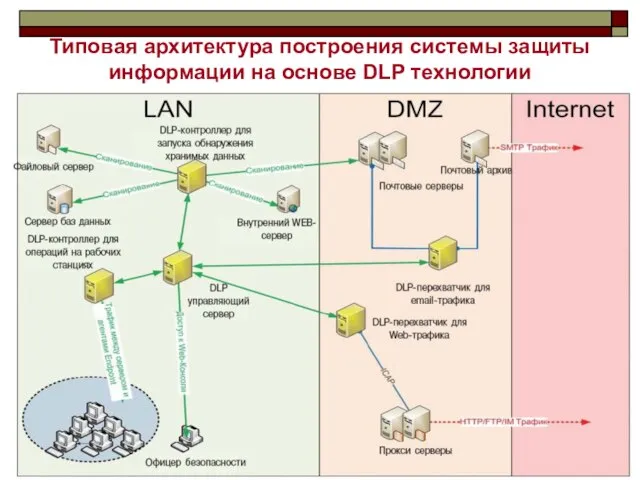

- 23. Типовая архитектура построения системы защиты информации на основе DLP технологии

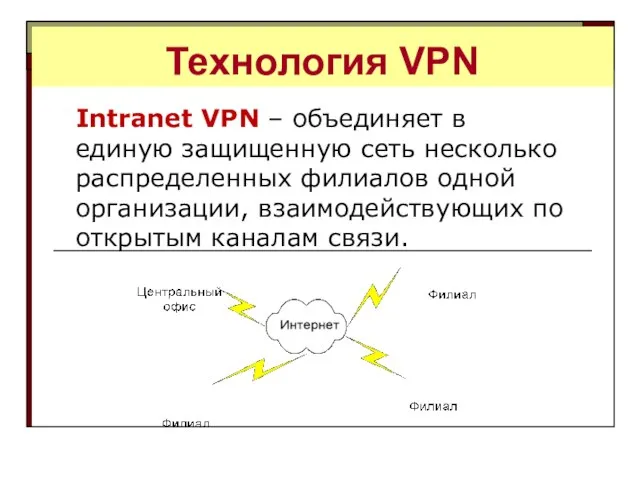

- 24. Intranet VPN – объединяет в единую защищенную сеть несколько распределенных филиалов одной организации, взаимодействующих по открытым

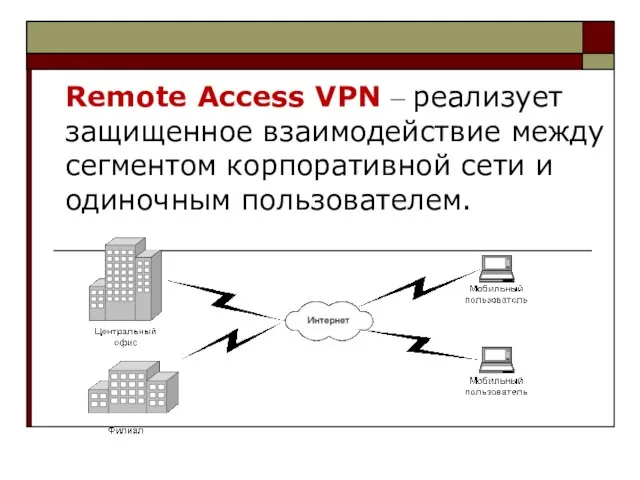

- 25. Remote Access VPN – реализует защищенное взаимодействие между сегментом корпоративной сети и одиночным пользователем.

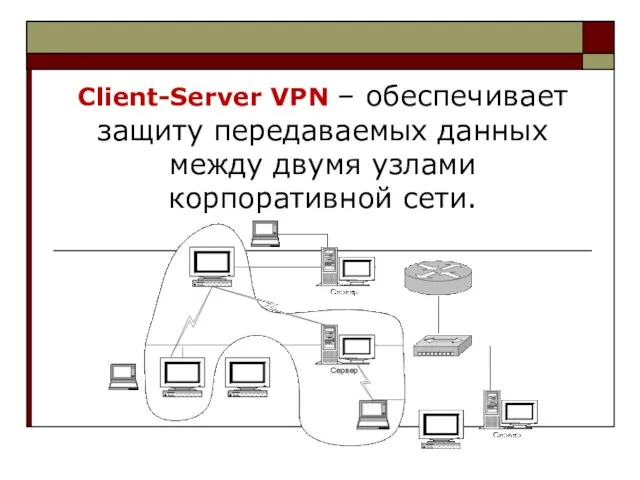

- 26. Client-Server VPN – обеспечивает защиту передаваемых данных между двумя узлами корпоративной сети.

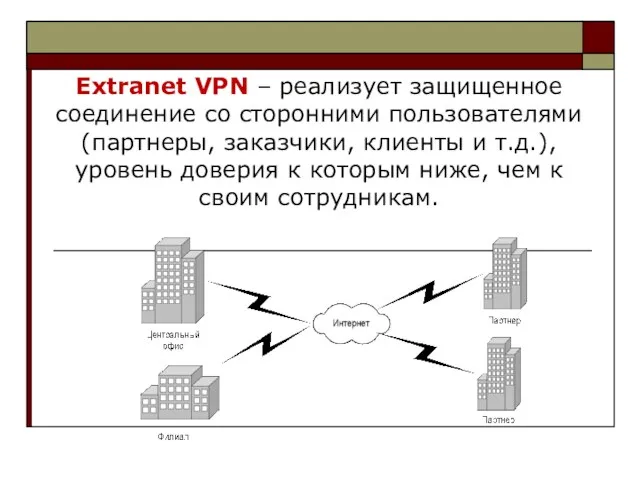

- 27. Extranet VPN – реализует защищенное соединение со сторонними пользователями (партнеры, заказчики, клиенты и т.д.), уровень доверия

- 28. Вопрос 3: «Особенности использования электронной подписи» Электронная подпись - информация в электронной форме, которая присоединена к

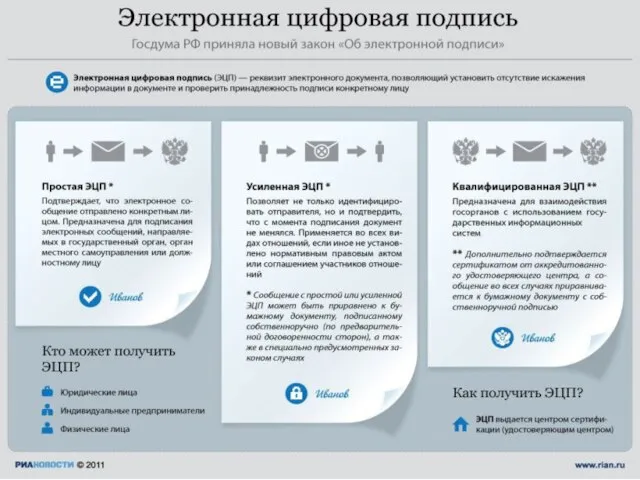

- 29. Виды электронных подписей

- 30. Средства электронной подписи - шифровальные (криптографические) средства, используемые для реализации хотя бы одной из следующих функций:

- 33. Нормативные документы по использованию ЭП ПП РФ от 25 июня 2012 г. N 634 «О видах

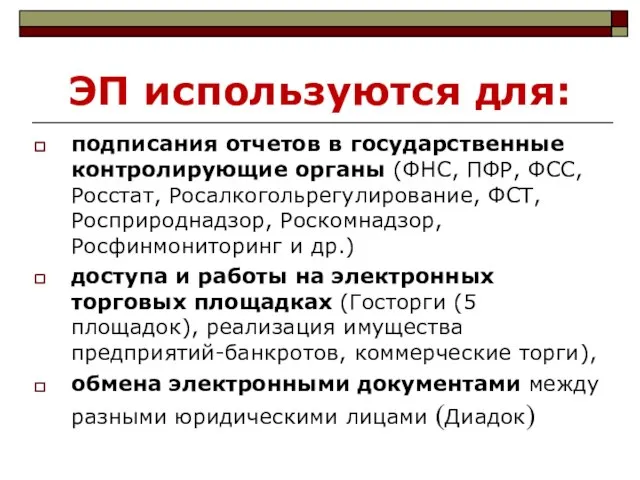

- 34. ЭП используются для: подписания отчетов в государственные контролирующие органы (ФНС, ПФР, ФСС, Росстат, Росалкогольрегулирование, ФСТ, Росприроднадзор,

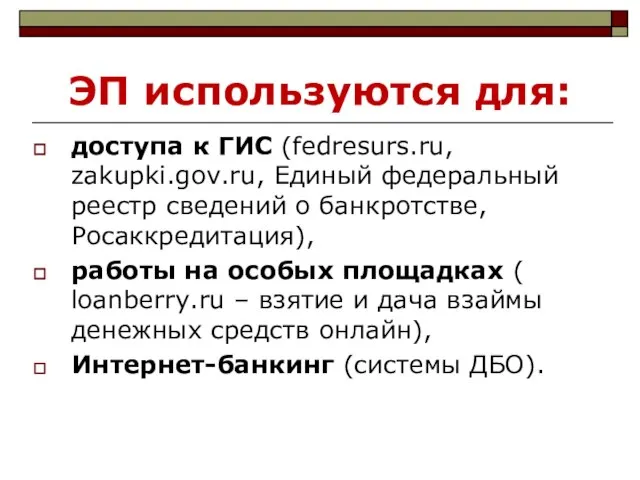

- 35. ЭП используются для: доступа к ГИС (fedresurs.ru, zakupki.gov.ru, Единый федеральный реестр сведений о банкротстве, Росаккредитация), работы

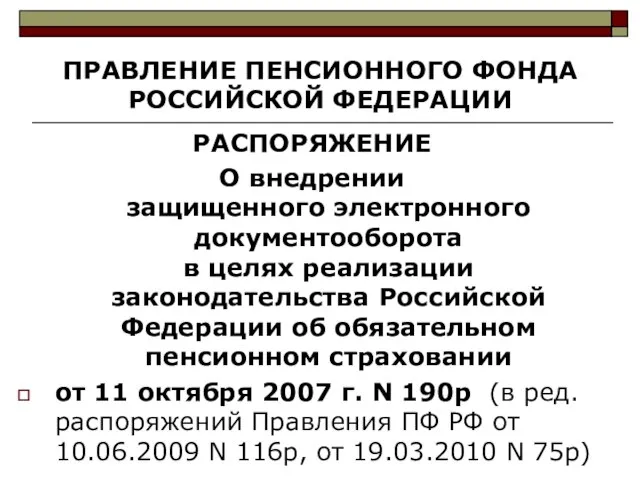

- 36. ПРАВЛЕНИЕ ПЕНСИОННОГО ФОНДА РОССИЙСКОЙ ФЕДЕРАЦИИ РАСПОРЯЖЕНИЕ О внедрении защищенного электронного документооборота в целях реализации законодательства Российской

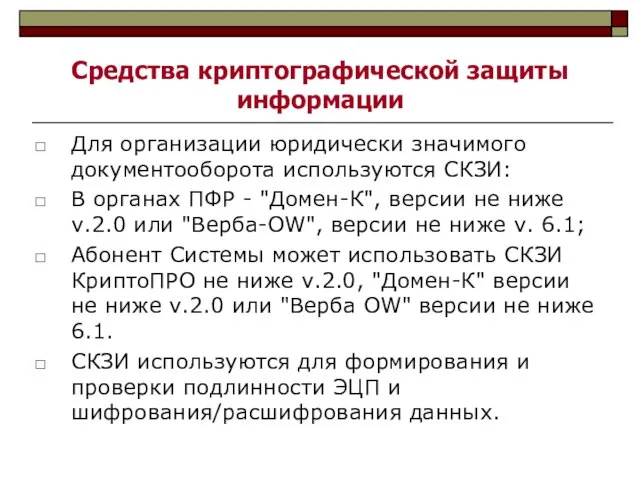

- 37. Средства криптографической защиты информации Для организации юридически значимого документооборота используются СКЗИ: В органах ПФР - "Домен-К",

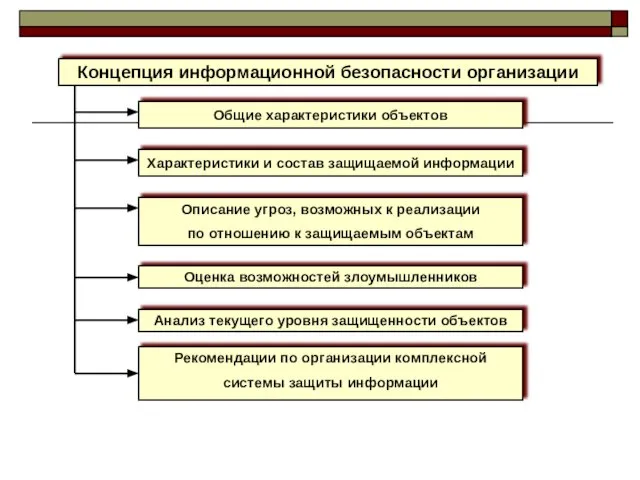

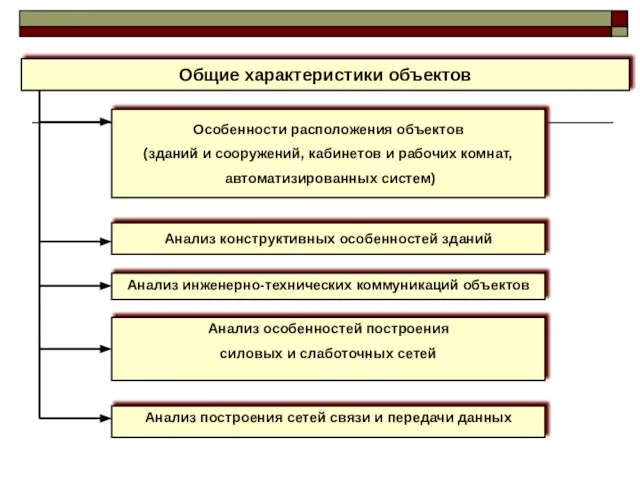

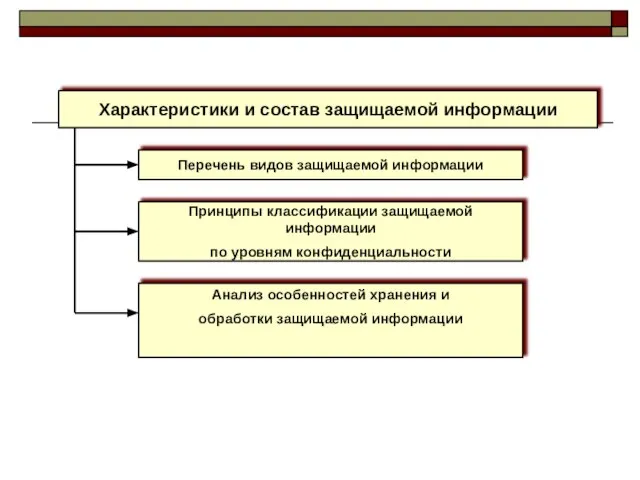

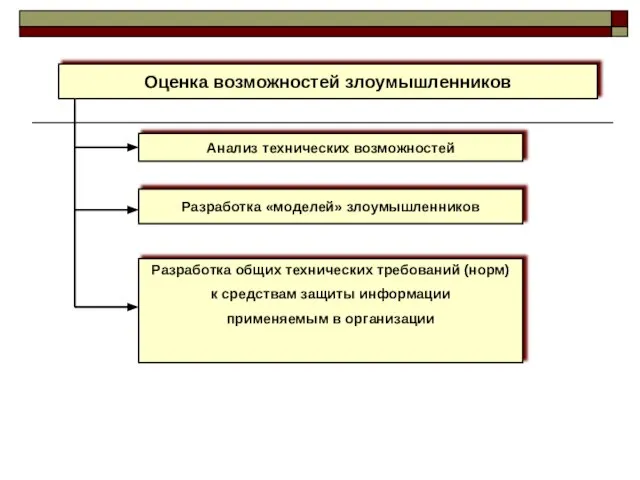

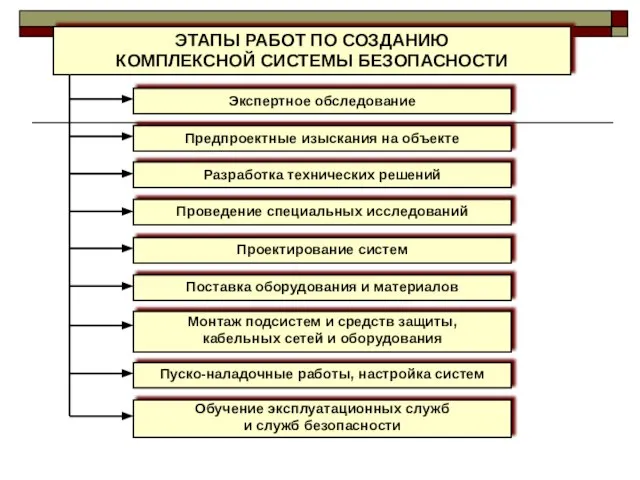

- 38. Вопрос № 4: «Порядок разработки комплексной системы защиты информации»

- 45. Скачать презентацию

Обработка знаний и вывод решений в интеллектуальных системах

Обработка знаний и вывод решений в интеллектуальных системах Безопасный интернет

Безопасный интернет Презентация на тему Компьютерная графика

Презентация на тему Компьютерная графика Питч-сессия 4 сентября 2017 года

Питч-сессия 4 сентября 2017 года Презентация "Создание и настройка диаграмм" - скачать презентации по Информатике

Презентация "Создание и настройка диаграмм" - скачать презентации по Информатике Циклические алгоритмы

Циклические алгоритмы Урок информатики в начальной школе

Урок информатики в начальной школе Тест по базам данных

Тест по базам данных Презентацию подготовила Машкина Татьяна Анатольевна, учитель информатики МБОУ «СОШ №92»

Презентацию подготовила Машкина Татьяна Анатольевна, учитель информатики МБОУ «СОШ №92» Загальні відомості про функцію system ()

Загальні відомості про функцію system () Развитие вычислительной техники

Развитие вычислительной техники Маршрутизатор, использующийся на магистральных каналах

Маршрутизатор, использующийся на магистральных каналах Презентация "СЕТЬ ИНТЕРНЕТ" - скачать презентации по Информатике

Презентация "СЕТЬ ИНТЕРНЕТ" - скачать презентации по Информатике Prepositions of place

Prepositions of place Графический редактор MS Paint

Графический редактор MS Paint PowerPoint Template for gaming business

PowerPoint Template for gaming business Классификация систем. Лекция 4

Классификация систем. Лекция 4 СУЖДЕНИЕ - форма связи понятий

СУЖДЕНИЕ - форма связи понятий Действия с информацией. Ввод информации в память компьютера

Действия с информацией. Ввод информации в память компьютера Бесплатный тренинг Сергея Грань

Бесплатный тренинг Сергея Грань Перспективы развития ИОС школы Цветкова М.С. www.metodist.Lbz.ru

Перспективы развития ИОС школы Цветкова М.С. www.metodist.Lbz.ru Решение уравнений и систем уравнений средствами Mathcad

Решение уравнений и систем уравнений средствами Mathcad Логическая структура носителя информации (файловая система FAT)

Логическая структура носителя информации (файловая система FAT) Логические основы компьютера Элементарные логические схемы. Наглядное пособие. Автор: Сергеев Е.В. учитель информатики М

Логические основы компьютера Элементарные логические схемы. Наглядное пособие. Автор: Сергеев Е.В. учитель информатики М Цифровой город

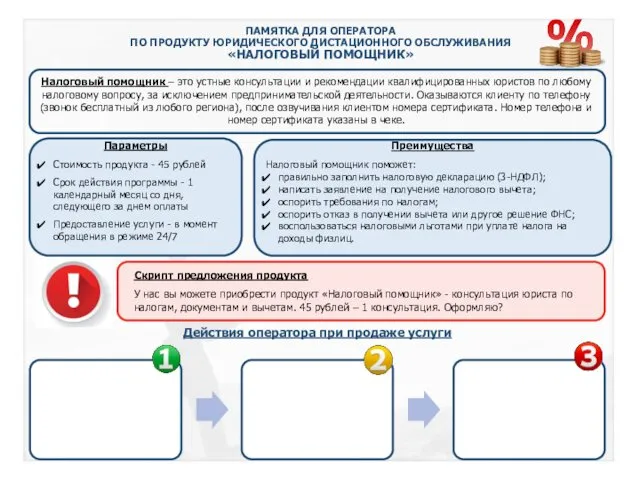

Цифровой город Памятка для оператора по продукту юридического дистационного обслуживания налоговый помощник

Памятка для оператора по продукту юридического дистационного обслуживания налоговый помощник Администрирование в информационных системах Администрирование баз данных Управление доступом к данным

Администрирование в информационных системах Администрирование баз данных Управление доступом к данным  Антивирусные программы. Антивирусная защита информации

Антивирусные программы. Антивирусная защита информации