Особенности программно-аппаратной реализации криптографической защиты компьютерных сетей и сетей связи. Лекция 18

- Главная

- Информатика

- Особенности программно-аппаратной реализации криптографической защиты компьютерных сетей и сетей связи. Лекция 18

Содержание

- 2. Проходные шифраторы: структура и программное обеспечение Взаимодействие шифратора с программами компьютера УКЗД выполняет два принципиально разных

- 3. Прикладное программное обеспечение Любая программа защиты информации должна соответствовать, как минимум, одной из следующих характеристик: -

- 4. Программные продукты Crypton обладают следующими характеристиками: - Они имеют сертификаты ФАПСИ или используют в своем составе

- 5. Организация криптозащиты информации при ее передаче по каналам телефонной, мобильной и специальной связи Основные характеристики КриптоСмартТелефона

- 6. Сравнительные характеристики персональных шифраторов

- 7. Телефонный скремблер "Грот" предназначен для защиты конфиденциальной информации и обеспечивает шифрование речевого сигнала и защиту факсимильных

- 8. Аппаратура криптографической защиты речевой и документальнойинформации с гарантированной стойкостью Е-20 обеспечивает: • режим телефонного аппарата общего

- 9. Специализированные шифраторы Шифратор КРИПТОН AncNet, совмещенный с сетевой картой Ethernet. Шифрует по алгоритму ГОСТ 28147-89 со

- 10. Аппаратный шифратор «М-506» - СКЗИ (Система криптографической защиты информации) М-506 состоит из компонентов: · сервер безопасности

- 12. Скачать презентацию

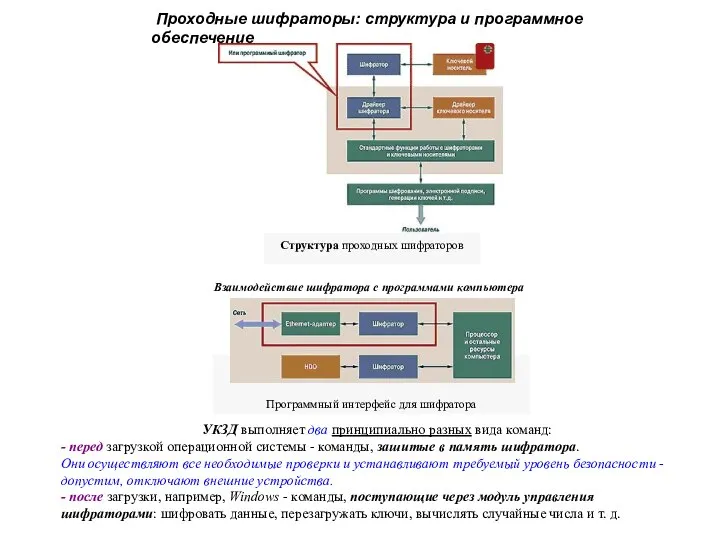

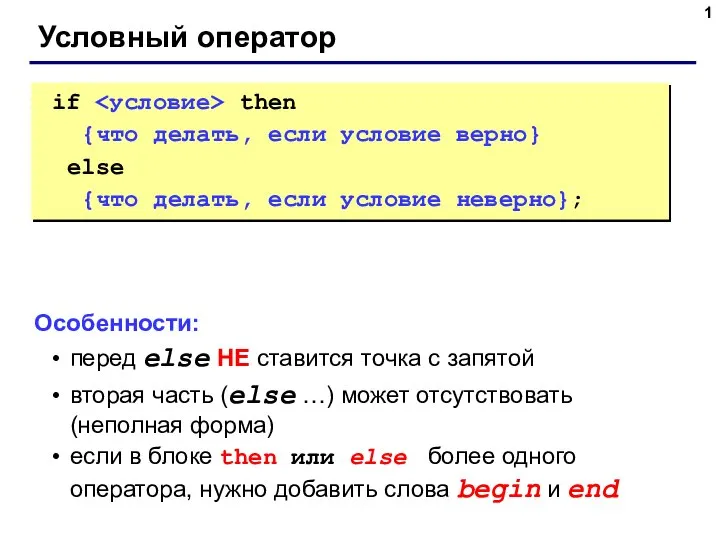

Проходные шифраторы: структура и программное обеспечение

Взаимодействие шифратора с программами компьютера

УКЗД

Проходные шифраторы: структура и программное обеспечение

Взаимодействие шифратора с программами компьютера

УКЗД

- перед загрузкой операционной системы - команды, зашитые в память шифратора.

Они осуществляют все необходимые проверки и устанавливают требуемый уровень безопасности - допустим, отключают внешние устройства.

- после загрузки, например, Windows - команды, поступающие через модуль управления шифраторами: шифровать данные, перезагружать ключи, вычислять случайные числа и т. д.

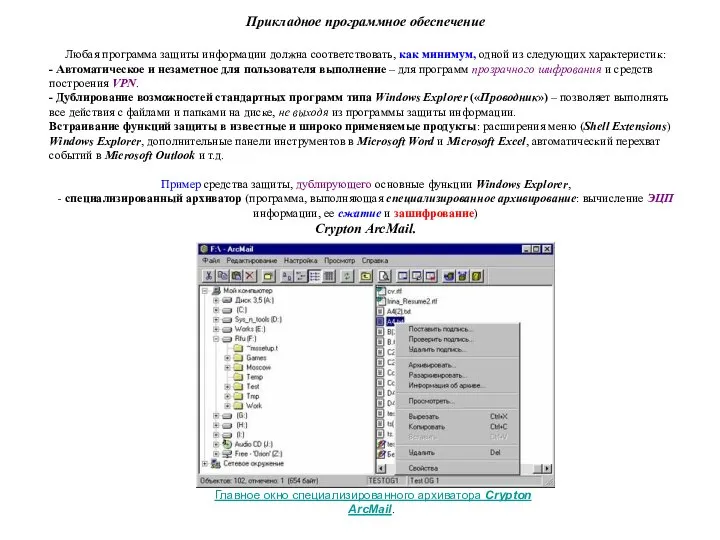

Прикладное программное обеспечение

Любая программа защиты информации должна соответствовать, как минимум, одной

Прикладное программное обеспечение

Любая программа защиты информации должна соответствовать, как минимум, одной

- Автоматическое и незаметное для пользователя выполнение – для программ прозрачного шифрования и средств построения VPN.

- Дублирование возможностей стандартных программ типа Windows Explorer («Проводник») – позволяет выполнять все действия с файлами и папками на диске, не выходя из программы защиты информации.

Встраивание функций защиты в известные и широко применяемые продукты: расширения меню (Shell Extensions) Windows Explorer, дополнительные панели инструментов в Microsoft Word и Microsoft Excel, автоматический перехват событий в Microsoft Outlook и т.д.

Пример средства защиты, дублирующего основные функции Windows Explorer,

- специализированный архиватор (программа, выполняющая специализированное архивирование: вычисление ЭЦП информации, ее сжатие и зашифрование)

Crypton ArcMail.

Главное окно специализированного архиватора Crypton ArcMail.

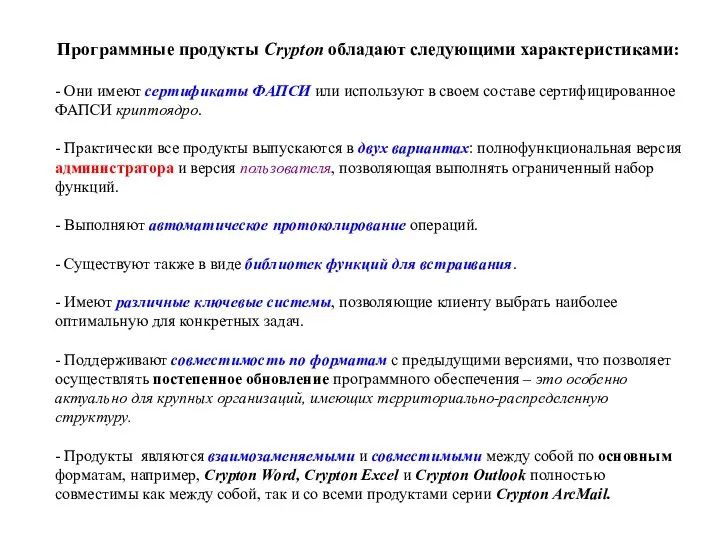

Программные продукты Crypton обладают следующими характеристиками:

- Они имеют сертификаты ФАПСИ или

Программные продукты Crypton обладают следующими характеристиками:

- Они имеют сертификаты ФАПСИ или

- Практически все продукты выпускаются в двух вариантах: полнофункциональная версия администратора и версия пользователя, позволяющая выполнять ограниченный набор функций.

- Выполняют автоматическое протоколирование операций.

- Существуют также в виде библиотек функций для встраивания.

- Имеют различные ключевые системы, позволяющие клиенту выбрать наиболее оптимальную для конкретных задач.

- Поддерживают совместимость по форматам с предыдущими версиями, что позволяет осуществлять постепенное обновление программного обеспечения – это особенно актуально для крупных организаций, имеющих территориально-распределенную структуру.

- Продукты являются взаимозаменяемыми и совместимыми между собой по основным форматам, например, Crypton Word, Crypton Excel и Crypton Outlook полностью совместимы как между собой, так и со всеми продуктами серии Crypton ArcMail.

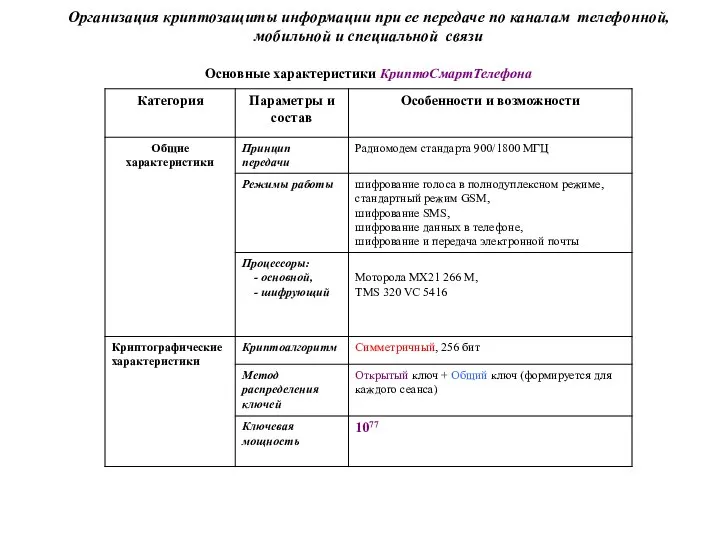

Организация криптозащиты информации при ее передаче по каналам телефонной, мобильной и

Организация криптозащиты информации при ее передаче по каналам телефонной, мобильной и

Основные характеристики КриптоСмартТелефона

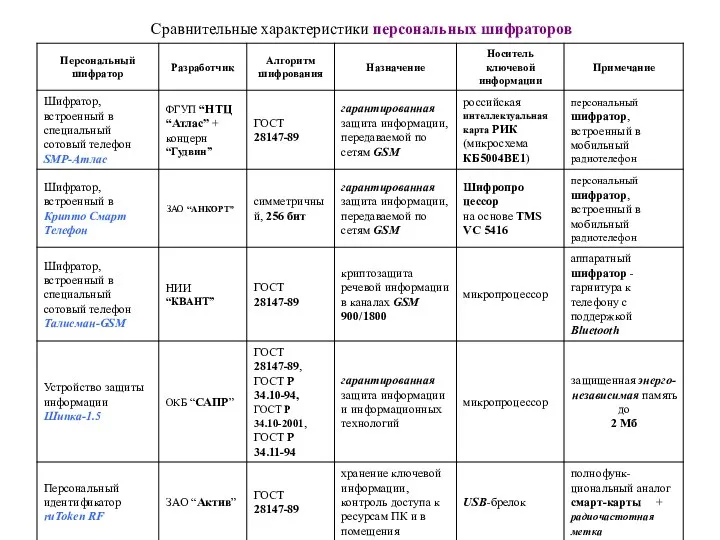

Сравнительные характеристики персональных шифраторов

Сравнительные характеристики персональных шифраторов

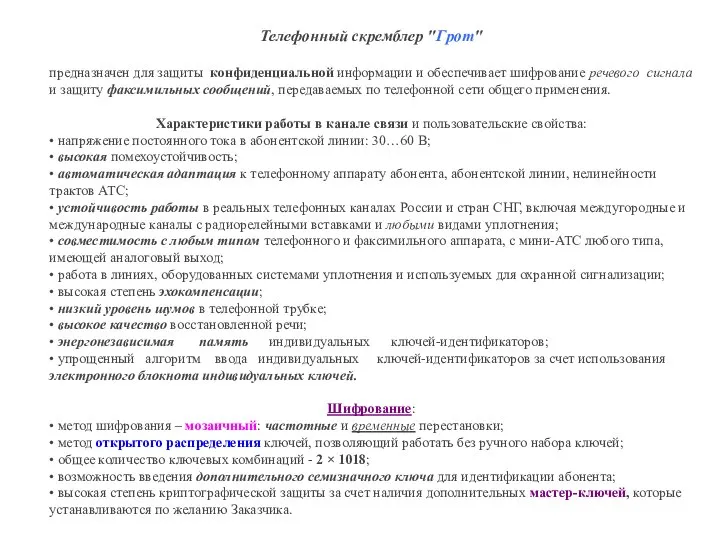

Телефонный скремблер "Грот"

предназначен для защиты конфиденциальной информации и обеспечивает шифрование

Телефонный скремблер "Грот"

предназначен для защиты конфиденциальной информации и обеспечивает шифрование

Характеристики работы в канале связи и пользовательские свойства:

• напряжение постоянного тока в абонентской линии: 30…60 В;

• высокая помехоустойчивость;

• автоматическая адаптация к телефонному аппарату абонента, абонентской линии, нелинейности трактов АТС;

• устойчивость работы в реальных телефонных каналах России и стран СНГ, включая междугородные и международные каналы с радиорелейными вставками и любыми видами уплотнения;

• совместимость с любым типом телефонного и факсимильного аппарата, с мини-АТС любого типа, имеющей аналоговый выход;

• работа в линиях, оборудованных системами уплотнения и используемых для охранной сигнализации;

• высокая степень эхокомпенсации;

• низкий уровень шумов в телефонной трубке;

• высокое качество восстановленной речи;

• энергонезависимая память индивидуальных ключей-идентификаторов;

• упрощенный алгоритм ввода индивидуальных ключей-идентификаторов за счет использования электронного блокнота индивидуальных ключей.

Шифрование:

• метод шифрования – мозаичный: частотные и временные перестановки;

• метод открытого распределения ключей, позволяющий работать без ручного набора ключей;

• общее количество ключевых комбинаций - 2 × 1018;

• возможность введения дополнительного семизначного ключа для идентификации абонента;

• высокая степень криптографической защиты за счет наличия дополнительных мастер-ключей, которые устанавливаются по желанию Заказчика.

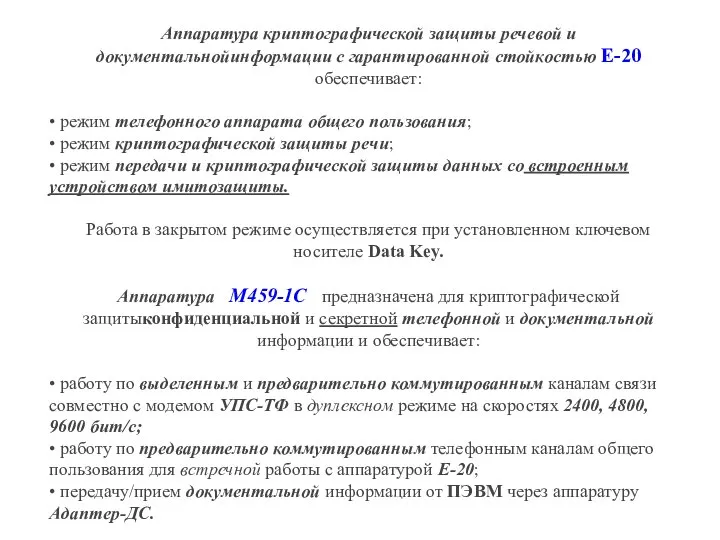

Аппаратура криптографической защиты речевой и документальнойинформации с гарантированной стойкостью Е-20 обеспечивает:

Аппаратура криптографической защиты речевой и документальнойинформации с гарантированной стойкостью Е-20 обеспечивает:

• режим телефонного аппарата общего пользования;

• режим криптографической защиты речи;

• режим передачи и криптографической защиты данных со встроенным устройством имитозащиты.

Работа в закрытом режиме осуществляется при установленном ключевом носителе Data Key.

Аппаратура М459-1С предназначена для криптографической защитыконфиденциальной и секретной телефонной и документальной информации и обеспечивает:

• работу по выделенным и предварительно коммутированным каналам связи совместно с модемом УПС-ТФ в дуплексном режиме на скоростях 2400, 4800, 9600 бит/с;

• работу по предварительно коммутированным телефонным каналам общего пользования для встречной работы с аппаратурой Е-20;

• передачу/прием документальной информации от ПЭВМ через аппаратуру Адаптер-ДС.

Специализированные шифраторы

Шифратор КРИПТОН AncNet, совмещенный с сетевой картой Ethernet.

Шифрует по алгоритму

Специализированные шифраторы

Шифратор КРИПТОН AncNet, совмещенный с сетевой картой Ethernet.

Шифрует по алгоритму

Шифратор КРИПТОН-IDE для прозрачного шифрования жестких дисков интерфейса IDE.

Для управления работой данных шифраторов предназначен

аппаратно-программный модуль доверенной загрузки (АПМДЗ) КРИПТОН-ЗАМОК.

Выполняет следующие функции:

- Контроль целостности модулей операционной системы компьютера перед его загрузкой.

- Аутентификация пользователей.

- Контроль и блокировка доступа к жестким дискам и дисководам компьютера, а также к устройствам чтения компакт-дисков.

- Контроль доступа к портам компьютера, а также к сетевым адаптерам.

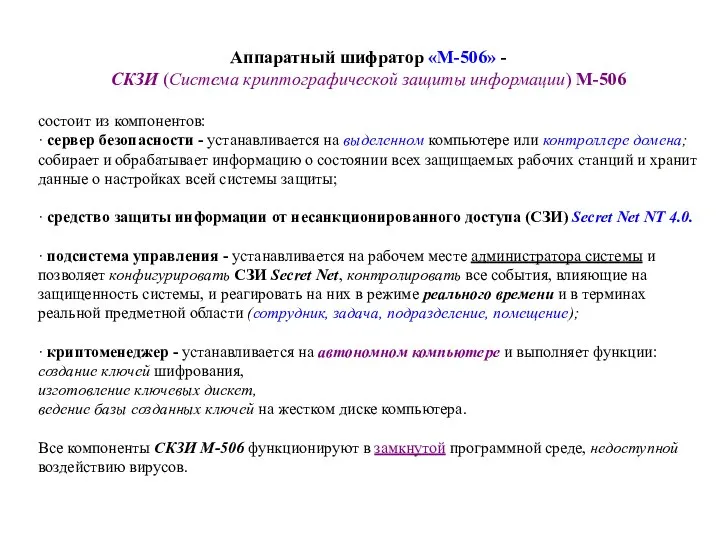

Аппаратный шифратор «М-506» -

СКЗИ (Система криптографической защиты информации) М-506

состоит из компонентов:

·

Аппаратный шифратор «М-506» -

СКЗИ (Система криптографической защиты информации) М-506

состоит из компонентов:

·

собирает и обрабатывает информацию о состоянии всех защищаемых рабочих станций и хранит данные о настройках всей системы защиты;

· средство защиты информации от несанкционированного доступа (СЗИ) Secret Net NT 4.0.

· подсистема управления - устанавливается на рабочем месте администратора системы и позволяет конфигурировать СЗИ Secret Net, контролировать все события, влияющие на защищенность системы, и реагировать на них в режиме реального времени и в терминах реальной предметной области (сотрудник, задача, подразделение, помещение);

· криптоменеджер - устанавливается на автономном компьютере и выполняет функции: создание ключей шифрования,

изготовление ключевых дискет,

ведение базы созданных ключей на жестком диске компьютера.

Все компоненты СКЗИ М-506 функционируют в замкнутой программной среде, недоступной воздействию вирусов.

Эксплуатационная характеристика современных операционных систем

Эксплуатационная характеристика современных операционных систем Программирование на Python. Цикл FOR

Программирование на Python. Цикл FOR Презентация "Сканеры" - скачать презентации по Информатике

Презентация "Сканеры" - скачать презентации по Информатике История создания Apple

История создания Apple Компьютерные технологии

Компьютерные технологии Принципы работы компьютера. Основные устройства компьютера

Принципы работы компьютера. Основные устройства компьютера Информация и знания Маркелова О.В. учитель информатики высшей квалификационной категории, г. Красноярск, МОУ СОШ 150

Информация и знания Маркелова О.В. учитель информатики высшей квалификационной категории, г. Красноярск, МОУ СОШ 150 Обработка. Выделение полезного сигнала в программе GeoScan

Обработка. Выделение полезного сигнала в программе GeoScan Презентация "Принтеры" - скачать презентации по Информатике

Презентация "Принтеры" - скачать презентации по Информатике Основы машинного обучения. Лекция 1

Основы машинного обучения. Лекция 1 Презентация Текстовой редактор Microsoft Word 2002

Презентация Текстовой редактор Microsoft Word 2002  Условный оператор. Логическое выражение

Условный оператор. Логическое выражение Как устроена компьютерная сеть

Как устроена компьютерная сеть YouTube. История создания

YouTube. История создания Что такое 3D-ручка и ее возможности

Что такое 3D-ручка и ее возможности Интерфейсы МатКапитал

Интерфейсы МатКапитал Декодируйте информацию

Декодируйте информацию Информационный анализатор текстов и литературных произведений – программа Pen-Mastery

Информационный анализатор текстов и литературных произведений – программа Pen-Mastery Файловые архивы

Файловые архивы Разгадай ребус

Разгадай ребус Программа формирования УУД и ИКТ Программа формирования культуры ЗОЖ Учитель начальных классов Волкова Светлана Николаевна

Программа формирования УУД и ИКТ Программа формирования культуры ЗОЖ Учитель начальных классов Волкова Светлана Николаевна Объектно-ориентированное программирование

Объектно-ориентированное программирование Штрих-код

Штрих-код Ввод информации в память компьютера 5 класс

Ввод информации в память компьютера 5 класс  Разработка робота на основе платформы Аrduino в качестве учебного пособия для МДК 02.03 Мехатроника и робототехника

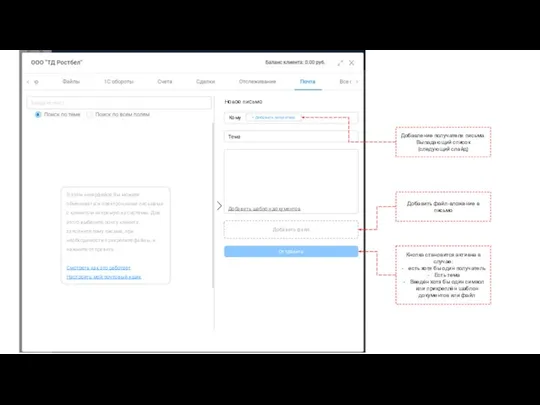

Разработка робота на основе платформы Аrduino в качестве учебного пособия для МДК 02.03 Мехатроника и робототехника MacronCRM - почтовый интерфейс

MacronCRM - почтовый интерфейс Лекция 3. Национальные интересы и угрозы ИБ РФ в информационной сфере и их содержание

Лекция 3. Национальные интересы и угрозы ИБ РФ в информационной сфере и их содержание Решение логических задач. Таблицами истинности

Решение логических задач. Таблицами истинности