- Главная

- Информатика

- Політика інформаційної безпеки

Содержание

- 2. Основними принципами Політики інформаційної безпеки є: підтримання належного захисту інформації із забезпеченням її цілісності, конфіденційності, доступності.

- 3. Заголовок Підготував: Цілями Політики інформаційної безпеки є: впровадження та ефективне функціонування СУІБ, спрямованої на захист інформаційних

- 4. Підготував: Політика інформаційної безпеки є багатовимірною та такою, що спрямована на реалізацію заходів безпеки для захисту

- 5. Основними об’єктами застосування Політики інформаційної безпеки є наступні активи Банку: інформаційні активи: інформація і дані в

- 6. Заголовок Підготував: Вимоги до паролю: довжина пароля має бути не менше 8 символів; пароль має містити

- 7. Особисті паролі користувачів визначаються користувачами самостійно (при першому входу користувача в систему або наступній заміні пароля)

- 8. Пароль змінюється особисто користувачем при його першому вході в систему. Пароль для першого входу генерується адміністратором

- 9. Політика «Чистого робочого столу» та «Чистого екрану» спрямована на забезпечення додаткового захисту інформації в приміщеннях Банку,

- 10. При необхідності покинути робоче місце працівники Банку мають завершити сеанс роботи в ІС (заблокувати або закрити

- 12. Скачать презентацию

Основними принципами

Політики інформаційної безпеки є:

підтримання належного захисту інформації

Основними принципами

Політики інформаційної безпеки є:

підтримання належного захисту інформації

мінімальна достатність прав і повноважень, необхідних працівникам для виконання своїх службових обов’язків ( обмеження доступу персоналу до ресурсів Банку ( інтернет, ОДБ,електронна пошта, програмне забезпечення, канали зв’язку, апаратні засоби, приміщення тощо )).

Повна версія документу

Політика інформаційної

безпеки

2

Заголовок

Підготував:

Цілями Політики інформаційної безпеки є:

впровадження та ефективне функціонування СУІБ, спрямованої на

Заголовок

Підготував:

Цілями Політики інформаційної безпеки є:

впровадження та ефективне функціонування СУІБ, спрямованої на

забезпечення безперервної роботи Банку;

забезпечення цілісності, доступності та конфіденційності інформації;

мінімізацію операційних ризиків і ризиків ІБ;

впровадження необхідних заходів для запобігання виникненню інцидентів в майбутньому;

створення і підтримка позитивної репутації Банку при роботі з клієнтами.

3

Політика інформаційної

безпеки

Підготував:

Політика інформаційної безпеки є багатовимірною та такою, що спрямована на реалізацію

Підготував:

Політика інформаційної безпеки є багатовимірною та такою, що спрямована на реалізацію

організація інформаційної безпеки (полягає зокрема в розробці стратегії розвитку СУІБ, створенні інструментів та політик, необхідних для запобігання, виявлення, документування та протидії загрозам інформації);

управління ресурсами Банку в сфері інформаційної безпеки;

управління людськими ресурсами (заходи безпеки при прийому на роботу персоналу, визначення рівня компетентності та обізнаності працівників у питаннях ІБ , навчання та комунікації з питань СУБ);

фізична безпека та безпека інфраструктури;

управління комунікаціями та функціонуванням (забезпечення захисту інформації в мережах та захист засобів оброблення інформації, що їх підтримує; забезпечення процесного підходу до розробки, реалізації, експлуатації, моніторингу, аналізу, супроводу та вдосконалення СУІБ );

контроль доступу (доступу в приміщення, до інформації, допуску до роботи, до систем тощо);

придбання, розроблення та підтримка інформаційних систем захисту ІБ;

управління інцидентами інформаційної безпеки;

сприяння управлінню безперервністю бізнесу;

відповідність – виконання вимог правового і організаційного характеру.

Політика інформаційної

безпеки

4

Основними об’єктами застосування

Політики інформаційної безпеки є наступні активи Банку:

інформаційні активи:

Основними об’єктами застосування

Політики інформаційної безпеки є наступні активи Банку:

інформаційні активи:

програмне забезпечення: прикладне, системне, сервісне та інше програмне забезпечення, незалежно від форми отримання (придбане, власної розробки, таке, що знаходиться у вільному доступі), що використовується в Банку працівниками та системами для роботи і взаємодії з клієнтами та іншими системами, як внутрішніми, так і зовнішніми;

людські ресурси: штатні та позаштатні працівники Банку;

фізичні активи: апаратні засоби ІТ (сервери, робочі станції, міжмережеві екрани, принтери, копіювальне та телекомунікаційне обладнання, маршрутизатори, АТС, факси, модеми тощо), носії даних (диски, флеш-пам’ять та інші накопичувачі інформації), меблі, приміщення, виробниче обладнання тощо;

сервісні активи: обчислювальні та комунікаційні сервіси (Інтернет, електронна пошта, канали зв’язку тощо), інші допоміжні сервіси (опалення, освітлення, енергопостачання, кондиціонування повітря, системи сигналізації та спостереження тощо), всі послуги, пов’язані з отриманням, наданням, використанням, передачею і знищенням активів, а також всі фізичні та юридичні особи (та їх працівники), які надають такі послуги Банку.

Політика інформаційної

безпеки

5

Заголовок

Підготував:

Вимоги до паролю:

довжина пароля має бути не менше 8 символів;

пароль має

Заголовок

Підготував:

Вимоги до паролю:

довжина пароля має бути не менше 8 символів;

пароль має

пароль не повинен містити комбінації символів, що легко вгадуються або є

стандартними (ім’я, прізвище користувача, набори символів, що розташовані

підряд на клавіатурі чи в алфавіті, слова на зразок USER, PASSWORD і т.д.);

пароль повинен бути відомий тільки його власнику!

Зберігати паролі в явному вигляді на засобах обчислювальної техніки (комп'ютер, планшет, ноутбук, смартфон та інше), а також на паперовому носії – ЗАБОРОНЕНО.

Політика інформаційної

безпеки

6

Особисті паролі користувачів визначаються користувачами самостійно (при першому входу користувача в

Особисті паролі користувачів визначаються користувачами самостійно (при першому входу користувача в

Під час введення паролів співробітникам необхідно виключити можливість його підглядання сторонніми особами. У разі компрометації або підозри компрометації пароля необхідно повідомити про це Управління інформаційної безпеки і негайно змінити пароль.

Логін користувача формується як перша літера його імені та п‘ять перших літер його прізвища на англійській мові. Даний ідентифікатор доповнюється табельним номером працівника, який видається системою кадрового обліку Банку.

Користувач не має права повідомляти свій особистий пароль та передавати інші засоби аутентифікації будь-кому та будь якими засобами коммунікацій.

Користувач несе персональну відповідальність за збереження свого пароля та/або інших засобів аутентифікації.

Користувач несе персональну відповідальність за будь-які дії в системі, що виконані з використанням засобів аутентифікації цього користувача.

Політика інформаційної

безпеки

7

Пароль змінюється особисто користувачем при його першому вході в систему.

Пароль

Пароль змінюється особисто користувачем при його першому вході в систему.

Пароль

При зміні пароля, нове значення пароля повинно відрізнятися від старого значення як мінімум в одному символі, і не повинно повторювати значення п‘яти останніх паролів.

Штатна заміна паролів повинна проводитись користувачами регулярно, але не рідше,

ніж раз на 42 дні.

Автоматичне блокування облікового запису користувача відбувається після 3-х

невдалих спроб вводу пароля.

Політика інформаційної

безпеки

8

Політика «Чистого робочого столу» та «Чистого екрану» спрямована на забезпечення

Політика «Чистого робочого столу» та «Чистого екрану» спрямована на забезпечення

«чистого столу» відносно робочих місць працівників Банку; паперових носіїв інформації; змінних електронних носіїв інформації (флеш-диски, дискети, CD, токени тощо);

«чистого екрану» відносно автоматизованих робочих місць працівників Банку; засобів обробки інформації (автоматизованих робочих місць) з метою зменшення ризиків неавторизованого доступу; втрати й ушкодження інформації як під час операційного банківського дня, так і при позаплановій роботі.

- Працівники Банку повинні утримувати своє робоче місце в чистоті.

- Всі працівники Банку повинні дотримуватися правила, що на робочому столі присутні тільки документи, необхідні в даний час для виконання функціональних обов'язків.

- Носії інформації з обмеженим доступом (копії документів, знімні і мобільні пристрої, носії ключової інформації) повинні зберігатися в упорядкованому вигляді в спеціалізованих місцях зберігання (наприклад, сейфах, шафах, що закриваються на замок тощо).

- Працівники Банку не повинні залишати і не повинні зберігати на робочих місцях без нагляду, як у робочий, так і в неробочий час документи та носії інформації з обмеженим доступом, а також іншу цінну інформацію.

9

Політика інформаційної

безпеки

При необхідності покинути робоче місце працівники Банку мають завершити сеанс роботи

При необхідності покинути робоче місце працівники Банку мають завершити сеанс роботи

При роботі з інформацією з обмеженим доступом повинна виконуватися умова, що зображення на моніторі не потрапляє у поле зору сторонніх, не допущених до такої інформації осіб.

У Банку забезпечується безпека інформації в точках прийому/відправки кореспонденції Банку, а також безпека використання принтерів, сканерів, факсів, копіювальних апаратів, іншої офісної техніки.

Техніка, на якій роздруковується інформація з обмеженим доступом, розміщується в захищеному місці або розташовується безпосередньо біля робочого місця працівника Банку, який працює з такою інформацією.

32

10

Політика інформаційної

безпеки

Работа с Game Commander 3

Работа с Game Commander 3 Аптека-56. Программное обеспечение для аптечного бизнеса

Аптека-56. Программное обеспечение для аптечного бизнеса Сто к одному. Игра

Сто к одному. Игра API Вконтакте - пример использования

API Вконтакте - пример использования Основы моделирования

Основы моделирования Красивые документы 11 класс

Красивые документы 11 класс  Учет посещений групп в социальных сетях

Учет посещений групп в социальных сетях Компоненты ввода и вывода

Компоненты ввода и вывода Каскадные таблицы стилей CSS

Каскадные таблицы стилей CSS Теоретичні основи інформатики

Теоретичні основи інформатики Изучаем графику Автор: Бауэр Наталья Ивановна, преподаватель информатики и специальных дисциплин ГОУ СПО «Белгородский педагоги

Изучаем графику Автор: Бауэр Наталья Ивановна, преподаватель информатики и специальных дисциплин ГОУ СПО «Белгородский педагоги Информационные каналы

Информационные каналы Основные понятия Объектно-ориентированного программирования

Основные понятия Объектно-ориентированного программирования Области применения компьютерной графики. Введение в САПР AutoCad. (Лекция 1)

Области применения компьютерной графики. Введение в САПР AutoCad. (Лекция 1) О кассах, маркировке ЭДО и электронных подписях

О кассах, маркировке ЭДО и электронных подписях ProStranstvo. Lectorium. Speak. Conference

ProStranstvo. Lectorium. Speak. Conference UNdata

UNdata Общая характеристика детских образовательных компьютерных программ

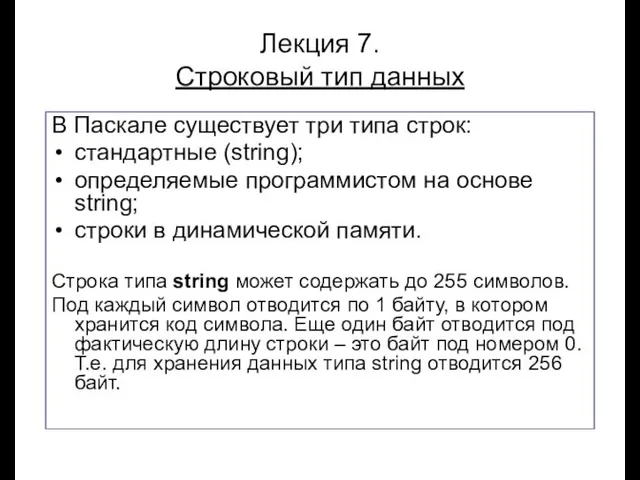

Общая характеристика детских образовательных компьютерных программ Строковый тип данных

Строковый тип данных Язык программирования PYTHON

Язык программирования PYTHON Циклические вычислительные процессы. Циклы накопления суммы (произведения). Лекция №11

Циклические вычислительные процессы. Циклы накопления суммы (произведения). Лекция №11 Презентация "Принципы эффективной коммуникации" - скачать презентации по Информатике

Презентация "Принципы эффективной коммуникации" - скачать презентации по Информатике БАЗА ДАННЫХ

БАЗА ДАННЫХ  База данных «Тимирязевский мукомольный комбинат»

База данных «Тимирязевский мукомольный комбинат» Доработки по сайту

Доработки по сайту Презентация Организация локальных сетей

Презентация Организация локальных сетей Адресация. Режимы работы процессора. Управление памятью

Адресация. Режимы работы процессора. Управление памятью Презентация "Основы логики" - скачать презентации по Информатике

Презентация "Основы логики" - скачать презентации по Информатике