Содержание

- 2. ОСНОВНЫЕ ПОНЯТИЯ БЕЗОПАСНОСТИ МИОЭС Компьютерные сети

- 3. Конфиденциальность (confidentiality) — гарантия того, что секретные данные будут доступны только тем пользователям, которым этот доступ

- 4. Доступность (availability) — гарантия того, что авторизованные пользователи всегда получат доступ к данным. МИОЭС Компьютерные сети

- 5. Целостность (integrity) — гарантия сохранности данными правильных значений, которая обеспечивается запретом для неавторизованных пользователей каким-либо образом

- 6. КЛАССИФИКАЦИЯ УГРОЗ МИОЭС Компьютерные сети

- 7. Незаконное проникновение может быть реализовано через уязвимые места в системе безопасности с использованием недокументированных возможностей операционной

- 8. Разрушение системы с помощью программ-вирусов Отличительной особенностью таких программ является способность «заражать» другие файлы, внедряя в

- 9. Нелегальные действия легального пользователя — этот тип угроз исходит от легальных пользователей сети, которые, используя свои

- 10. «Подслушивание» впутрисетевого трафика — это незаконный мониторинг сети, захват и анализ сетевых сообщений. Существует много доступных

- 11. ВЫБОР СТРАТЕГИИ ЗАЩИТЫ ДАННЫХ МИОЭС Компьютерные сети

- 12. Системный подход к обеспечению безопасности

- 13. Морально-этические средства К морально-этическим средствам защиты можно отнести всевозможные нормы, которые сложились по мере распространения вычислительных

- 14. Законодательные средства защиты — это законы, постановления правительства и указы президента, нормативные акты и стандарты, которыми

- 15. Административные меры — это действия, предпринимаемые руководством предприятия или организации для обеспечения информационной безопасности. К таким

- 16. Психологические меры безопасности могут играть значительную роль в укреплении безопасности системы. Пренебрежение учетом психологических моментов в

- 17. Физические средства К физическим средствам защиты относятся экранирование помещений для защиты от излучения, проверка поставляемой аппаратуры

- 18. Технические средства информационной безопасности реализуются программным и аппаратным обеспечением вычислительных сетей. Такие средства, называемые также службами

- 19. Принципы политики безопасности

- 20. Минимальный уровень привилегий Одним из таких принципов является предоставление каждому сотруднику предприятия того минимально уровня привилегий

- 21. Комплексный подход Следующий принцип — использование комплексного подхода к обеспечению безопасности. Чтобы затруднить злоумышленнику доступ к

- 22. Баланс надежности защиты всех уровней Используя многоуровневую систему защиты, важно обеспечивать баланс надежности защиты всех уровней.

- 23. Максимальная защита Следующим универсальным принципом является использование средств, которые при отказе переходят в состояние максимальной защиты.

- 24. Принцип единого контрольно-пропускного пункта — весь входящий во внутреннюю сеть и выходящий во внешнюю сеть трафик

- 25. Принцип баланса Принцип баланса возможного ущерба от реализации угрозы и затрат на ее предотвращение. Ни одна

- 26. Политика доступа к сети

- 27. Политика доступа к сетевым службам Интернета включает следующие пункты: Определение списка служб Интернета, к которым пользователи

- 28. Политика доступа к ресурсам внутренней сети компании может быть выражена в одном из двух принципов: запрещать

- 29. Методы обеспечения безопасности

- 30. Шифрация (Шифрование) МИОЭС Компьютерные сети

- 31. Шифрация (Шифрование) Шифрование — это краеугольный камень всех служб информационной безопасности, будь то система аутентификации или

- 32. Криптосистема Пара процедур — шифрование и дешифрирование — называется криптосистемой. В современных алгоритмах шифрования предусматривается наличие

- 33. Аутентификация МИОЭС Компьютерные сети

- 34. Аутентификация (authentication) предотвращает доступ к сети нежелательных лиц и разрешает вход для легальных пользователей. Термин «аутентификация»

- 35. Аутентификация Аутентификацию следует отличать от идентификации. Идентификаторы пользователей используются в системе с теми же целями, что

- 36. Аутентификация В процедуре аутентификации участвуют две стороны: одна сторона доказывает свою аутентичность, предъявляя некоторые доказательства, а

- 37. Аутентификация В качестве доказательства аутентичности используются самые разнообразные приемы: аутентифицируемый может продемонстрировать знание некоего общего для

- 38. Авторизация доступа МИОЭС Компьютерные сети

- 39. Авторизация доступа Средства авторизации (authorization) контролируют доступ легальных пользователей к ресурсам системы, предоставляя каждому из них

- 40. Избирательные права доступа реализуются в операционных системах универсального назначения. В наиболее распространенном варианте такого подхода определенные

- 41. Мандатный подход к определению прав доступа заключается в том, что вся информация делится на уровни в

- 42. Аудит (auditing) — фиксация в системном журнале событий, связанных с доступом к защищаемым системным ресурсам. Аудит

- 43. Технология защищенного канала призвана обеспечивать безопасность передачи данных по открытой транспортной сети, например по Интернету. МИОЭС

- 44. Технология защищенного канала Защищенный канал подразумевает выполнение трех основных функций: взаимную аутентификацию абонентов при установлении соединения,

- 45. Технология защищенного канала Совокупность защищенных каналов, созданных предприятием в публичной сети для объединения своих филиалов, часто

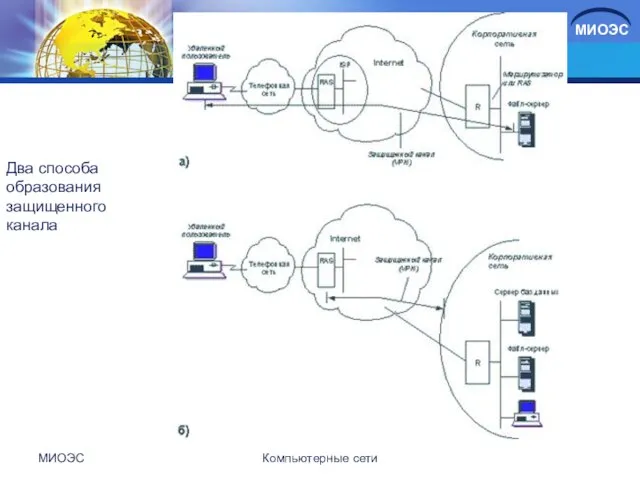

- 46. Два способа образования защищенного канала МИОЭС Компьютерные сети

- 47. Существует два способа образования VPN: с помощью специального программного обеспечения конечных узлов; с помощью специального программного

- 48. МЕЖСЕТЕВЫЕ ЭКРАНЫ МИОЭС Компьютерные сети

- 49. Межсетевые экраны Межсетевые экраны (firewall, брандмауэр) делают возможной фильтрацию входящего и исходящего трафика, идущего через вашу

- 50. Межсетевые экраны Они могут быть использованы для выполнения одной или более нижеперечисленных задач: Для защиты и

- 51. Принципы работы межсетевых экранов Существует два основных способа создания наборов правил межсетевого экрана: «включающий» и «исключающий».

- 52. Принципы работы межсетевых экранов Поэтому включающий межсетевой экран является лучшим выбором для систем, предоставляющих сервисы в

- 53. Принципы работы межсетевых экранов Безопасность может быть дополнительно повышена с использованием «межсетевого экрана с сохранением состояния».

- 54. ПРАВОВАЯ РЕГЛАМЕНТАЦИЯ ДЕЯТЕЛЬНОСТИ В ОБЛАСТИ ЗАЩИТЫ ИНФОРМАЦИИ МИОЭС Компьютерные сети

- 55. Правовая регламентация деятельности в области защиты информации имеет целью защиту информации, составляющей государственную тайну, обеспечение прав

- 56. Регламентация может выражаться в следующей форме: обязательное лицензирование некоторых видов деятельности; необходимость иметь разрешение на некоторые

- 57. Основные документы Лицензия является официальным документом, который разрешает осуществление на определенных условиях конкретного вида деятельности в

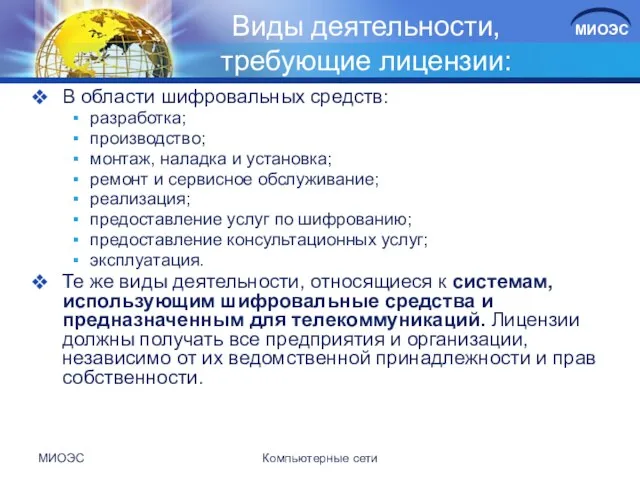

- 58. Виды деятельности, требующие лицензии: В области шифровальных средств: разработка; производство; монтаж, наладка и установка; ремонт и

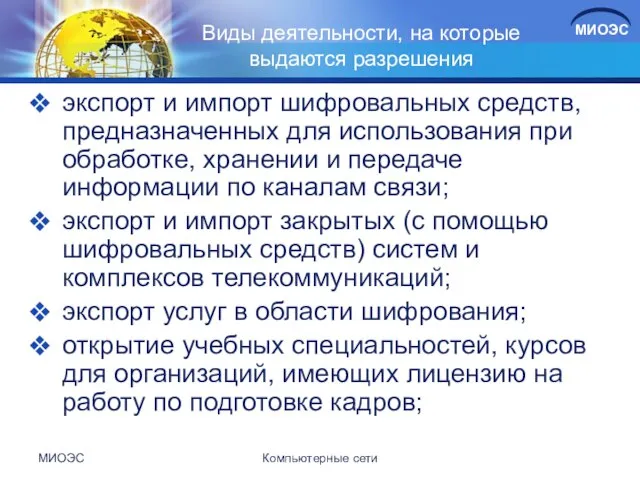

- 59. Виды деятельности, на которые выдаются разрешения экспорт и импорт шифровальных средств, предназначенных для использования при обработке,

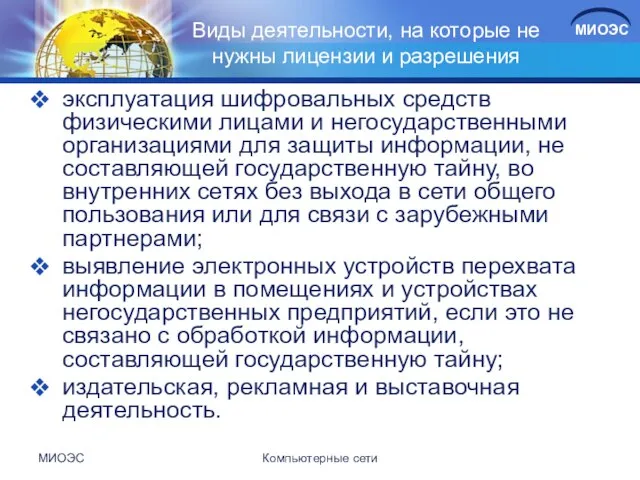

- 60. Виды деятельности, на которые не нужны лицензии и разрешения эксплуатация шифровальных средств физическими лицами и негосударственными

- 62. Скачать презентацию

Computer - Input Devices, Output Devices

Computer - Input Devices, Output Devices Метод захисту інформації. Приховування інформації криптографічним методом

Метод захисту інформації. Приховування інформації криптографічним методом Информатика и информация. Информатика и ИКТ

Информатика и информация. Информатика и ИКТ Презентация "Microsoft Office SharePoint Server (MOSS) 2007 Adoption In A Word: Pervasive" - скачать презентации по Информатике

Презентация "Microsoft Office SharePoint Server (MOSS) 2007 Adoption In A Word: Pervasive" - скачать презентации по Информатике Информатика и ИКТ. Урок 28

Информатика и ИКТ. Урок 28 Виды корпоративных информационных систем. Лекция 5

Виды корпоративных информационных систем. Лекция 5 Адаптация шаблона

Адаптация шаблона Физический уровень сети пакетной коммутаци

Физический уровень сети пакетной коммутаци NoSQL база данных mongodb

NoSQL база данных mongodb Безопасный интернет - детям

Безопасный интернет - детям Информационные технологии в проектировании процессов нефтепереработки

Информационные технологии в проектировании процессов нефтепереработки Поисковые информационные системы

Поисковые информационные системы Презентация по информатике Компьютерные коммуникации и интернет

Презентация по информатике Компьютерные коммуникации и интернет  Здравствуйте! Здравствуйте! Сегодня вы узнаете: что римляне брали с должника «лихву», т.е. деньги сверх того, что дали в долг; что

Здравствуйте! Здравствуйте! Сегодня вы узнаете: что римляне брали с должника «лихву», т.е. деньги сверх того, что дали в долг; что  Создание обработчика событий для радиокнопок

Создание обработчика событий для радиокнопок Основные и периферийные устройства ПК

Основные и периферийные устройства ПК Модульный принцип построения ЭВМ. Шинная архитектура

Модульный принцип построения ЭВМ. Шинная архитектура  Основные понятия и определения. Лекция №1

Основные понятия и определения. Лекция №1 UPC или Universal Product Code (универсальный код товара)

UPC или Universal Product Code (универсальный код товара) Алгоритмы обработки информации

Алгоритмы обработки информации (коротко…) (коротко…)

(коротко…) (коротко…) Инструменты графического редактора. Начинаем рисовать. 5 класс

Инструменты графического редактора. Начинаем рисовать. 5 класс Эффективное продвижение сообщества. Как набрать подписчиков

Эффективное продвижение сообщества. Как набрать подписчиков Социальная инженерия и OSINT

Социальная инженерия и OSINT Отношения объектов. (5-7 класс)

Отношения объектов. (5-7 класс) Python. Линейный алгоритм. 9 класс

Python. Линейный алгоритм. 9 класс Технология Blockchain не только Bitcoin

Технология Blockchain не только Bitcoin Презентация "Правила безопасности в Интернете" - скачать презентации по Информатике

Презентация "Правила безопасности в Интернете" - скачать презентации по Информатике