Содержание

- 2. ВОПРОСЫ: 1. Работа с источниками информации об угрозах операционных систем. 2. Работа по локализации угроз операционных

- 3. ВОПРОСЫ: 1. Работа с источниками информации об угрозах операционных систем.

- 4. Работа с источниками информации об угрозах операционных систем. CASE "Хакеры легко взламывают Windows 10 — Microsoft

- 5. Работа с источниками информации об угрозах операционных систем. Проблема скрывается в механизме рендеринга браузера Internet Explorer

- 6. «Классификация угроз операционных систем.» Классификация типичных атак: Сканирование файловой системы. Злоумышленник просматривает файловую систему компьютера и

- 7. «Классификация угроз операционных систем.» Классификация типичных атак: Угадывание пароля. Есть несколько методов подбора паролей пользователей: тотальный

- 8. «Классификация угроз операционных систем.» Классификация типичных атак: Кража ключевой информации. Злоумышленник может следить за паролем, введенным

- 9. «Классификация угроз операционных систем.» Классификация типичных атак: Сборка мусора. Во многих операционных системах информация, уничтоженная пользователем,

- 10. «Классификация угроз операционных систем.» Классификация типичных атак: Злоупотребление властью. Злоумышленник, использующий ошибки в рейтинге программного обеспечения

- 11. «Классификация угроз операционных систем.» Классификация типичных атак: Закладки программы. Программные закладки, встроенные в ОС, программно не

- 12. «Классификация угроз операционных систем.» Классификация типичных атак: Жадные программы — это программы, которые намеренно потребляют большие

- 13. Работа с источниками информации об угрозах операционных систем. Мониторинг существования известных уязвимостей: мониторинг уязвимостей на официальных

- 14. Работа с источниками информации об угрозах операционных систем. Мониторинг существования известных уязвимостей: мониторинг уязвимостей на официальных

- 15. ВОПРОСЫ: 2. Работа по локализации угроз операционных систем.

- 16. Работа по локализации угроз операционных систем. Понятие защищенной операционной системы Операционную систему называют защищенной, если она

- 17. Работа по локализации угроз операционных систем. Понятие архитектуры подсистем защиты операционной системы. Подсистема защиты ОС выполняет

- 18. Работа по локализации угроз операционных систем. Разграничение доступа. Каждый пользователь системы имеет доступ только к тем

- 19. Работа по локализации угроз операционных систем. Аудит. Операционная система регистрирует в специальном журнале события, потенциально опасные

- 20. Работа по локализации угроз операционных систем. Управление политикой безопасности. Политика безопасности должна постоянно поддерживаться в адекватном

- 21. Работа по локализации угроз операционных систем. Криптографические функции. Защита информации немыслима без использования криптографических средств защиты.

- 22. Работа по локализации угроз операционных систем. Сетевые функции. Современные ОС, как правило, работают не изолированно, а

- 23. Работа по локализации угроз операционных систем. Жизненный цикл ОС Windows. Виды поддержки. Жизненный цикл каждой операционной

- 24. Работа по локализации угроз операционных систем. Жизненный цикл ОС Windows. Виды поддержки. Жизненный цикл каждой операционной

- 25. Работа по локализации угроз операционных систем. Периоды (виды) поддержки ОС Windows 1. Основная поддержка. Начинается с

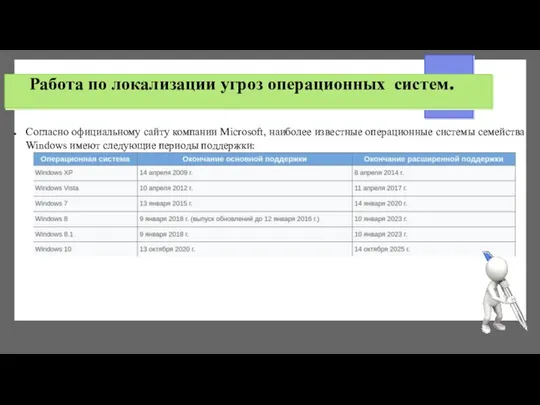

- 26. Работа по локализации угроз операционных систем. Согласно официальному сайту компании Microsoft, наиболее известные операционные системы семейства

- 27. Работа по локализации угроз операционных систем. Операционные системы семейства Linux Linux – семейство операционных систем с

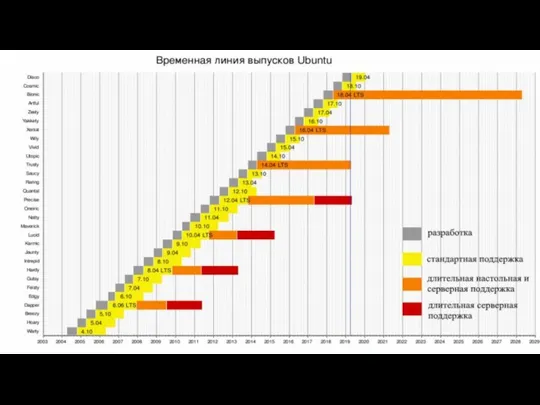

- 28. Работа по локализации угроз операционных систем.

- 29. Работа по локализации угроз операционных систем. Поскольку выпуск систем со стандартной поддержкой происходит каждые полгода, преимуществом

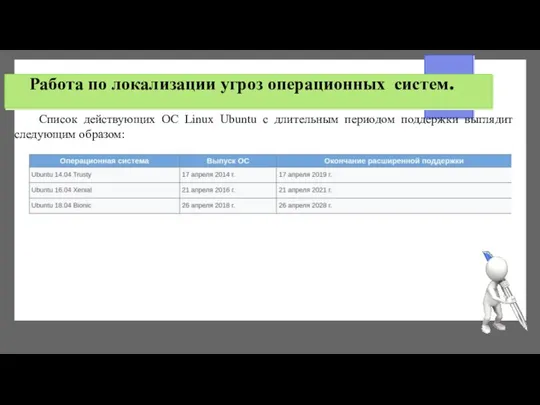

- 30. Работа по локализации угроз операционных систем. Список действующих ОС Linux Ubuntu с длительным периодом поддержки выглядит

- 32. Скачать презентацию

Типографіка, шрифти і шрифтові пари. Прийоми каліграфії та леттерингу. Особливості поєднання шрифтів

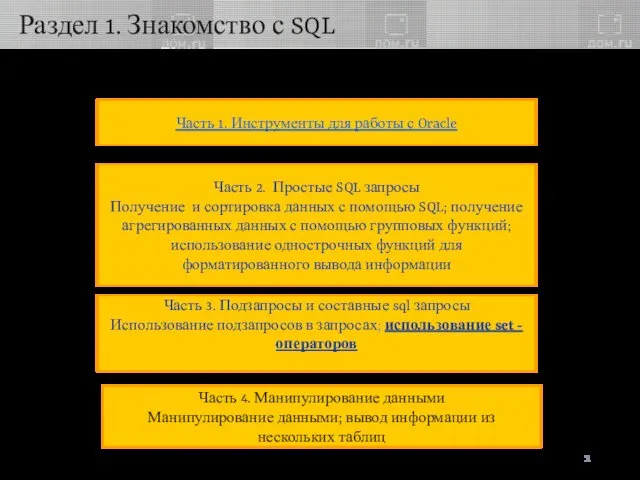

Типографіка, шрифти і шрифтові пари. Прийоми каліграфії та леттерингу. Особливості поєднання шрифтів SQL. Инструменты для работы с Oracle. Простые SQL запросы

SQL. Инструменты для работы с Oracle. Простые SQL запросы Изображения. Гиперссылки

Изображения. Гиперссылки Архитектура ЭВМ и язык ассемблера. Лекция 1

Архитектура ЭВМ и язык ассемблера. Лекция 1 Структуры данных. Примеры реализации на С++ для АСУб и ЭВМб. Тема 6-3

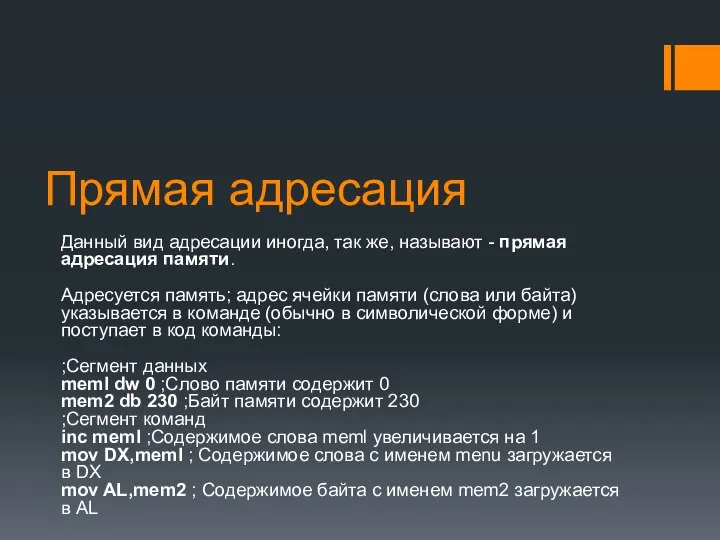

Структуры данных. Примеры реализации на С++ для АСУб и ЭВМб. Тема 6-3 Прямая адресация памяти

Прямая адресация памяти КОМПЬЮТЕРНАЯ ГРАФИКА ОБРАБОТКА ГРАФИЧЕСКОЙ ИНФОРМАЦИИ

КОМПЬЮТЕРНАЯ ГРАФИКА ОБРАБОТКА ГРАФИЧЕСКОЙ ИНФОРМАЦИИ Программирование Arduino

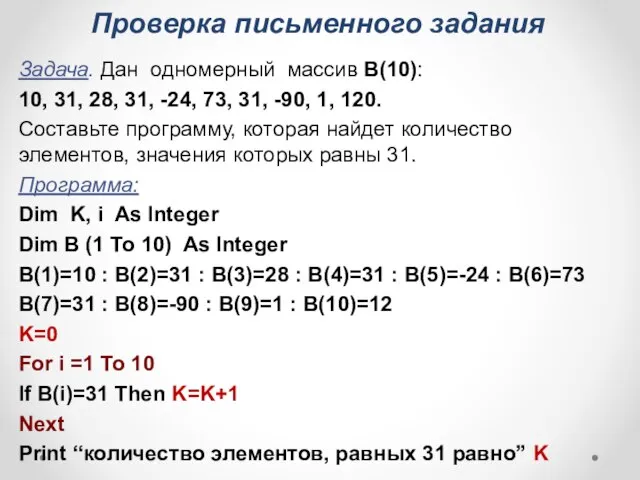

Программирование Arduino Одномерный массив

Одномерный массив Матрица. Массив

Матрица. Массив Презентация по информатике Ввод информации в память компьютера 5 класс

Презентация по информатике Ввод информации в память компьютера 5 класс  Приложение A Документация

Приложение A Документация  Пользовательский интерфейс операционной системы. (7 класс)

Пользовательский интерфейс операционной системы. (7 класс) Международный песенный интернет-конкурс Your Voice. Junior

Международный песенный интернет-конкурс Your Voice. Junior Легенда о происхождении компьютерных мышей

Легенда о происхождении компьютерных мышей Физический уровень сети пакетной коммутаци

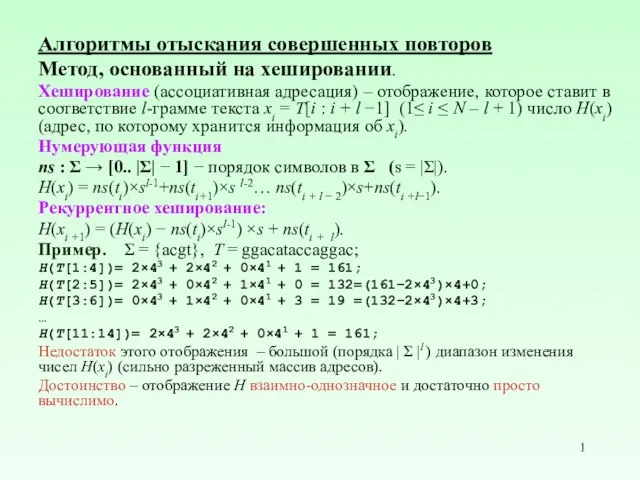

Физический уровень сети пакетной коммутаци Алгоритмы отыскания совершенных повторов. Метод, основанный на хешировании

Алгоритмы отыскания совершенных повторов. Метод, основанный на хешировании Кроссворды в Excel

Кроссворды в Excel Возможности использования Intel Perceptual Computing SDK в образовании (Лекция 3)

Возможности использования Intel Perceptual Computing SDK в образовании (Лекция 3) Архитектура нейронных сетей

Архитектура нейронных сетей Как создать почту на Gmail

Как создать почту на Gmail Концепции проектирования баз данных (лекция 3)

Концепции проектирования баз данных (лекция 3) Скорость передачи информации

Скорость передачи информации Разбор проектных работ 10 – 12 спринта

Разбор проектных работ 10 – 12 спринта Основы SQL

Основы SQL Розробка інформаційних сервісів підтримки навчального процесу на платформі Docker

Розробка інформаційних сервісів підтримки навчального процесу на платформі Docker Структура АСУ ТП

Структура АСУ ТП Сказка о том, откуда возникла наука Информатика

Сказка о том, откуда возникла наука Информатика