Слайд 5

Уязвимости

Уязвимости операционной системы и прикладного ПО в частном случае могут представлять:

функции,

процедуры, изменение параметров которых определенным образом позволяет использовать их для несанкционированного доступа без обнаружения таких изменений операционной системой;

фрагменты кода программ ("дыры", "люки"), введенные разработчиком, позволяющие обходить процедуры идентификации, аутентификации, проверки целостности и др.;

отсутствие необходимых средств защиты (аутентификации, проверки целостности, проверки форматов сообщений, блокирования несанкционированно модифицированных функций и т.п.);

ошибки в программах (в объявлении переменных, функций и процедур, в кодах программ), которые при определенных условиях (например, при выполнении логических переходов) приводят к сбоям, в том числе к сбоям функционирования средств и систем защиты информации.

Объектно-ориентированное программирование (ООП)

Объектно-ориентированное программирование (ООП) Блокчейн - способ защиты базы данных

Блокчейн - способ защиты базы данных Диаграмма классов. Тема 2.6.3

Диаграмма классов. Тема 2.6.3 Алгоритм оформления стенда с помощью Microsoft Power Point 10

Алгоритм оформления стенда с помощью Microsoft Power Point 10 Программное обеспечение компьютера

Программное обеспечение компьютера Rational Unified Process

Rational Unified Process Моделирование геометрических объектов в программе QCAD

Моделирование геометрических объектов в программе QCAD Design Theory Software Engineering Fundamentals (SEF): MS.NET

Design Theory Software Engineering Fundamentals (SEF): MS.NET Анализ моделей в контексте потребностей вашей организации

Анализ моделей в контексте потребностей вашей организации Систематизация информации

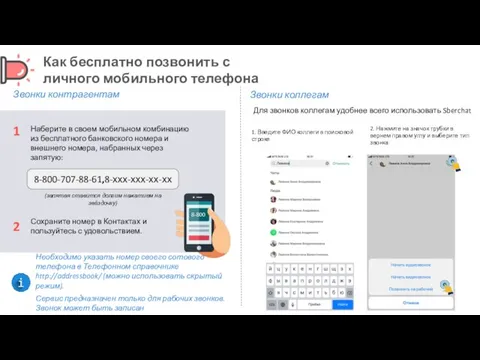

Систематизация информации  Как бесплатно звонить с личного телефона. Корпоративный мессенджер

Как бесплатно звонить с личного телефона. Корпоративный мессенджер Разработка информационной системы по управлению логистикой для предприятия ООО Дорстекло

Разработка информационной системы по управлению логистикой для предприятия ООО Дорстекло Электронные ресурсы научной библиотеки Челябинского государственного института культуры

Электронные ресурсы научной библиотеки Челябинского государственного института культуры Анализ и сравнение подходов к управлению сетями NGN

Анализ и сравнение подходов к управлению сетями NGN Массивтер. Екіөлшемді массивтер

Массивтер. Екіөлшемді массивтер Администрирование ИС Администрирование DNS

Администрирование ИС Администрирование DNS  Программа «Paint» Создала руководитель объединения «Мой друг – компьютер» Львова Н.В. 2006

Программа «Paint» Создала руководитель объединения «Мой друг – компьютер» Львова Н.В. 2006 Интеллектуальная игра по информатике

Интеллектуальная игра по информатике Презентация "MSC.Mvision Appendix C" - скачать презентации по Информатике

Презентация "MSC.Mvision Appendix C" - скачать презентации по Информатике Глобальные переменные, отладка кода, матрицы. Лекция 8

Глобальные переменные, отладка кода, матрицы. Лекция 8 Байланыс каналдары мен жүйелері

Байланыс каналдары мен жүйелері Родительское собрание «Как компьютер сделать помощником в развитии детей»

Родительское собрание «Как компьютер сделать помощником в развитии детей» Демонстрация слайд-шоу в Powerpoint

Демонстрация слайд-шоу в Powerpoint Локальные и глобальные сети

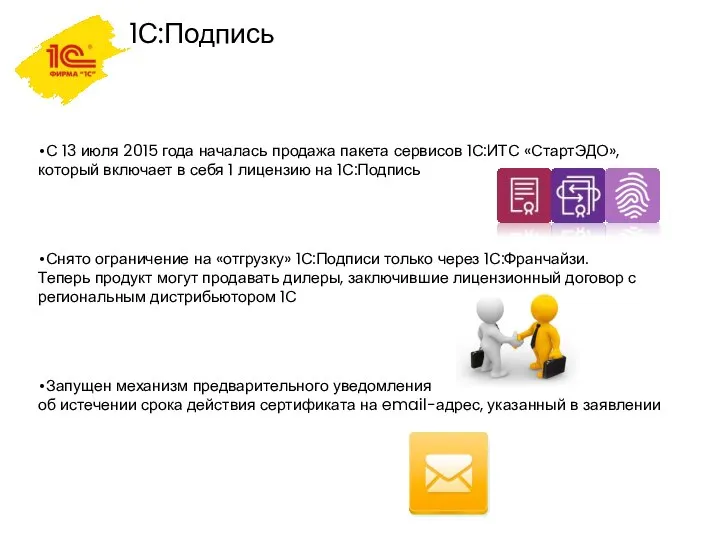

Локальные и глобальные сети  1С:подпись

1С:подпись Презентация "Руководство по установке Windows XP" - скачать презентации по Информатике

Презентация "Руководство по установке Windows XP" - скачать презентации по Информатике Ақпарат, оның мазмұны, түрлері мен қасиеттері

Ақпарат, оның мазмұны, түрлері мен қасиеттері Вероятно - статистический подход к измерению информации

Вероятно - статистический подход к измерению информации