Содержание

- 2. Безопасная система обладает свойствами: Конфиденциальности – гарантия того, что секретные данные будут доступны только тем пользователям,

- 3. Угроза – любое действие, направленное на нарушение конфиденциальности, целостности и/или доступности информации, а также нелегальное использование

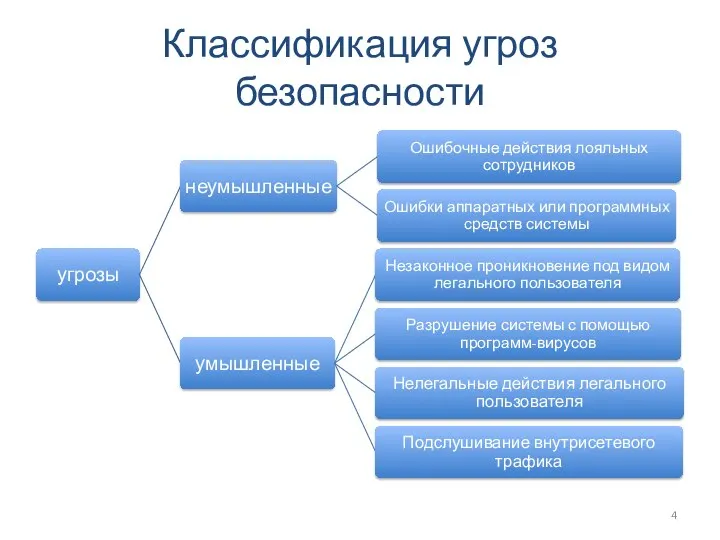

- 4. Классификация угроз безопасности

- 5. Средства обеспечения безопасности: Морально-этические Законодательные Административные Психологические Физические Технические

- 6. Политика безопасности Какую информацию защищать? Какой ущерб понесет предприятие при потере или раскрытии тех или иных

- 7. Базовые принципы: Минимальный уровень привилегий Комплексный подход к обеспечению безопасности Баланс надежности защиты всех уровней Использование

- 8. Базовые технологии безопасности Аутентификация Авторизация Аудит Технология защищенного канала

- 9. Аутентификация – установление подлинности Предотвращает доступ к сети нежелательных лиц и разрешает вход для легальных пользователей

- 11. Авторизация доступа Средства авторизации контролируют доступ легальных пользователей к ресурсам системы, предоставляя каждому из них именно

- 12. Аудит фиксация в системном журнале событий, связанных с безопасностью

- 13. Технология защищенного канала используется для обеспечения безопасности передачи данных в публичных сетях. Выполняет три основные функции:

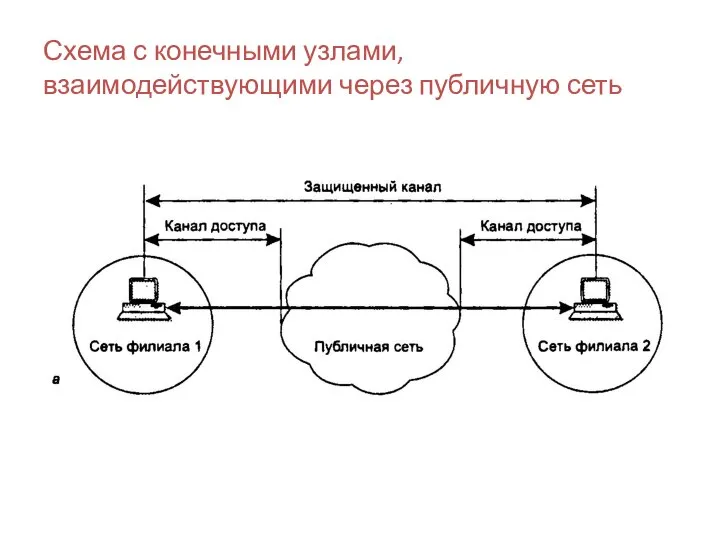

- 14. Схема с конечными узлами, взаимодействующими через публичную сеть

- 15. Схема с оборудованием поставщика услуг публичной сети, расположенным на границе между частной и публичной сетью

- 16. Шифрование Криптосистема – пара процедур шифрование + дешифрирование. Современные алгоритмы шифрования предусматривают наличие параметра – секретного

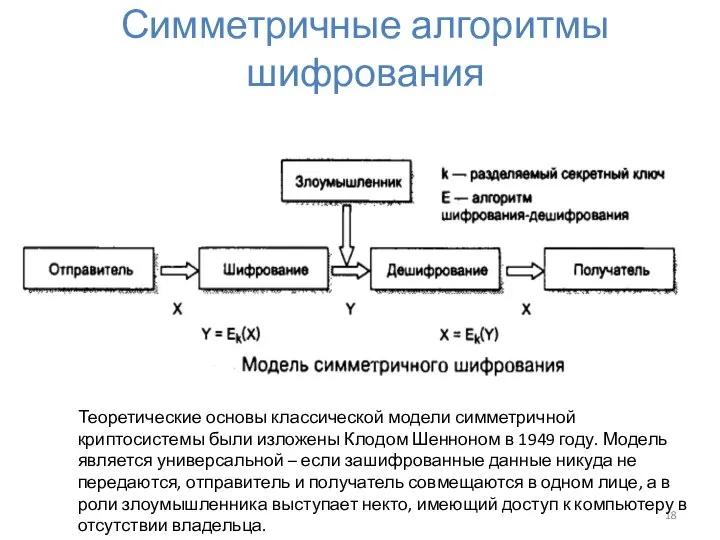

- 18. Симметричные алгоритмы шифрования Теоретические основы классической модели симметричной криптосистемы были изложены Клодом Шенноном в 1949 году.

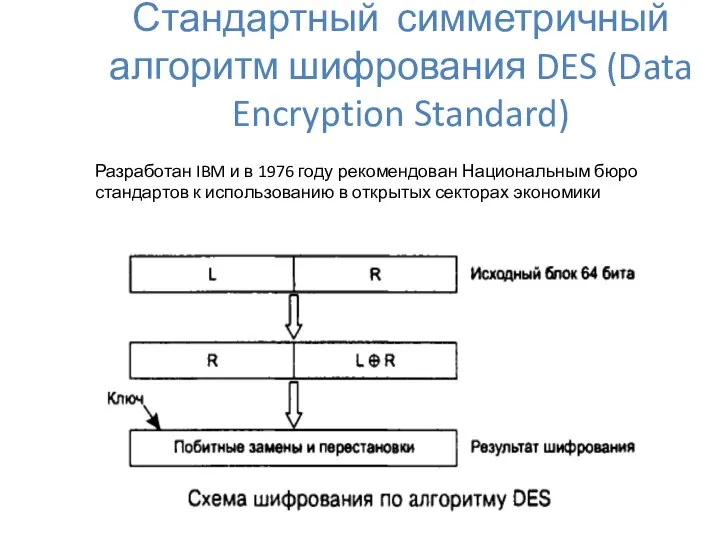

- 19. Стандартный симметричный алгоритм шифрования DES (Data Encryption Standard) Разработан IBM и в 1976 году рекомендован Национальным

- 20. Данные шифруются поблочно. На вход шифрующей функции поступает блок данных размером 64 бита, он делится пополам

- 21. В симметричных алгоритмах планирования главную проблему представляют ключи. - Криптостойкость симметричных алгоритмов во многом зависит от

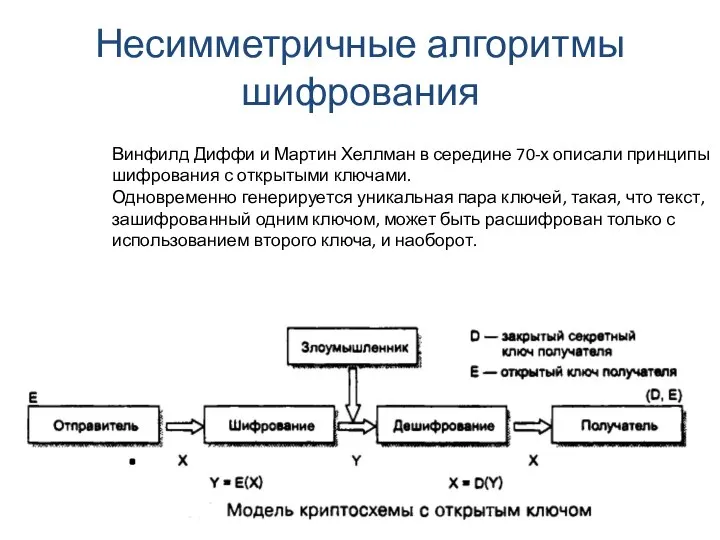

- 22. Несимметричные алгоритмы шифрования Винфилд Диффи и Мартин Хеллман в середине 70-х описали принципы шифрования с открытыми

- 23. Задача отправителя заключается в том, чтобы по открытому каналу связи передать некоторое сообщение в защищенном виде.

- 25. Аутентификация или электронная подпись

- 26. Если нужна взаимная аутентификация и двунаправленный секретный обмен сообщениями, то каждая из общающихся сторон генерирует свою

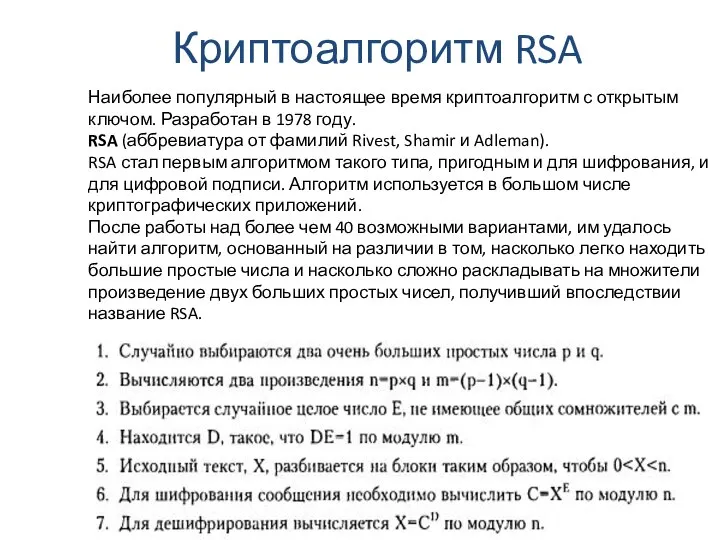

- 27. Криптоалгоритм RSA Наиболее популярный в настоящее время криптоалгоритм с открытым ключом. Разработан в 1978 году. RSA

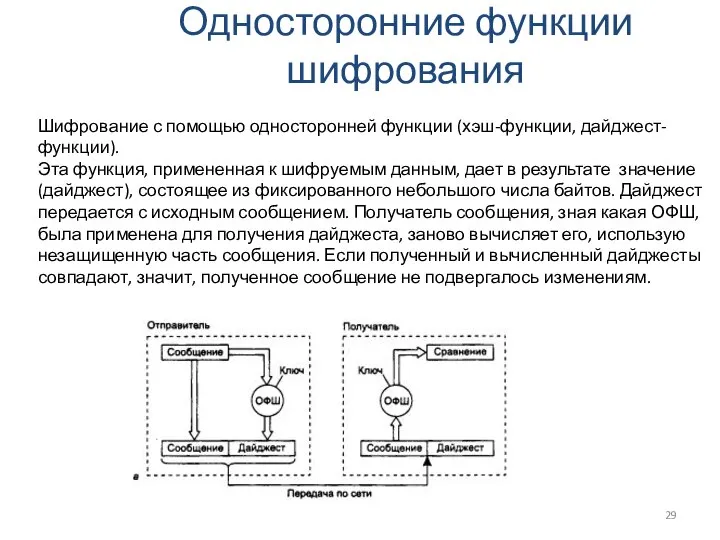

- 29. Односторонние функции шифрования Шифрование с помощью односторонней функции (хэш-функции, дайджест-функции). Эта функция, примененная к шифруемым данным,

- 31. Основная функцфия протокола SSL/TLS состоит в обеспечении конфиденциальности и целостности данных прикладного уровня, передаваемых между двумя

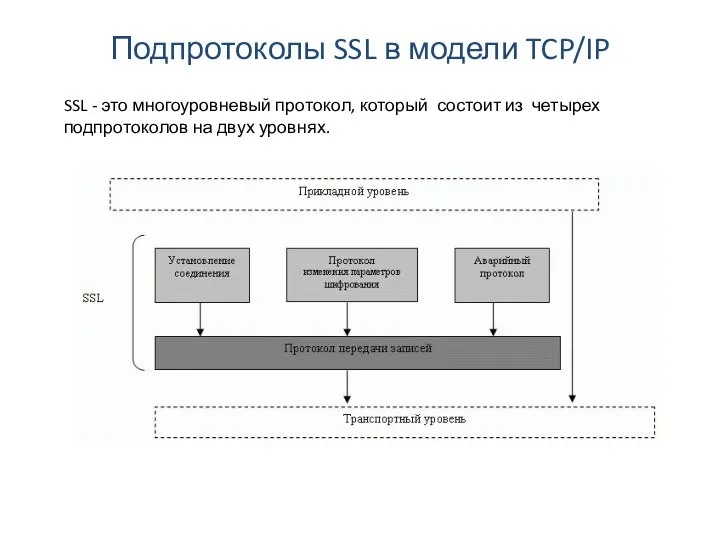

- 32. SSL - это многоуровневый протокол, который состоит из четырех подпротоколов на двух уровнях. Подпротоколы SSL в

- 33. Нижним уровнем является протокол Записи (Record Layer), который переносит на транспортный уровень сообщения от других подпротоколов

- 34. Протокол Установления соединения Протокол Установления соединения (протокол Рукопожатия – Handshake Protocol) используется для согласования данных сессии

- 35. Протокол изменения параметров шифрования (Change Cipher Spec Protocol) используется для изменения данных ключа - информации, необходимой

- 36. Протокол установления соединения (рукопожатия) При обмене сообщениями во время протокола рукопожатия достигаются следующие цели: Устанавливается, какой

- 37. Установление соединения: первая фаза Согласование алгоритмов клиент сообщает версию протокола, случайное число и список поддерживаемых алгоритмов

- 38. ClientHello (1): Сообщение ClientHello предлагает список поддерживаемых версий/вариантов протоколов, поддерживаемые наборы шифров в порядке предпочтения и

- 39. ServerHello (2): Сообщение ServerHello возвращает выбранные вариант/номер версии протокола, набор шифров и алгоритм сжатия. Сервер посылает

- 40. Установление соединения: вторая фаза Аутентификация сервера сервер высылает свой сертификат (X.509 или OpenPGP) сервер может запросить

- 41. Certificate (3): Сервер посылает свой сертификат X.509, содержащий открытый ключ сервера, алгоритм которого должен совпадать с

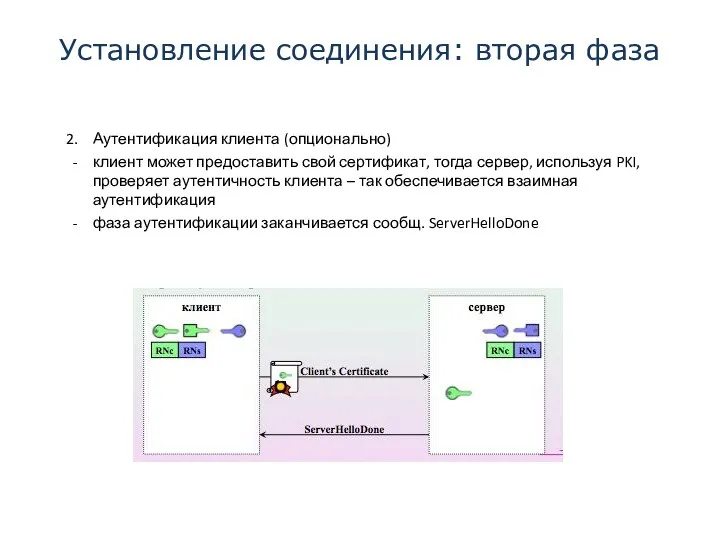

- 42. Установление соединения: вторая фаза Аутентификация клиента (опционально) клиент может предоставить свой сертификат, тогда сервер, используя PKI,

- 43. ServerDone (4): Это сообщение указывает на окончание серверной части данной последовательности диалога и побуждает клиента продолжить

- 44. Установление соединения: третья фаза Генерация ключа сессии клиент генерирует Pre-Master-Secret и пересылает его серверу в сообщении

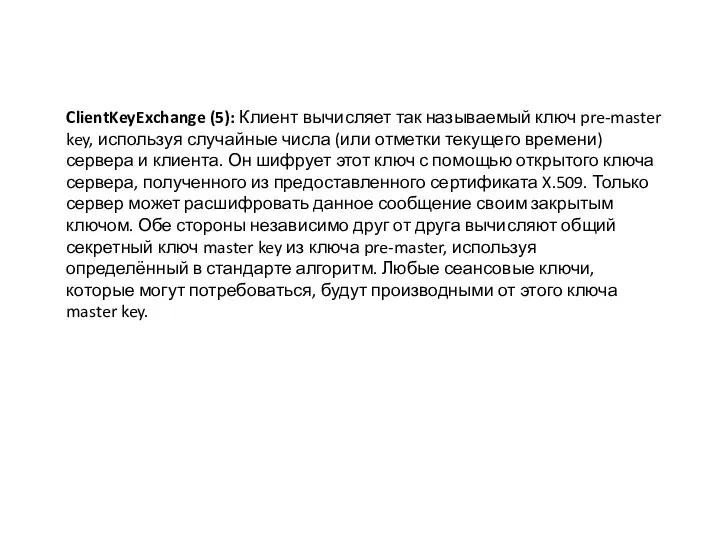

- 45. ClientKeyExchange (5): Клиент вычисляет так называемый ключ pre-master key, используя случайные числа (или отметки текущего времени)

- 46. Установление соединения: четвертая фаза Завершение квитирования клиент посылает сообщение о переходе в режим шифрования ChangeCipherSpec и

- 47. ChangeCipherSpec — клиент (6): Это сообщение указывает, что весь последующий трафик, исходящий от данного клиента, будет

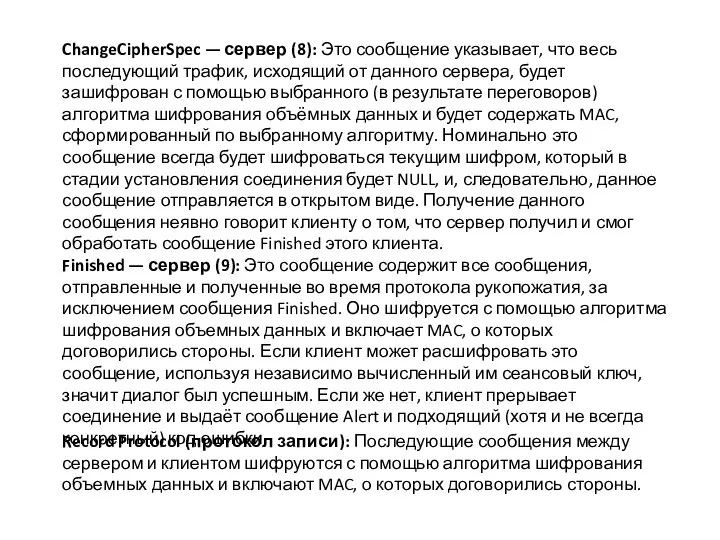

- 48. ChangeCipherSpec — сервер (8): Это сообщение указывает, что весь последующий трафик, исходящий от данного сервера, будет

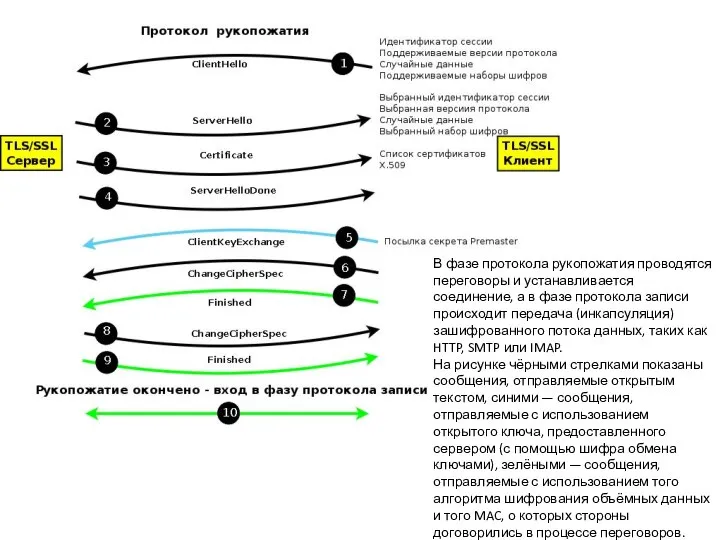

- 49. В фазе протокола рукопожатия проводятся переговоры и устанавливается соединение, а в фазе протокола записи происходит передача

- 50. Public Key Infrastructure Задачи: определение политики выпуска цифровых сертификатов, выдача их и аннулирование, хранение информации, необходимой

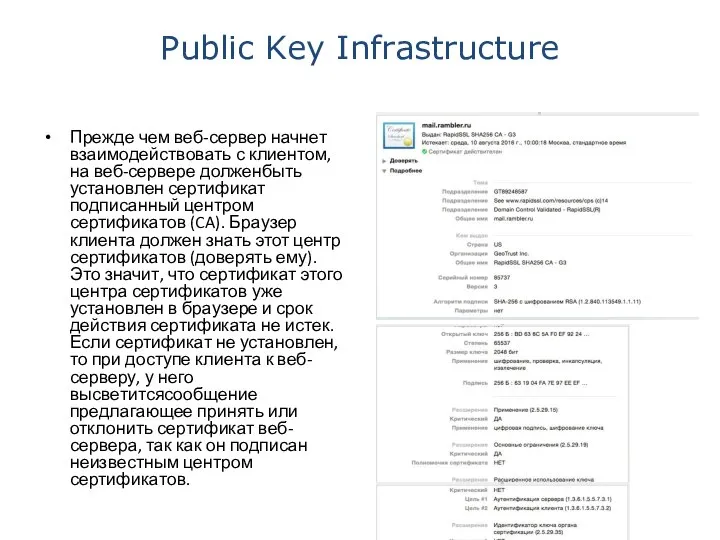

- 51. Public Key Infrastructure Прежде чем веб-сервер начнет взаимодействовать с клиентом, на веб-сервере долженбыть установлен сертификат подписанный

- 52. Public Key Infrastructure Сертификат содержит следующую информацию: Версия Серийный номер Идентификатор алгоритма поиска Имя издателя Период

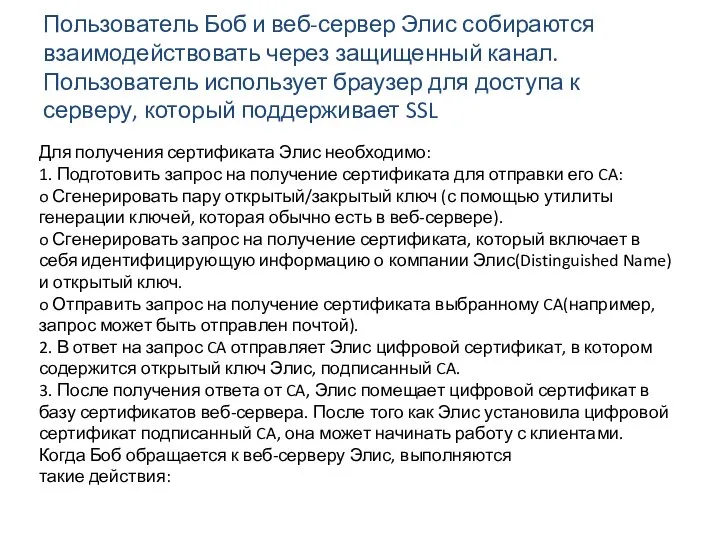

- 53. Для получения сертификата Элис необходимо: 1. Подготовить запрос на получение сертификата для отправки его CA: o

- 54. 4. Боб обращается с веб-серверу Элис. При этом броузер Боба автоматически скачает цифровой сертификат с веб-сервера

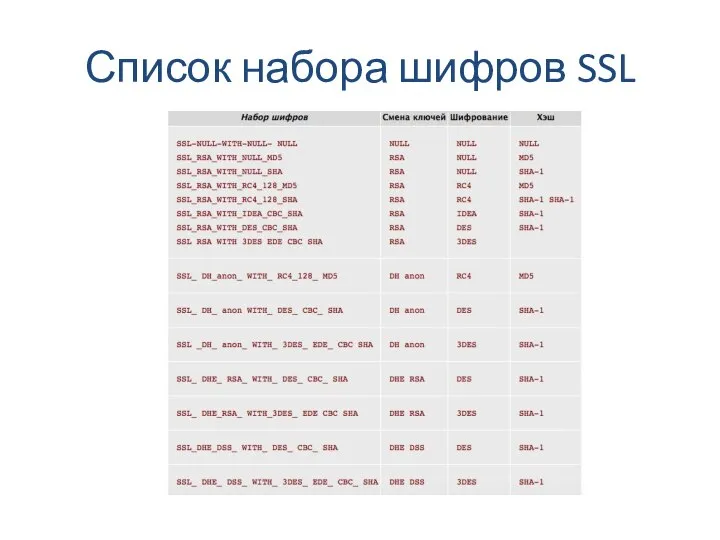

- 55. Алгоритмы смены ключей

- 56. Алгоритмы шифрования/дешифрования

- 57. Алгоритмы хэширования

- 58. Список набора шифров SSL

- 61. Схема сетевой аутентификации на основе многоразового пароля

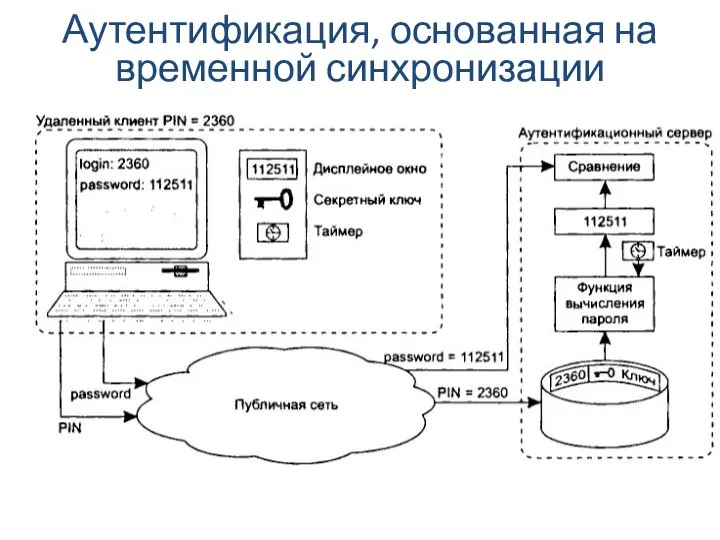

- 63. Аутентификация, основанная на временной синхронизации

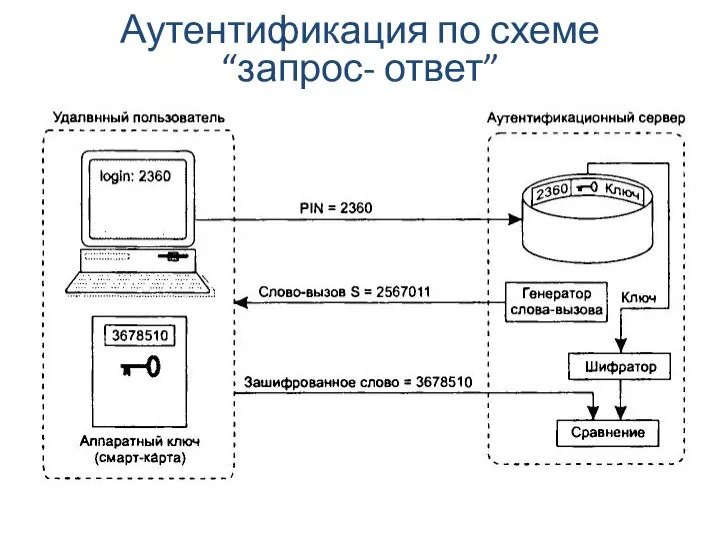

- 64. Аутентификация по схеме “запрос- ответ”

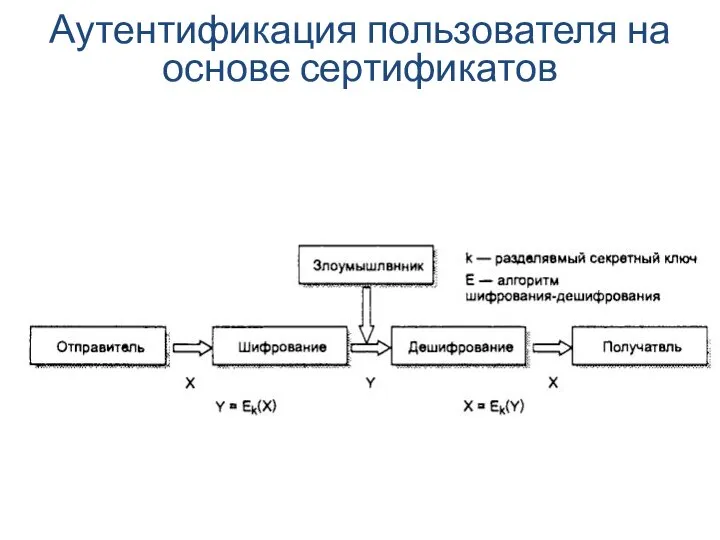

- 65. Аутентификация пользователя на основе сертификатов

- 66. Схема формирования цифровой подписи по алгоритму RSA

- 67. Обеспечение конфиденциальности документа с цифровой подписью

- 69. Скачать презентацию

Моделирование биологических процессов в программе Excei

Моделирование биологических процессов в программе Excei Політика інформаційної безпеки

Політика інформаційної безпеки Системы счисления

Системы счисления Отображение структурированной информации с использованием клиент-серверной базы данных

Отображение структурированной информации с использованием клиент-серверной базы данных Общий вид алгоритма

Общий вид алгоритма Язык программирования Python

Язык программирования Python ИСТОРИЯ ВЫЧИСЛИТЕЛЬНОЙ ТЕХНИКИ ИНТЕРАКТИВНАЯ ВИКТОРИНА Презентация содержит макросы и элементы ActiveX. Перед работой с презен

ИСТОРИЯ ВЫЧИСЛИТЕЛЬНОЙ ТЕХНИКИ ИНТЕРАКТИВНАЯ ВИКТОРИНА Презентация содержит макросы и элементы ActiveX. Перед работой с презен Пользовательский интерфейс операционной системы. (7 класс)

Пользовательский интерфейс операционной системы. (7 класс) Одноклеточные организмы

Одноклеточные организмы Презентация "Техника безопасности на уроках информатики" - скачать презентации по Информатике

Презентация "Техника безопасности на уроках информатики" - скачать презентации по Информатике Презентація та її види Підготував презентацію з інформатики учень 10-Б класу Чеберяк Андрій Вчитель : Ярош О.М.

Презентація та її види Підготував презентацію з інформатики учень 10-Б класу Чеберяк Андрій Вчитель : Ярош О.М. Праммалау тілінің қолданылу солалары

Праммалау тілінің қолданылу солалары КОМПЬЮТЕРНЫЕ ВИРУСЫ И ЗАЩИТА ОТ НИХ Выполнили ученицы 10 класса «Б» Степанова Алёна и Толстова Мария Учитель Мухатдинова Г.Н.

КОМПЬЮТЕРНЫЕ ВИРУСЫ И ЗАЩИТА ОТ НИХ Выполнили ученицы 10 класса «Б» Степанова Алёна и Толстова Мария Учитель Мухатдинова Г.Н. История Python. История появления данного языка программирования

История Python. История появления данного языка программирования Распределенные базы данных

Распределенные базы данных Администрирование баз данных

Администрирование баз данных Культура общения в сети. Зарождение сетевой этики

Культура общения в сети. Зарождение сетевой этики Индивидуальные рамки через Интернет

Индивидуальные рамки через Интернет История серии видеоигр: Burnout, Dead Island, Sniper Elite

История серии видеоигр: Burnout, Dead Island, Sniper Elite Проектировка и разработка игры в жанре RPG

Проектировка и разработка игры в жанре RPG Программирование линейных алгоритмов

Программирование линейных алгоритмов Компонент флажок CheckBox

Компонент флажок CheckBox Перевод чисел в позиционных системах счисления

Перевод чисел в позиционных системах счисления Формирование изображения на экране компьютера

Формирование изображения на экране компьютера Вспомогательные алгоритмы и подпрограммы (9 класс.)

Вспомогательные алгоритмы и подпрограммы (9 класс.) Web Page Redesign brief

Web Page Redesign brief Презентация на тему Компьютерная графика

Презентация на тему Компьютерная графика Программирование (бағдарламалау) лекция 3

Программирование (бағдарламалау) лекция 3