Содержание

- 2. WAF для защиты web-приложений Тема вебинара Антон Лукашов Vulnerability Management Analyst Соц. сети @Iookatshow

- 3. Маршрут занятия WAF и с чем его едят WAF в Enterprise Известные WAF ModSecuirty Мониторинг и

- 4. Цель занятия Поговорим о принципах работы WAF (open source, license) Посмотрим на примере mod_security сработку правил

- 5. WAF

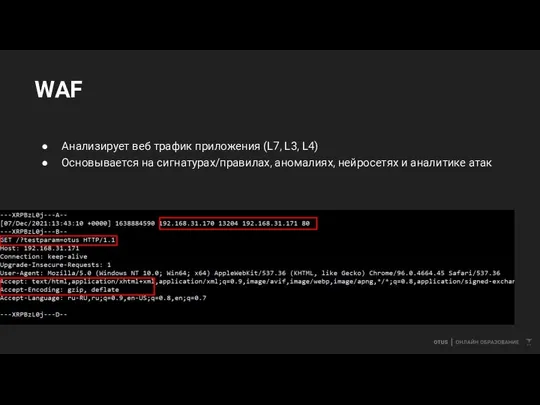

- 6. WAF Анализирует веб трафик приложения (L7, L3, L4) Основывается на сигнатурах/правилах, аномалиях, нейросетях и аналитике атак

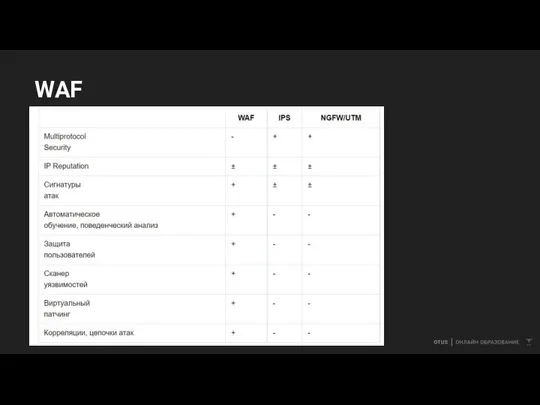

- 7. В чём отличие WAF от IPS?

- 8. Как минимум: OWASP Top 10 CWE Концентрации на HTTP

- 9. WAF

- 10. WAF интеграция Мост/Маршрутизатор Reverse прокси-сервер Встроенный

- 11. WAF защита По модели защиты: Основанный на сигнатуре (Signature-based) Основанный на правилах (Rule-based) По реакции на

- 12. WAF в Enterprise

- 13. WAF как усиление ИБ Аналитика по аномалиям Обогащение информацией об атаках или их развитие Быстрая защита

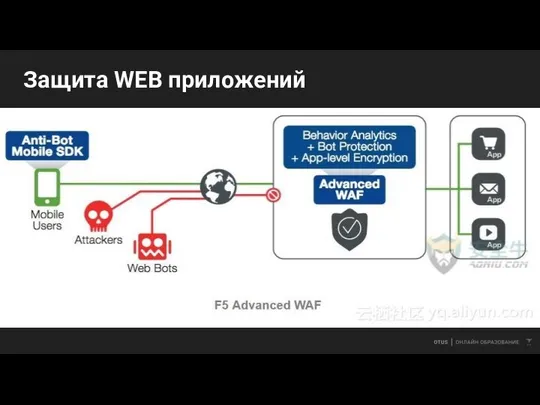

- 14. Защита WEB приложений

- 15. Виды WAF Статический Динамический

- 16. Проблемы WAF Autoscale (не все обладают в рамках данной функции в рамках serverless, нужно допиливать) Миссконфигурациии

- 17. WAF WAF может содержать уязвимости. Например: Mod Secuirty неправильная обработка cookie header (DOS) F5 WAF Path

- 18. Bot protection Замедление работы сайта Взлом аккаунтов и кража банковских карт Рекламный фрод Кража контента Парсинг

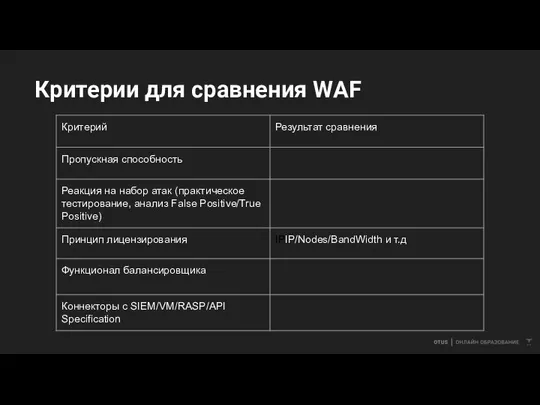

- 19. Критерии для сравнения WAF

- 20. Коммерческие WAF

- 21. Open Source WAF

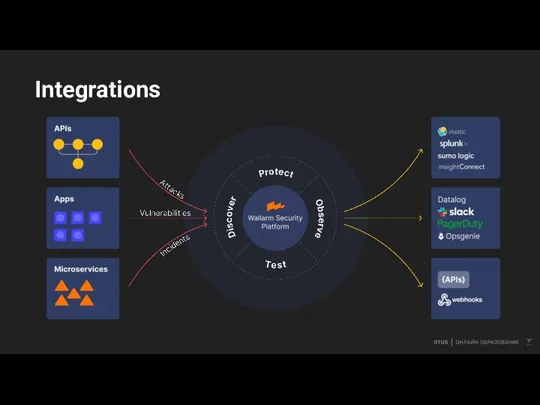

- 22. Integrations

- 23. ModSecuirty (WAF)

- 24. ModSecuirty Рассмотрим настройку WAF на примере ModSecuirty Псс, хороший гайд по настройке и сборке из исходников

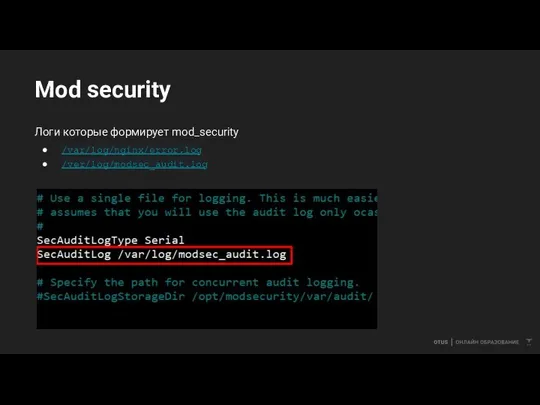

- 25. Mod security Логи которые формирует mod_security /var/log/nginx/error.log /ver/log/modsec_audit.log

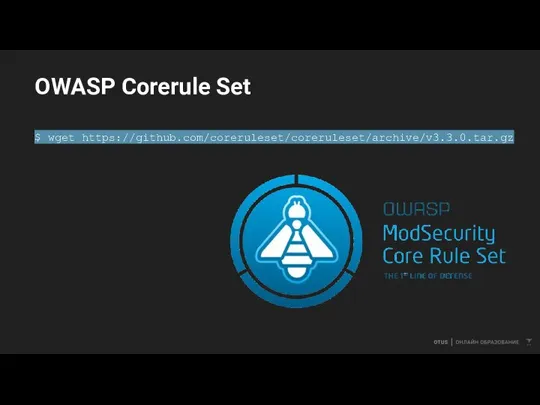

- 26. OWASP Corerule Set $ wget https://github.com/coreruleset/coreruleset/archive/v3.3.0.tar.gz

- 27. WAF Запустим на 8080 порту XVWA (Ссылка на репозиторий) sudo docker run -d -p 8080:80 saurav7055/xvwa

- 28. Cheat Sheets Вспомогательные материалы для эксплуатации уязвимостей: XSS(Гиперссылка) SSTI(Гиперссылка) XVWA(Гиперссылка)

- 29. WAF На попытки эксплуатации уязвимостей ModSecurity отбивает ошибкой 403:

- 30. Вопрос: стоит ли рассматривать другие ошибки в качестве реакции WAF?

- 31. WAF Bypass Технологии нормализации • Использование новых техник эксплуатации уязвимостей в Web - HTTP Parameter Pollution

- 32. WAF Bypass techniques Рассмотрим некоторые из них: Подстановочные символы Не инициированные переменные Тип контента Конкатенация и

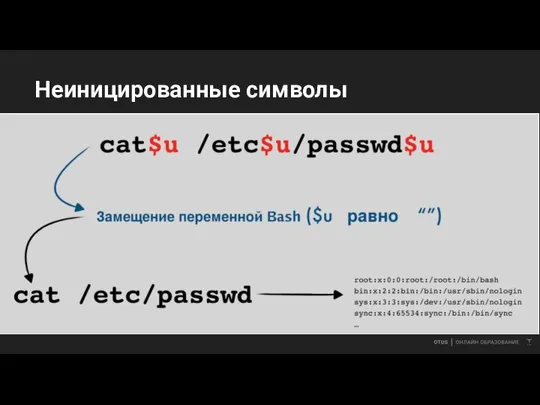

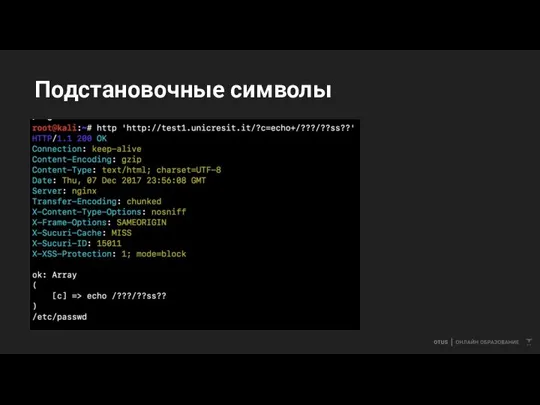

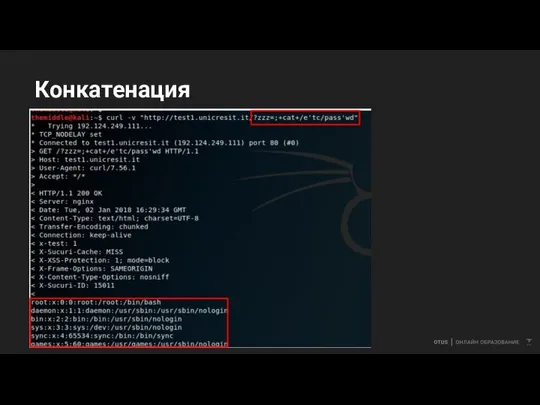

- 33. Неиницированные символы

- 34. Подстановочные символы

- 35. Конкатенация

- 36. Paranoia Level Описание

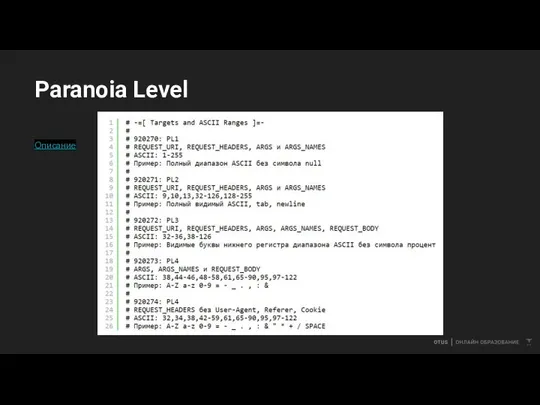

- 37. Paranoia Level

- 38. WAF Bypass - PT Analysis Много примеров

- 39. Недостатки ModSecuirty Сложное администрирование большого набора правил Ресурсоемкость

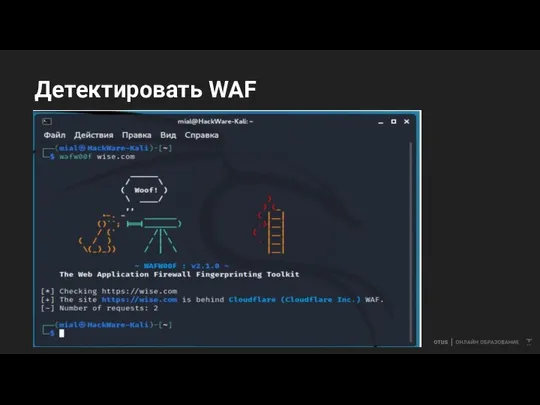

- 40. Детектировать WAF

- 41. Вопросы? Ставим “+”, если вопросы есть Ставим “–”, если вопросов нет

- 42. Домашнее задание Эксплуатация уязвимостей и применение WAF-правил Срок выполнения: 7 дней

- 43. Рефлексия

- 44. Рефлексия С какими основными мыслями и инсайтами уходите с вебинара? Как будете применять на практике то,

- 45. Итоги Поговорили о: WAF в enterprise особенностях функционирования WAF ModSecurity

- 46. Заполните, пожалуйста, опрос о занятии по ссылке в чате

- 48. Скачать презентацию

Операторы JAVA

Операторы JAVA Разработка программы проверки знаний для тестирования студентов по программированию

Разработка программы проверки знаний для тестирования студентов по программированию Основы классификации сетей. Локальные и глобальные сети. Элементы Интернет

Основы классификации сетей. Локальные и глобальные сети. Элементы Интернет Передача информации. 8 - 9 класс

Передача информации. 8 - 9 класс Основы Java. Исключения и их обработка. (Лекция 7)

Основы Java. Исключения и их обработка. (Лекция 7) Состояние внедрения и использования систем электронного документооборота на государственной и муниципальной службе

Состояние внедрения и использования систем электронного документооборота на государственной и муниципальной службе Социальная сеть групповой работы по НИОКР проектам

Социальная сеть групповой работы по НИОКР проектам Презентация "MSC.Mvision - 06-1" - скачать презентации по Информатике

Презентация "MSC.Mvision - 06-1" - скачать презентации по Информатике HTML-верстка

HTML-верстка Компьютерная графика. На примере стандарта WebJS и библиотеки THREE.JS

Компьютерная графика. На примере стандарта WebJS и библиотеки THREE.JS Electronic content

Electronic content Возможности электронных таблиц

Возможности электронных таблиц Архитектуры систем ИИ и их эволюция

Архитектуры систем ИИ и их эволюция Презентация "Хранение информации. Действия с информацией." - скачать презентации по Информатике

Презентация "Хранение информации. Действия с информацией." - скачать презентации по Информатике UML. Диаграмма Use Case

UML. Диаграмма Use Case Как войти в вебинар Moodle

Как войти в вебинар Moodle Выбор и расчет стоимости лицензионного программного обеспечения для фирмы, занимающейся созданием web-сайтов

Выбор и расчет стоимости лицензионного программного обеспечения для фирмы, занимающейся созданием web-сайтов Andmebaasisüsteemide Oracle ja PostgreSQL kasutamine

Andmebaasisüsteemide Oracle ja PostgreSQL kasutamine Системы автоматизированного проектирования (САПР)

Системы автоматизированного проектирования (САПР) Решение проблемы с покупкой билетов в кинотеатр

Решение проблемы с покупкой билетов в кинотеатр Презентация "АУТЕНТИФИКАЦИЯ ПОЛЬЗОВАТЕЛЯ" - скачать презентации по Информатике

Презентация "АУТЕНТИФИКАЦИЯ ПОЛЬЗОВАТЕЛЯ" - скачать презентации по Информатике Сравнительный анализ статей об авиакомпании United Airlines на материале газеты Spiegel

Сравнительный анализ статей об авиакомпании United Airlines на материале газеты Spiegel Деректер қоры. Реляциялық деректер қорын басқару жүйелері

Деректер қоры. Реляциялық деректер қорын басқару жүйелері Госуслуги

Госуслуги ПРОГРАММИРОВАНИЕ С/С++

ПРОГРАММИРОВАНИЕ С/С++ Урок информатики в 11 классе «Защита от вредоносных программ»

Урок информатики в 11 классе «Защита от вредоносных программ» Тестирование программного обеспечения (Часть 1)

Тестирование программного обеспечения (Часть 1) Графический интерфейс ОС и приложений

Графический интерфейс ОС и приложений