Содержание

- 2. В настоящий момент существует большое количество подходов к обеспечению и управлению информационной безопасностью. Наиболее эффективные из

- 3. Каждому специалисту, имеющему отношение к информационной безопасности, желательно ознакомиться с наиболее известными методологиями в области ИБ,

- 4. Существует множество систем взглядов и разных способов группировки стандартов. Методы классификации различаются по целям и задачам

- 5. Международная ассоциация ISACA (Information Systems Audit and Control Association), известная разработкой стандартов по управлению ИТ в

- 6. Библиотека инфраструктуры информационных технологий или ITIL (The IT Infrastructure Library) — это набор публикаций (библиотека), описывающий

- 7. Если COBIT определяет ИТ-цели, то ITIL указывает шаги на уровне процессов. Кроме того, библиотека содержит рекомендации

- 8. Наиболее известным и популярным набором стандартов среди как зарубежных, так и российских ИБ-специалистов, к которому обращаются

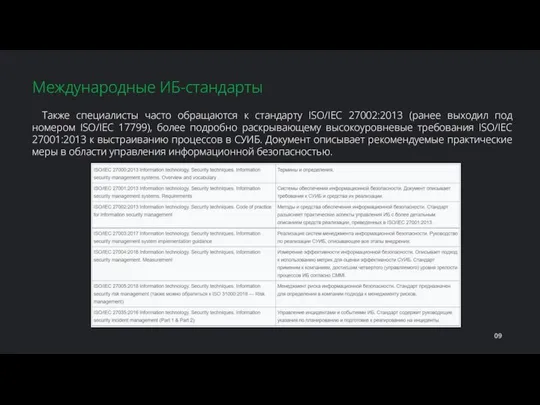

- 9. Также специалисты часто обращаются к стандарту ISO/IEC 27002:2013 (ранее выходил под номером ISO/IEC 17799), более подробно

- 10. Еще одним стандартом, применяемым зарубежными ИБ-специалистами, является ISO 15408, состоящий из трех частей: ISO/IEC 15408-1:2009 Evaluation

- 11. Вторая часть приводит требования к функциональности средств защиты, которые могут быть использованы при анализе защищенности для

- 12. NIST — National Institute of Standards and Technology — американский национальный институт стандартизации, аналог отечественного Госстандарта.

- 13. Ниже приведен краткий перечень наиболее популярных документов: Международные ИБ-стандарты 13

- 14. SANS — организация по обучению и сертификации в области ИБ, наиболее известна своими руководствами по безопасной

- 15. Руководства CIS Benchmarks — очень полезный инструмент при настройке или проверке различных элементов ИТ-инфраструктуры на предмет

- 16. При формировании требований безопасности необходимо учитывать уровень зрелости компании — уровень ее организационного и технологического развития.

- 17. Вопросы в области технической защиты информации в России регулирует Федеральная служба по техническому и экспортному контролю

- 18. Документация государственного регулирования устанавливает минимальные требования защиты от несанкционированного доступа к данным. Для противодействия киберугрозам ФСТЭК

- 19. Требования ФСТЭК по технической защите информации распространяются на: программное обеспечения и оборудование; внешние носители; средства связи

- 20. Так, в состав мер по защите персональных данных согласно требованиям ФСТЭК входят: использование системы идентификации и

- 21. Требования ФСТЭК к специалистам по защите информации включают в себя понимание: основных законодательных и нормативных актов

- 22. Меры защиты информации в информационных системах согласно требованиям ФСТЭК должны обеспечивать необходимый уровень безопасности при взаимодействии

- 23. Организационные мероприятия предотвращают неправомерные: доступ, хищение и распространение закрытых данных; уничтожение/изменение целостности данных; препятствие получению информации,

- 24. Технические меры защиты обязывают госструктуры использовать сертифицированные средства, соответствующие классу защиты с функциями: идентификации, аутентификации; управления

- 25. Методические рекомендации ФСТЭК по защите данных предусматривают использование: межсетевых экранов, фильтрующих информацию по установленным критериям; средств,

- 26. Существует огромный перечень подзаконных актов и документов, определяющих порядок организации информационной защиты и позволяющих эффективно применять

- 27. Техническая защита информации затрагивает вопросы сбора, обработки, передачи, хранения, распространения информации с соответствующим классу защищенности обеспечением

- 28. Функции ФСТЭК в области сертификации средств защиты информации заключаются в: создании системы сертификации средств защиты информации

- 29. Также ФСТЭК исполняет функции центрального органа системы сертификации средств защиты информации (либо может делегировать их другой

- 30. Регулятор выделил семь классов защищенности, где первый класс соответствует наивысшей степени защиты, а седьмой (для госструктур

- 31. Государственный реестр сертифицированных средств защиты информации ФСТЭК постоянно обновляется, находясь в открытом доступе. В нем содержится

- 33. Скачать презентацию

2_tema_Ponyatie_nalogovogo_prava

2_tema_Ponyatie_nalogovogo_prava Земельные правоотношения

Земельные правоотношения Богатые и бедные. Задание ОГЭ

Богатые и бедные. Задание ОГЭ Политическая система

Политическая система Условия труда пожарных

Условия труда пожарных Административные барьеры для предпринимательства в Республике Казахстан и пути их снижения

Административные барьеры для предпринимательства в Республике Казахстан и пути их снижения Програми страхування на випадок критичних захворювань

Програми страхування на випадок критичних захворювань Общие положения методики расследования транснациональных преступлений

Общие положения методики расследования транснациональных преступлений Janis Grasis. Maksātnespēja

Janis Grasis. Maksātnespēja Типовое положение о комиссии по вопросам охраны труда предприятия

Типовое положение о комиссии по вопросам охраны труда предприятия Страховое дело

Страховое дело Семейное право как отрасль права

Семейное право как отрасль права Предпосылки правомерного поведения

Предпосылки правомерного поведения PR и реклама в туризме и гостеприимстве

PR и реклама в туризме и гостеприимстве Профессиональная этика программиста

Профессиональная этика программиста Суды общей юрисдикции

Суды общей юрисдикции Лента Новостей

Лента Новостей Борьба с международной преступностью

Борьба с международной преступностью Правовое государство

Правовое государство Порядок подання та користування законодавчих актів. (Лекція 1-2)

Порядок подання та користування законодавчих актів. (Лекція 1-2) The Definition of Intellectual Property Rights

The Definition of Intellectual Property Rights Правоохранительные органы и судебная система. (Тема 3, 9 класс)

Правоохранительные органы и судебная система. (Тема 3, 9 класс) Основные антикоррупционные законы и НПА

Основные антикоррупционные законы и НПА Комплексный экзамен гуманитарный блок

Комплексный экзамен гуманитарный блок Авиаперевозка. Классификация специальных грузов

Авиаперевозка. Классификация специальных грузов История права

История права Юридические факты в административном праве

Юридические факты в административном праве Сведения о трудовой деятельности (форма СЗВ-ТД)

Сведения о трудовой деятельности (форма СЗВ-ТД)