Содержание

- 2. Вопросы: Неправомерный доступ к компьютерной информации Создание, использование и распространение вредоносных программ для ЭВМ Нарушение правил

- 3. ФЗ «О полиции» Статья 11. Использование достижений науки и техники, современных технологий и информационных систем Ч.1.

- 4. ФЗ «О полиции» Статья 11. Использование достижений науки и техники, современных технологий и информационных систем Ч.

- 5. ФЗ «О полиции» Статья 11. Использование достижений науки и техники, современных технологий и информационных систем Ч.

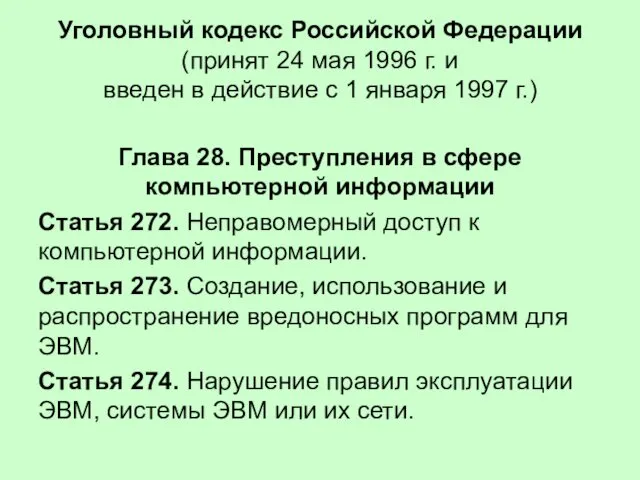

- 6. Уголовный кодекс Российской Федерации (принят 24 мая 1996 г. и введен в действие с 1 января

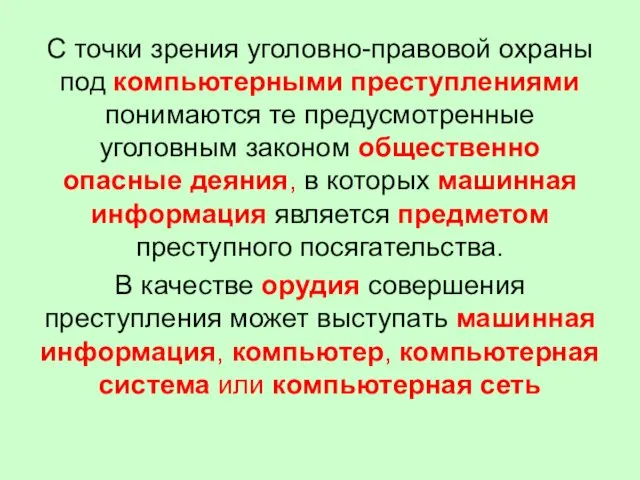

- 7. С точки зрения уголовно-правовой охраны под компьютерными преступлениями понимаются те предусмотренные уголовным законом общественно опасные деяния,

- 8. Преступления, имеющие своим предметом только лишь аппаратно-технические средства вычислительных машин (хищение, уничтожение), подпадают под другой тип

- 9. Почти все составы преступлений, упомянутых в главе 28, относятся к преступлениям небольшой и средней тяжести, и

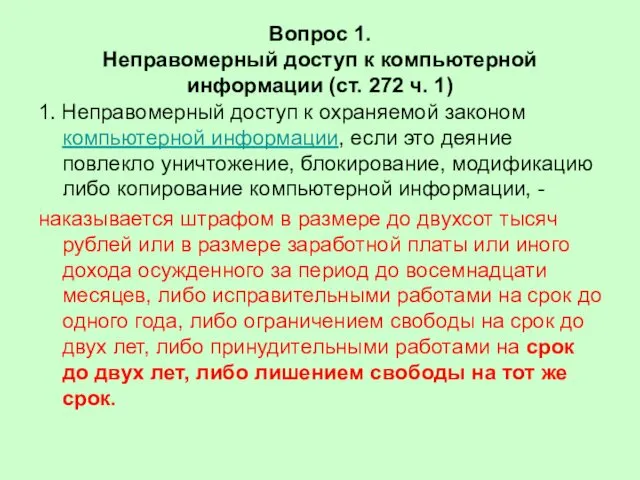

- 10. Вопрос 1. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) 1. Неправомерный доступ к охраняемой

- 11. Под компьютерной информацией понимаются сведения (сообщения, данные), представленные в форме электрических сигналов, независимо от средств их

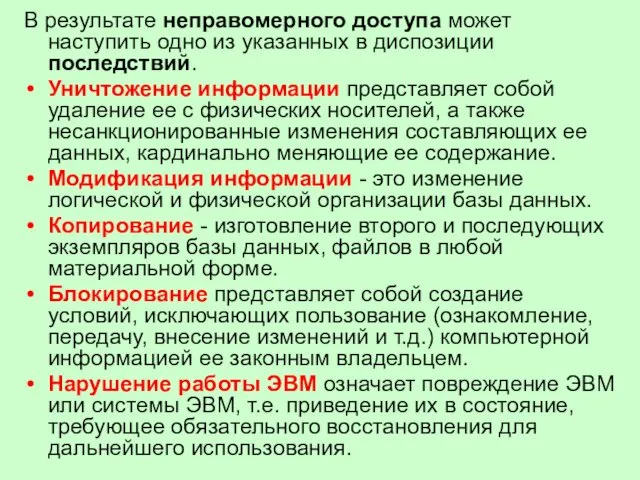

- 12. В результате неправомерного доступа может наступить одно из указанных в диспозиции последствий. Уничтожение информации представляет собой

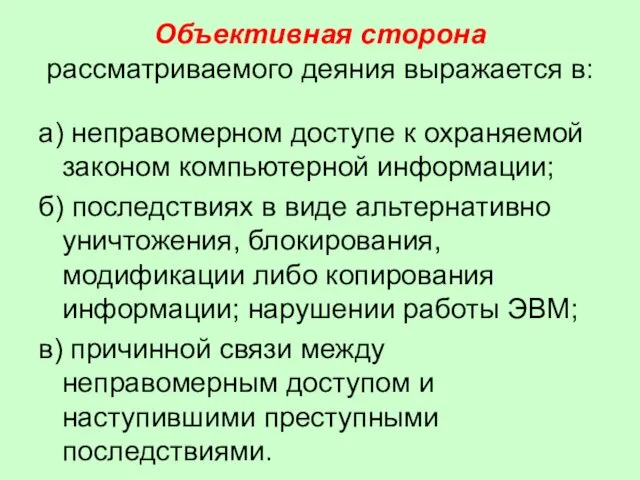

- 13. Объективная сторона рассматриваемого деяния выражается в: а) неправомерном доступе к охраняемой законом компьютерной информации; б) последствиях

- 14. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Неправомерный доступ - это несанкционированное владельцем информации

- 15. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Пассивное проникновение - подключение к линиям связи

- 16. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Деяние, предусмотренное ст. 272, может быть совершено

- 17. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Мотивы и цели могут быть любыми, что

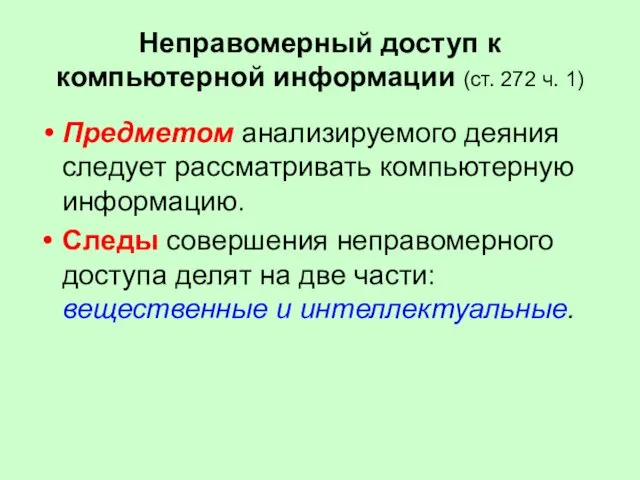

- 18. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Предметом анализируемого деяния следует рассматривать компьютерную информацию.

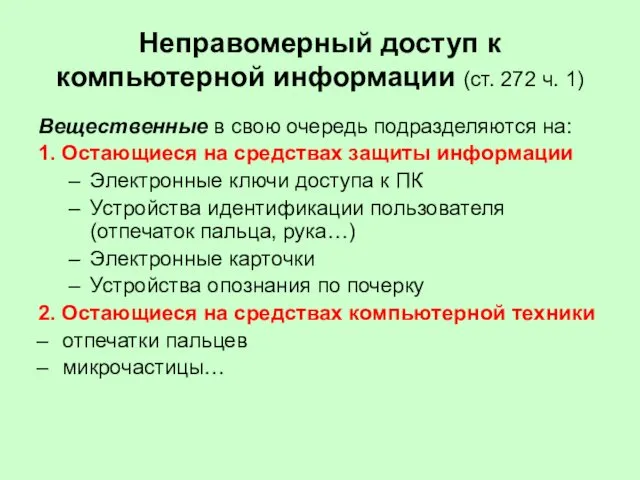

- 19. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Вещественные в свою очередь подразделяются на: 1.

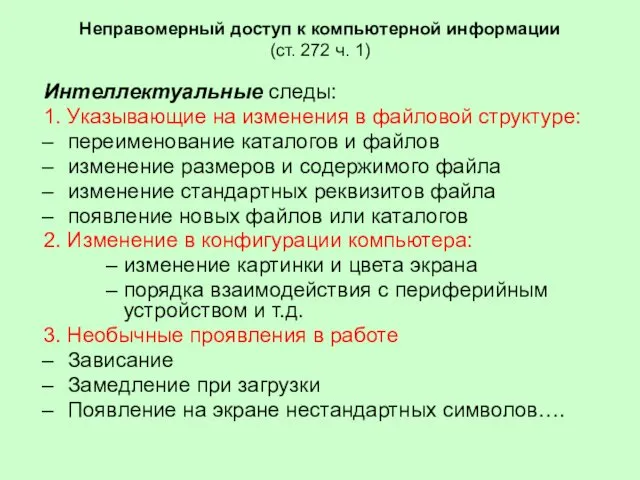

- 20. Неправомерный доступ к компьютерной информации (ст. 272 ч. 1) Интеллектуальные следы: 1. Указывающие на изменения в

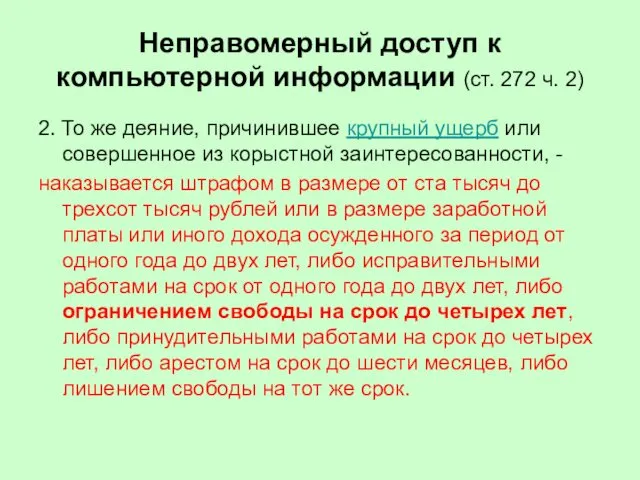

- 21. Неправомерный доступ к компьютерной информации (ст. 272 ч. 2) 2. То же деяние, причинившее крупный ущерб

- 22. Крупным ущербом в статьях настоящей главы признается ущерб, сумма которого превышает один миллион рублей.

- 23. Неправомерный доступ к компьютерной информации (ст. 272 ч. 3) 3. Деяния, предусмотренные частями первой3. Деяния, предусмотренные

- 24. Неправомерный доступ к компьютерной информации (ст. 272 ч. 3) усиливает уголовную ответственность: 1. совершение его группой

- 25. Согласно ч.2 ст.35 УК РФ преступление признается совершенным группой лиц по предварительному сговору, если в нем

- 26. Неправомерный доступ к охраняемой законом компьютерной информации признается совершенным организованной группой, если он совершен устойчивой группой

- 27. Неправомерный доступ к компьютерной информации (ст. 272 ч. 3) Получение неправомерного доступа к компьютерной информации лицом

- 28. Неправомерный доступ к компьютерной информации (ст. 272 ч. 3) Мотивы и цели, так же как и

- 29. Неправомерный доступ к компьютерной информации (ст. 272 ч. 4) 4. Деяния, предусмотренные частями первой4. Деяния, предусмотренные

- 30. Под тяжкими последствиями понимается: 1. причинение крупного имущественного ущерба, 2. гибель людей или причинение тяжкого вреда

- 31. Вопрос 2. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273)

- 32. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273) 1. Создание, распространение или использование компьютерных

- 33. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273) Вредоносная программа для ЭВМ - это

- 34. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273) Создание программ - это целенаправленная разработка

- 35. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273) Распространение вредоносных программ (компьютерного вируса) -

- 36. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273) Мотивы и цели могут быть самые

- 37. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 ч. 2) в качестве дополнительного квалифицирующего

- 38. Создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 ч. 2) Мотивы и цели могут

- 39. Следует учитывать, что в ряде случаев использование подобных программ не будет являться уголовно наказуемым. Это относится

- 40. Вопрос 3. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274) 1. Нарушение правил

- 41. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 ч.1) Нарушение правил может быть

- 42. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 ч.1) При всех условиях между

- 43. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 ч.1) Мотивы и цели содеянного

- 44. Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 ч.2) Субъективная сторона - нарушение

- 45. Тяжкие последствия, в смысле ч. 2 ст. 274, включают имущественный ущерб и иные тяжкие последствия. Под

- 47. Скачать презентацию

Оценка профессиональных рисков

Оценка профессиональных рисков ОПФ предпринимательства

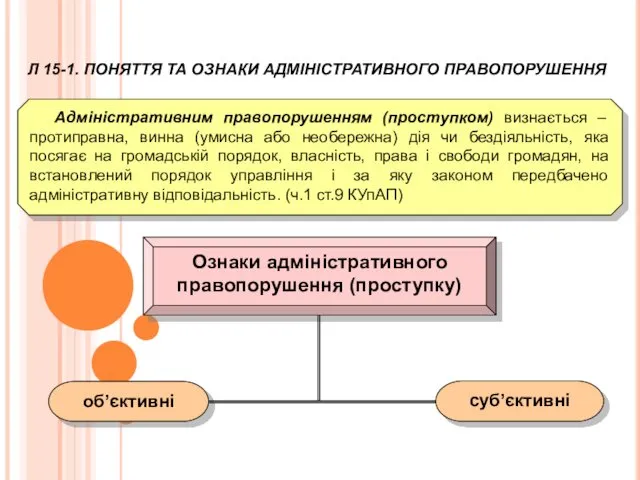

ОПФ предпринимательства Поняття та ознаки адміністративного правопорушення

Поняття та ознаки адміністративного правопорушення Всё о правах ребёнка

Всё о правах ребёнка Митні формальності при переміщенні товарів через межі вільної економічної зони Крим

Митні формальності при переміщенні товарів через межі вільної економічної зони Крим Приднестровскаяя Молдавская Республика

Приднестровскаяя Молдавская Республика Национальная Безопасность РФ

Национальная Безопасность РФ Кадровое обеспечение предпринимательской деятельности

Кадровое обеспечение предпринимательской деятельности Уроки гражданственности Донбасса

Уроки гражданственности Донбасса Жилищно-коммунальное хозяйство как отрасль экономики. Основные понятия

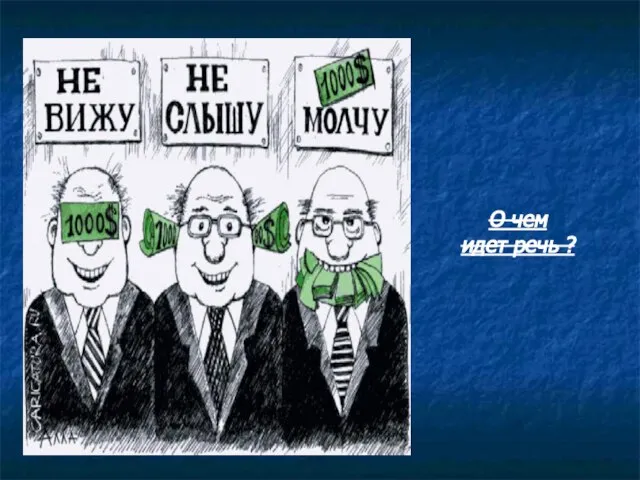

Жилищно-коммунальное хозяйство как отрасль экономики. Основные понятия Что такое коррупция

Что такое коррупция Преступления против безопасности движения и эксплуатации транспорта

Преступления против безопасности движения и эксплуатации транспорта Киберпреступность. Понятие киберпреступности

Киберпреступность. Понятие киберпреступности Виновен — отвечай. 7 класс

Виновен — отвечай. 7 класс Правотворчество (право, 10 класс, профильный уровень)

Правотворчество (право, 10 класс, профильный уровень) Основания и процессуальный порядок избрания мер пресечения в отношении несовершеннолетнего

Основания и процессуальный порядок избрания мер пресечения в отношении несовершеннолетнего ПО Малицкая(презентация)

ПО Малицкая(презентация) История института адвокатуры в России

История института адвокатуры в России Гражданское и Торговое Право Зарубежных Стран

Гражданское и Торговое Право Зарубежных Стран Избирательная система РФ

Избирательная система РФ Конституция Российской Федерации

Конституция Российской Федерации Право и имущественные отношения

Право и имущественные отношения В стране правовых знаний. Обязанности несовершеннолетних

В стране правовых знаний. Обязанности несовершеннолетних День России – важный государственный праздник Российской Федерации

День России – важный государственный праздник Российской Федерации Қазақстандағы ұлтаралық неке

Қазақстандағы ұлтаралық неке Задания первой части экзаменационной работы

Задания первой части экзаменационной работы Символы Великобритании

Символы Великобритании Права ребенка в семье : содержание и защита

Права ребенка в семье : содержание и защита