Содержание

- 2. ББД 5 Идентификация и аутентификация Процесс I&А можно свести к следующим трем шагам: 1. Пользователь предоставляет

- 3. ББД 5 Идентификация и аутентификация Как правило, люди тратят большую часть своего времени и усилий по

- 4. ББД 5 Идентификация и аутентификация Сначала нужно идентифицировать себя. Чтобы без риска проделать эту операцию, требуется

- 5. ББД 5 Идентификация и аутентификация В качестве подтверждения этого принципа рассмотрим приложение, которое реализует электронную почту,

- 6. ББД 5 Идентификация и аутентификация Затем должна быть проведена аутентификация для гарантии того, что пользователь не

- 7. ББД 5 Идентификация и аутентификация 5.1. Методы идентификации Идентификацией называется процесс как можно более точного и

- 8. ББД 5 Идентификация и аутентификация Имеется множество форм идентификации: мы сами, наши фотографии, отпечатки пальцев, индивидуальный

- 9. ББД 5 Идентификация и аутентификация Сегодня имеется множество форм идентификации и много способов идентифицировать себя. Знание

- 10. ББД 5 Идентификация и аутентификация 5.1.1. Поставляемые пользователем иден-тификационные данные Обращение к пользователям с просьбой предоставить

- 11. ББД 5 Идентификация и аутентификация В любом случае ответственность за предоставление точной информации несет пользователь. Это

- 12. ББД 5 Идентификация и аутентификация Довольно полезным может оказаться сокрытие имени пользователя или выбор таких идентификаторов,

- 13. ББД 5 Идентификация и аутентификация Однако проектирование реализации обеспе-чения безопасности, основанной исключительно на знании какого-то идентификатора

- 14. ББД 5 Идентификация и аутентификация 1. Тотальный перебор. В этом случае злоумышленник последовательно опробует все возможные

- 15. ББД 5 Идентификация и аутентификация 2. Тотальный перебор, оптимизированный по статистике встречаемости символов. Разные символы встречаются

- 16. ББД 5 Идентификация и аутентификация При практическом применении данного метода злоумышленник вначале опробует пароли, состоящие из

- 17. ББД 5 Идентификация и аутентификация Для подбора паролей по данному методу в разное время было написано

- 18. ББД 5 Идентификация и аутентификация 3. Тотальный перебор, оптимизирован-ный с помощью словарей В большинстве случаев пароли

- 19. ББД 5 Идентификация и аутентификация Словарь С. И. Ожегова содержит около 60000 слов, объем словаря среднестатистического

- 20. ББД 5 Идентификация и аутентификация Если подбираемый пароль отсутствует в словаре, злоумышленник, как правило, может опробовать

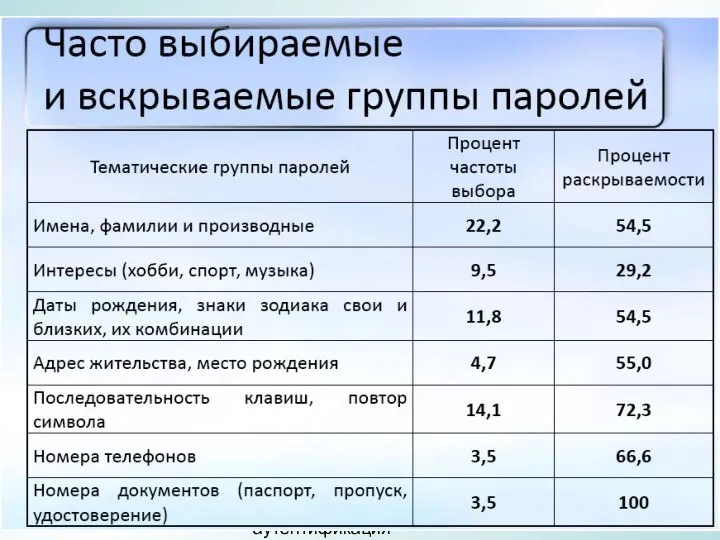

- 21. ББД 5 Идентификация и аутентификация 4. Подбор пароля с использованием знаний о пользователе. Человек склонен использовать

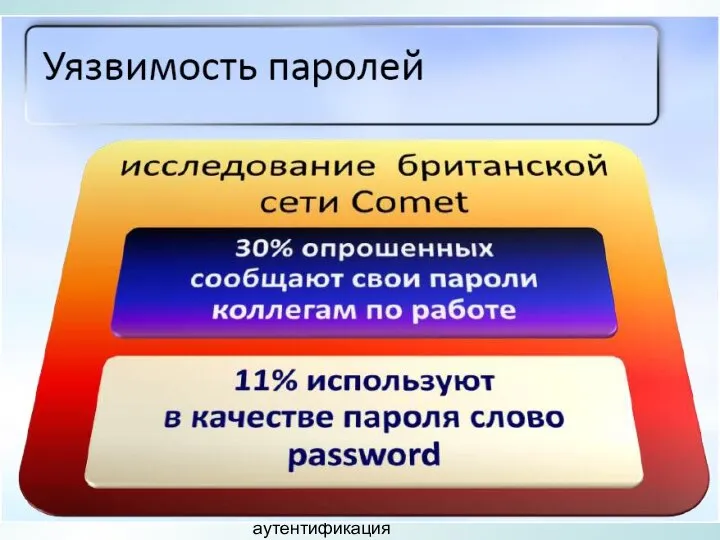

- 22. ББД 5 Идентификация и аутентификация

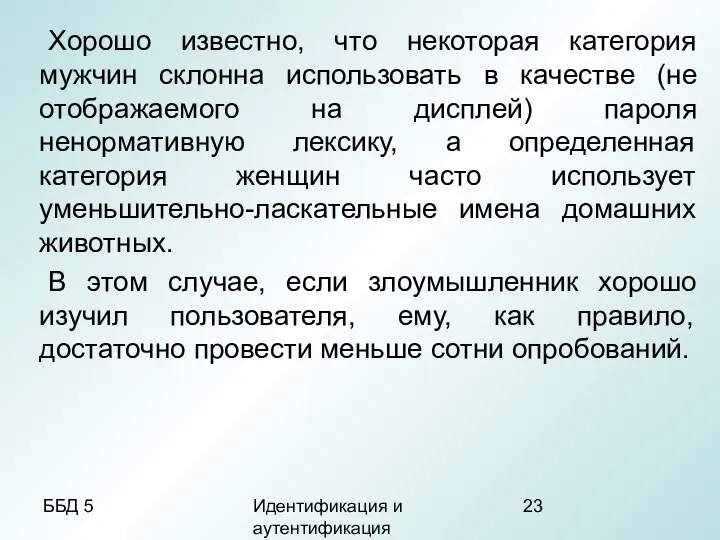

- 23. ББД 5 Идентификация и аутентификация Хорошо известно, что некоторая категория мужчин склонна использовать в качестве (не

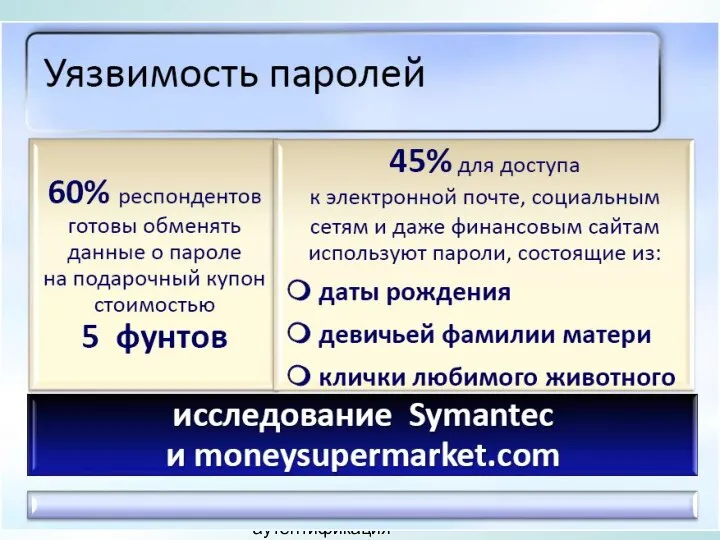

- 24. ББД 5 Идентификация и аутентификация

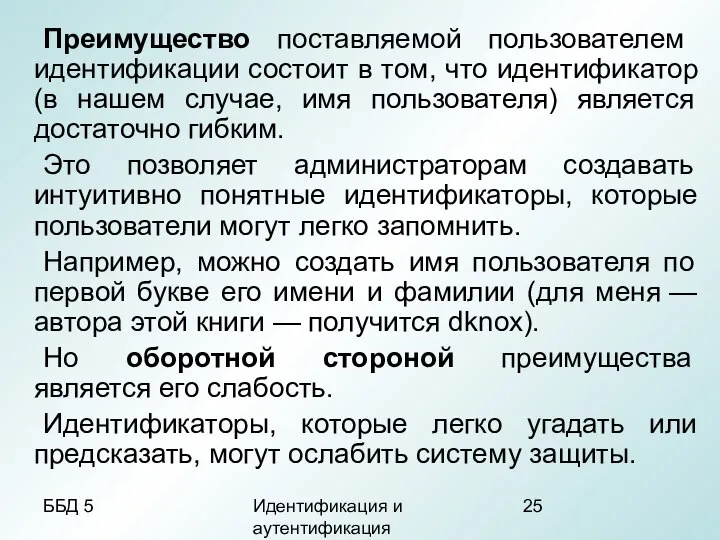

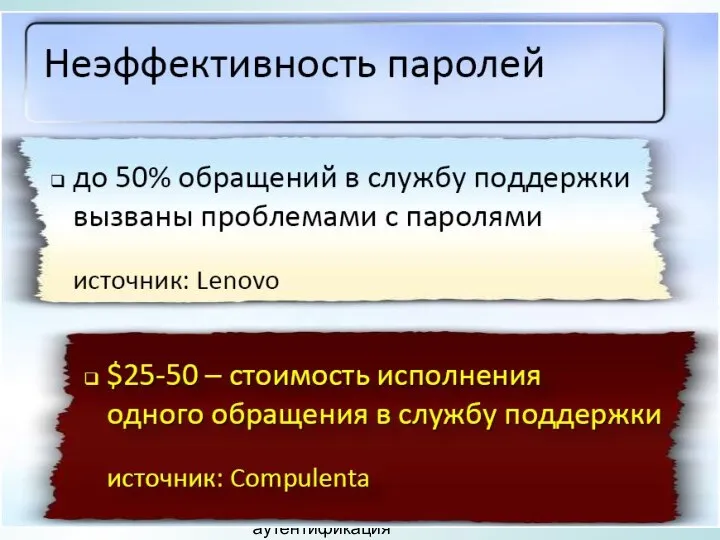

- 25. ББД 5 Идентификация и аутентификация Преимущество поставляемой пользователем идентификации состоит в том, что идентификатор (в нашем

- 26. ББД 5 Идентификация и аутентификация

- 27. ББД 5 Идентификация и аутентификация

- 28. ББД 5 Идентификация и аутентификация 5.1.2. Технологическая идентификация Технология также вносит свой вклад в выбор способов

- 29. ББД 5 Идентификация и аутентификация а) Биометрические идентификационные данные Термином «биометрические» принято называть биологические характеристики людей,

- 30. ББД 5 Идентификация и аутентификация В настоящее время множество компаний пытаются довести до нужной степени зрелости

- 31. ББД 5 Идентификация и аутентификация Биометрика во многих отношениях является просто идеальной. Пользователи не могут забыть

- 32. ББД 5 Идентификация и аутентификация Часто возникает путаница относительно применения биометрики. Это связано с тем, что

- 33. ББД 5 Идентификация и аутентификация Это отличается от предоставляемой пользо-вателем информации, так как пользователи не говорят

- 34. ББД 5 Идентификация и аутентификация б) Компьютерные идентификационные данные В компьютерных средах идентификационные данные могут базироваться

- 35. ББД 5 Идентификация и аутентификация Адреса и домены IP часто используются в архитектурах защиты. Доступ к

- 36. ББД 5 Идентификация и аутентификация в) Цифровые идентификационные данные Другой превалирующей формой идентификации является идентификация посредством

- 37. ББД 5 Идентификация и аутентификация Цифровые сертификаты популярны не только потому, что они построены на стандартах,

- 38. ББД 5 Идентификация и аутентификация 5.2.Кризис идентификационных данных Одной из проблем, возникающих при реализации эффективной защиты,

- 39. ББД 5 Идентификация и аутентификация 5.2.1. Получение доступа путем обмана Одним из наиболее успешных способов сокрушить

- 40. ББД 5 Идентификация и аутентификация «Кто-то еще» может стать либо привилеги-рованным пользователем, либо даже обычным пользователем.

- 41. ББД 5 Идентификация и аутентификация 5.2.2. Кража идентификационных данных Кража идентификационных данных является все усиливающейся проблемой,

- 42. ББД 5 Идентификация и аутентификация Защита идентификационных данных пользователей может быть такой же важной задачей, как

- 43. ББД 5 Идентификация и аутентификация К чему весь этот разговор? Да к тому, что из баз

- 44. ББД 5 Идентификация и аутентификация 5.3. Аутентификация Технически все, что требуется для того, чтобы система применила

- 45. ББД 5 Идентификация и аутентификация 5.3.1. Методы Методы аутентификации относятся к одной из следующих трех категорий:

- 46. ББД 5 Идентификация и аутентификация Иногда аутентификация используется только для того, чтобы показать, что вы являетесь

- 47. ББД 5 Идентификация и аутентификация

- 48. ББД 5 Идентификация и аутентификация Методы «что-то, чем вы обладаете» и «что-то, чем вы являетесь» считаются

- 49. ББД 5 Идентификация и аутентификация Сильная и слабая аутентификация Обычно термин «сильная аутентификация» подразумевает, что аутентифицирующий

- 50. ББД 5 Идентификация и аутентификация Из сказанного выше вовсе не следует, что нельзя использовать для аутентификации

- 51. ББД 5 Идентификация и аутентификация Многофакторная аутентификация Объединение нескольких методов аутентификации может дать аналогичный эффект и

- 52. ББД 5 Идентификация и аутентификация В этом примере карта играет две роли: во-первых, она используется для

- 53. ББД 5 Идентификация и аутентификация 5.3.2. Лучшие методы аутентификации Важно надежно защищать не только конфиденциальные идентификационные

- 54. ББД 5 Идентификация и аутентификация Можно применить сильную аутентификацию и проиграть битву с хакером, потому что

- 55. ББД 5 Идентификация и аутентификация Шифрованные аутентификаторы Шифрование является важным средством защиты аутентификаторов. Предположим, что пользователь

- 56. ББД 5 Идентификация и аутентификация При шифровании сети для каждого коммуникационного сеанса применяется новый ключ. Тот

- 57. ББД 5 Идентификация и аутентификация Аутентификаторы подвергаются большому риску, потому что они часто пересылаются по компьютерным

- 58. ББД 5 Идентификация и аутентификация Хешированные аутентификаторы Если для аутентификации используются пароли, они не должны храниться

- 59. ББД 5 Идентификация и аутентификация Шифрование паролей, которое потенциально допускает их расшифровку, может привести к тому,

- 60. ББД 5 Идентификация и аутентификация Для решения этой проблемы используется технология, называемая хешированием. Хеширование принимает незашифрованный

- 61. ББД 5 Идентификация и аутентификация 5.4. Ассоциирование пользователей со схемами базы данных Изучив различные методики I&A,

- 62. ББД 5 Идентификация и аутентификация

- 63. ББД 5 Идентификация и аутентификация

- 64. ББД 5 Идентификация и аутентификация

- 65. ББД 5 Идентификация и аутентификация 5.4.1. Пользовательские привилегии для уникальных учетных записей базы данных В зависимости

- 66. ББД 5 Идентификация и аутентификация Отображение 1:1 может осуществляться несколькими способами, но основным моментом является то,

- 67. ББД 5 Идентификация и аутентификация При создании учетных записей базы данных в режиме 1:1 важно соблюдать

- 68. ББД 5 Идентификация и аутентификация Отображение 1:1 является особенно критичным для администраторов баз данных и привилегированных

- 69. ББД 5 Идентификация и аутентификация Отображение 1:1 упрощает задачу обеспечения безопасности базы данных, потому что отличительные

- 70. ББД 5 Идентификация и аутентификация 5.4.2. Совместно используемые учетные записи базы данных Принцип минимальных привилегий важен

- 71. ББД 5 Идентификация и аутентификация Первое отображение, N:M, делит пользователей по разным схемам. Это, как правило,

- 72. ББД 5 Идентификация и аутентификация Второе отображение, N:1, подключает всех конечных пользователей к одной схеме базы

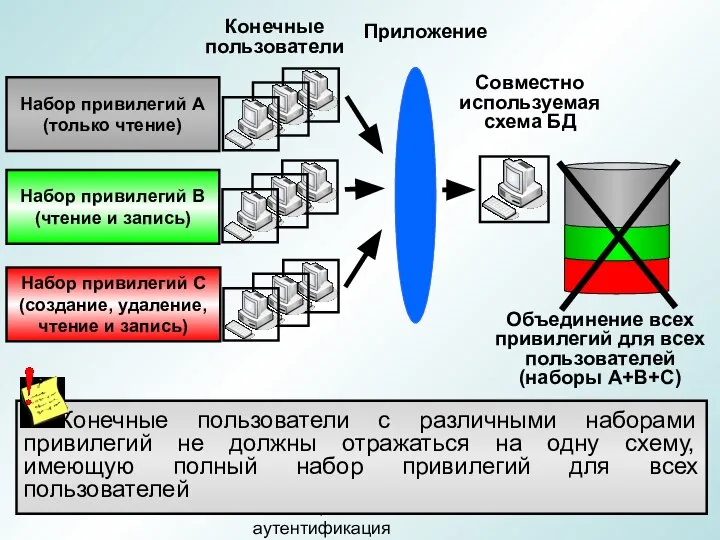

- 73. ББД 5 Идентификация и аутентификация Рассмотрим сценарий, в котором пользова-телям необходимы различные привилегии в рамках одной

- 74. ББД 5 Идентификация и аутентификация Набор привилегий А (только чтение) Набор привилегий В (чтение и запись)

- 75. ББД 5 Идентификация и аутентификация С точки зрения базы данных, у всех пользователей имеются одинаковые привилегии.

- 76. ББД 5 Идентификация и аутентификация 5.5. Разделение пользователей и данных Критичным для приложения является гарантированное разделение

- 77. ББД 5 Идентификация и аутентификация По этой причине для обеспечения безопасности нужна гарантия того, что пользователь

- 78. ББД 5 Идентификация и аутентификация Защищенным можно считать проект приложения, где имеется одна схема, содержащая данные,

- 79. ББД 5 Идентификация и аутентификация 5.6. Определение подходящего уровня I&A После того как вы изучите все

- 80. ББД 5 Идентификация и аутентификация Первая руководящая директива основыва-ется на том, что именно защищается. Обычно по

- 81. ББД 5 Идентификация и аутентификация Вторая директива по определению подходящей I&A базируется на том, что может

- 82. ББД 5 Идентификация и аутентификация Может возникнуть вопрос: «А почему бы всегда не использовать сильную аутенти-фикацию?»

- 83. ББД 5 Идентификация и аутентификация Как правило, слабая аутентификация, например, с помощью паролей, недорога в реализации,

- 84. ББД 5 Идентификация и аутентификация Следовательно, правильный метод аутентификации должен учитывать все аспекты, а не только

- 85. ББД 5 Идентификация и аутентификация Итоги Идентификация и аутентификация служат фундаментом процессов обеспечения безопасности. Они должны

- 86. ББД 5 Идентификация и аутентификация Прочие проектные решения, имеющие отношение к I&A, также влияют на безопасность

- 87. ББД 5 Идентификация и аутентификация Моделирование отношения пользователь-база данных весьма важно для предсказания того, какие средства

- 89. Скачать презентацию

Синтез дискретных систем методом желаемых частотных характеристик

Синтез дискретных систем методом желаемых частотных характеристик Свобода и ответственность личности

Свобода и ответственность личности Правовая основа концепции оказания бесплатной юридической помощи на территории Архангельской области

Правовая основа концепции оказания бесплатной юридической помощи на территории Архангельской области Начертательная геометрия. Способы преобразования проекций. (Лекция 3)

Начертательная геометрия. Способы преобразования проекций. (Лекция 3) Синтез и анализ систем автоматического управления следящих систем на судах

Синтез и анализ систем автоматического управления следящих систем на судах Семейные традиции как условие социализации ребенка

Семейные традиции как условие социализации ребенка Мой любимый вид спорта - футбол

Мой любимый вид спорта - футбол Презентация «АВТОРСКОЕ ПРАВО»

Презентация «АВТОРСКОЕ ПРАВО» Рекомендации по выполнению домашнего задания с детьми в условиях замещающей семьи

Рекомендации по выполнению домашнего задания с детьми в условиях замещающей семьи Инженерные сооружения на автомобильных дорогах

Инженерные сооружения на автомобильных дорогах Преимущества технологии баз данных

Преимущества технологии баз данных Особенности борьбы с контрабандой в Северо-Кавказском таможенном управлении Выполнила: студентка 2-го курса экономического факу

Особенности борьбы с контрабандой в Северо-Кавказском таможенном управлении Выполнила: студентка 2-го курса экономического факу Сервисный тренинг EXD06 Ассистент смены полосы движения (Side Scan Assist)

Сервисный тренинг EXD06 Ассистент смены полосы движения (Side Scan Assist) Abyssinia, Ethiopia, Sudan, Axum, Meroe, and Yemen - History and Politics

Abyssinia, Ethiopia, Sudan, Axum, Meroe, and Yemen - History and Politics Оператор циклу з передумовою while

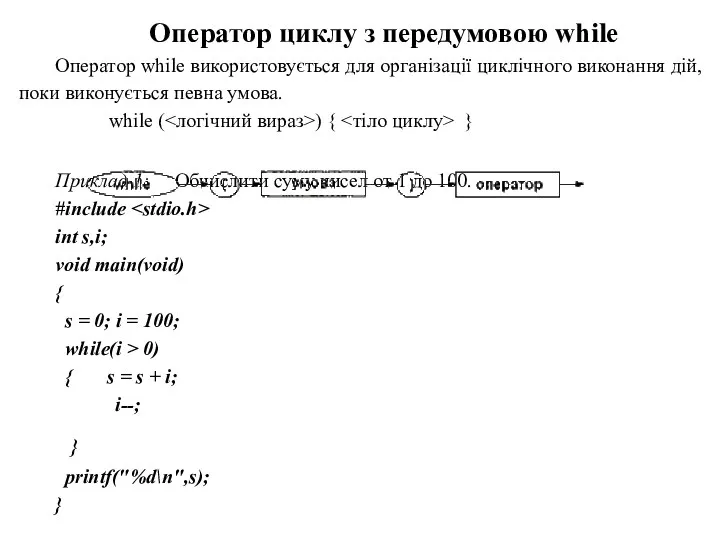

Оператор циклу з передумовою while Числовые и символьные массивы

Числовые и символьные массивы Чемпионы мира по шахматам. Сильнейшие шахматисты от древности до наших дней

Чемпионы мира по шахматам. Сильнейшие шахматисты от древности до наших дней Русская культура

Русская культура Katolicyzm jako doktryna polityczna

Katolicyzm jako doktryna polityczna Функціональні матеріали для високоенергетичної електроніки

Функціональні матеріали для високоенергетичної електроніки Методы теории игр для анализа поведения олигополии Редок Полина, студентка 1 курса экономического факультета группы э122б

Методы теории игр для анализа поведения олигополии Редок Полина, студентка 1 курса экономического факультета группы э122б Международный язык эсперанто

Международный язык эсперанто МЫШЛЕНИЕ

МЫШЛЕНИЕ Анализ роли таможенной инфраструктуры в обеспечении качества и эффективности таможенной службы Велиева Л.А. Максименкова А.А. ДС

Анализ роли таможенной инфраструктуры в обеспечении качества и эффективности таможенной службы Велиева Л.А. Максименкова А.А. ДС Глава 3. Экономика фирмы 18. Фирма на рынке

Глава 3. Экономика фирмы 18. Фирма на рынке Осаждение дисперсной фазы

Осаждение дисперсной фазы Процедуры и функции в С++

Процедуры и функции в С++ ТАКИЕ РАЗНЫЕ ПТИЦЫ Орлова Галина Александровна учитель МОУ СОШ №1 г. Данилов Ярославская область

ТАКИЕ РАЗНЫЕ ПТИЦЫ Орлова Галина Александровна учитель МОУ СОШ №1 г. Данилов Ярославская область