Содержание

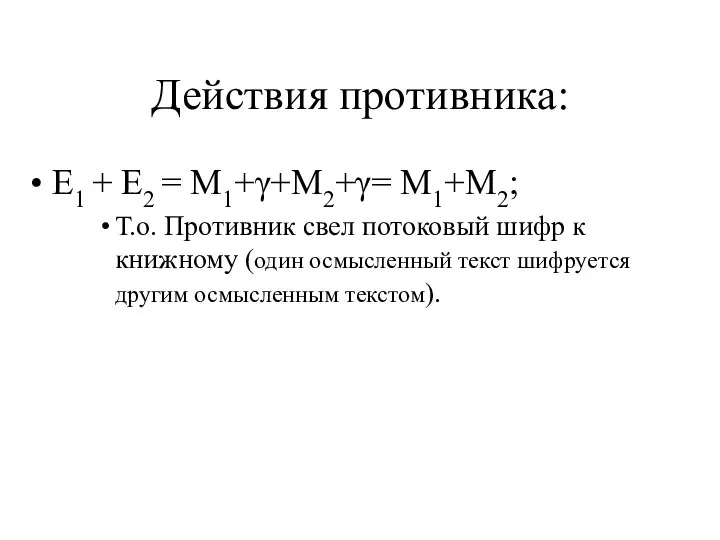

- 2. Действия противника: E1 + E2 = M1+γ+M2+γ= M1+M2; Т.о. Противник свел потоковый шифр к книжному (один

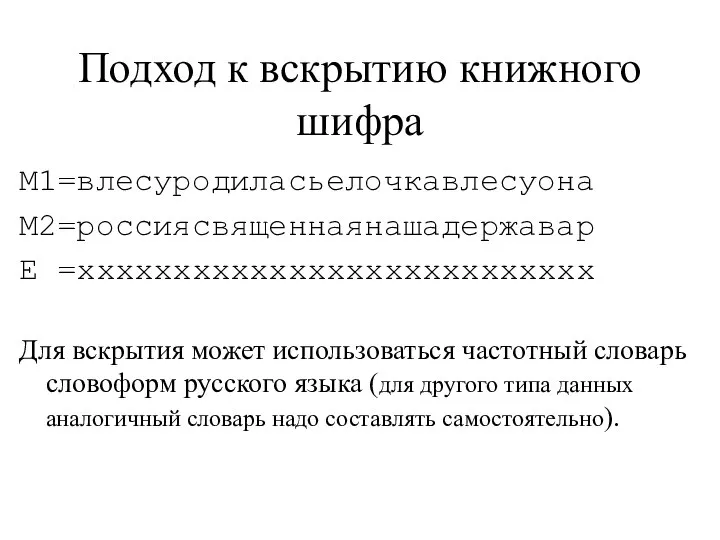

- 3. Подход к вскрытию книжного шифра M1=влесуродиласьелочкавлесуона M2=россиясвященнаянашадержавар Е =xxxxxxxxxxxxxxxxxxxxxxxxxxx Для вскрытия может использоваться частотный словарь словоформ

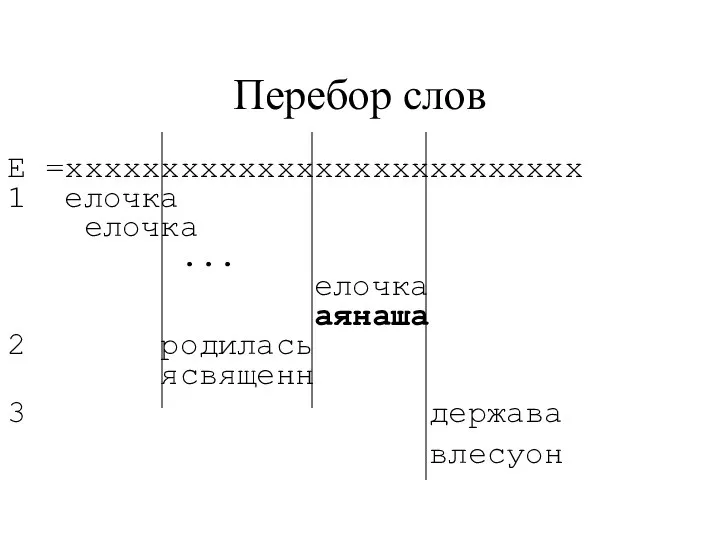

- 4. Перебор слов Е =xxxxxxxxxxxxxxxxxxxxxxxxxxx 1 елочка елочка ... елочка аянаша 2 родилась ясвященн 3 держава влесуон

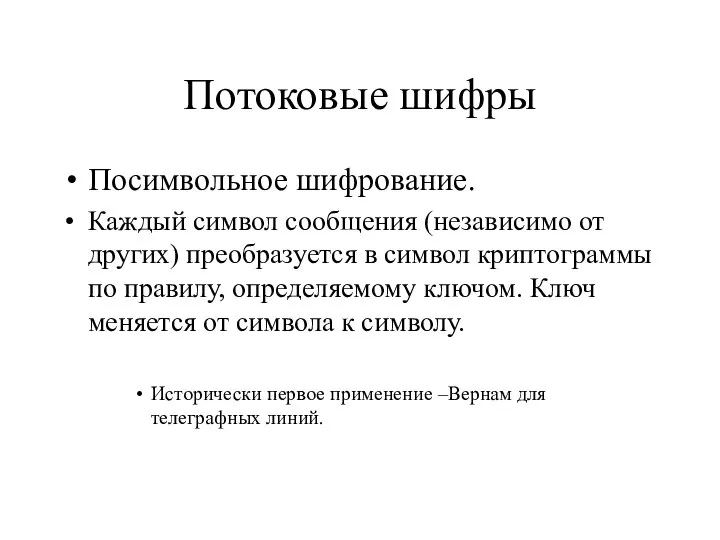

- 5. Потоковые шифры Посимвольное шифрование. Каждый символ сообщения (независимо от других) преобразуется в символ криптограммы по правилу,

- 6. Потоковое шифрование Генератор Г(K) Г – шифрующая последовательность Гi Mi Ei Генератор Г(K) Гi Ei Mi

- 7. Потоковые шифры Большинство потоковых шифров – аддитивные (шифрование по модулю 2) Отличаются друг от друга принципом

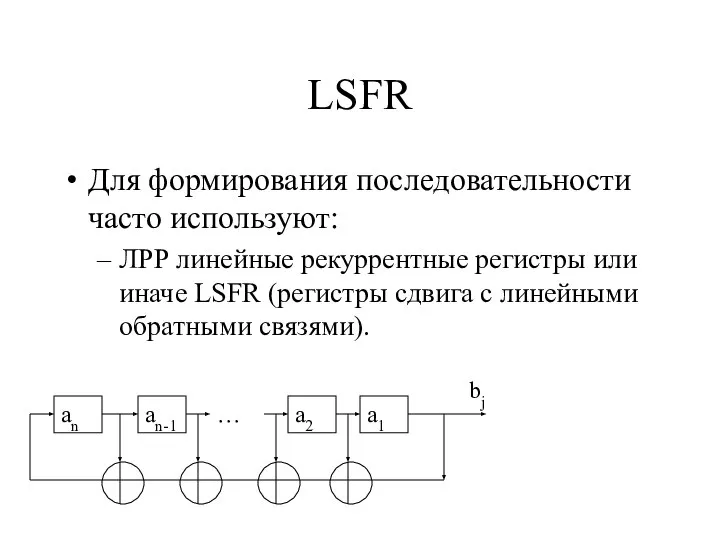

- 8. LSFR Для формирования последовательности часто используют: ЛРР линейные рекуррентные регистры или иначе LSFR (регистры сдвига с

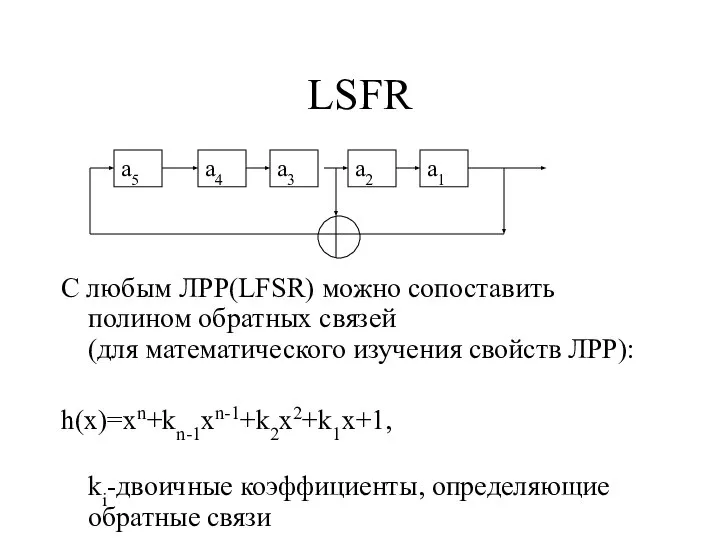

- 9. LSFR a5 a4 a3 a2 a1 С любым ЛРР(LFSR) можно сопоставить полином обратных связей (для математического

- 10. Свойства LSFR: Период выходной последовательности T Максимальный период (2n-1) достигается если ЛРР основан на примитивном полиноме:

- 11. Выходная последовательность ЛРР, основанного на примитивном полиноме обладает свойствами: баланса – равенство количество нулей и единиц

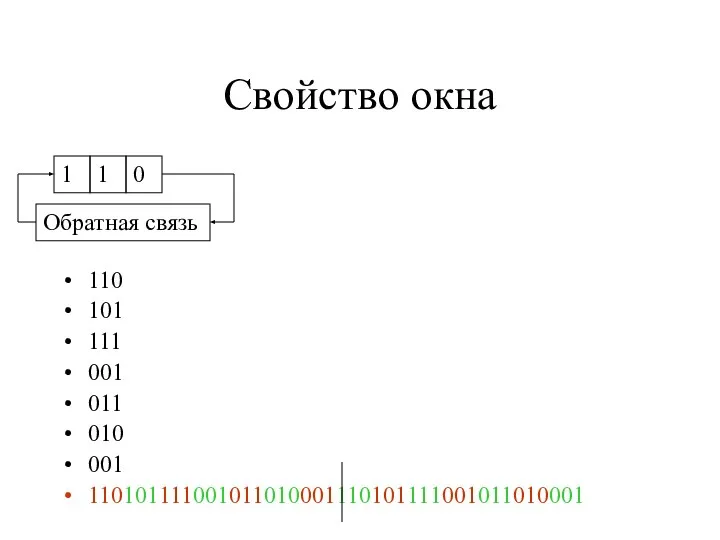

- 12. Свойство окна 110 101 111 001 011 010 001 110101111001011010001110101111001011010001 1 1 0 Обратная связь

- 13. Недостаток генератора Г на основе ЛРР Непосредственно использовать ЛРР для шифрования нельзя, так как существует алгоритм

- 14. Полиномиальная сложность восстановления регистра по выходной последовательности обусловлена его линейностью. Для устранения данного недостатка в схему

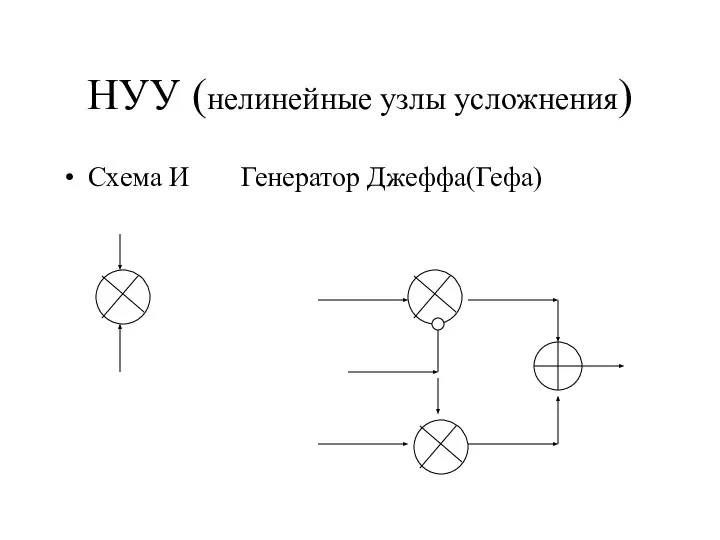

- 15. НУУ (нелинейные узлы усложнения) Схема И Генератор Джеффа(Гефа)

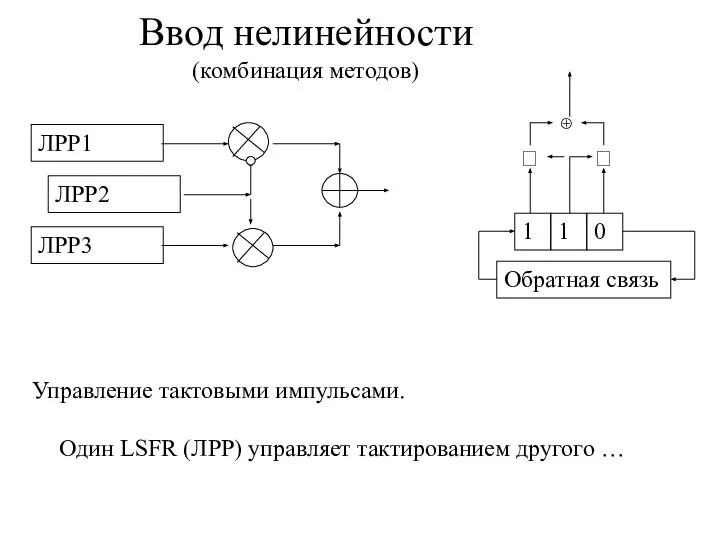

- 16. Ввод нелинейности (комбинация методов) ЛРР1 ЛРР2 Управление тактовыми импульсами. Один LSFR (ЛРР) управляет тактированием другого …

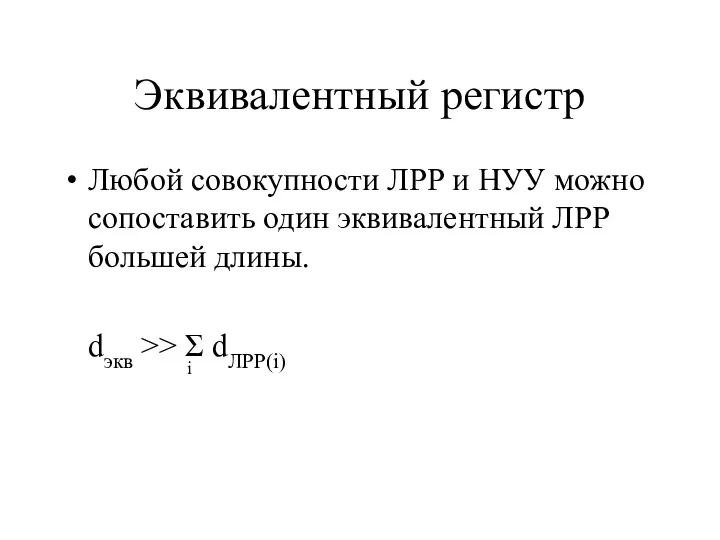

- 17. Эквивалентный регистр Любой совокупности ЛРР и НУУ можно сопоставить один эквивалентный ЛРР большей длины. dэкв >>

- 18. Свойства потоковых шифров* Простота схем и низкая стоимость Высокая скорость Нет размножения ошибок Нет задержек Проще

- 19. Примеры потоковых шифров A5 (шифрование в GSM) ЛРР(22) ЛРР (19) ЛРР(23) Схема упр. тактированием 8 10

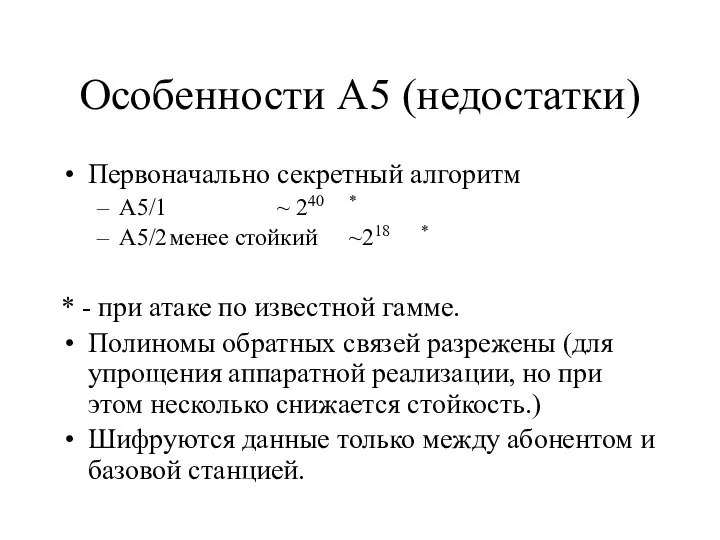

- 20. Особенности A5 (недостатки) Первоначально секретный алгоритм A5/1 ~ 240 * A5/2 менее стойкий ~218 * *

- 21. RC4 Ривест (Райвест): Q1 Q2 S(Q1) S(Q2) S(T) T γ Q1 Q2 – счетчики – для

- 22. RC4 Q1=(Q1+1)mod 28 Q2=(Q2+S[Q1])mod 28 S[Q1] S[Q2] - обмен значениями Т= (S[Q1]+S[Q2])mod 28 γ = S[T];

- 24. Скачать презентацию

![RC4 Q1=(Q1+1)mod 28 Q2=(Q2+S[Q1])mod 28 S[Q1] S[Q2] - обмен значениями Т=](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1373184/slide-21.jpg)

Отношение к отказам

Отношение к отказам Droga krzyżowa

Droga krzyżowa Фізічная культура і спорт. Фарміраванне здаровага спосабу жыцця

Фізічная культура і спорт. Фарміраванне здаровага спосабу жыцця Презентация "Золотые травы хохломы" - скачать презентации по МХК

Презентация "Золотые травы хохломы" - скачать презентации по МХК Формы предпринимательской деятельности.

Формы предпринимательской деятельности. Явление переходности

Явление переходности  История развития и области применения компьютерной графики

История развития и области применения компьютерной графики Баскетбол. Коротко о главном

Баскетбол. Коротко о главном Способы задания функции

Способы задания функции Сущность и проблемы единого учёта преступлений

Сущность и проблемы единого учёта преступлений Взаимодействие с государственными институтами и технология лоббирования

Взаимодействие с государственными институтами и технология лоббирования Формирование структуры сайта. (Тема 8)

Формирование структуры сайта. (Тема 8) Предприятие EcoCorp

Предприятие EcoCorp 0017328d-4c4c098f

0017328d-4c4c098f 182f0c819a364dc68d63814a38c94c47 (1)

182f0c819a364dc68d63814a38c94c47 (1) Установка для исследования характеристик светодиодов

Установка для исследования характеристик светодиодов Презентация "Художники - портретисты" - скачать презентации по МХК

Презентация "Художники - портретисты" - скачать презентации по МХК Строительство универсальной спортивной площадки

Строительство универсальной спортивной площадки Предложение работы в он-лайн проекте #СекретУспеха

Предложение работы в он-лайн проекте #СекретУспеха Физиологическая характеристика состояний организма при спортивной деятельности

Физиологическая характеристика состояний организма при спортивной деятельности Об участии в долевом строительстве многоквартирных домов и о внесении изменений в некоторые законодательные акты РФ

Об участии в долевом строительстве многоквартирных домов и о внесении изменений в некоторые законодательные акты РФ Почему христиане страдают

Почему христиане страдают Гипотермия

Гипотермия  Цестодозы

Цестодозы Стандартизация в области проектирования ИС. Жизненный цикл ИС

Стандартизация в области проектирования ИС. Жизненный цикл ИС Презентация Требования, предъявляемые к учетной политике

Презентация Требования, предъявляемые к учетной политике Лекция КЛИНИЧЕСКОЕ МАТЕРИАЛОВЕДЕНИЕ. СПЛАВЫ МЕТАЛЛОВ ДЛЯ ЗУБНЫХ ПРОТЕЗОВ, ИХ ФИЗИКО-ХИМИЧЕСКИЕ СВОЙСТВА И ТРЕБОВАНИЯ К НИМ, М

Лекция КЛИНИЧЕСКОЕ МАТЕРИАЛОВЕДЕНИЕ. СПЛАВЫ МЕТАЛЛОВ ДЛЯ ЗУБНЫХ ПРОТЕЗОВ, ИХ ФИЗИКО-ХИМИЧЕСКИЕ СВОЙСТВА И ТРЕБОВАНИЯ К НИМ, М Общая характеристика политических и правовых учений Древнего Рима Выполнили: студенты 3-го курса группы Ю-101 Меженько Ю.В и Шевцо

Общая характеристика политических и правовых учений Древнего Рима Выполнили: студенты 3-го курса группы Ю-101 Меженько Ю.В и Шевцо