Содержание

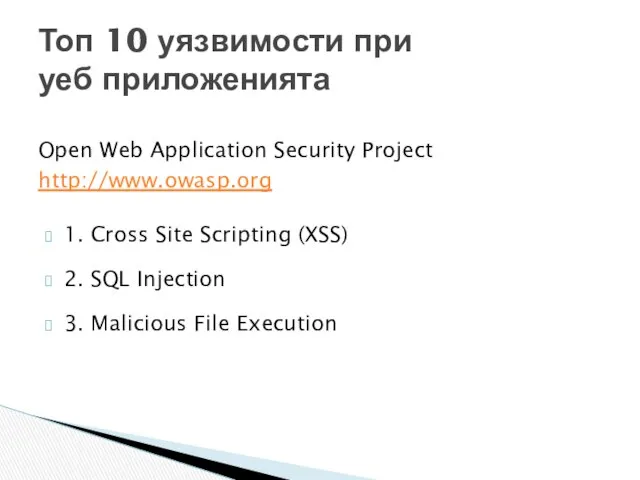

- 2. 1. Cross Site Scripting (XSS) 2. SQL Injection 3. Malicious File Execution Топ 10 уязвимости при

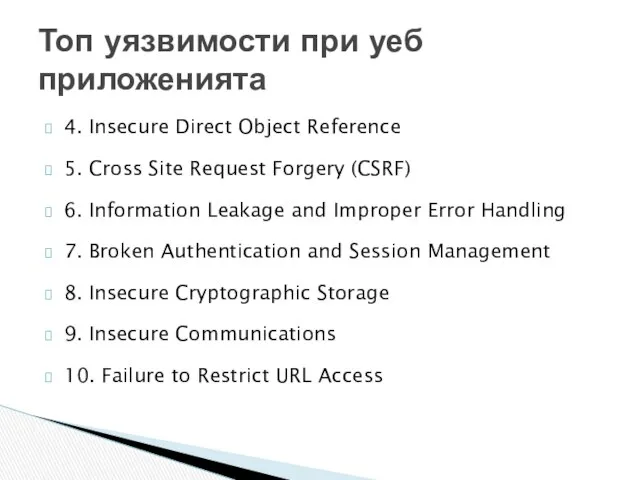

- 3. 4. Insecure Direct Object Reference 5. Cross Site Request Forgery (CSRF) 6. Information Leakage and Improper

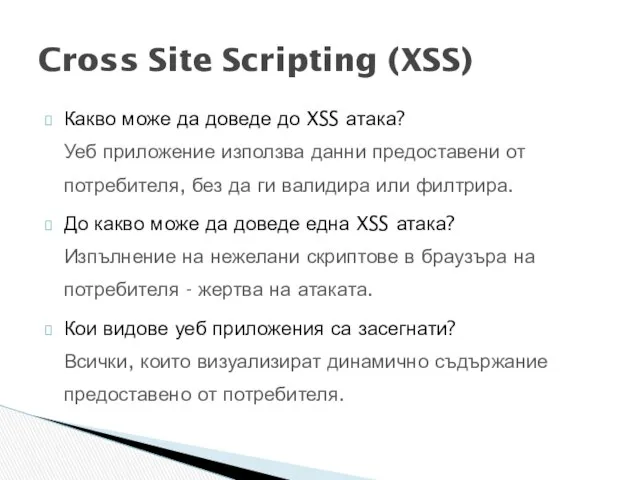

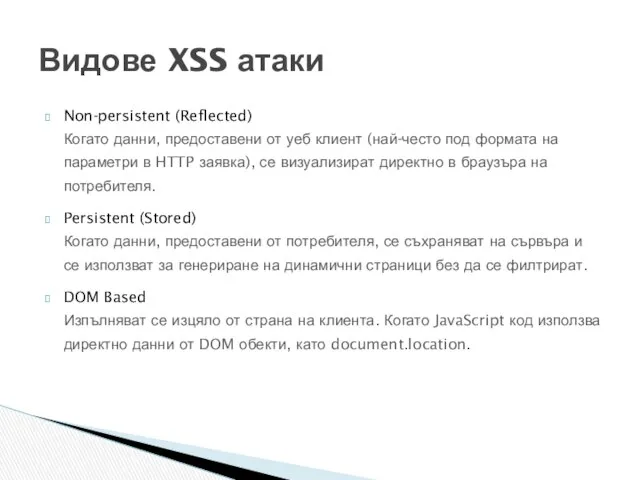

- 4. Какво може да доведе до XSS атака? Уеб приложение използва данни предоставени от потребителя, без да

- 5. Non-persistent (Reflected) Когато данни, предоставени от уеб клиент (най-често под формата на параметри в HTTP заявка),

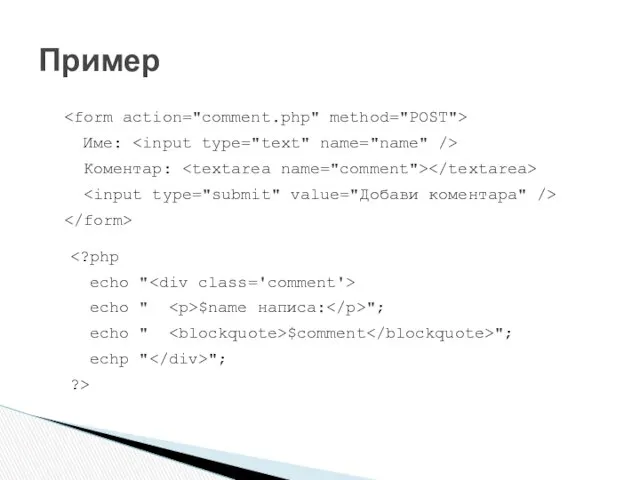

- 6. Име: Коментар: echo " $name написа: "; echo " $comment "; echp " "; ?> Пример

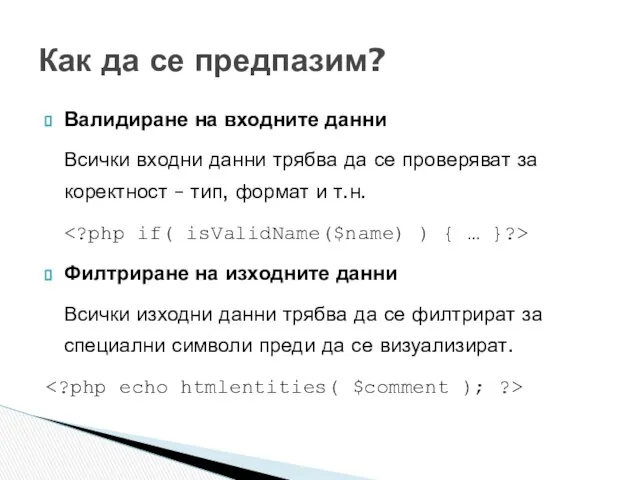

- 7. Валидиране на входните данни Всички входни данни трябва да се проверяват за коректност – тип, формат

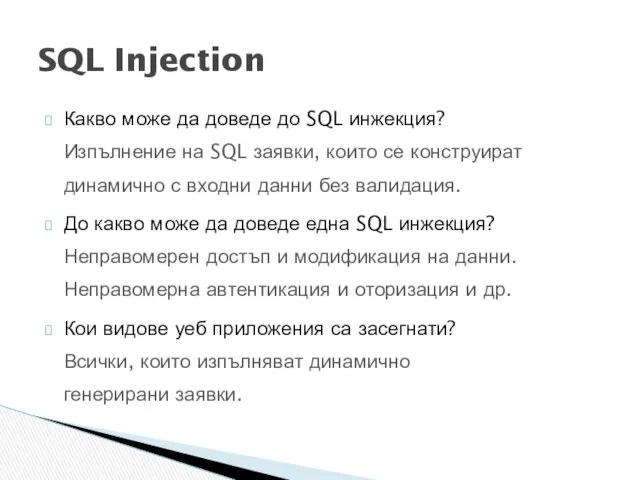

- 8. Какво може да доведе до SQL инжекция? Изпълнение на SQL заявки, които се конструират динамично с

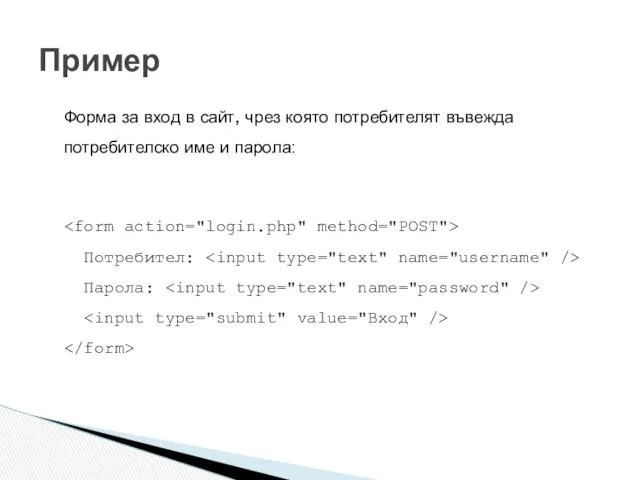

- 9. Форма за вход в сайт, чрез която потребителят въвежда потребителско име и парола: Потребител: Парола: Пример

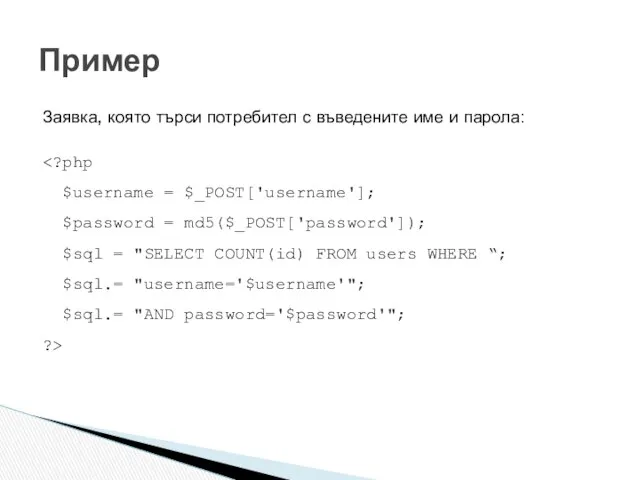

- 10. Заявка, която търси потребител с въведените име и парола: Пример

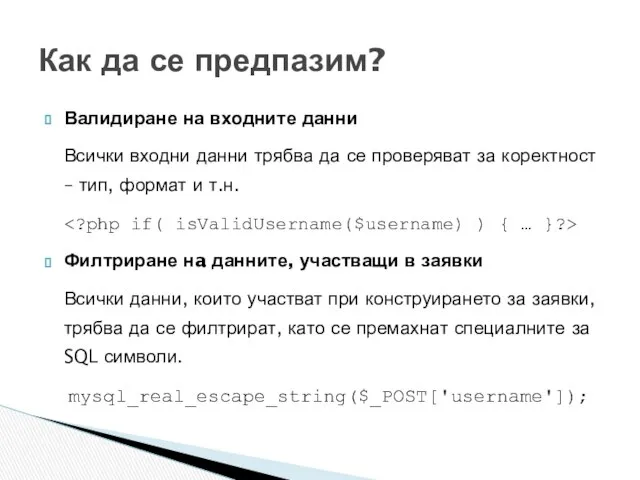

- 11. Валидиране на входните данни Всички входни данни трябва да се проверяват за коректност – тип, формат

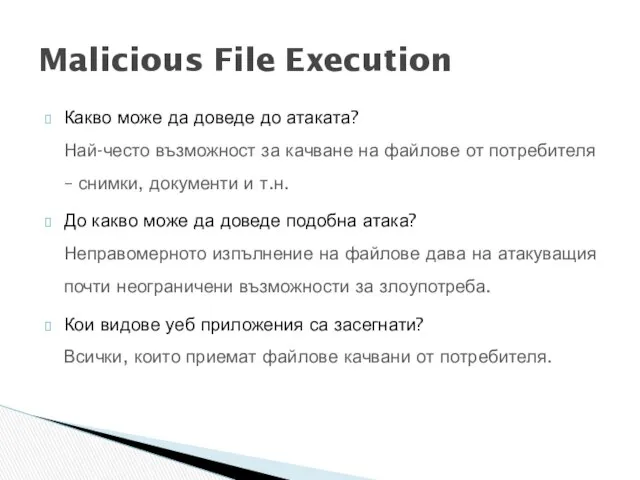

- 12. Какво може да доведе до атаката? Най-често възможност за качване на файлове от потребителя – снимки,

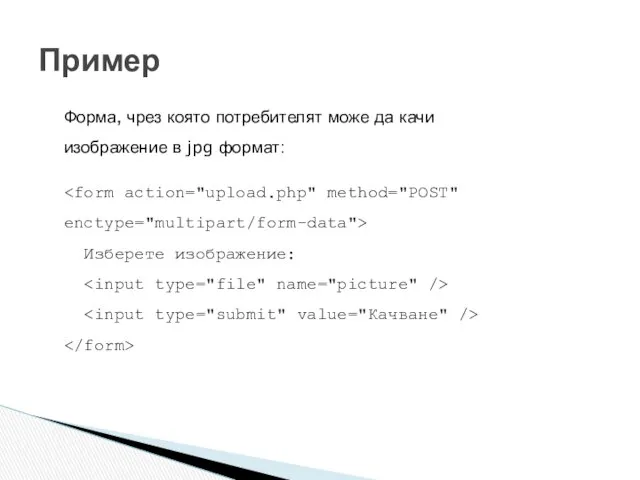

- 13. Форма, чрез която потребителят може да качи изображение в jpg формат: Изберете изображение: Пример

- 14. Скрипт, който проверява и записва изображението: else { move_uploaded_file($picture['tmp_name'],$filename); } ?> Пример

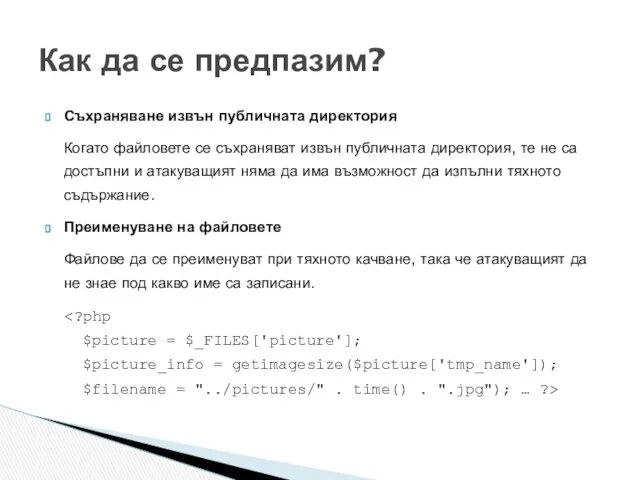

- 15. Съхраняване извън публичната директория Когато файловете се съхраняват извън публичната директория, те не са достъпни и

- 16. PHP Security Scanner http://sourceforge.net/projects/securityscanner/ Spike PHP Security Audit http://sourceforge.net/projects/phpsecaudit/ PIXY http://pixybox.seclab.tuwien.ac.at/pixy/ Софтуер за автоматично тестване сигурността

- 17. Secure file upload in PHP web applications http://www.scanit.be/uploads/php-file-upload.pdf OWASP Top 10 – 2010: The ten most

- 19. Скачать презентацию

![Скрипт, който проверява и записва изображението: else { move_uploaded_file($picture['tmp_name'],$filename); } ?> Пример](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1222262/slide-13.jpg)

Робота з датчиком кольору

Робота з датчиком кольору Тема 16. Финансы предприятий различных форм хозяйствования.

Тема 16. Финансы предприятий различных форм хозяйствования.  Осциллографы. Методы и средства измерения параметров электрических цепей

Осциллографы. Методы и средства измерения параметров электрических цепей Писанка. Техніки писанкарства

Писанка. Техніки писанкарства Одномерные массивы целых чисел. Последовательный поиск элементов в массиве

Одномерные массивы целых чисел. Последовательный поиск элементов в массиве Восемнадцатое октября. Классная работа.

Восемнадцатое октября. Классная работа. Влияние информационных технологий на развитие туризма

Влияние информационных технологий на развитие туризма Признаки и порядок установления банкротства предприятия

Признаки и порядок установления банкротства предприятия Примерная периодизация немецкой литературы эпохи Просвещения

Примерная периодизация немецкой литературы эпохи Просвещения  Диагностика системы управления двигателем легкового автомобиля

Диагностика системы управления двигателем легкового автомобиля Удержание вещи как способ обеспечения обязательств арендатора

Удержание вещи как способ обеспечения обязательств арендатора Производство кожаной обуви _

Производство кожаной обуви _ Система технического обслуживания и ремонта автомобильной

Система технического обслуживания и ремонта автомобильной Моя лекция ЯМР 2018

Моя лекция ЯМР 2018 азбука - презентация для начальной школы

азбука - презентация для начальной школы Средневековые храмы и монастыри Ленинградской области

Средневековые храмы и монастыри Ленинградской области Инт8_Ошибки

Инт8_Ошибки Средства массовой информации в политической системе

Средства массовой информации в политической системе ЛОР-онкология

ЛОР-онкология Наследование в С++

Наследование в С++ Государственная политика в области формирования, хранения и использования информационных ресурсов

Государственная политика в области формирования, хранения и использования информационных ресурсов © Multimedia Management Solutions, 2008 Что нужно делать печатным СМИ уже сегодня, чтобы не умереть… уже сегодня Леонид Цодиков 27 февраля 2009 г. Киев. - презентация

© Multimedia Management Solutions, 2008 Что нужно делать печатным СМИ уже сегодня, чтобы не умереть… уже сегодня Леонид Цодиков 27 февраля 2009 г. Киев. - презентация Автор : Грищенко Наталья Константиновна учитель изобразительного искусства 1категории МОУ «СОШ№12» г. Байкальск

Автор : Грищенко Наталья Константиновна учитель изобразительного искусства 1категории МОУ «СОШ№12» г. Байкальск Объем биохимических исследований при заболеваниях поджелудочной железы Панкреатиты Сахарный диабет

Объем биохимических исследований при заболеваниях поджелудочной железы Панкреатиты Сахарный диабет Заводское модульное домостроение

Заводское модульное домостроение Педагогический контроль за состоянием тренированности футболистов

Педагогический контроль за состоянием тренированности футболистов Sistemul serviciilor publice din economia naţională. (Capitolul 2)

Sistemul serviciilor publice din economia naţională. (Capitolul 2) Весна. Основные модные тенденции

Весна. Основные модные тенденции