Содержание

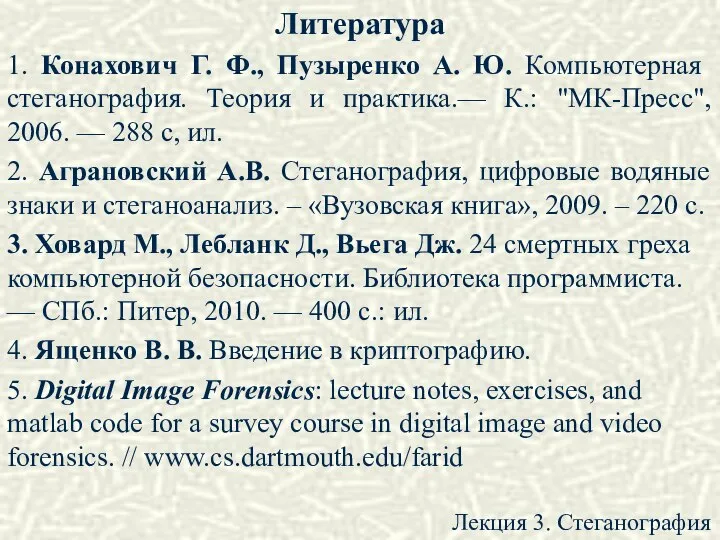

- 2. Литература 1. Конахович Г. Ф., Пузыренко А. Ю. Компьютерная стеганография. Теория и практика.— К.: "МК-Пресс", 2006.

- 3. Digital Image Forensics. Возможные направления Проверить, соответствует ли сигнатура файла сигнатуре графического файла, например, с помощью

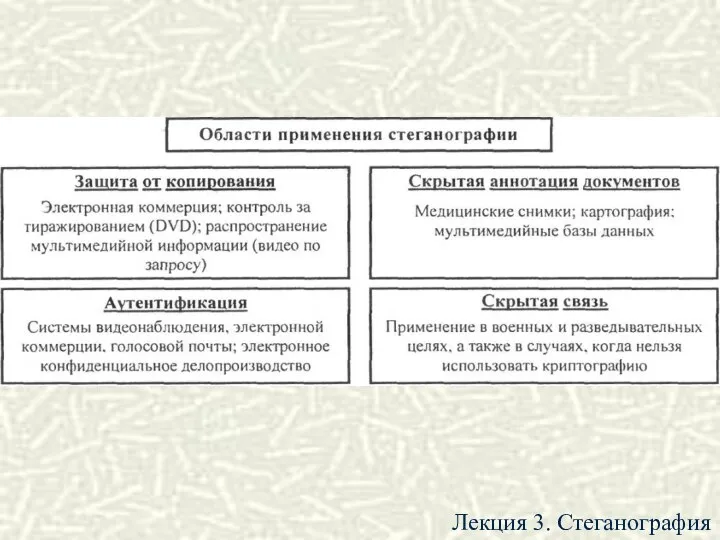

- 4. Общие вопросы стеганографии Общие теоретические положения Представление сигналов во временной (пространственной) и частотной областях ГСЧ Скрытие

- 5. Криптографическая (с греческого ypvmoq — "тайный", ypdqxv "пишу") защита информации (система изменения последней с целью сделать

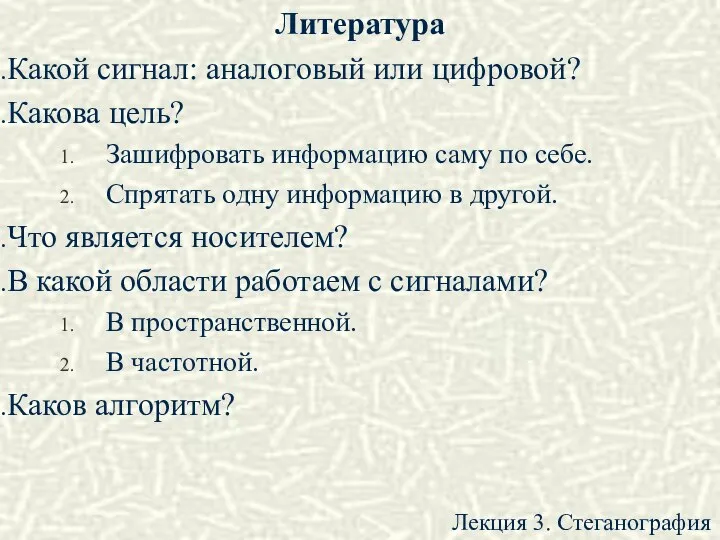

- 6. Литература Какой сигнал: аналоговый или цифровой? Какова цель? Зашифровать информацию саму по себе. Спрятать одну информацию

- 7. Лекция 3. Стеганография

- 8. Лекция 3. Стеганография

- 9. Лекция 3. Стеганография

- 10. Лекция 3. Стеганография Типы стеганографических систем: • бесключевые стеганосистемы; • системы с секретным ключом; • системы

- 11. Лекция 3. Стеганография При́нцип Керкго́ффса — правило разработки криптографических систем, согласно которому в засекреченном виде держится

- 12. Лекция 3. Стеганография Шесть требований Керкгоффса 1.Система должна быть физически, если не математически, невскрываемой; 2.Нужно, чтобы

- 13. Лекция 3. Стеганография

- 14. Лекция 3. Стеганография Этапы взлома стеганографической системы Пассивные атаки 1. Обнаружение факта присутствия скрытой информации. Извлечение

- 15. Лекция 3. Стеганография Виды атак на стеганосистемы • Атака на основании известного заполненного контейнера. В этом

- 16. Лекция 3. Стеганография • Атака на основании известного встроенного сообщения. Этот тип атаки в большей мере

- 17. Лекция 3. Стеганография • Адаптивная атака на основании выбранного сообщения. Эта атака является частным случаем предыдущей.

- 18. Лекция 3. Стеганография Атаки, не имеющих прямых аналогов в криптоанализе: • Атака на основании известного пустого

- 19. Лекция 3. Стеганография • Атака на основании выбранного пустого контейнера. В этом случае нарушитель способен заставить

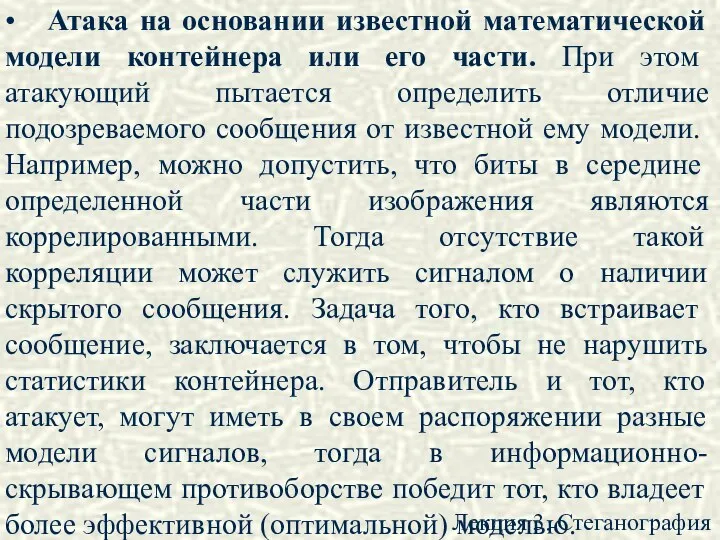

- 20. Лекция 3. Стеганография • Атака на основании известной математической модели контейнера или его части. При этом

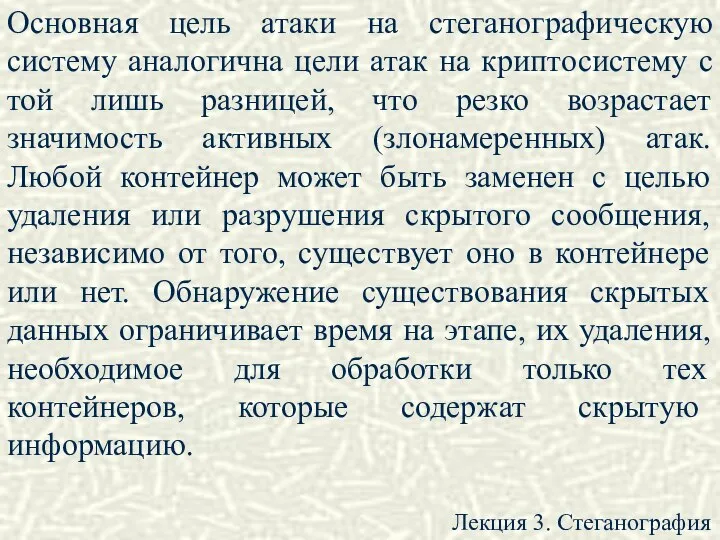

- 21. Лекция 3. Стеганография Основная цель атаки на стеганографическую систему аналогична цели атак на криптосистему с той

- 22. Лекция 3. Стеганография

- 23. Лекция 3. Стеганография

- 24. Лекция 3. Стеганография

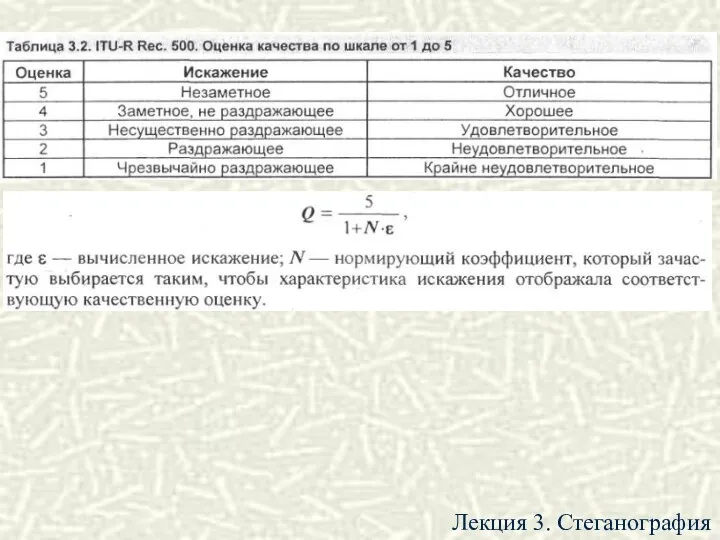

- 25. Лекция 3. Стеганография Степень воспринимаемого человеком качества оперирует чувствительностью к контрасту и явлением маскировки системой восприятия

- 26. Лекция 3. Стеганография Единица измерения показателя определяется как единица превышения порога, что подразумевает под собой только

- 27. Лекция 3. Стеганография

- 28. Лекция 3. Стеганография

- 29. Скрытие данных в неподвижных изображениях Основные свойства ЗСЧ, которые необходимо учитывать при построении стеганоалгоритмов Скрытие данных

- 30. Скрытие данных в пространственной области изображения [1] – найти аналоги в [2] Метод замены наименее значащего

- 31. Скрытие данных в изображения [2] Метод сокрытия с использованием младших битов элементов палитры Метод сокрытия с

- 32. Скрытие данных в частотной области изображения [1] Метод относительной замены величин коэффициентов ДКИ (метод Коха и

- 33. Скрытие данных в аудиосигналах [1] – найти аналоги в [2] Кодирование наименее значащих бит (временная область)

- 34. Скрытие данных в тексте [1] Методы произвольного интервала Метод изменения интервала между предложениями Метод изменения количества

- 35. Digital Image Forensics 1. Format-Based Forensics 1.1: Fourier 1.2: JPEG 1.3: JPEG Header 1.4: Double JPEG

- 36. Digital Image Forensics 3. Pixel-Based Forensics 3.1: Resampling 3.2: Cloning 3.3: Thumbnails 4. Statistical-Based Forensics 4.1:

- 37. Digital Image Forensics 5. Geometric-Based Forensics 5.1: Camera Model 5.2: Calibration 5.3: Lens Distortion 5.4: Rectification

- 38. Digital Image Forensics 8. Printer Forensics 8.1: Clustering 8.2: Banding 8.3: Profiling Лекция 3. Стеганография

- 39. Digital Image Forensics 9. MatLab Code 9.1 JPEG Ghost 9.2 Color Filter Array (1-D) 9.3 Chromatic

- 40. Глоссарий Common Weakness Enumeration (CWE, общий перечень слабостей) is a universal online dictionary of weaknesses that

- 41. Некоторые уязвимости из CWE, связанные с некачественным генерированием случайных чисел CWE-330: Использование недостаточно случайных значений. CWE-331:

- 42. Разновидности генераторов случайных чисел •Не-криптографические генераторы псевдослучайных чисел (не-криптографические ГПСЧ). •Криптографические генераторы псевдослучайных чисел (КГСЧ). •«Чистые»

- 43. Генераторы случайных чисел Одной статистической случайности недостаточно - необходимо, чтобы атакующий не смог угадать генерируемые числа,

- 44. Генераторы случайных чисел Лекция 3. Стеганография

- 45. Криптографические ГПСЧ включают в себя инфраструктуру изменения начального числа; непосредственно КГСЧ - аналог поточных шифров; Лекция

- 46. Гамми́рование —метод симметричного шифрования, заключающийся в «наложении» последовательности, состоящей из случайных чисел, на открытый текст. Лекция

- 48. Скачать презентацию

![Скрытие данных в пространственной области изображения [1] – найти аналоги в](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1367276/slide-29.jpg)

![Скрытие данных в изображения [2] Метод сокрытия с использованием младших битов](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1367276/slide-30.jpg)

![Скрытие данных в частотной области изображения [1] Метод относительной замены величин](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1367276/slide-31.jpg)

![Скрытие данных в аудиосигналах [1] – найти аналоги в [2] Кодирование](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1367276/slide-32.jpg)

![Скрытие данных в тексте [1] Методы произвольного интервала Метод изменения интервала](/_ipx/f_webp&q_80&fit_contain&s_1440x1080/imagesDir/jpg/1367276/slide-33.jpg)

Презентация на тему ИЗГОТОВЛЕНИЕ ВЫКРОЕК

Презентация на тему ИЗГОТОВЛЕНИЕ ВЫКРОЕК  Работа над словом на уроках русского языка - презентация для начальной школы

Работа над словом на уроках русского языка - презентация для начальной школы Реформирование и деятельность ОВД Советского государства 1945-1991 гг

Реформирование и деятельность ОВД Советского государства 1945-1991 гг Анализ и оптимизация бизнес-процессов. Лекция 5

Анализ и оптимизация бизнес-процессов. Лекция 5 Квазиэлектронные АТС

Квазиэлектронные АТС Модель Митчелла и Хауса

Модель Митчелла и Хауса Понятие Cookie

Понятие Cookie Анималотерапия - презентация для начальной школы_

Анималотерапия - презентация для начальной школы_ черпные нервы

черпные нервы Общеразвивающие упражнения в гимнастике и их характеристика

Общеразвивающие упражнения в гимнастике и их характеристика Телеоло́гия

Телеоло́гия  Электронные компоненты для монтажа на печатные платы

Электронные компоненты для монтажа на печатные платы Ценные бумаги

Ценные бумаги Качество как объект управления. Лекция 2

Качество как объект управления. Лекция 2 Презентация Таможенные платежи, специальные, антидемпинговые, компенсационные пошлины

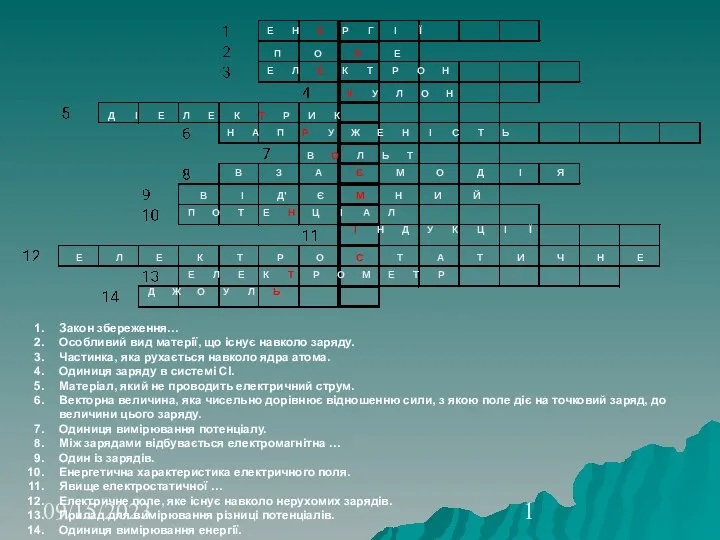

Презентация Таможенные платежи, специальные, антидемпинговые, компенсационные пошлины Електроємність. Конденсатори та їх використання в техніці. Енергія електричного поля

Електроємність. Конденсатори та їх використання в техніці. Енергія електричного поля Пневмонии и гнойные заболевания лёгких. Этиология. Клиника. Диагностика. Осложнения. Основные принципы лечения Доцент Т.Ю.Че

Пневмонии и гнойные заболевания лёгких. Этиология. Клиника. Диагностика. Осложнения. Основные принципы лечения Доцент Т.Ю.Че Характеристика животных Обмен веществами животного с внешней средой. Базальный метаболизм

Характеристика животных Обмен веществами животного с внешней средой. Базальный метаболизм Самоконтроль при занятиях физкультурой

Самоконтроль при занятиях физкультурой Маркетинговые исследования Эксперимент

Маркетинговые исследования Эксперимент  Культура Византии

Культура Византии Русская матрёшка

Русская матрёшка Prezi.com Юлия Рачинская

Prezi.com Юлия Рачинская Кейс «Тайленол» на основе материалов Effie Awards

Кейс «Тайленол» на основе материалов Effie Awards Презентация "Северный экономический район (природа и население)" - скачать презентации по Экономике

Презентация "Северный экономический район (природа и население)" - скачать презентации по Экономике Критика снизу вверх

Критика снизу вверх Обеспечение обязательств Подготовил: студент Группы Ю092 Виноградская Екатерина

Обеспечение обязательств Подготовил: студент Группы Ю092 Виноградская Екатерина Российский государственный социальный университет Тадж-Махал Памятник любви и красоты.

Российский государственный социальный университет Тадж-Махал Памятник любви и красоты.