Содержание

- 2. Защита программного обеспечения 1 Любая информационная система предполагает использование программных средств разного назначения в едином комплексе.

- 3. Защита программного обеспечения 2 Вирусы Появились ~ в середине 60-х годов Широкое распространение ~ середина 70-х

- 4. Защита программного обеспечения 3 Статистика Известно ~ 100.000 вирусов Ежедневно появляется ~ 50 новых Ежегодный ущерб

- 5. Защита программного обеспечения 4 Основные угрозы вирусов и программных закладок Нарушение стабильной работы / функционирования ПО,

- 6. Защита программного обеспечения 5 В результате действия компьютерных вирусов и программных закладок возможны следующие издержки: Моральные

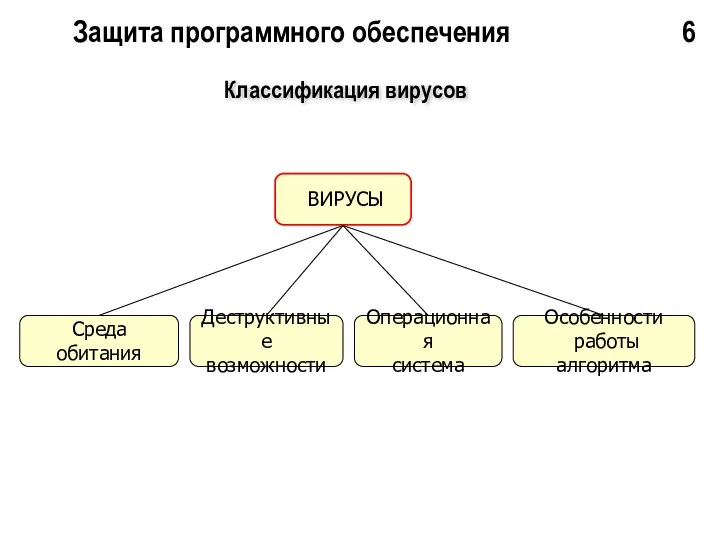

- 7. Защита программного обеспечения 6 ВИРУСЫ Среда обитания Операционная система Особенности работы алгоритма Деструктивные возможности Классификация вирусов

- 8. Защита программного обеспечения 7 Классификация вирусов По среде обитания: Файловые Загрузочные Макро Сетевые Загрузочные вирусы Поражают

- 9. Защита программного обеспечения 8 Классификация вирусов Файловые вирусы Файловые черви Parasitic - вирусы Overwriting - вирусы

- 10. Защита программного обеспечения 9 Классификация вирусов Макро – вирусы Заражают файлы: Документы MS Word Электронные таблицы

- 11. Защита программного обеспечения 10 Классификация вирусов Сетевые вирусы Распространяются через локальные и глобальные сети Наиболее популярны

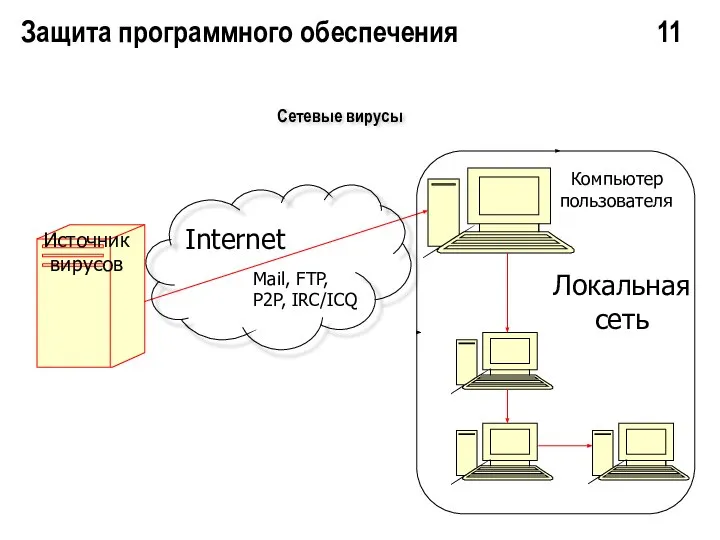

- 12. Защита программного обеспечения 11 Источник вирусов Internet Mail, FTP, P2P, IRC/ICQ Компьютер пользователя Локальная сеть Сетевые

- 13. Защита программного обеспечения 12 Классификация вирусов По типу операционной системы: Каждый файловый, загрузочный, сетевой вирус заражает

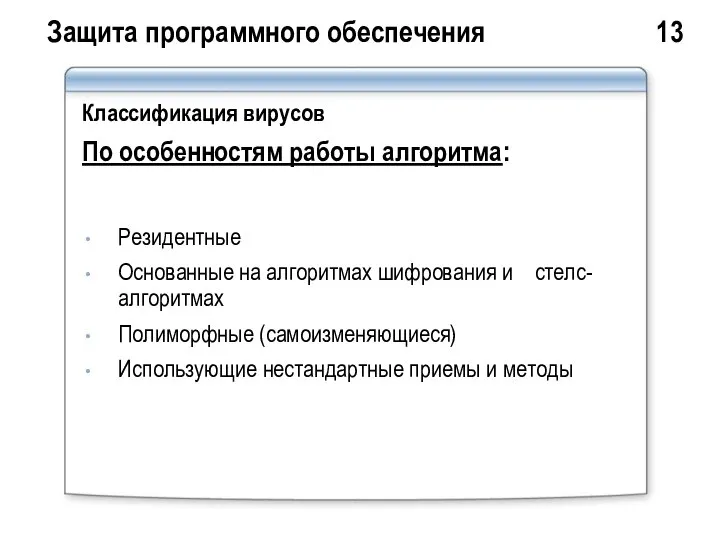

- 14. Защита программного обеспечения 13 Классификация вирусов По особенностям работы алгоритма: Резидентные Основанные на алгоритмах шифрования и

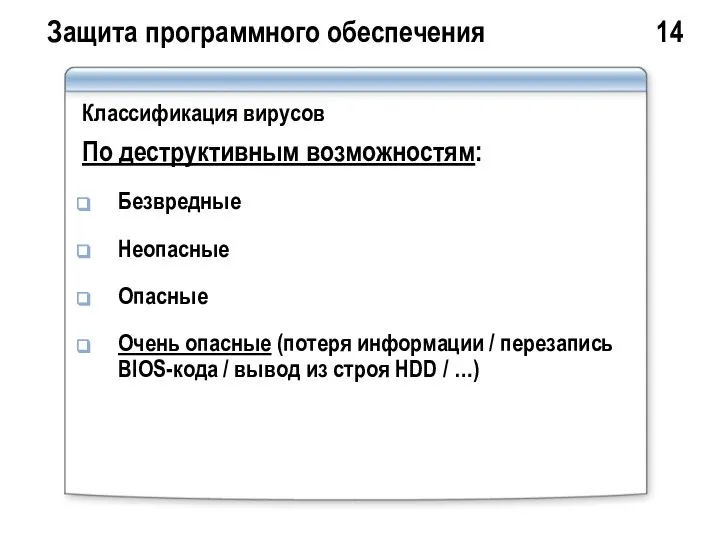

- 15. Защита программного обеспечения 14 Классификация вирусов По деструктивным возможностям: Безвредные Неопасные Опасные Очень опасные (потеря информации

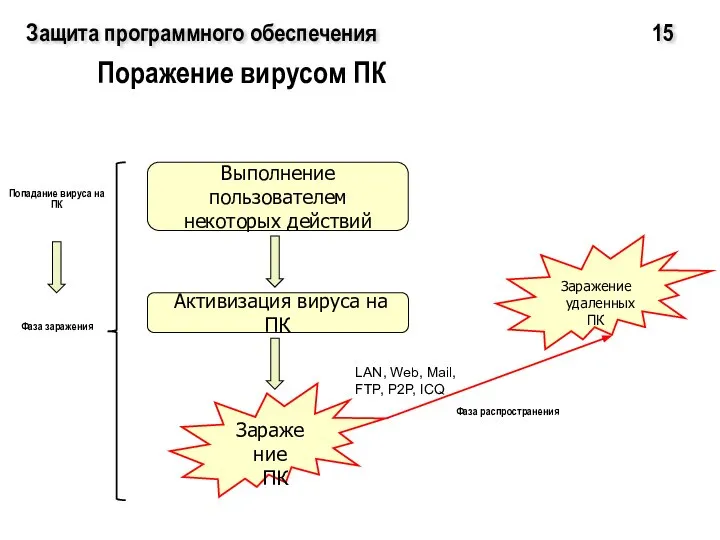

- 16. Поражение вирусом ПК Активизация вируса на ПК Выполнение пользователем некоторых действий Заражение ПК Фаза заражения Заражение

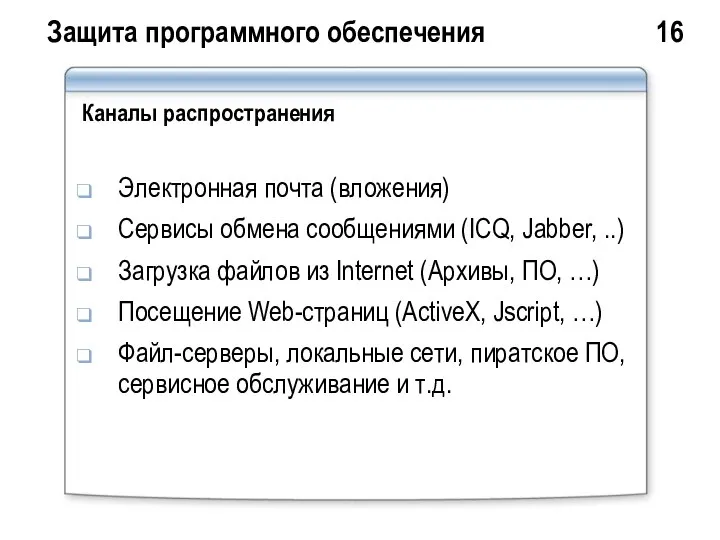

- 17. Защита программного обеспечения 16 Каналы распространения Электронная почта (вложения) Сервисы обмена сообщениями (ICQ, Jabber, ..) Загрузка

- 18. Защита программного обеспечения 17 Признаки проявления вируса Нестабильность работы ОС (замедление работы / зависания / перезагрузки

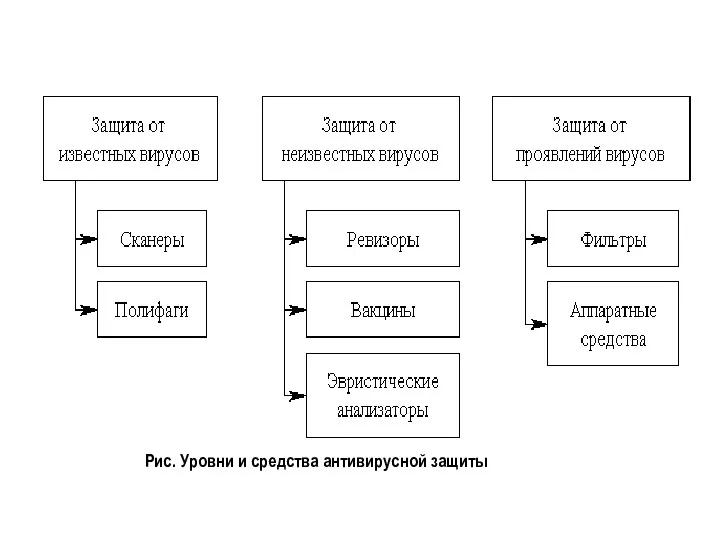

- 19. Защита программного обеспечения 18 Антивирусные средства защиты Известно, что нельзя добиться 100 %-й защиты ПК от

- 20. Рис. Уровни и средства антивирусной защиты

- 21. Защита программного обеспечения 20 Антивирусные средства защиты Основным средством борьбы с вирусом были и остаются антивирусные

- 22. Защита программного обеспечения 21 Антивирусные средства защиты Использование антивирусных мониторов — автоматическая проверка всех запускаемых программ,

- 23. Защита программного обеспечения 22 Антивирусные средства защиты Для защиты корпоративной интрасети используют специальные антивирусные прокси-серверы и

- 24. Защита программного обеспечения 23 Антивирусные средства защиты Правила использования средств антивирусной защиты Абсолютной защиты от вредоносных

- 25. Защита программного обеспечения 24 Антивирусные средства защиты Обязательному антивирусному контролю подлежит любая информация, получаемая по телекоммуникационным

- 26. Защита программного обеспечения 25 Антивирусные средства защиты Постоянно работать на персональном компьютере исключительно под правами пользователя,

- 27. Защита программного обеспечения 26 Антивирусные средства защиты Технологии обнаружения вирусов. Технологии, применяемые в антивирусах, можно разбить

- 28. Защита программного обеспечения 27 Антивирусные средства защиты 2) Технологии вероятностного анализа в свою очередь подразделяются на

- 29. Защита программного обеспечения 28 Антивирусные средства защиты б)Поведенческий анализ – технология, в которой решение о характере

- 30. Защита программного обеспечения 29 Антивирусные средства защиты в) Анализ контрольных сумм - это способ отслеживания изменений

- 31. Защита программного обеспечения 30 Антивирусные средства защиты Антивирусы, исходя из реализованного в них подхода к выявлению

- 32. Защита программного обеспечения 31 Антивирусные средства защиты вакцины по своему принципу действия подобны вирусам. Вакцина имплантируется

- 33. Защита программного обеспечения 32 Антивирусные средства защиты ревизоры обеспечивают слежение за состоянием файловой системы, используя для

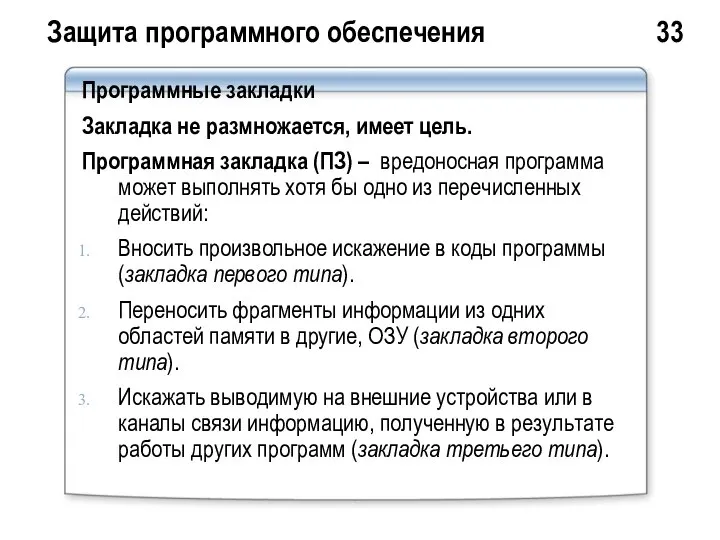

- 34. Защита программного обеспечения 33 Программные закладки Закладка не размножается, имеет цель. Программная закладка (ПЗ) – вредоносная

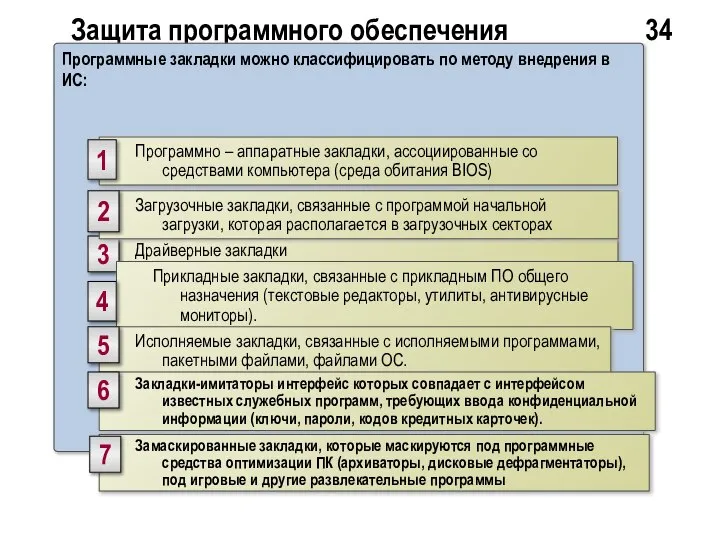

- 35. Защита программного обеспечения 34 Программные закладки можно классифицировать по методу внедрения в ИС: Программно – аппаратные

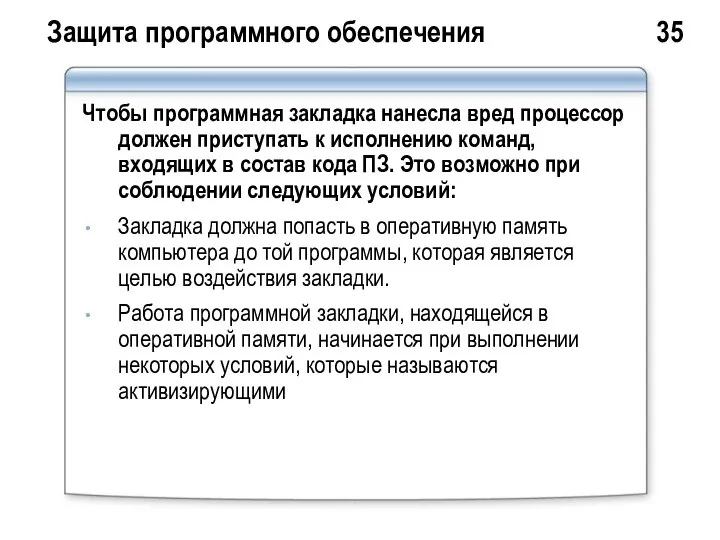

- 36. Защита программного обеспечения 35 Чтобы программная закладка нанесла вред процессор должен приступать к исполнению команд, входящих

- 37. Защита программного обеспечения 36 1. Копирование информации пользователя ИС (паролей, кодов, доступа ключей, конфиденциальных электронных документов),

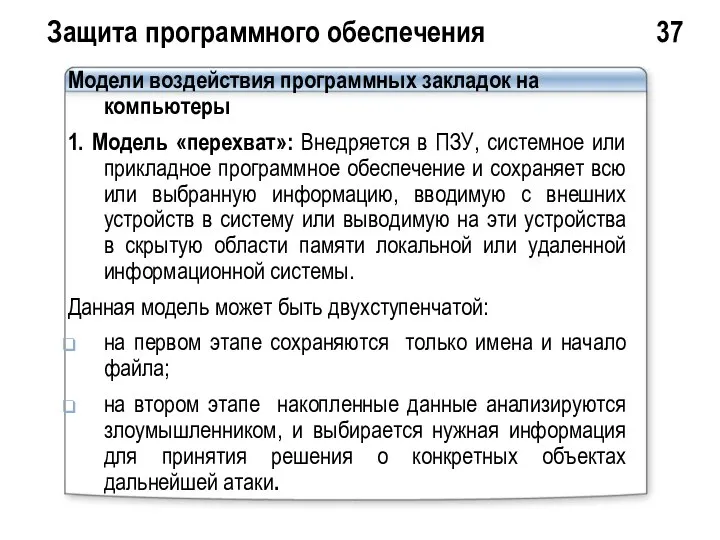

- 38. Защита программного обеспечения 37 Модели воздействия программных закладок на компьютеры 1. Модель «перехват»: Внедряется в ПЗУ,

- 39. Защита программного обеспечения 38 2. Модель «искажение». Программные закладки изменяют информацию, которая записывается в память системы,

- 40. Защита программного обеспечения 39 Динамическое искажение заключается в изменении каких-либо параметров системы или прикладных процессов при

- 41. Защита программного обеспечения 40 В рамках модели «искажение» реализуются такие ПЗ, действия которых основано на инициировании

- 42. Защита программного обеспечения 41 3. Модель «уборка мусора». Работа с конфиденциальными электронными документами обычно сводится к

- 43. Защита программного обеспечения 42 4. Модель «наблюдение». ПЗ встраивается в сетевое или телекоммуникационное программное обеспечение. Такое

- 44. Защита программного обеспечения 43 Программные закладки в бизнес-приложениях В большинстве компаний используются модифицированные или разработанные самостоятельно

- 45. Защита программного обеспечения 44 Удобным для нарушителя способом осуществления несанкционированного доступа к информации в компьютерных системах

- 46. Защита программного обеспечения 45 Таким образом, можно выделить следующие модели действий программных закладок: 1. перехват данных:

- 47. Защита программного обеспечения 46 3. уничтожение данных: a. уничтожение конфиденциальной пользовательской информации; b. инициирование программных и

- 48. Защита программного обеспечения 47 Расширения базового функционала Во многих случаях функционал стандартных бизнес-приложений может быть расширен

- 49. Защита программного обеспечения 48 Наряду с гибкостью и удобством такой подход к улучшению функциональности привносит в

- 50. Защита программного обеспечения 49 Заказная разработка ПО Стоит отдельно рассмотреть случай, когда бизнес-приложения разрабатывают специально для

- 51. Защита программного обеспечения 50 Если разработанное на заказ ПО будет использоваться в качестве информационных систем для

- 52. Защита программного обеспечения 51 Примеры использования программных закладок Следует заметить, что большинство закладок изначально устанавливается программистами

- 53. Защита программного обеспечения 52 Спустя некоторое время во всех компьютерах фирмы, на которых стояла указанная плата,

- 54. Защита программного обеспечения 53 Самым ярким примером действия программной закладки является военный конфликт в Персидском заливе.

- 55. Защита программного обеспечения 54 Троянские программы В данную категорию входят программы, осуществляющие различные несанкционированные пользователем действия:

- 56. Защита программного обеспечения 55 Единственная особенность этих программ заставляет классифицировать их как вредные троянские программы: отсутствие

- 57. Защита программного обеспечения 56 Trojan-PSW — воровство паролей Данное семейство объединяет троянские программы, «ворующие» различную информацию

- 58. Защита программного обеспечения 57 Trojan-Clicker — интернет-кликеры Семейство троянских программ, основная функция которых — организация несанкционированных

- 59. Защита программного обеспечения 58 Trojan-Dropper — инсталляторы прочих вредоносных программ Троянские программы этого класса написаны в

- 60. Защита программного обеспечения 59 Trojan-Proxy — троянские прокси-сервера Семейство троянских программ, скрытно осуществляющих анонимный доступ к

- 61. Защита программного обеспечения 60 Хакерские утилиты и прочие вредоносные программы К данной категории относятся: утилиты автоматизации

- 62. Защита программного обеспечения 61 Trojan-Notifier — оповещение об успешной атаке предназначены для сообщения своему «хозяину» о

- 63. Защита программного обеспечения 62 Клавиатурные шпионы Виды: 1.Имитаторы. 2.Фильтры. 3.Заместители. 1 Имитаторы Злоумышленник внедряет в ОС

- 64. Защита программного обеспечения 63 2. Фильтры Фильтры – охотятся за всеми данными, которые вводятся с клавиатуры.

- 65. Защита программного обеспечения 64 3.Заместители Заместители полностью подменяют собой программные модули, отвечающие за аутентификацию пользователей. Такие

- 66. Защита программного обеспечения 65 Защита от программных закладок Задача защиты от ПЗ включает три подзадачи не

- 67. Защита программного обеспечения 66 Защита от внедрения программных закладок Универсальными средствами защиты от внедрения ПЗ является

- 68. Защита программного обеспечения 67 Выявление внедренной программной закладки Необходимо выявить признаки присутствия кода ПЗ в компьютерной

- 69. Защита программного обеспечения 68 Как выявить троянца: Программные средства, предназначенные для защиты от троянцев, используют согласование

- 70. Защита программного обеспечения 69 Защита бизнес-приложений от программных закладок Организационный способ защиты Организационный подход к защите

- 71. Защита программного обеспечения 70 Технический способ защиты При техническом подходе разработанное самостоятельно или на заказ программное

- 72. Защита программного обеспечения 71 Парольные взломщики Это специальные программы, которые служат для взлома ОС. Атаке подвергается

- 73. Защита программного обеспечения 72 Парольная защита системы UNIX etc/passwd bill:5-d35 d35 – зашифрованный пароль (шифруется процедурой

- 74. Защита программного обеспечения 73 Парольная защита Windows Все учетные записи хранятся в БД SAM (Security Account

- 76. Скачать презентацию

Системы случайных величин

Системы случайных величин Речной туризм

Речной туризм Антигистаминные препараты

Антигистаминные препараты Скандинавская мифология

Скандинавская мифология Новогодняя сказка (для чтения) - презентация для начальной школы

Новогодняя сказка (для чтения) - презентация для начальной школы Силовые трансформаторы и автотрансформаторы

Силовые трансформаторы и автотрансформаторы Туберкулёз Лекция

Туберкулёз Лекция Иконография

Иконография December extortion

December extortion Презентация на тему "Химия жизни. Наследственные болезни, их профилактика и лечение" - скачать презентации по Медицине

Презентация на тему "Химия жизни. Наследственные болезни, их профилактика и лечение" - скачать презентации по Медицине Вывод текста и шрифты

Вывод текста и шрифты  c Метрология, погрешность измерений

c Метрология, погрешность измерений Ислам. История возникновения

Ислам. История возникновения Презентация Законность и правопорядок

Презентация Законность и правопорядок ПОДРЯДНЫЕ ТОРГИ КАК ЭФФЕКТИВНЫЙ СПОСОБ ФОРМИРОВАНИЯ ОТНОШЕНИЙ МЕЖДУ ЗАКАЗЧИКОМ И ПОДРЯДЧИКОМ

ПОДРЯДНЫЕ ТОРГИ КАК ЭФФЕКТИВНЫЙ СПОСОБ ФОРМИРОВАНИЯ ОТНОШЕНИЙ МЕЖДУ ЗАКАЗЧИКОМ И ПОДРЯДЧИКОМ Проект реконструкции и озеленения территории МКОУ Бутурлиновская ООШ № 9 г. Бутурлиновка Воронежской области

Проект реконструкции и озеленения территории МКОУ Бутурлиновская ООШ № 9 г. Бутурлиновка Воронежской области ИССЛЕДОВАТЕЛЬСКАЯ РАБОТА Лунёва Екатерина «ВОЛШЕБНЫЕ ПРЕВРАЩЕНИЯ» МОУ ДМИТРОВСКАЯ ГИМНАЗИЯ «ЛОГОС» 2008-2009 уч.г.

ИССЛЕДОВАТЕЛЬСКАЯ РАБОТА Лунёва Екатерина «ВОЛШЕБНЫЕ ПРЕВРАЩЕНИЯ» МОУ ДМИТРОВСКАЯ ГИМНАЗИЯ «ЛОГОС» 2008-2009 уч.г. Жидачівська ЗОШ І-ІІІст. №2

Жидачівська ЗОШ І-ІІІст. №2 Слабый пол во всех видах спорта

Слабый пол во всех видах спорта Говоры и диалекты линейных казаков Кубани

Говоры и диалекты линейных казаков Кубани Патрология. Лекция II. Священномученик Ириней Лионский. Период III века

Патрология. Лекция II. Священномученик Ириней Лионский. Период III века Презентация "Символика Древнего Египта" - скачать презентации по МХК

Презентация "Символика Древнего Египта" - скачать презентации по МХК Презентация "Классификация одежды" - скачать презентации по МХК

Презентация "Классификация одежды" - скачать презентации по МХК Прикладное программное обеспечение

Прикладное программное обеспечение Физическое воспитание

Физическое воспитание Эритроциты

Эритроциты  Особенности идеала красоты и костюма в Древнем Риме

Особенности идеала красоты и костюма в Древнем Риме ОРГАНИЗАЦИЯ ДЕЛОВОГО ОБЩЕНИЯ

ОРГАНИЗАЦИЯ ДЕЛОВОГО ОБЩЕНИЯ