Содержание

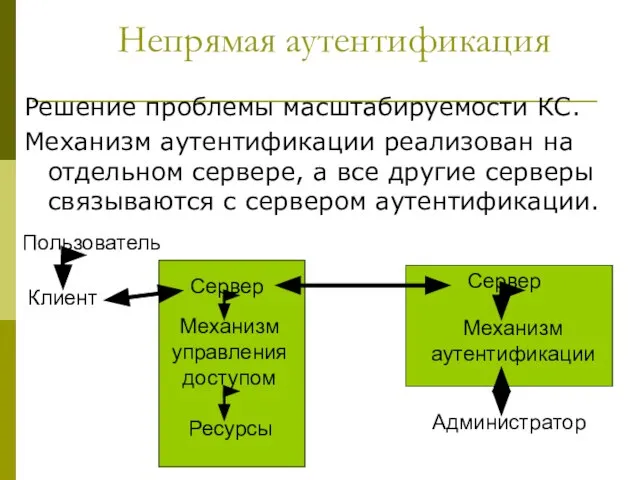

- 2. Непрямая аутентификация Решение проблемы масштабируемости КС. Механизм аутентификации реализован на отдельном сервере, а все другие серверы

- 3. Непрямая аутентификация Используются более сложные протоколы (RADIUS, Kerberos), выполнение которых начинается после попытки входа на какой-либо

- 4. Протокол RADIUS Remote Authentication Dial In User Service. Сервер доступа (NAS, Network Access Server) выступает в

- 5. Протокол RADIUS Аутентификация транзакций между агентом и сервером RADIUS осуществляется с использованием разделяемого ключа KR (ключа

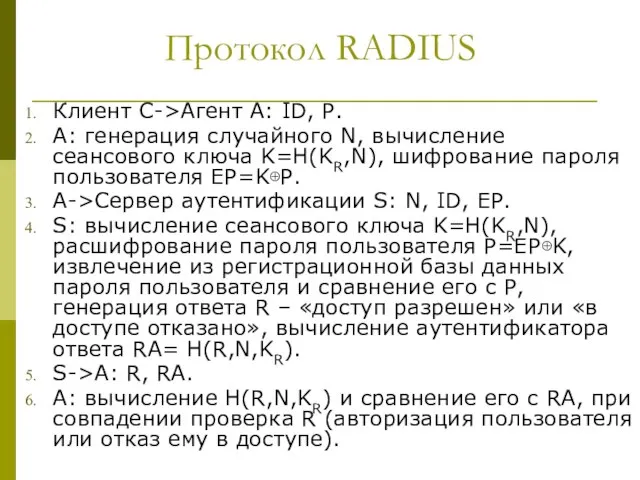

- 6. Протокол RADIUS Клиент C->Агент A: ID, P. A: генерация случайного N, вычисление сеансового ключа K=H(KR,N), шифрование

- 7. Протокол RADIUS Случайное значение N предназначено для вычисления уникального сеансового ключа шифрования пароля (защиты от перехвата

- 8. Протокол RADIUS Недостаток – при любом обращении пользователя к серверу удаленного доступа (агенту RADIUS) требуется проведение

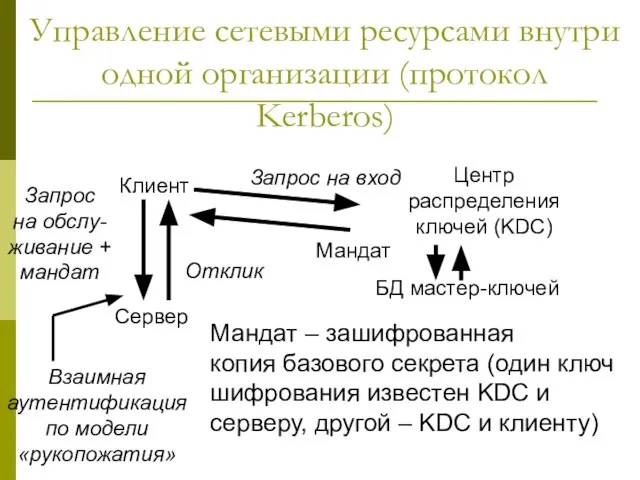

- 9. Управление сетевыми ресурсами внутри одной организации (протокол Kerberos) Клиент Сервер Запрос на обслу- живание + мандат

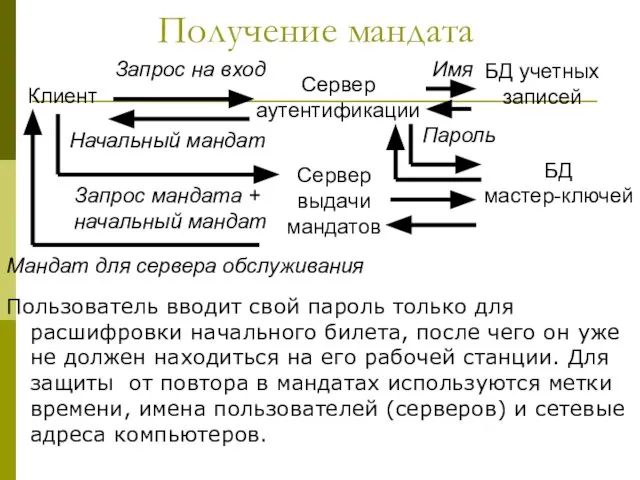

- 10. Получение мандата Пользователь вводит свой пароль только для расшифровки начального билета, после чего он уже не

- 11. Виртуальные частные сети Типовые угрозы безопасности открытых сетей передачи данных (типа Интернета): Анализ сетевого трафика. Подмена

- 12. Виртуальные частные сети (Virtual Private Network, VPN) Технология предназначена для защиты от перечисленных выше угроз и

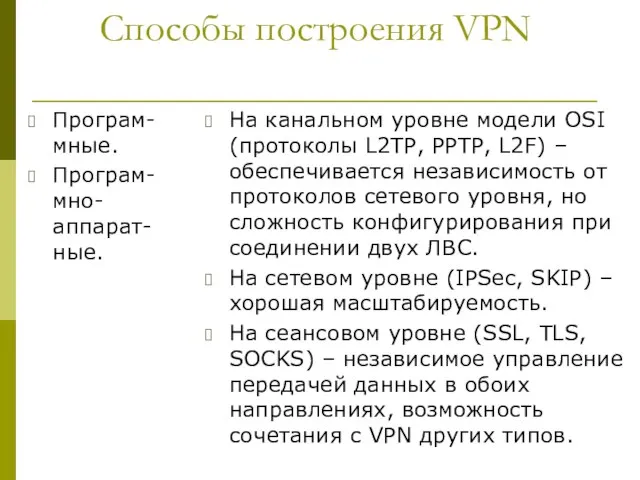

- 13. Способы построения VPN Програм-мные. Програм-мно-аппарат-ные. На канальном уровне модели OSI (протоколы L2TP, PPTP, L2F) – обеспечивается

- 14. Протокол IPSec

- 15. Протокол IPSec

- 16. Протокол IPSec Протокол аутентифицирующего заголовка (AH) предназначен для защиты от атак, связанных с несанкционированным изменением содержимого

- 17. Протокол ESP Обеспечивает шифрование данных исходного IP-пакета с использованием симметричного алгоритма и заранее согласованного ключа. Дополнительно

- 18. Режимы протокола IPSec Транспортный режим используется для шифрования поля данных IP пакета, содержащего протоколы транспортного уровня

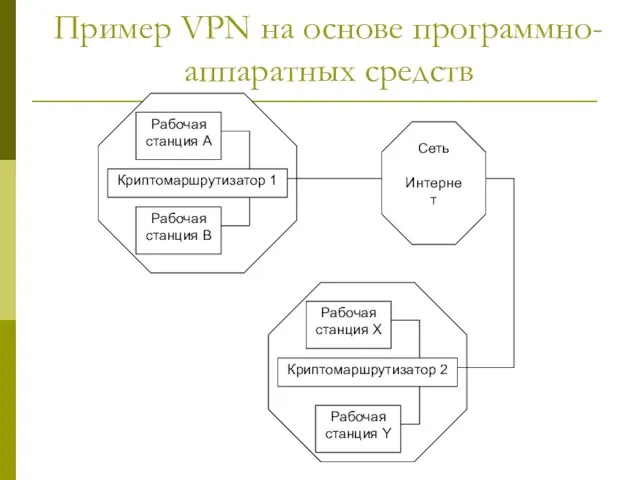

- 19. Пример VPN на основе программно-аппаратных средств

- 20. Модель (возможности) нарушителя знает топологию всей сети; знает IP-адреса хостов защищаемых подсетей (ЛВС организации); имеет образцы

- 21. Характеристики криптомаршрутизатора физическое разделение внешних (с сетью Интернет) и внутренних (с хостами обслуживаемой подсети) интерфейсов (например,

- 22. Криптомаршрутизатор

- 23. Алгоритм работы криптомаршрутизатора CR1 По таблице маршрутов ищется адрес криптомаршрутизатора, который обслуживает подсеть, содержащую получателя пакета

- 24. Алгоритм работы криптомаршрутизатора CR2 Из таблицы маршрутов извлекается сеансовый ключ связи CR1 и CR2. Выполняется расшифрование

- 25. Защита информации в глобальных сетях Межсетевые экраны (брандмауэры, firewalls). Сканеры уязвимостей (vulnerability assessment). Системы обнаружения атак

- 26. Межсетевые экраны Реализуют набор правил, которые определяют условия прохождения пакетов данных из одной части распределенной компьютерной

- 27. Межсетевые экраны В зависимости от уровня взаимодействия объектов сети основными разновидностями МСЭ являются: фильтрующие (экранирующие) маршрутизаторы,

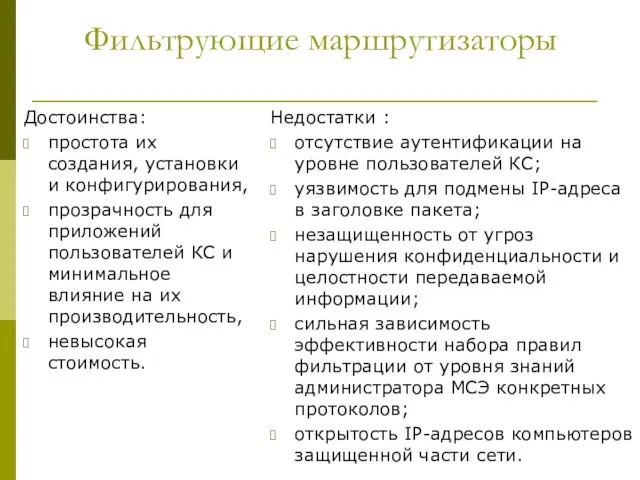

- 28. Фильтрующие маршрутизаторы Достоинства: простота их создания, установки и конфигурирования, прозрачность для приложений пользователей КС и минимальное

- 29. Шлюзы сеансового уровня Основные функции: контроль виртуального соединения между рабочей станцией защищенной части сети и хостом

- 30. Шлюзы сеансового уровня К достоинствам относятся также их простота и надежность программной реализации. К недостаткам –

- 31. Шлюзы прикладного уровня Не только исключают прямое взаимодействие между авторизованным клиентом из защищенной части сети и

- 32. Шлюзы прикладного уровня К основным функциям относятся: идентификация и аутентификация пользователя КС при попытке установить соединение;

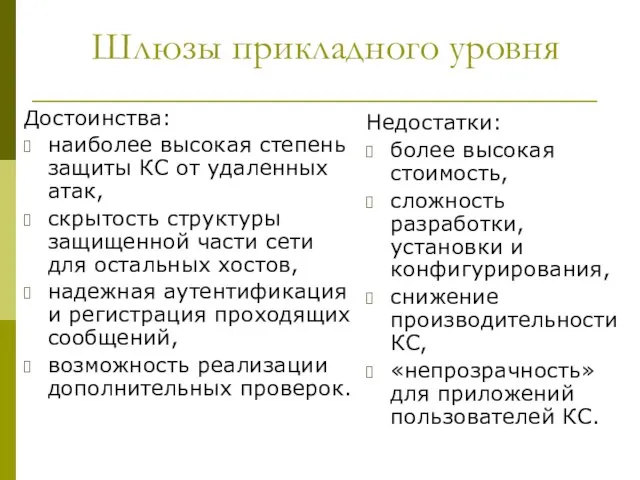

- 33. Шлюзы прикладного уровня Достоинства: наиболее высокая степень защиты КС от удаленных атак, скрытость структуры защищенной части

- 35. Скачать презентацию

Информационные технологии

Информационные технологии Бренд-страница GoPro для MOYO (перевод)

Бренд-страница GoPro для MOYO (перевод) System Test Specification

System Test Specification Хохломская роспись и компьютерная графика

Хохломская роспись и компьютерная графика Раздел 1 Обзор основ динамического анализа

Раздел 1 Обзор основ динамического анализа  Integrating Web Content

Integrating Web Content Сетевые технологии. Администрирование вычислительных сетей

Сетевые технологии. Администрирование вычислительных сетей Основные логические операции

Основные логические операции Глобальна компютерна мережа INTERNET

Глобальна компютерна мережа INTERNET Интернет-коммерция

Интернет-коммерция SQL Structured Query Language. JDBC, mysql

SQL Structured Query Language. JDBC, mysql Классические архитектуры ИС. (Лекция 9)

Классические архитектуры ИС. (Лекция 9) Память компьютера

Память компьютера slides10u-1 (1)

slides10u-1 (1) Проектирование информационных систем

Проектирование информационных систем Запросы для поисковых систем с использованием логических выражений

Запросы для поисковых систем с использованием логических выражений Неисправности в работе компьютера

Неисправности в работе компьютера Инструкция по использованию Telegram

Инструкция по использованию Telegram Здравый смысл и критическое мышление в программировании. Введение в программирование оконных (Windows)

Здравый смысл и критическое мышление в программировании. Введение в программирование оконных (Windows) Класс string

Класс string Интернет

Интернет Множество. Высказывания. Простые и сложные высказывания

Множество. Высказывания. Простые и сложные высказывания URL и HTTP. Краткий обзор

URL и HTTP. Краткий обзор Файловая система

Файловая система Обработка мультимедийной информации. Компьютерная презентация

Обработка мультимедийной информации. Компьютерная презентация Созд сайта

Созд сайта Вред и польза интернета

Вред и польза интернета Построение остовного (покрывающего) дерева графа

Построение остовного (покрывающего) дерева графа