Содержание

- 2. История систем с открытым ключом Идея криптографии с открытым ключом впервые появилась в 1976 г. в

- 3. История систем с открытым ключом Но только год спустя была опубликована первая (и наиболее успешная) криптосистема

- 4. История систем с открытым ключом Однако в конце 1990-ых годов выяснилось, что в 1969 году, более

- 5. История систем с открытым ключом Проблема создания работающего алгоритма шифрования с открытым ключом была решена новым

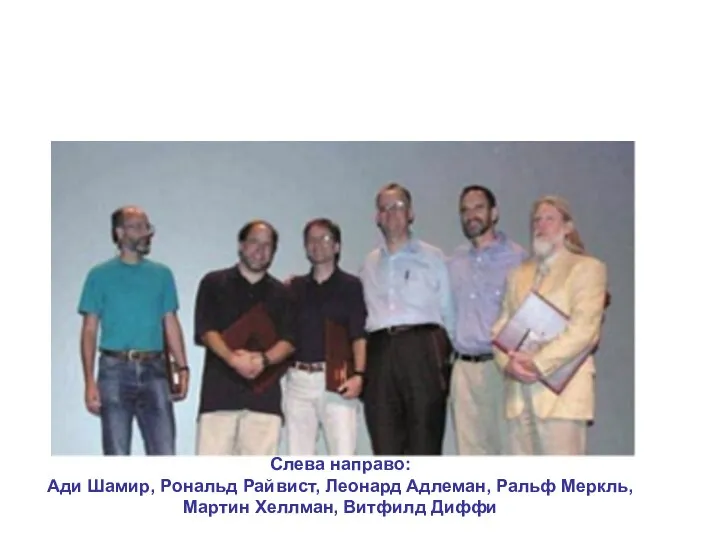

- 6. Слева направо: Ади Шамир, Рональд Райвист, Леонард Адлеман, Ральф Меркль, Мартин Хеллман, Витфилд Диффи

- 7. Основные принципы В симметричной криптографии каждая из переписывающихся сторон должна иметь копию общего секретного ключа, что

- 8. Основные принципы Открытый ключ может быть опубликован в справочнике наряду с именем пользователя. В результате любой

- 9. Основные принципы Причина работоспособности таких криптосистем: существует односторонняя математическая связь между открытым и секретным ключами, так

- 10. Односторонняя функция Таким образом, необходимо найти математическое преобразование, которое было бы сложно обратить (без знания специальной

- 11. Односторонние функции (неформальное определение) Односторонней называется функция обладающая двумя свойствами: а) существует полиномиальный алгоритм вычисления значений

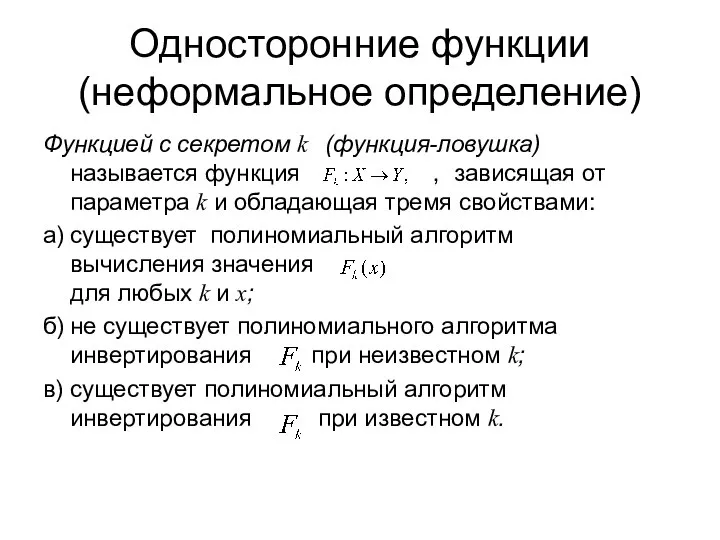

- 12. Односторонние функции (неформальное определение) Функцией с секретом k (функция-ловушка) называется функция , зависящая от параметра k

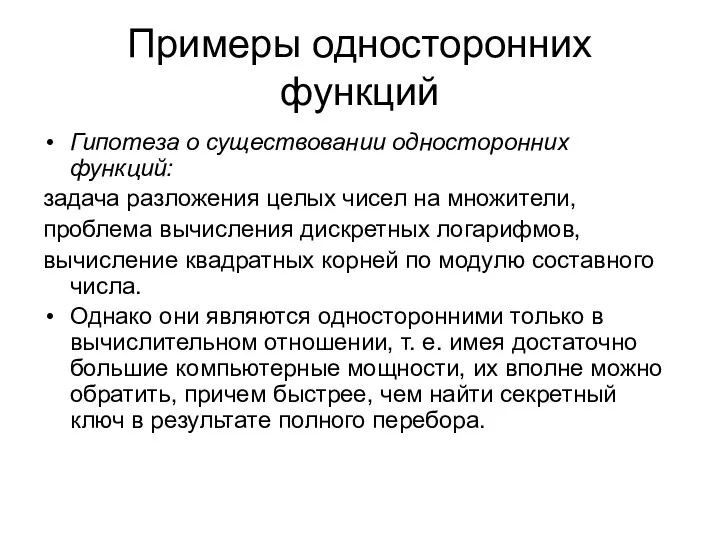

- 13. Примеры односторонних функций Гипотеза о существовании односторонних функций: задача разложения целых чисел на множители, проблема вычисления

- 14. Применение односторонних функций Применение односторонних функций в криптографии позволяет: организовать обмен шифрованными сообщениями с использованием только

- 15. Распределение ключей Диффи-Хеллмана - Меркля Протокол позволяет двум сторонам достигнуть соглашения о секретном ключе по открытому

- 16. Идея открытого распределения ключей р - большое простое число, х - произвольное натуральное число, - некоторый

- 17. Идея открытого распределения ключей Протокол выработки общего ключа. Алиса и Боб независимо друг от друга случайно

- 18. Идея открытого распределения ключей

- 20. Идея открытого распределения ключей (стойкость против пассивного противника) Ева может перехватить сообщения, то есть у Евы

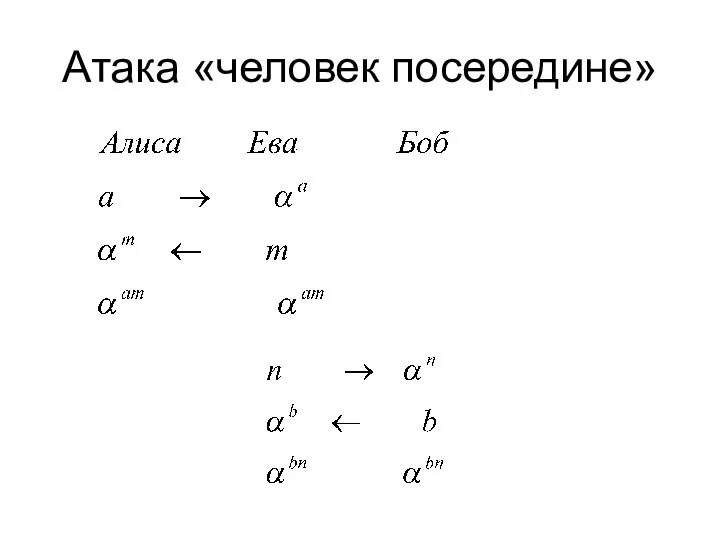

- 21. Атака «человек посередине»

- 22. Идея шифрования с открытым ключом Алиса хочет получать шифрованные сообщения, поэтому она выбирает какую-нибудь функцию-ловушку с

- 23. Идея шифрования с открытым ключом если теперь пользователь Боб хочет послать Алисе защищаемую информацию m ,

- 24. Идея шифрования с открытым ключом поскольку Алиса для своего секрета k умеет инвертировать , тo она

- 25. Идея цифровой подписи Пусть Алисе необходимо подписать сообщение m. Она, зная секрет k, находит такое s,

- 26. Идея цифровой подписи Боб хранит s в качестве доказательства того, что Алиса подписала сообщение m.

- 27. Идея цифровой подписи Сообщение, подписанное цифровой подписью, можно представлять себе как пару (m, s), где m

- 28. Свойства цифровой подписи Подписать сообщение m (решить ур-е ) может только абонент - обладатель данного секрета

- 30. Свойства цифровой подписи проверить подлинность подписи может любой абонент, знающий открытый ключ, т.е. саму функцию ,

- 31. Свойства цифровой подписи при возникновении споров отказаться от подписи невозможно в силу ее неподделываемости;

- 32. Свойства цифровой подписи подписанные сообщения (m,s) можно, не опасаясь ущерба, пересылать по любым каналам связи.

- 33. Регламентируется законодательством – Федеральный Закон РФ «Об Электронной цифровой подписи» № 1-ФЗ от 10.01.02

- 35. Скачать презентацию

Локальные вычислительные сети и их виды. Локальные вычислительные сети и их виды. Основные требования, предъявляемые к локал

Локальные вычислительные сети и их виды. Локальные вычислительные сети и их виды. Основные требования, предъявляемые к локал Устройство компьтера

Устройство компьтера Проектная деятельность на уроках информатики

Проектная деятельность на уроках информатики Архитектура, принципы построения современных вычислительных систем и комплексов. Вычислительные комплексы и сети систем РКО

Архитектура, принципы построения современных вычислительных систем и комплексов. Вычислительные комплексы и сети систем РКО АЛГОРИТМЫ В НАШЕЙ ЖИЗНИ урок информатики в 5 классе Учитель математики : Смолина Т.Г.

АЛГОРИТМЫ В НАШЕЙ ЖИЗНИ урок информатики в 5 классе Учитель математики : Смолина Т.Г. Қолданбалы программалар пакеті. Программалық жабдықтар

Қолданбалы программалар пакеті. Программалық жабдықтар Электронные таблицы Microsoft Excel

Электронные таблицы Microsoft Excel Инструменты и методы разработки интернет-проектов

Инструменты и методы разработки интернет-проектов Автоматизация комплекса задач менеджера отдела логистики ООО Эпсилон на платформе MS Access

Автоматизация комплекса задач менеджера отдела логистики ООО Эпсилон на платформе MS Access Занимательные задачи информатики. Задачи о лжецах

Занимательные задачи информатики. Задачи о лжецах Як ми виграли комп‘ютер. Гра-тест

Як ми виграли комп‘ютер. Гра-тест ИСПОЛЬЗОВАНИЕ СОВРЕМЕННЫХ ИНФОРМАЦИОННЫХ И КОММУНИКАЦИОННЫХ ТЕХНОЛОГИЙ В ОБРАЗОВАНИИ Презентация учебной дисциплины Москва -200

ИСПОЛЬЗОВАНИЕ СОВРЕМЕННЫХ ИНФОРМАЦИОННЫХ И КОММУНИКАЦИОННЫХ ТЕХНОЛОГИЙ В ОБРАЗОВАНИИ Презентация учебной дисциплины Москва -200 Кодирование

Кодирование Как делать анимацию

Как делать анимацию СРС-2

СРС-2 Blind date

Blind date Презентация "креативные индустрии" - скачать презентации по Информатике

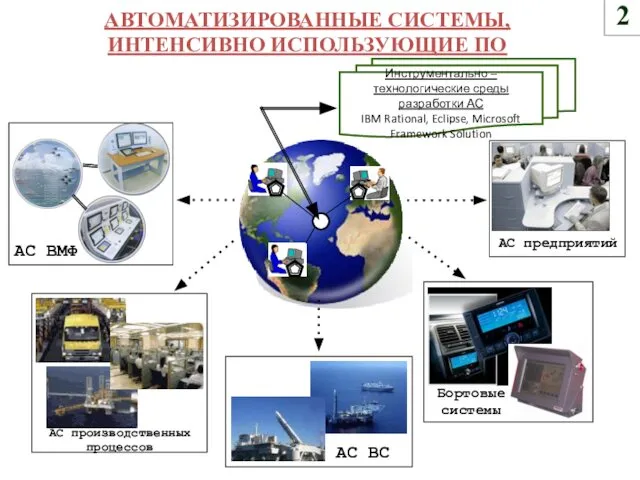

Презентация "креативные индустрии" - скачать презентации по Информатике Автоматизированные системы, интенсивно использующие ПО

Автоматизированные системы, интенсивно использующие ПО Процессы и задачи. Операционные системы. Лекция 2

Процессы и задачи. Операционные системы. Лекция 2 Использование версии 30 ПИ Судебное делопроизводство ГАС Правосудие

Использование версии 30 ПИ Судебное делопроизводство ГАС Правосудие Команды mmx/xmm

Команды mmx/xmm Компьютерные сети

Компьютерные сети Кодирование текстовой информации

Кодирование текстовой информации MagicDiagram.com

MagicDiagram.com Информатика в играх и задачах. Основы логики. 2 класс ( 1 урок)

Информатика в играх и задачах. Основы логики. 2 класс ( 1 урок) Алгоритмизация и программирование. Понятие, свойства и способы записи алгоритмов. (Тема 5)

Алгоритмизация и программирование. Понятие, свойства и способы записи алгоритмов. (Тема 5) Проектирование баз данных

Проектирование баз данных Среда программирования Scratch. Занятие 3

Среда программирования Scratch. Занятие 3