Содержание

- 2. Политика и модели безопасности в компьютерных системах Понятие политики и моделей безопасности информации в КС Субъектно-объектная

- 3. Понятие политики и моделей безопасности информации в КС (c) 2010, А.М. Кадан, кафедра системного программирования и

- 4. Политика и модель безопасности Политика безопасности организации совокупность руководящих принципов, правил, процедур, практических приемов или руководящих

- 5. Политика безопасности (интегральная совокупность норм и правил…) Многоуровневая схема: законодательный уровень (меры ограничительной направленности + направляющие

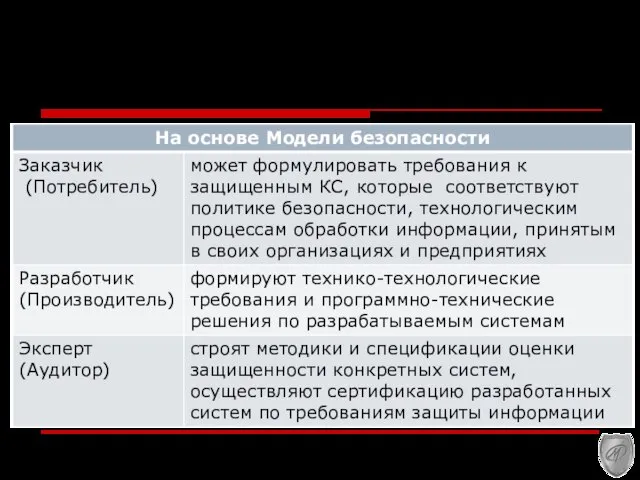

- 6. Модели безопасности служит для выбора и обоснования базовых принципов архитектуры защищенных КС, определяющих механизмы реализации средств

- 7. Модель безопасности включает модель компьютерной системы критерии, принципы или целевые функции защищенности и угроз формализованные правила,

- 8. Место моделей безопасности

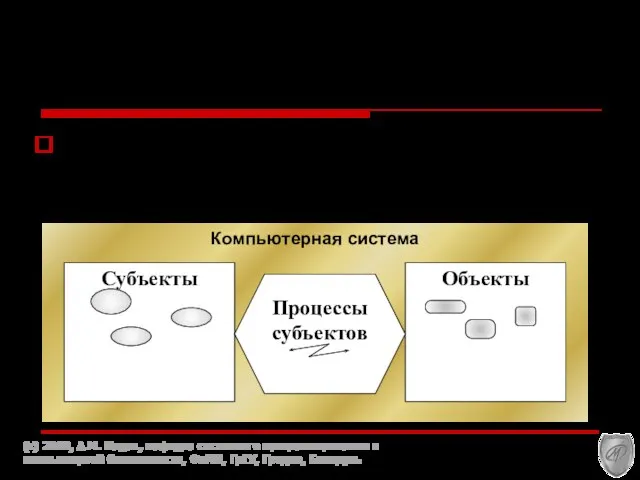

- 9. Субъектно-объектная модель КС в механизмах и процессах коллективного доступа к информационным ресурсам

- 10. Модель безопасности включает модель компьютерной системы критерии, принципы или целевые функции защищенности и угроз формализованные правила,

- 11. Модели компьютерных систем Большинство моделей КС относится к классу моделей конечных состояний (c) 2010, А.М. Кадан,

- 12. Субъект, объект, пользователь Субъект доступа активная сущность КС, которая может изменять состояние системы через порождение процессов

- 13. Свойства субъектов угрозы информации исходят от субъектов, изменяющих состояние объектов в КС субъекты-инициаторы могут порождать через

- 14. Субъектно-объектная модель КС в аспекте КБ. Основные положения В КС действует дискретное время. В каждый момент

- 15. Создание и ассоциации Все объекты делятся на 2 непересекающихся множества: объекты источники и объекты данные Create

- 16. Ассоциированные объекты Ассоциированные объекты могут быть разделены на два вида: функционально-ассоциированные объекты; влияют (определяют) на сами

- 17. Потоки информации Stream(sm , oi)→ oj – "поток информации от объекта oi(oj) к объекту oj(oi) в

- 18. Потоки информации Потоки информации могут быть только между объектами, а не между субъектом и объектом, в

- 19. Доступы. Правила разграничения доступа Поток всегда порождается субъектом доступа Доступом субъекта sm к объекту oj называется

- 20. Резюме Основа формализации политики разграничения доступа в моделях безопасности: правила разграничения доступа субъектов к объектам или

- 21. Аксиомы защищенности компьютерных систем А1. В любой момент времени любой субъект, объект (процесс, файл, устройство) д.б.

- 22. Аксиомы защищенности компьютерных систем А4. Все вопросы безопасности информации в КС описываются доступами субъектов к объектам

- 23. Политики безопасности компьютерных систем Политика избирательного (дискреционного) доступа множество PL задается явным образом внешним по отношению

- 25. Скачать презентацию

Power Point 2003

Power Point 2003 NET Development

NET Development Разработка проекта по созданию Web-платформы для фирмы по ремонту компьютерной и оргтехники

Разработка проекта по созданию Web-платформы для фирмы по ремонту компьютерной и оргтехники Информационные каналы

Информационные каналы Лекция 6. Методы анализа предметной области

Лекция 6. Методы анализа предметной области Презентация по информатике Мультимедийные технологии

Презентация по информатике Мультимедийные технологии  Сортировка и фильтрация в электронных таблицах

Сортировка и фильтрация в электронных таблицах Презентация "Причины сбоя работы ЭВМ" - скачать презентации по Информатике

Презентация "Причины сбоя работы ЭВМ" - скачать презентации по Информатике Базы данных

Базы данных Introduction to Arduino

Introduction to Arduino Устройство компьютера

Устройство компьютера Правовое регулирование сети Интернет

Правовое регулирование сети Интернет Проектирование внемашинного информационного обеспечения ИС

Проектирование внемашинного информационного обеспечения ИС ИНСТИТУЦИОНАЛЬНЫЕ РЕПОЗИТОРИИ: СОЗДАНИЕ И УПРАВЛЕНИЕ Пасынкова Галина Ильинична Зав. отделом НИБД НБ ДонНУЭТ

ИНСТИТУЦИОНАЛЬНЫЕ РЕПОЗИТОРИИ: СОЗДАНИЕ И УПРАВЛЕНИЕ Пасынкова Галина Ильинична Зав. отделом НИБД НБ ДонНУЭТ Кодирование информации. Алгоритмы перевода

Кодирование информации. Алгоритмы перевода ЛВС здания дистанции и связи станции Орск

ЛВС здания дистанции и связи станции Орск Презентация "Базы данных 9" - скачать презентации по Информатике

Презентация "Базы данных 9" - скачать презентации по Информатике Использование функций в С++ для АСУб и ЭВМб. Тема 3-2

Использование функций в С++ для АСУб и ЭВМб. Тема 3-2 Презентация "MSC.Dytran - 04" - скачать презентации по Информатике

Презентация "MSC.Dytran - 04" - скачать презентации по Информатике ZPG Ульбор

ZPG Ульбор Презентация "Компьютерные коммуникации. Виды компьютерных сетей" - скачать презентации по Информатике

Презентация "Компьютерные коммуникации. Виды компьютерных сетей" - скачать презентации по Информатике Тренинг Эффективные способы подготовки к дебатам

Тренинг Эффективные способы подготовки к дебатам Ввод и вывод в языке Pascal

Ввод и вывод в языке Pascal Этапы развития информационных технологий

Этапы развития информационных технологий CSS (Cascading Style Sheets)

CSS (Cascading Style Sheets) Подготовка и передача финансовых отчетов в Сбербанк

Подготовка и передача финансовых отчетов в Сбербанк Test design techniques

Test design techniques Работа с составными типами данных. Применение коллекций, записей и объектных типов

Работа с составными типами данных. Применение коллекций, записей и объектных типов