Презентация "Идентификация и аутентификация, управление доступом" - скачать презентации по Информатике

Содержание

- 2. Основные понятия Идентификацию и аутентификацию можно считать основой программно-технических средств безопасности, поскольку остальные сервисы рассчитаны на

- 3. Основные понятия Идентификация позволяет субъекту (пользователю, процессу, действующему от имени определенного пользователя, или иному аппаратно-программному компоненту)

- 4. Основные понятия (Заметим в скобках, что происхождение русскоязычного термина "аутентификация" не совсем понятно. Английское "authentication" скорее

- 5. Основные понятия Аутентификация бывает односторонней (обычно клиент доказывает свою подлинность серверу) и двусторонней (взаимной). Пример односторонней

- 6. Основные понятия Субъект может подтвердить свою подлинность, предъявив по крайней мере одну из следующих сущностей: нечто,

- 7. Основные понятия В открытой сетевой среде между сторонами идентификации/аутентификации не существует доверенного маршрута; это значит, что

- 8. Основные понятия Надежная идентификация и затруднена не только из-за сетевых угроз, но и по целому ряду

- 9. Основные понятия Современные средства идентификации/аутентификации должны поддерживать концепцию единого входа в сеть. Единый вход в сеть

- 10. Основные понятия Таким образом, необходимо искать компромисс между надежностью, доступностью по цене и удобством использования и

- 11. Парольная аутентификация Главное достоинство парольной аутентификации – простота и привычность. Пароли давно встроены в операционные системы

- 12. Парольная аутентификация Чтобы пароль был запоминающимся, его зачастую делают простым (имя подруги, название спортивной команды и

- 13. Парольная аутентификация Иногда пароли с самого начала не хранятся в тайне, так как имеют стандартные значения,

- 14. Парольная аутентификация Пароли нередко сообщают коллегам, чтобы те могли, например, подменить на некоторое время владельца пароля.

- 15. Парольная аутентификация Тем не менее, следующие меры позволяют значительно повысить надежность парольной защиты: наложение технических ограничений

- 16. Парольная аутентификация обучение пользователей; использование программных генераторов паролей (такая программа, основываясь на несложных правилах, может порождать

- 17. Одноразовые пароли Рассмотренные выше пароли можно назвать многоразовыми; их раскрытие позволяет злоумышленнику действовать от имени легального

- 18. Одноразовые пароли Наиболее известным программным генератором одноразовых паролей является система S/KEY компании Bellcore. Идея этой системы

- 19. Одноразовые пароли На этапе начального администрирования пользователя функция f применяется к ключу K n раз, после

- 20. Одноразовые пароли сервер применяет функцию f к полученному от пользователя значению и сравнивает результат с ранее

- 21. Одноразовые пароли На самом деле реализация устроена чуть сложнее (кроме счетчика, сервер посылает затравочное значение, используемое

- 22. Одноразовые пароли Другой подход к надежной аутентификации состоит в генерации нового пароля через небольшой промежуток времени

- 23. Сервер аутентификации Kerberos Kerberos – это программный продукт, разработанный в середине 1980-х годов в Массачусетском технологическом

- 24. Сервер аутентификации Kerberos Kerberos предназначен для решения следующей задачи. Имеется открытая (незащищенная) сеть, в узлах которой

- 25. Сервер аутентификации Kerberos Система Kerberos представляет собой доверенную третью сторону (то есть сторону, которой доверяют все),

- 26. Сервер аутентификации Kerberos Сервер, расшифровав билет, может сравнить его содержимое с дополнительной информацией, присланной клиентом. Совпадение

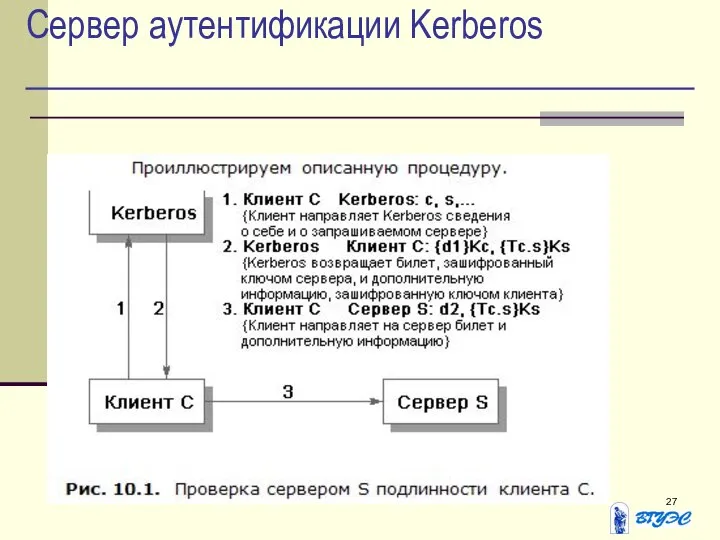

- 27. Сервер аутентификации Kerberos

- 28. Сервер аутентификации Kerberos Здесь c и s – сведения (например, имя), соответственно, о клиенте и сервере,

- 29. Идентификация/аутентификация с помощью биометрических данных Биометрия представляет собой совокупность автоматизированных методов идентификации и/или аутентификации людей на

- 30. Идентификация/аутентификация с помощью биометрических данных Биометрией во всем мире занимаются очень давно, однако долгое время все,

- 31. Идентификация/аутентификация с помощью биометрических данных В общем виде работа с биометрическими данными организована следующим образом. Сначала

- 32. Идентификация/аутентификация с помощью биометрических данных В дальнейшем для идентификации (и одновременно аутентификации) пользователя процесс снятия и

- 33. Идентификация/аутентификация с помощью биометрических данных Обычно биометрию применяют вместе с другими аутентификаторами, такими, например, как интеллектуальные

- 34. Идентификация/аутентификация с помощью биометрических данных Активность в области биометрии очень велика. Организован соответствующий консорциум (см. http://www.biometrics.org/),

- 35. Идентификация/аутентификация с помощью биометрических данных На наш взгляд, к биометрии следует относиться весьма осторожно. Необходимо учитывать,

- 36. Идентификация/аутентификация с помощью биометрических данных В-третьих, следует учитывать разницу между применением биометрии на контролируемой территории, под

- 37. Идентификация/аутентификация с помощью биометрических данных Но главная опасность состоит в том, что любая "пробоина" для биометрии

- 38. Управление доступом (Основные понятия) С традиционной точки зрения средства управления доступом позволяют специфицировать и контролировать действия,

- 39. Управление доступом (Основные понятия) Рассмотрим формальную постановку задачи в традиционной трактовке. Имеется совокупность субъектов и набор

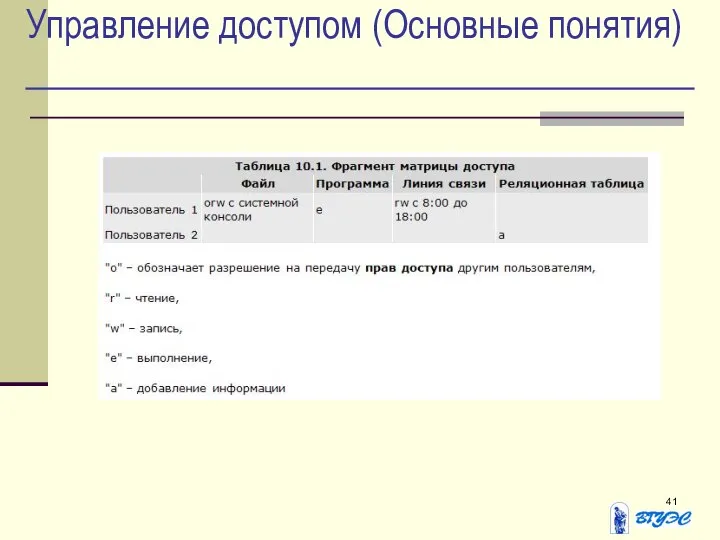

- 40. Управление доступом (Основные понятия) Отношение "субъекты-объекты" можно представить в виде матрицы доступа, в строках которой перечислены

- 41. Управление доступом (Основные понятия)

- 42. Управление доступом (Основные понятия) Тема логического управления доступом – одна из сложнейших в области информационной безопасности.

- 43. Управление доступом (Основные понятия) Для систем управления реляционными базами данных объект – это база данных, таблица,

- 44. Управление доступом (Основные понятия) Разнообразие объектов и применимых к ним операций приводит к принципиальной децентрализации логического

- 45. Управление доступом (Основные понятия) Так, до реляционных таблиц можно добраться не только средствами СУБД, но и

- 46. Управление доступом (Основные понятия) Следовательно, обмен данными между различными сервисами представляет особую опасность с точки зрения

- 47. Управление доступом (Основные понятия) При принятии решения о предоставлении доступа обычно анализируется следующая информация: идентификатор субъекта

- 48. Управление доступом (Основные понятия) Матрицу доступа, ввиду ее разреженности (большинство клеток – пустые), неразумно хранить в

- 49. Управление доступом (Основные понятия) Списки доступа – исключительно гибкое средство. С их помощью легко выполнить требование

- 50. Управление доступом (Основные понятия) Подавляющее большинство операционных систем и систем управления базами данных реализуют именно произвольное

- 51. Управление доступом (Основные понятия) Из-за рассеянности или некомпетентности сотрудника, владеющего секретной информацией, эту информацию могут узнать

- 52. Управление доступом (Основные понятия) Второй недостаток, который представляется основным, состоит в том, что права доступа существуют

- 53. Управление доступом (Основные понятия) Возвращаясь к вопросу представления матрицы доступа, укажем, что для этого можно использовать

- 54. Управление доступом (Основные понятия) Удобной надстройкой над средствами логического управления доступом является ограничивающий интерфейс, когда пользователя

- 55. Управление доступом (Основные понятия) В заключение подчеркнем важность управления доступом не только на уровне операционной системы,

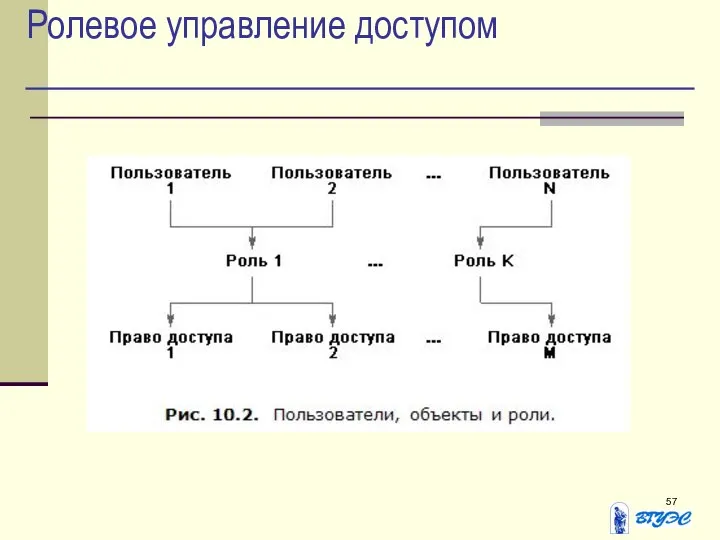

- 56. Ролевое управление доступом При большом количестве пользователей традиционные подсистемы управления доступом становятся крайне сложными для администрирования.

- 57. Ролевое управление доступом

- 58. Ролевое управление доступом Ролевой доступ нейтрален по отношению к конкретным видам прав и способам их проверки;

- 59. Ролевое управление доступом Ролевой доступ развивается более 10 лет (сама идея ролей, разумеется, значительно старше) как

- 60. Ролевое управление доступом Ролевое управление доступом оперирует следующими основными понятиями: пользователь (человек, интеллектуальный автономный агент и

- 61. Ролевое управление доступом операция (зависит от объекта; для файлов ОС – чтение, запись, выполнение и т.п.;

- 62. Ролевое управление доступом Ролям приписываются пользователи и права доступа; можно считать, что они (роли) именуют отношения

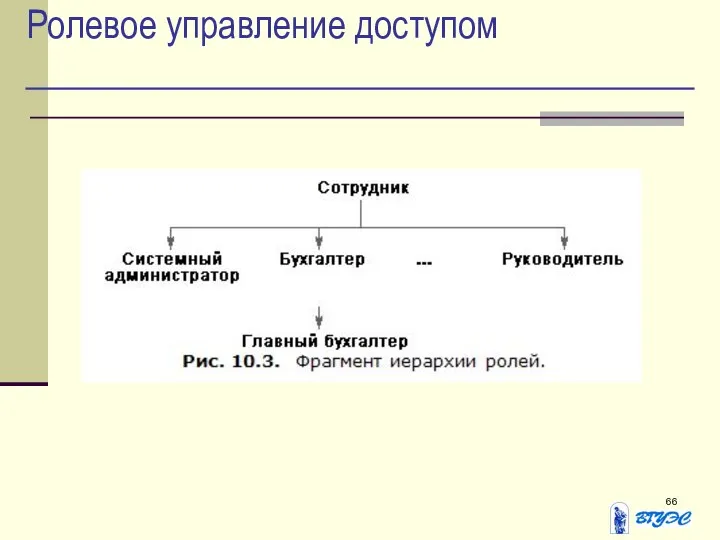

- 63. Ролевое управление доступом Между ролями может быть определено отношение частичного порядка, называемое наследованием. Если роль r2

- 64. Ролевое управление доступом Отношение наследования является иерархическим, причем права доступа и пользователи распространяются по уровням иерархии

- 65. Ролевое управление доступом Можно представить себе формирование иерархии ролей, начиная с минимума прав (и максимума пользователей),

- 66. Ролевое управление доступом

- 67. Ролевое управление доступом Для реализации еще одного упоминавшегося ранее важного принципа информационной безопасности вводится понятие разделения

- 68. Ролевое управление доступом Статическое разделение обязанностей налагает ограничения на приписывание пользователей ролям. В простейшем случае членство

- 69. Ролевое управление доступом При наличии наследования ролей ограничение приобретает несколько более сложный вид, но суть остается

- 70. Ролевое управление доступом Динамическое разделение обязанностей отличается от статического только тем, что рассматриваются роли, одновременно активные

- 71. Ролевое управление доступом Рассматриваемый проект стандарта содержит спецификации трех категорий функций, необходимых для администрирования РУД: Административные

- 72. Ролевое управление доступом Вспомогательные функции (обслуживание сеансов работы пользователей): открыть сеанс работы пользователя с активацией подразумеваемого

- 73. Ролевое управление доступом Все остальные функции отнесены к разряду необязательных. Это получение информации о правах, приписанных

- 74. Управление доступом в Java-среде Java – это объектно-ориентированная система программирования, поэтому и управление доступом в ней

- 75. Управление доступом в Java-среде Прежде всего, остановимся на эволюции модели безопасности Java. В JDK 1.0 была

- 76. Управление доступом в Java-среде В число ограничений, налагаемых "песочницей", входит запрет на доступ к локальной файловой

- 77. Управление доступом в Java-среде Чтобы справиться с этой проблемой, в JDK 1.1 ввели деление источников (точнее,

- 78. Управление доступом в Java-среде В JDK 1.2 сформировалась модель безопасности, используемая и в Java 2. От

- 79. Управление доступом в Java-среде Право – это абстрактное понятие, за которым, как и положено в объектной

- 80. Управление доступом в Java-среде Политика безопасности задает соответствие между источником и правами поступивших из него программ

- 81. Управление доступом в Java-среде Политика безопасности задает соответствие между источником и правами поступивших из него программ

- 82. Управление доступом в Java-среде нет понятия владельца ресурсов, который мог бы менять права; последние задаются исключительно

- 83. Управление доступом в Java-среде Весьма важным понятием в модели безопасности JDK 1.2 является контекст выполнения. Когда

- 84. Управление доступом в Java-среде На первый взгляд, учет контекста представляется логичным. Нельзя допускать, чтобы вызов какого-либо

- 85. Управление доступом в Java-среде К сожалению, подобные доводы противоречат одному из основных принципов объектного подхода –

- 86. Управление доступом в Java-среде Разработчики Java осознавали эту проблему. Чтобы справиться с ней, они ввели понятие

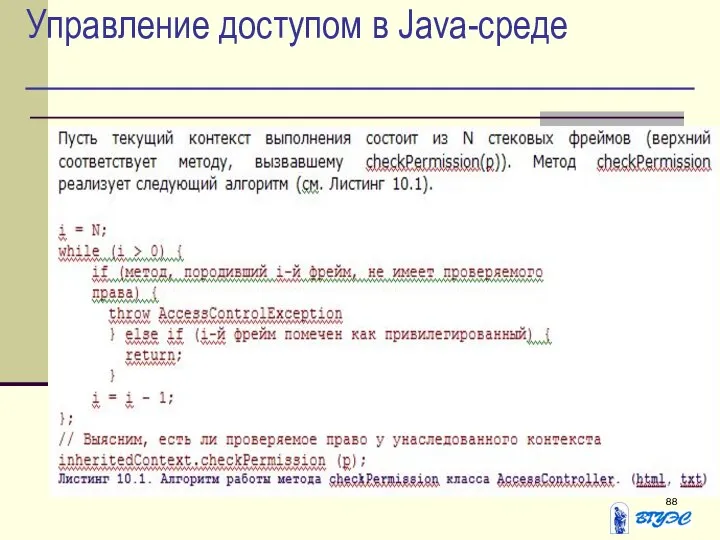

- 87. Управление доступом в Java-среде Рассмотрим дисциплину контроля прав доступа более формально. Класс AccessController (встроенный менеджер безопасности)

- 88. Управление доступом в Java-среде

- 89. Управление доступом в Java-среде Сначала в стеке ищется фрейм, не обладающий проверяемым правом. Проверка производится до

- 90. Управление доступом в Java-среде Выбранный подход имеет один недостаток – тяжеловесность реализации. В частности, при порождении

- 91. Управление доступом в Java-среде В целом средства управления доступом в JDK 1.2 можно оценить как "наполовину

- 92. Возможный подход к управлению доступом в распределенной объектной среде Представляется, что в настоящее время проблема управления

- 93. Возможный подход к управлению доступом в распределенной объектной среде На наш взгляд, необходимо объединить существующие подходы

- 94. Возможный подход к управлению доступом в распределенной объектной среде С каждым объектом ассоциирован набор интерфейсов, снабженных

- 95. Возможный подход к управлению доступом в распределенной объектной среде Объекты изолированы друг от друга. Единственным видом

- 96. Возможный подход к управлению доступом в распределенной объектной среде Предполагается также, что разрешение или запрет на

- 97. Возможный подход к управлению доступом в распределенной объектной среде Рассматривается задача разграничения доступа для выделенного контейнера

- 98. Возможный подход к управлению доступом в распределенной объектной среде При вызове метода мы будем разделять действия,

- 99. Возможный подход к управлению доступом в распределенной объектной среде Параметры методов могут быть входными и/или выходными.

- 100. Возможный подход к управлению доступом в распределенной объектной среде Структурируем множество всех ПРД, выделив четыре группы

- 101. Возможный подход к управлению доступом в распределенной объектной среде Правила, общие для всех объектов, входящих в

- 102. Возможный подход к управлению доступом в распределенной объектной среде правила, описывающие требования к семантике M; реализационные

- 103. Возможный подход к управлению доступом в распределенной объектной среде Метод M объекта O, потенциально доступный для

- 104. Возможный подход к управлению доступом в распределенной объектной среде Можно выделить три разновидности предикатов, соответствующих семантике

- 106. Скачать презентацию

Программы антивирусы и их основные характеристики

Программы антивирусы и их основные характеристики Презентация "Архив" - скачать презентации по Информатике

Презентация "Архив" - скачать презентации по Информатике Основные понятия баз данных

Основные понятия баз данных Приемы использования офисных приложений

Приемы использования офисных приложений Текстовая информация и компьютер

Текстовая информация и компьютер Информационная безопасность

Информационная безопасность КОДИРОВАНИЕ И ОБРАБОТКА ГРАФИЧЕСКОЙ И МУЛЬТИМЕДИЙНОЙ ИНФОРМАЦИИ Работу выполнили ученицы 9 «Б» класса Гордеева Татьяна и Шебарш

КОДИРОВАНИЕ И ОБРАБОТКА ГРАФИЧЕСКОЙ И МУЛЬТИМЕДИЙНОЙ ИНФОРМАЦИИ Работу выполнили ученицы 9 «Б» класса Гордеева Татьяна и Шебарш Среда программирования Visual Basic. Презентацию подготовила учитель информатики МБОУ СОШ №3 г. Светлого Нетесова Наталья Алекса

Среда программирования Visual Basic. Презентацию подготовила учитель информатики МБОУ СОШ №3 г. Светлого Нетесова Наталья Алекса Настройка ответной части DPI на примере Ethernet

Настройка ответной части DPI на примере Ethernet Работы учащихся в процессе освоения OpenOffice.org Writer

Работы учащихся в процессе освоения OpenOffice.org Writer  Папки и Файлы

Папки и Файлы Пример, как делать компьютерные игры через OpenOffice

Пример, как делать компьютерные игры через OpenOffice Объектно-ориентированное программирование и основные его принципы

Объектно-ориентированное программирование и основные его принципы Проектирование интерфейсов

Проектирование интерфейсов Разработала Савицкая Г.С. – учитель информатики ГОУ Гимназия № 284 Санкт-Петербург

Разработала Савицкая Г.С. – учитель информатики ГОУ Гимназия № 284 Санкт-Петербург Big Data. Революция в области хранения и обработки данных

Big Data. Революция в области хранения и обработки данных Системи. Класифікація та властивості систем. Загальні підходи до опису систем

Системи. Класифікація та властивості систем. Загальні підходи до опису систем Microsoft Office Excel

Microsoft Office Excel Презентация "Декодирование информации" - скачать презентации по Информатике

Презентация "Декодирование информации" - скачать презентации по Информатике Умный дом будущего

Умный дом будущего Системы счисления. Информатика (8 класс)

Системы счисления. Информатика (8 класс) Android development

Android development Словарь терминов по интернет рекламе

Словарь терминов по интернет рекламе Виды базы данных

Виды базы данных Ограничение и сортировка данных

Ограничение и сортировка данных Информационный калейдоскоп. Игра по информатике

Информационный калейдоскоп. Игра по информатике Алгоритмы. Мухамед бен Мусу

Алгоритмы. Мухамед бен Мусу Операции над множествами. Лекция 7

Операции над множествами. Лекция 7