Содержание

- 2. Основные понятия Под протоколированием понимается сбор и накопление информации о событиях, происходящих в информационной системе. У

- 3. Основные понятия Реализация протоколирования и аудита решает следующие задачи: обеспечение подотчетности пользователей и администраторов; обеспечение возможности

- 4. Основные понятия Протоколирование требует для своей реализации здравого смысла. Какие события регистрировать? С какой степенью детализации?

- 5. Основные понятия Разумный подход к упомянутым вопросам применительно к операционным системам предлагается в "Оранжевой книге", где

- 6. Основные понятия При протоколировании события рекомендуется записывать, по крайней мере, следующую информацию: дата и время события;

- 7. Основные понятия Еще одно важное понятие, фигурирующее в "Оранжевой книге", – выборочное протоколирование, как в отношении

- 8. Основные понятия Возвращаясь к целям протоколирования и аудита, отметим, что обеспечение подотчетности важно в первую очередь

- 9. Основные понятия Реконструкция последовательности событий позволяет выявить слабости в защите сервисов, найти виновника вторжения, оценить масштабы

- 10. Основные понятия Выявление и анализ проблем могут помочь улучшить такой параметр безопасности, как доступность. Обнаружив узкие

- 11. Активный аудит (основные понятия) Под подозрительной активностью понимается поведение пользователя или компонента информационной системы, являющееся злоумышленным

- 12. Активный аудит (основные понятия) Активность, не соответствующую политике безопасности, целесообразно разделить на атаки, направленные на незаконное

- 13. Активный аудит (основные понятия) Атаки нарушают любую осмысленную политику безопасности. Иными словами, активность атакующего является разрушительной

- 14. Активный аудит (основные понятия) Сигнатура атаки – это совокупность условий, при выполнении которых атака считается имеющей

- 15. Активный аудит (основные понятия) Действия, выполняемые в рамках имеющихся полномочий, но нарушающие политику безопасности, мы будем

- 16. Активный аудит (основные понятия) Выделение злоупотреблений полномочиями в отдельную группу неправомерных действий, выявляемых средствами активного аудита,

- 17. Активный аудит (основные понятия) Нетипичное поведение выявляется статистическими методами. В простейшем случае применяют систему порогов, превышение

- 18. Активный аудит (основные понятия) Применительно к средствам активного аудита различают ошибки первого и второго рода: пропуск

- 19. Активный аудит (основные понятия) Основные достоинства статистического подхода – универсальность и обоснованность решений, потенциальная способность обнаруживать

- 20. Активный аудит (основные понятия) Средства активного аудита могут располагаться на всех линиях обороны информационной системы. На

- 21. Активный аудит (основные понятия) Важно отметить, что активный аудит, в принципе, способен обеспечить защиту от атак

- 22. Активный аудит (основные понятия) Было бы наивно ожидать полного решения подобных проблем в ближайшее время. (Оперативное

- 23. Функциональные компоненты и архитектура В составе средств активного аудита можно выделить следующие функциональные компоненты: компоненты генерации

- 24. Функциональные компоненты и архитектура компоненты извлечения регистрационной информации (сенсоры). Обычно различают сетевые и хостовые сенсоры, имея

- 25. Функциональные компоненты и архитектура компоненты анализа информации, поступившей от сенсоров. В соответствии с данным выше определением

- 26. Функциональные компоненты и архитектура компоненты принятия решений и реагирования ("решатели"). "Решатель" может получать информацию не только

- 27. Функциональные компоненты и архитектура компоненты, играющие роль организующей оболочки для менеджеров активного аудита, называемые мониторами и

- 28. Функциональные компоненты и архитектура Средства активного аудита строятся в архитектуре менеджер/агент. Основными агентскими компонентами являются сенсоры.

- 29. Функциональные компоненты и архитектура Подчеркнем важность интерфейсных компонентов. Они полезны как с внутренней для средств активного

- 30. Функциональные компоненты и архитектура Обратим также внимание на архитектурную общность средств активного аудита и управления, являющуюся

- 31. Шифрование Мы приступаем к рассмотрению криптографических сервисов безопасности, точнее, к изложению элементарных сведений, помогающих составить общее

- 32. Шифрование Шифрование – наиболее мощное средство обеспечения конфиденциальности. Во многих отношениях оно занимает центральное место среди

- 33. Шифрование В большинстве случаев и шифрование, и контроль целостности играют глубоко инфраструктурную роль, оставаясь прозрачными и

- 34. Шифрование Различают два основных метода шифрования: симметричный и асимметричный. В первом из них один и тот

- 35. Шифрование Рис. 11.1 иллюстрирует использование симметричного шифрования. Для определенности мы будем вести речь о защите сообщений,

- 36. Шифрование

- 37. Шифрование Основным недостатком симметричного шифрования является то, что секретный ключ должен быть известен и отправителю, и

- 38. Шифрование В асимметричных методах используются два ключа. Один из них, несекретный (он может публиковаться вместе с

- 39. Шифрование

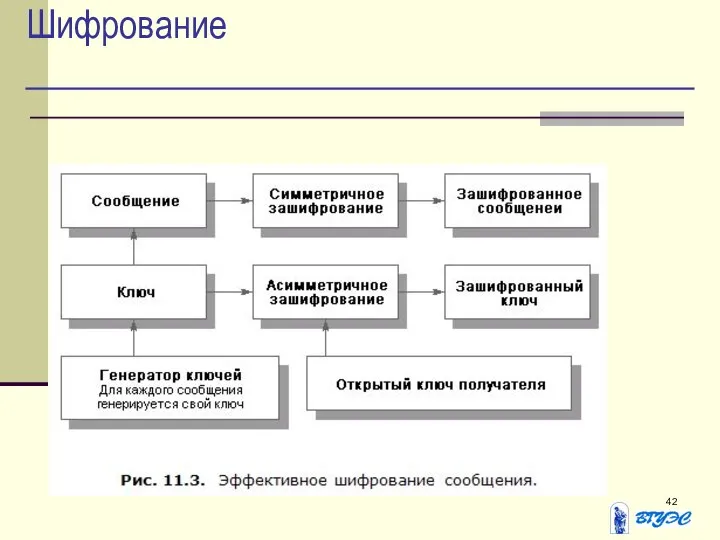

- 40. Шифрование Существенным недостатком асимметричных методов шифрования является их низкое быстродействие, поэтому данные методы приходится сочетать с

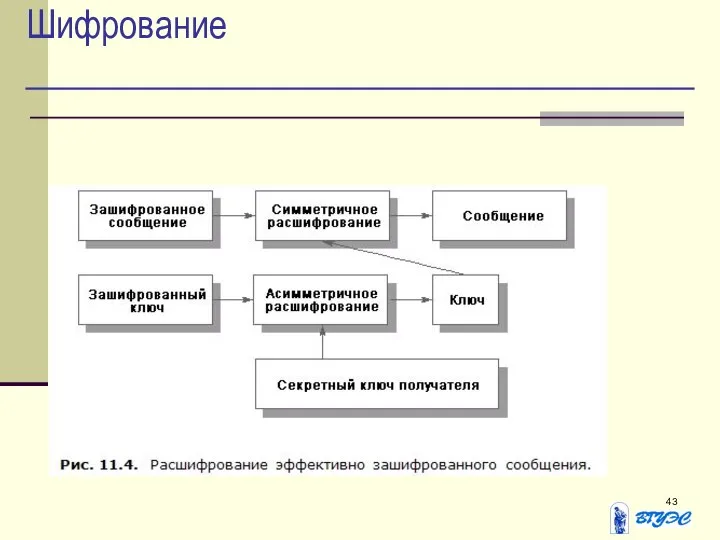

- 41. Шифрование Рис. 11.3 иллюстрирует эффективное шифрование, реализованное путем сочетания симметричного и асимметричного методов. На рис. 11.4

- 42. Шифрование

- 43. Шифрование

- 44. Шифрование Определенное распространение получила разновидность симметричного шифрования, основанная на использовании составных ключей. Идея состоит в том,

- 45. Шифрование Порядок работы с составными ключами – хороший пример следования принципу разделения обязанностей. Он позволяет сочетать

- 46. Шифрование Многие криптографические алгоритмы в качестве одного из параметров требуют псевдослучайное значение, в случае предсказуемости которого

- 47. Контроль целостности Криптографические методы позволяют надежно контролировать целостность как отдельных порций данных, так и их наборов

- 48. Контроль целостности Хэш-функция – это труднообратимое преобразование данных (односторонняя функция), реализуемое, как правило, средствами симметричного шифрования

- 49. Контроль целостности Пусть имеются данные, целостность которых нужно проверить, хэш-функция и ранее вычисленный результат ее применения

- 50. Контроль целостности Рассмотрим теперь применение асимметричного шифрования для выработки и проверки электронной цифровой подписи. Пусть E(T)

- 51. Шифрование

- 52. Шифрование

- 53. Контроль целостности Из равенства E(S') = h(T') следует, что S' = D(h(T') (для доказательства достаточно применить

- 54. Контроль целостности Два российских стандарта, ГОСТ Р 34.10-94 "Процедуры выработки и проверки электронной цифровой подписи на

- 55. Контроль целостности Для контроля целостности последовательности сообщений (то есть для защиты от кражи, дублирования и переупорядочения

- 56. Цифровые сертификаты При использовании асимметричных методов шифрования (и, в частности, электронной цифровой подписи) необходимо иметь гарантию

- 57. Цифровые сертификаты Удостоверяющий центр – это компонент глобальной службы каталогов, отвечающий за управление криптографическими ключами пользователей.

- 58. Цифровые сертификаты открытые ключи владельца сертификата (ключей может быть несколько); идентификаторы алгоритмов, ассоциированных с открытыми ключами

- 59. Цифровые сертификаты Цифровые сертификаты обладают следующими свойствами: любой пользователь, знающий открытый ключ удостоверяющего центра, может узнать

- 60. Цифровые сертификаты криптографических ключей и управления ими, однако даются некоторые общие рекомендации. В частности, оговаривается, что

- 62. Скачать презентацию

Протокол ARP

Протокол ARP  Аппаратная реализация компьютера

Аппаратная реализация компьютера Средства массовой информации (СМИ)

Средства массовой информации (СМИ) Разработка программного обеспечения игры Into Arcane

Разработка программного обеспечения игры Into Arcane Використання тригерів при створенні інтерактивних навчальних презентацій у Microsoft Power Point

Використання тригерів при створенні інтерактивних навчальних презентацій у Microsoft Power Point Техника безопасности на рабочем месте (Компьютерный класс)

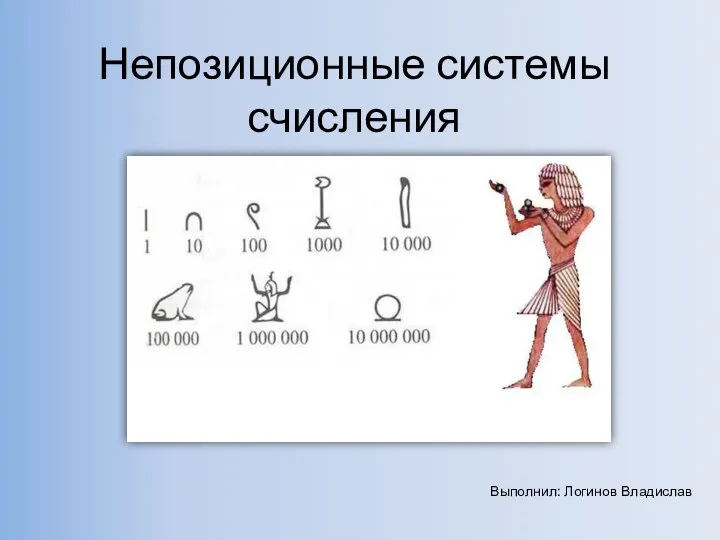

Техника безопасности на рабочем месте (Компьютерный класс) Непозиционная система счисления

Непозиционная система счисления Программы для проектирования систем отопления и водоснабжения

Программы для проектирования систем отопления и водоснабжения Создание 2D игры

Создание 2D игры Арифметические операции в позиционных системах счисления

Арифметические операции в позиционных системах счисления Искусственный интеллект

Искусственный интеллект Интернет. История. Структура. Сервисы

Интернет. История. Структура. Сервисы Несколько активностей. Лекция №5

Несколько активностей. Лекция №5 Операції над об'єктами файлової системи

Операції над об'єктами файлової системи Графические формы свертывания информации. Визуализация информации при создания инфографики. (Тема 8)

Графические формы свертывания информации. Визуализация информации при создания инфографики. (Тема 8) Реляционная модель данных. (Лекция 3)

Реляционная модель данных. (Лекция 3) Портфолио работ. Информационные технологии в профессиональной деятельности

Портфолио работ. Информационные технологии в профессиональной деятельности Preventive & Proactive Action Using VHMS / WebCARE

Preventive & Proactive Action Using VHMS / WebCARE Современные веб-технологии

Современные веб-технологии Стандарт DSA - Digital Signature Algorithm

Стандарт DSA - Digital Signature Algorithm Подготовка к ОГЭ: задача 13 (системы счисления)

Подготовка к ОГЭ: задача 13 (системы счисления) Автор: Учитель информатики и ИКТ МБОУ СОШ №4, г. Светлограда Купцова Л.В.

Автор: Учитель информатики и ИКТ МБОУ СОШ №4, г. Светлограда Купцова Л.В.  Многопоточность

Многопоточность Error price

Error price Представление числовой информации в компьютере информатика

Представление числовой информации в компьютере информатика  Поколения ЭВМ

Поколения ЭВМ Введение в технологию баз данных

Введение в технологию баз данных Перевод чисел из 2сс в системы счисления с основаниям 2

Перевод чисел из 2сс в системы счисления с основаниям 2