Содержание

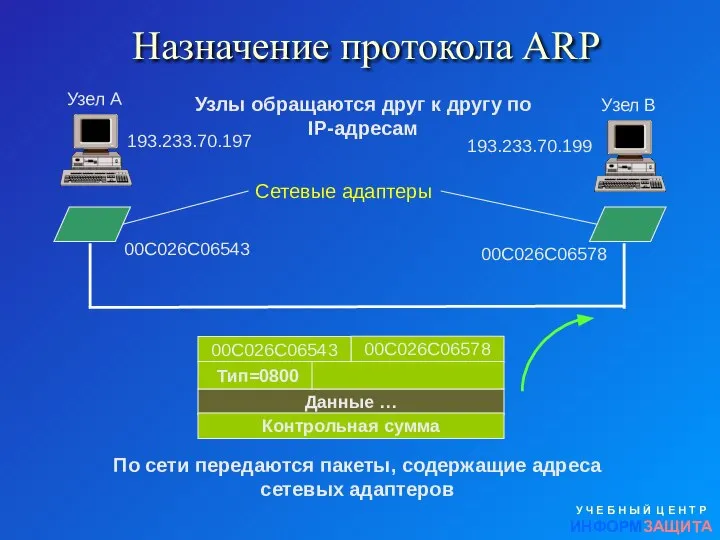

- 2. Назначение протокола ARP У Ч Е Б Н Ы Й Ц Е Н Т Р ИНФОРМЗАЩИТА

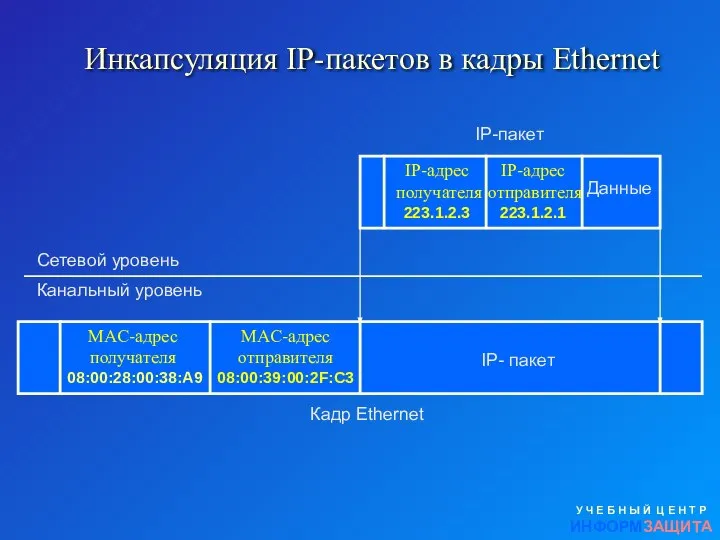

- 3. Инкапсуляция IP-пакетов в кадры Ethernet У Ч Е Б Н Ы Й Ц Е Н Т

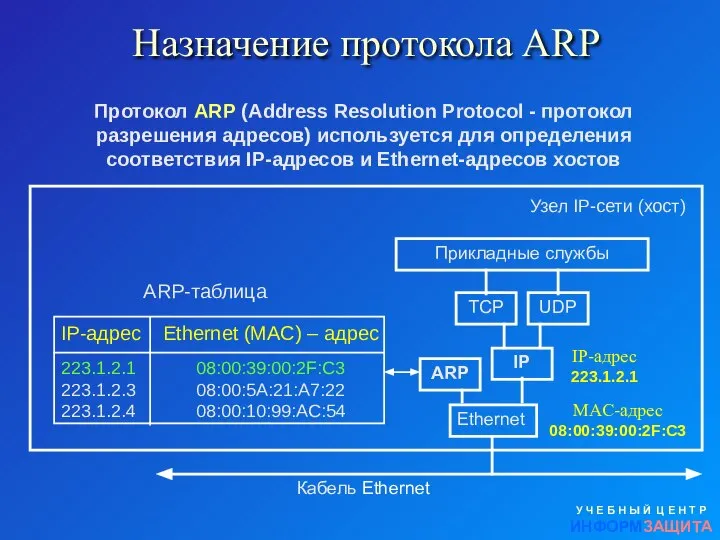

- 4. Назначение протокола ARP У Ч Е Б Н Ы Й Ц Е Н Т Р ИНФОРМЗАЩИТА

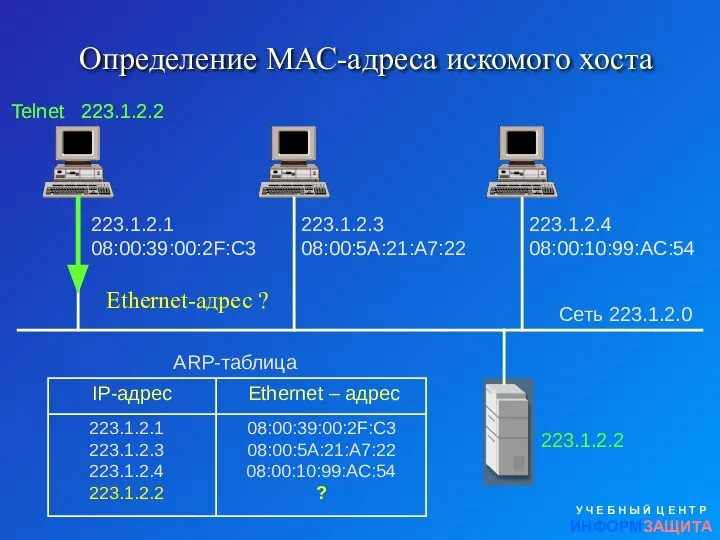

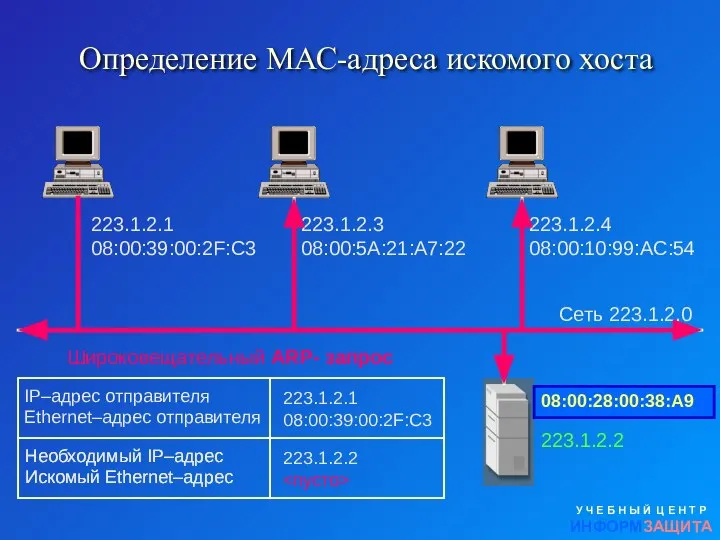

- 5. Определение МАС-адреса искомого хоста У Ч Е Б Н Ы Й Ц Е Н Т Р

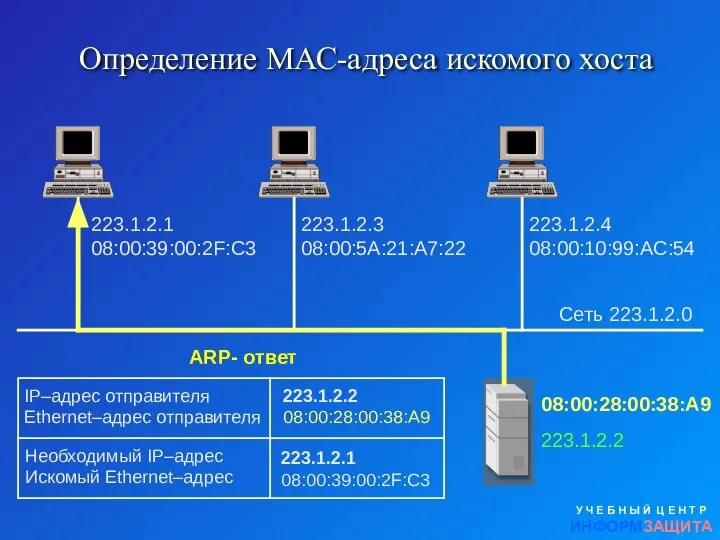

- 6. Определение МАС-адреса искомого хоста У Ч Е Б Н Ы Й Ц Е Н Т Р

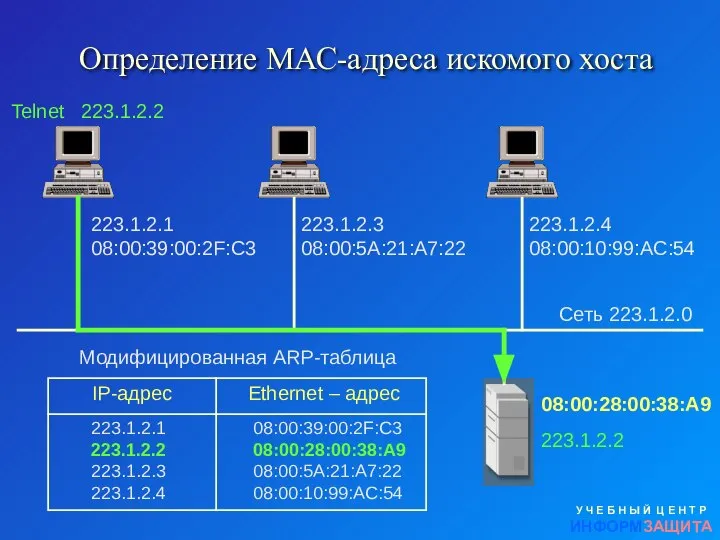

- 7. Определение МАС-адреса искомого хоста У Ч Е Б Н Ы Й Ц Е Н Т Р

- 8. Определение МАС-адреса искомого хоста У Ч Е Б Н Ы Й Ц Е Н Т Р

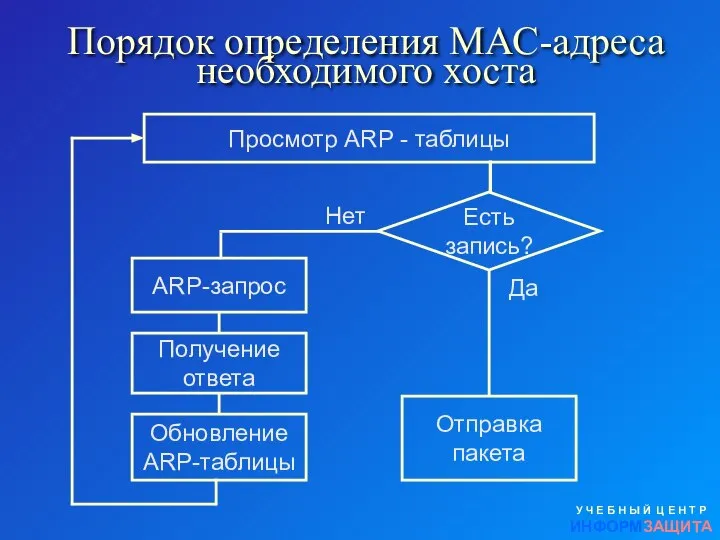

- 9. Порядок определения МАС-адреса необходимого хоста У Ч Е Б Н Ы Й Ц Е Н Т

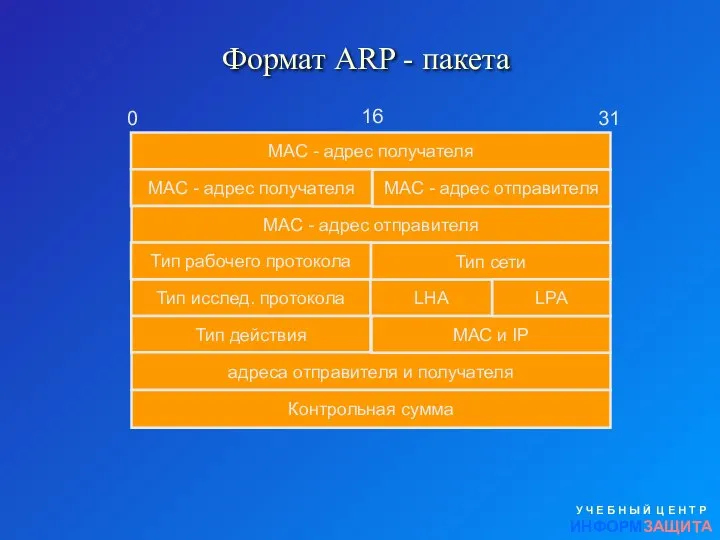

- 10. Формат ARP - пакета У Ч Е Б Н Ы Й Ц Е Н Т Р

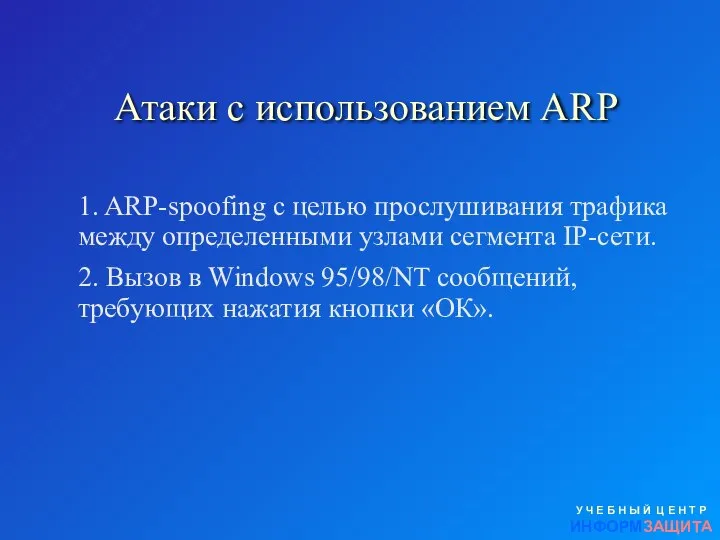

- 11. Атаки с использованием ARP У Ч Е Б Н Ы Й Ц Е Н Т Р

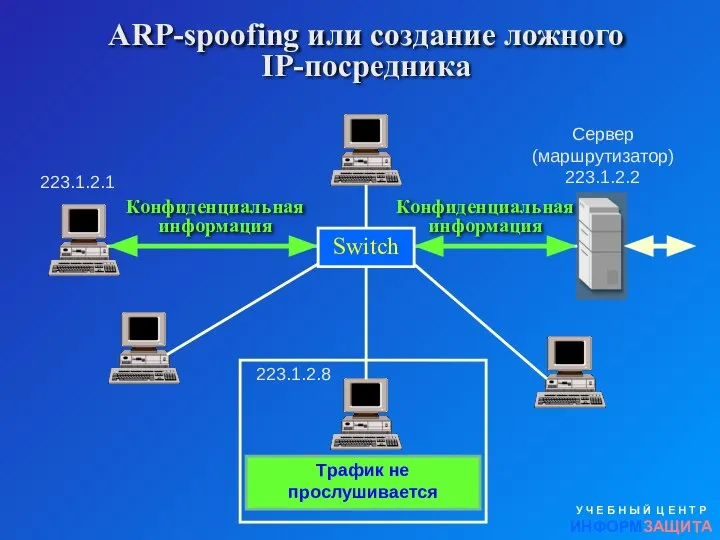

- 12. ARP-spoofing или создание ложного IP-посредника У Ч Е Б Н Ы Й Ц Е Н Т

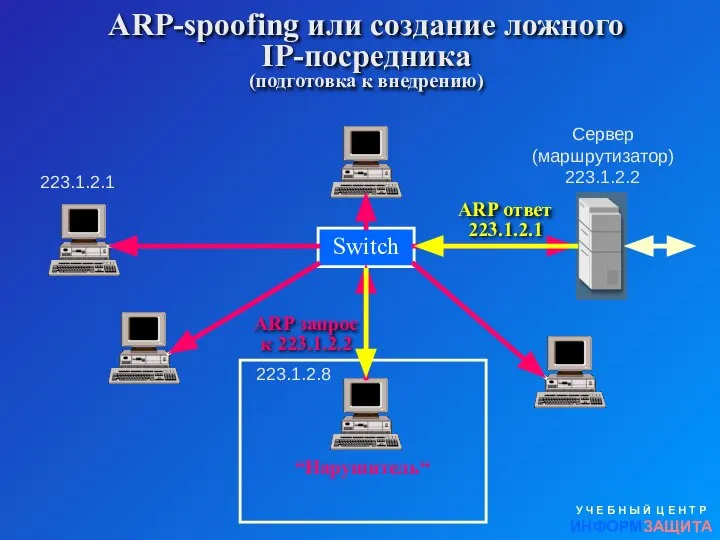

- 13. ARP-spoofing или создание ложного IP-посредника (подготовка к внедрению) У Ч Е Б Н Ы Й Ц

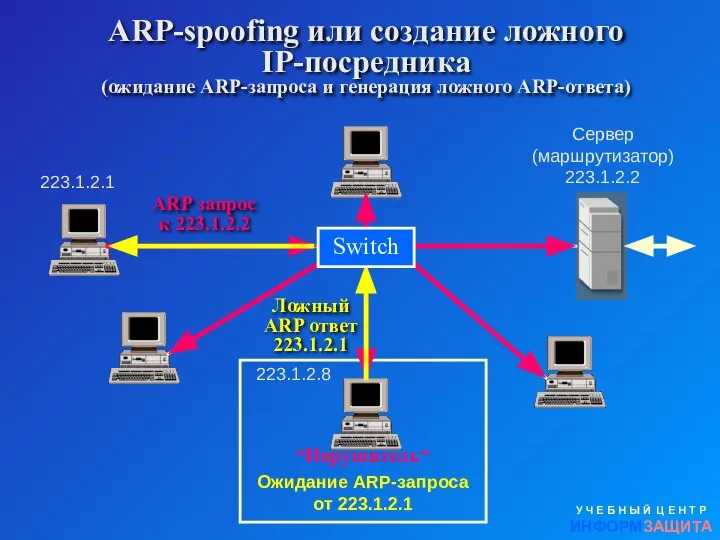

- 14. ARP-spoofing или создание ложного IP-посредника (ожидание ARP-запроса и генерация ложного ARP-ответа) У Ч Е Б Н

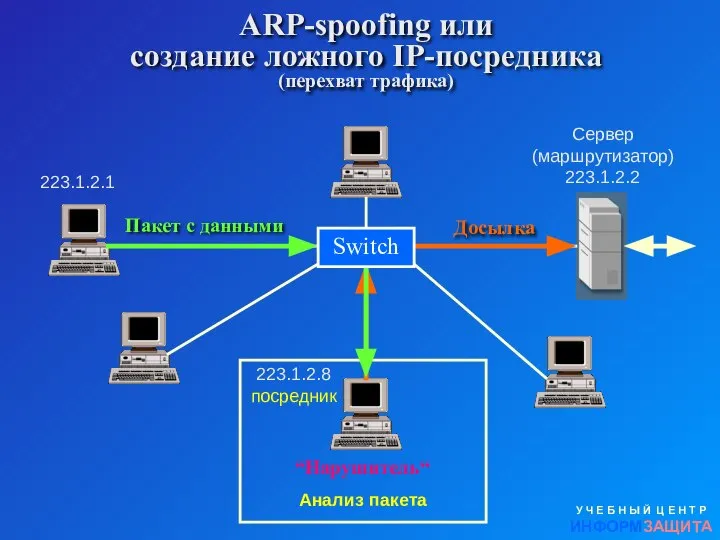

- 15. ARP-spoofing или создание ложного IP-посредника (перехват трафика) У Ч Е Б Н Ы Й Ц Е

- 17. Скачать презентацию

Защита информации при кодировании и передаче данных

Защита информации при кодировании и передаче данных Data Driven Seo. Профит сегментирования

Data Driven Seo. Профит сегментирования Подходы к реализации средств идентификации. Лекция 4

Подходы к реализации средств идентификации. Лекция 4 Технология решения задания С1

Технология решения задания С1 Презентация "Кто изобрел" - скачать презентации по Информатике

Презентация "Кто изобрел" - скачать презентации по Информатике СУЖДЕНИЕ - форма связи понятий

СУЖДЕНИЕ - форма связи понятий Монетизация современных игр на примере FIFA

Монетизация современных игр на примере FIFA BumerBoom

BumerBoom Хранение информации

Хранение информации Презентация "Типовая корпоративная сеть, понятие уязвимости и атаки (сокр.)" - скачать презентации по Информатике

Презентация "Типовая корпоративная сеть, понятие уязвимости и атаки (сокр.)" - скачать презентации по Информатике Интернет для пенсионеров

Интернет для пенсионеров Обработка текстовой информации

Обработка текстовой информации Использование Web сервисов. (Глава 13)

Использование Web сервисов. (Глава 13) Данные и программы.

Данные и программы.  Аттестационная работа. Дополнительная общеразвивающая программа Журналистика. (5-6 класс)

Аттестационная работа. Дополнительная общеразвивающая программа Журналистика. (5-6 класс) Компания Google Inc

Компания Google Inc Разработка технологии и реализация системы автоматизированного функционального тестирования расчётной системы Абонент

Разработка технологии и реализация системы автоматизированного функционального тестирования расчётной системы Абонент Технология создания сайтов

Технология создания сайтов Строковый тип данных

Строковый тип данных Урок № 1 Введение. Понятие информационной технологии

Урок № 1 Введение. Понятие информационной технологии Инструкция по выполнению домашних заданий учащимися, при дистанционном обучении (1).pptx

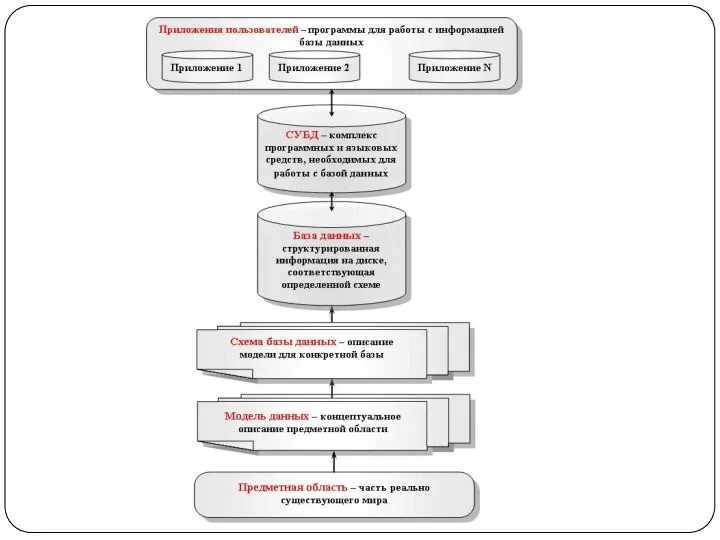

Инструкция по выполнению домашних заданий учащимися, при дистанционном обучении (1).pptx Концептуальная модель

Концептуальная модель Поток информации

Поток информации Microsoft Office

Microsoft Office Общие сведения о языке программирования python

Общие сведения о языке программирования python Создание шаблона презентации

Создание шаблона презентации Презентация "Мечты карандаша" - скачать презентации по Информатике

Презентация "Мечты карандаша" - скачать презентации по Информатике Системы прерываний. Контроллер прерываний. Программирование контроллера прерываний i8259A

Системы прерываний. Контроллер прерываний. Программирование контроллера прерываний i8259A