- Главная

- Информатика

-

Работу выполнила ученица 11 класса Гибельгаус Таня.

Содержание

- 2. Под компьютерным вирусом принято понимать программы или элементы программ, несанкционированно проникшие в компьютер с целью нанесения

- 3. Все вирусы можно объединить в следующие основные группы: Загрузочные вирусы (boot – вирусы) — инфицируют загрузочные

- 4. Загрузочные вирусы (boot – вирусы) Макро-вирусы. Заражает файлы документов, например текстовые документы. После загрузки заражённого документа

- 5. К данной категории относятся программы, распространяющие свои копии по локальным и/или глобальным сетям с целью: проникновения

- 6. В дополнение к этой классификации отметим еще несколько отличительных особенностей, характеризующих некоторые файлово -загрузочные вирусы. Полиморфизм.

- 7. Сетевые вирусы. «Логические бомбы» - скрипты и апплеты. И хотя основные функции доступа к содержимому вашего

- 8. Вирусы делятся также на резидентные и нерезидентные — первые при получении управления загружаются в память и

- 9. Дополнительные типы вирусов Зомби Зомби (Zombie) - это программа-вирус, которая после проникновения в компьютер, подключенный к

- 10. Шпионские программы Шпионская программа (Spyware) - это программный продукт, установленный или проникший на компьютер без согласия

- 11. Хакерские утилиты и прочие вредоносные программы К данной категории относятся: утилиты автоматизации создания вирусов, червей и

- 12. Каналы распространения Дискеты Самый распространённый канал заражения в 1980-90 годы. Сейчас практически отсутствует из-за появления более

- 13. Это интересно!!! Мнений по поводу рождения первого компьютерного вируса очень много. Нам доподлинно известно только одно:

- 14. Необходимо отметить, что с самого начала эти исследования были направлены отнюдь не на создание теоретической основы

- 15. 10 самых опасных вирусов в истории Интернета: Brain Этот вирус в сравнении с последователями практически безопасен.

- 16. Jerusalem Этот вирус был создан в 1988 году в Израиле - отсюда и основное имя. Второе

- 17. Michelangelo («March6») Этот вирус в свое время сильно переоценили. Правда, он заслуженно считается одним из самых

- 18. Melissa Создан в 1999 году. Первый всемирно известный почтовый червь. Он заражал файлы документов MS Word

- 19. My Doom. 2004 год Самый быстрый вирус электронной почты. Работал он по нарастающей: каждый следующий компьютер

- 20. Тест: Компьютерные вирусы 1. Заражение компьютерными вирусами может произойти в процессе ... работы с файлами форматирования

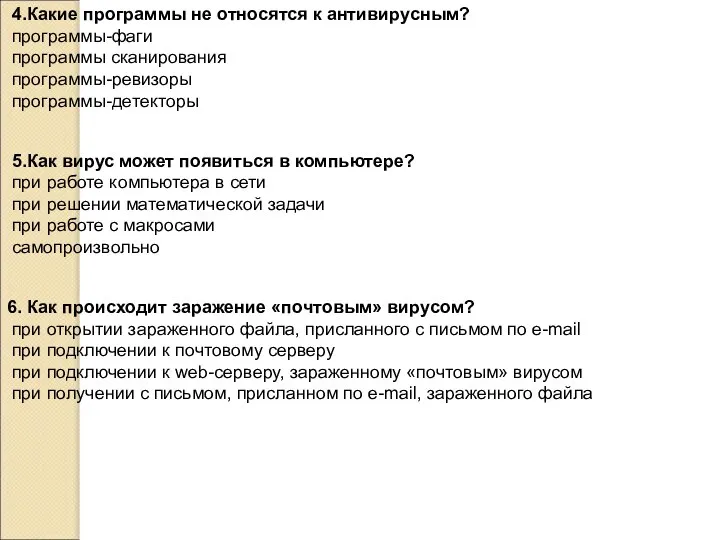

- 21. 4.Какие программы не относятся к антивирусным? программы-фаги программы сканирования программы-ревизоры программы-детекторы 5.Как вирус может появиться в

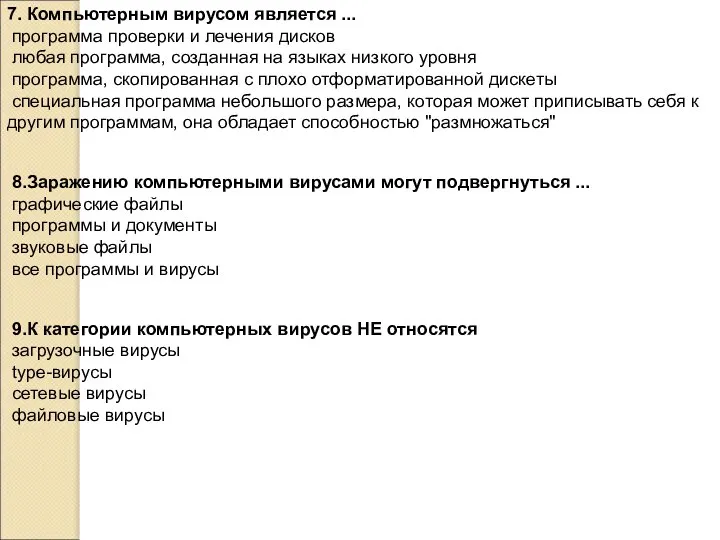

- 22. 7. Компьютерным вирусом является ... программа проверки и лечения дисков любая программа, созданная на языках низкого

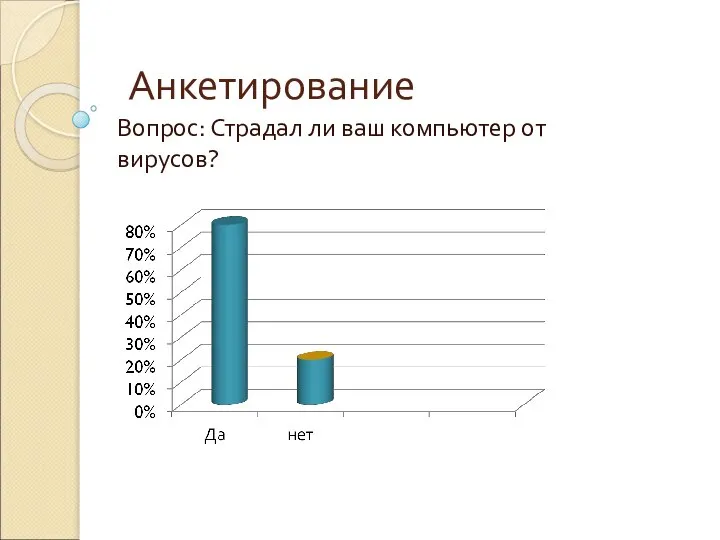

- 23. Анкетирование Вопрос: Страдал ли ваш компьютер от вирусов?

- 25. Скачать презентацию

Под компьютерным вирусом принято понимать программы или элементы программ, несанкционированно проникшие

Под компьютерным вирусом принято понимать программы или элементы программ, несанкционированно проникшие

Вирус

Все вирусы можно объединить в следующие основные группы:

Загрузочные вирусы (boot –

Все вирусы можно объединить в следующие основные группы:

Загрузочные вирусы (boot –

Файловые вирусы — заражают исполняемые файлы (с расширением .com, .exe, .sys), путем дописывания своей основной части («тела») в конец заражаемой программы, «головы» - в его начало. Вирус, находящийся в памяти, заражает все любой запущенный после этого исполняемый файл.

Загрузочно-файловые вирусы способны поражать как код загрузочных секторов, так и код файлов.

Сетевые вирусы.

Загрузочные вирусы (boot – вирусы)

Макро-вирусы.

Заражает файлы документов, например текстовые документы.

Загрузочные вирусы (boot – вирусы)

Макро-вирусы.

Заражает файлы документов, например текстовые документы.

«Червь».

это программа, которая тиражируется на жестком диске, в памяти компьютера и распространяется по сети.

Особенностью червей, отличающих их от других вирусов, является то, что они не несут в себе ни какой вредоносной нагрузки, кроме саморазмножения, целью которого является замусоривание памяти, и как следствие, затормаживание работы операционной системы.

К данной категории относятся программы, распространяющие свои копии по локальным и/или

К данной категории относятся программы, распространяющие свои копии по локальным и/или

проникновения на удаленные компьютеры;

запуска своей копии на удаленном компьютере;

дальнейшего распространения на другие компьютеры в сети.

Для своего распространения сетевые черви используют разнообразные компьютерные и мобильные сети: электронную почту, системы обмена мгновенными сообщениями, файлообменные (P2P) и IRC-сети, LAN, сети обмена данными между мобильными устройствами (телефонами, карманными компьютерами) и т. д.

СЕТЕВЫЕ ЧЕРВИ

Большинство известных червей распространяется в виде файлов: вложение в электронное письмо, ссылка на зараженный файл на каком-либо веб- или FTP-ресурсе в ICQ- и IRC-сообщениях, файл в каталоге обмена P2P и т. д.

Некоторые черви (так называемые «бесфайловые» или «пакетные» черви) распространяются в виде сетевых пакетов, проникают непосредственно в память компьютера и активизируют свой код.

В дополнение к этой классификации отметим еще несколько отличительных особенностей, характеризующих

В дополнение к этой классификации отметим еще несколько отличительных особенностей, характеризующих

Полиморфизм.

Большинство вирусов, созданных в прежние годы, при саморазмножении никак не изменяются, так что «потомки» являются абсолютно точной копией «прародителя», что и позволяет легко их обнаруживать по характерной для каждого последовательности байтов

«Стелс» - технология.

Этот термин появился по аналогии с названием технологии разработки американского бомбардировщика, невидимого на экране радара. Стелс-вирус, находясь в памяти компьютера, перехватывает почти все векторы прерываний . В результате при попытке контроля длины зараженного файла ДОС выдает старую, «правильную» длину вместо истинной, а при просмотре коды вируса исключаются им из рассмотрения.

«Логические бомбы».

Такая программа добавляется к какой-либо полезной программе и «дремлет» в ней до определенного часа. Когда же показания системного счетчика времени данного компьютера станут равными установленному программистом значению часов, минут и секунд (или превысят их), производится какое-либо разрушающее действие, например, форматирование винчестера. Это один из распространенных вариантов мести обиженных программистов своему руководству.

Программы-вандалы.

Самый простой способ напакостить всем и вся. Пишется программа-разрушитель (например, все тот же форматировщик винчестера), ей дается название, такое же, как у другой, полезной программы, и она размещается в качестве «обновленной версии». Ничего не подозревающий пользователь обрадовано «скачивает» ее на свой компьютер и запускает, а в результате - лишается всей информации на жестком диске.

Сетевые вирусы.

«Логические бомбы» - скрипты и апплеты.

И хотя основные

Сетевые вирусы.

«Логические бомбы» - скрипты и апплеты.

И хотя основные

«Троянские кони».

Это модули, присоединяемые к каким-либо нормальным программам, распространяемым по сети, или «забрасываемые» в ваш компьютер несанкционированным способом.

Цель «троянского коня» - воровать ценную информацию (пароли доступа, номера кредитных карточек и т. п.) и передавать ее тому, кто этого «коня» запустил.

Почтовые вирусы.

Чаще всего заражение начинается с получения неизвестно от кого письма, содержащего исполняемую программу-«зародыш» . Когда ничего не подозревающий пользователь запустит такую программу на исполнение, содержащийся в ней вирус «прописывается» в системе и, обращаясь к содержимому адресной книги, начинает тайком от вас рассылать всем абонентам свои копии-зародыши в качестве вложений.

Вирусы делятся также на резидентные и нерезидентные

— первые при получении управления

Вирусы делятся также на резидентные и нерезидентные

— первые при получении управления

Дополнительные типы вирусов

Зомби

Зомби (Zombie) - это программа-вирус, которая после проникновения в

Дополнительные типы вирусов

Зомби

Зомби (Zombie) - это программа-вирус, которая после проникновения в

Шпионские программы

Шпионская программа (Spyware) - это программный продукт, установленный или проникший

Шпионские программы

Шпионская программа (Spyware) - это программный продукт, установленный или проникший

Эти программы, как правило, проникают на компьютер при помощи сетевых червей, троянских программ или под видом рекламы

Одной из разновидностей шпионских программ являются :

Фишинг (Phishing) - это почтовая рассылка имеющая своей целью получение конфиденциальной финансовой информации. Такое письмо, как правило, содержит ссылку на сайт, являющейся точной копией интернет-банка или другого финансового учреждения.

Фарминг – это замаскированная форма фишинга, заключающаяся в том, что при попытке зайти на официальный сайт интернет банка или коммерческой организации, пользователь автоматически перенаправляется на ложный сайт, который очень трудно отличить от официального сайта.

основной целью злоумышленников, использующих Фарминг, является завладение личной финансовой информацией пользователя. Отличие заключается только в том, что вместо электронной почты мошенники используют более изощренные методы направления пользователя на фальшивый сайт.

Хакерские утилиты и прочие вредоносные программы

К данной категории относятся:

утилиты автоматизации создания

Хакерские утилиты и прочие вредоносные программы

К данной категории относятся:

утилиты автоматизации создания

программные библиотеки, разработанные для создания вредоносного ПО;

хакерские утилиты скрытия кода зараженных файлов от антивирусной проверки (шифровальщики файлов);

«злые шутки», затрудняющие работу с компьютером;

программы, сообщающие пользователю заведомо ложную информацию о своих действиях в системе;

прочие программы, тем или иным способом намеренно наносящие прямой или косвенный ущерб данному или удалённым компьютерам.

Каналы распространения

Дискеты

Самый распространённый канал заражения в 1980-90 годы. Сейчас практически

Каналы распространения

Дискеты

Самый распространённый канал заражения в 1980-90 годы. Сейчас практически

Флеш-накопители (флешки)

В настоящее время USB-флешки заменяют дискеты и повторяют их судьбу — большое количество вирусов распространяется через съёмные накопители, включая цифровые фотоаппараты, цифровые видеокамеры, цифровые плееры (MP3-плееры), сотовые телефоны. Использование этого канала преимущественно обусловлено возможностью создания на накопителе специального файла autorun.inf, в котором можно указать программу, запускаемую Проводником Windows при открытии такого накопителя. Флешки — основной источник заражения для компьютеров, не подключённых к сети Интернет.

Электронная почта

Сейчас один из основных каналов распространения вирусов. Обычно вирусы в письмах электронной почты маскируются под безобидные вложения: картинки, документы, музыку, ссылки на сайты.

Системы обмена мгновенными сообщениями

Так же распространена рассылка ссылок на якобы фото, музыку либо программы, в действительности являющиеся вирусами, по ICQ и через другие программы мгновенного обмена сообщениями.

Веб-страницы

Возможно также заражение через страницы Интернет ввиду наличия на страницах всемирной паутины различного «активного» содержимого: скриптов, ActiveX-компоненты, Java-апплетов

Интернет и локальные сети (черви)

Черви — вид вирусов, которые проникают на компьютер-жертву без участия пользователя. Черви используют так называемые «дыры» (уязвимости) в программном обеспечении операционных систем, чтобы проникнуть на компьютер.

Это интересно!!!

Мнений по поводу рождения первого компьютерного вируса очень много.

Это интересно!!!

Мнений по поводу рождения первого компьютерного вируса очень много.

Несмотря на это, сама идея компьютерных вирусов появилась значительно раньше. Отправной точкой можно считать труды Джона фон Неймана по изучению самовоспроизводящихся математических автоматов. Эти труды стали известны в 1940-х годах. А в 1951 г. знаменитый ученый предложил метод, который демонстрировал возможность создания таких автоматов. Позднее, в 1959 г., журнал "Scientific American" опубликовал статью Л.С. Пенроуза, которая также была посвящена самовоспроизводящимся механическим структурам. В отличие от ранее известных работ, здесь была описана простейшая двумерная модель подобных структур, способных к активации, размножению, мутациям, захвату. Позднее, по следам этой статьи другой ученый - Ф.Ж. Шталь - реализовал модель на практике с помощью машинного кода на IBM 650.

Необходимо отметить, что с самого начала эти исследования были направлены отнюдь

Необходимо отметить, что с самого начала эти исследования были направлены отнюдь

В 1962 г. инженеры из американской компании Bell Telephone Laboratories - В.А. Высотский, Г.Д. Макилрой и Роберт Моррис - создали игру "Дарвин". Игра предполагала присутствие в памяти вычислительной машины так называемого супервизора, определявшего правила и порядок борьбы между собой программ-соперников, создававшихся игроками. Программы имели функции исследования пространства, размножения и уничтожения. Смысл игры заключался в удалении всех копий программы противника и захвате поля битвы.

10 самых опасных вирусов в истории Интернета:

Brain

Этот вирус в сравнении с

10 самых опасных вирусов в истории Интернета:

Brain Этот вирус в сравнении с

Jerusalem

Этот вирус был создан в 1988 году в Израиле - отсюда

Jerusalem Этот вирус был создан в 1988 году в Израиле - отсюда

Michelangelo («March6»)

Этот вирус в свое время сильно переоценили. Правда, он заслуженно

Michelangelo («March6») Этот вирус в свое время сильно переоценили. Правда, он заслуженно

Melissa

Создан в 1999 году. Первый всемирно известный почтовый червь. Он заражал

Melissa Создан в 1999 году. Первый всемирно известный почтовый червь. Он заражал

My Doom. 2004 год

Самый быстрый вирус электронной почты. Работал он по

My Doom. 2004 год Самый быстрый вирус электронной почты. Работал он по

Тест: Компьютерные вирусы

1. Заражение компьютерными вирусами может произойти в процессе ...

работы

Тест: Компьютерные вирусы

1. Заражение компьютерными вирусами может произойти в процессе ...

работы

2. Что необходимо иметь для проверки на вирус жесткого диска?

защищенную программу загрузочную программу файл с антивирусной программой антивирусную программу, установленную на компьютер

3.Какая программа не является антивирусной?

AVP Defrag Norton Antivirus Dr Web

4.Какие программы не относятся к антивирусным?

программы-фаги

программы сканирования

программы-ревизоры

программы-детекторы

5.Как вирус может появиться в

4.Какие программы не относятся к антивирусным?

программы-фаги

программы сканирования

программы-ревизоры

программы-детекторы

5.Как вирус может появиться в

при работе компьютера в сети при решении математической задачи при работе с макросами самопроизвольно

6. Как происходит заражение «почтовым» вирусом?

при открытии зараженного файла, присланного с письмом по e-mail при подключении к почтовому серверу при подключении к web-серверу, зараженному «почтовым» вирусом при получении с письмом, присланном по e-mail, зараженного файла

7. Компьютерным вирусом является ...

программа проверки и лечения дисков

любая программа, созданная на

7. Компьютерным вирусом является ...

программа проверки и лечения дисков

любая программа, созданная на

8.Заражению компьютерными вирусами могут подвергнуться ...

графические файлы программы и документы звуковые файлы все программы и вирусы

9.К категории компьютерных вирусов НЕ относятся

загрузочные вирусы type-вирусы сетевые вирусы файловые вирусы

Анкетирование

Вопрос: Страдал ли ваш компьютер от вирусов?

Анкетирование

Вопрос: Страдал ли ваш компьютер от вирусов?

Арифметические операции в позиционных системах счисления

Арифметические операции в позиционных системах счисления Кратчайшие пути и остовные деревья в графах

Кратчайшие пути и остовные деревья в графах The transformation of the blog in the publications: analysis blook phenomenon in the domestic and foreign social media

The transformation of the blog in the publications: analysis blook phenomenon in the domestic and foreign social media Excel. Ссылки, диаграммы

Excel. Ссылки, диаграммы MongoDB Authentication

MongoDB Authentication Атрибуты тегов. Урок 3

Атрибуты тегов. Урок 3 Интернет и его влияние на молодое поколение в эпоху иновационных технологий

Интернет и его влияние на молодое поколение в эпоху иновационных технологий Основы редактирования. Цифровое книгоиздание

Основы редактирования. Цифровое книгоиздание Distributed systems.Computing

Distributed systems.Computing Базовые понятия. Программирование

Базовые понятия. Программирование Понятие информационной системы (ИС). Классификация ИС.

Понятие информационной системы (ИС). Классификация ИС. Алгоритмы и способы их описания

Алгоритмы и способы их описания Введение в нагрузочное тестирование ПО

Введение в нагрузочное тестирование ПО Проект по информатике: Угадайка

Проект по информатике: Угадайка Информационные модели на графах

Информационные модели на графах НИОКР. Моральное старение машины. (Лекция 4)

НИОКР. Моральное старение машины. (Лекция 4) История развития вычислительной техники. Электронные вычислительные машины (часть 2)

История развития вычислительной техники. Электронные вычислительные машины (часть 2) Знакомство с графическим редактором Adobe Fhotoshop

Знакомство с графическим редактором Adobe Fhotoshop Система управления базами данных. Моделирование и формализация

Система управления базами данных. Моделирование и формализация Разработка алгоритма algorithm development. 8 класс

Разработка алгоритма algorithm development. 8 класс Аттестационная работа. Формирование ИКТ-компетентности младших школьников через применение технологий дистанционного обучения

Аттестационная работа. Формирование ИКТ-компетентности младших школьников через применение технологий дистанционного обучения Создание и редактирование графических объектов с помощью программ для обработки векторной графики

Создание и редактирование графических объектов с помощью программ для обработки векторной графики Системное программное обеспечение

Системное программное обеспечение ВКР «Разработка прототипа базы данных для фитнес-клуба «Body Sculptor» с использованием СУБД MS Access»

ВКР «Разработка прототипа базы данных для фитнес-клуба «Body Sculptor» с использованием СУБД MS Access» Представление числовой информации в компьютере информатика

Представление числовой информации в компьютере информатика Двоичные деревья

Двоичные деревья Тема 7. Синхронизация и взаимодействие процессов и потоков

Тема 7. Синхронизация и взаимодействие процессов и потоков Освоение возможностей Power Point

Освоение возможностей Power Point