Содержание

- 2. Угроза ИБ Событие или действие, которое может вызвать изменение функционирования КС, связанное с нарушением защищенности обрабатываемой

- 3. Уязвимость информации - возможность возникновения на каком-либо этапе жизненного цикла КС такого состояния, при котором создаются

- 4. Классификация угроз 1. По природе возникновения естественные – возникли в результате объективных физических процессов или стихийных

- 5. 2. По степени преднамеренности случайные – халатность или непреднамеренность персонала. (ввод ошибочных данных) преднамеренные – деятельность

- 6. 3. В зависимости от источников угроз Природная среда – природные явления Человек - агенты Санкционированные программно-аппаратные

- 7. 4. По положению источника вне контролируемой зоны примеры: перехват побочных маг. излучений (ПЭМИН), данных по каналам

- 8. 5. Степени воздействия пассивные – нет изменений в составе и структуре КС Пример: несанкционированное копирование файлов

- 9. 6. По способу доступа к ресурсам КС Используют стандартный доступ Пример: получение пароля путем подкупа, шантажа,

- 10. Основная классификация угроз Нарушение конфиденциальности Нарушение целостности данных Нарушение доступности информации

- 11. Каналы утечки информации 1. Косвенные подслушивающие устройства скрытые видеокамеры ПЭМИН 2. Непосредственные хищение носителей сбор производственных

- 12. Каналы утечки с изменением элементов КС незаконное подключение регистрирующей аппаратуры злоумышленное изменение программ злоумышленный вывод из

- 13. Выводы: Надежная защита - это не только формальные методы Защита не может быть абсолютной

- 15. Скачать презентацию

Локальные вычислительные сети и их виды. Локальные вычислительные сети и их виды. Основные требования, предъявляемые к локал

Локальные вычислительные сети и их виды. Локальные вычислительные сети и их виды. Основные требования, предъявляемые к локал Устройство компьтера

Устройство компьтера Проектная деятельность на уроках информатики

Проектная деятельность на уроках информатики Архитектура, принципы построения современных вычислительных систем и комплексов. Вычислительные комплексы и сети систем РКО

Архитектура, принципы построения современных вычислительных систем и комплексов. Вычислительные комплексы и сети систем РКО АЛГОРИТМЫ В НАШЕЙ ЖИЗНИ урок информатики в 5 классе Учитель математики : Смолина Т.Г.

АЛГОРИТМЫ В НАШЕЙ ЖИЗНИ урок информатики в 5 классе Учитель математики : Смолина Т.Г. Қолданбалы программалар пакеті. Программалық жабдықтар

Қолданбалы программалар пакеті. Программалық жабдықтар Электронные таблицы Microsoft Excel

Электронные таблицы Microsoft Excel Инструменты и методы разработки интернет-проектов

Инструменты и методы разработки интернет-проектов Автоматизация комплекса задач менеджера отдела логистики ООО Эпсилон на платформе MS Access

Автоматизация комплекса задач менеджера отдела логистики ООО Эпсилон на платформе MS Access Занимательные задачи информатики. Задачи о лжецах

Занимательные задачи информатики. Задачи о лжецах Як ми виграли комп‘ютер. Гра-тест

Як ми виграли комп‘ютер. Гра-тест ИСПОЛЬЗОВАНИЕ СОВРЕМЕННЫХ ИНФОРМАЦИОННЫХ И КОММУНИКАЦИОННЫХ ТЕХНОЛОГИЙ В ОБРАЗОВАНИИ Презентация учебной дисциплины Москва -200

ИСПОЛЬЗОВАНИЕ СОВРЕМЕННЫХ ИНФОРМАЦИОННЫХ И КОММУНИКАЦИОННЫХ ТЕХНОЛОГИЙ В ОБРАЗОВАНИИ Презентация учебной дисциплины Москва -200 Кодирование

Кодирование Как делать анимацию

Как делать анимацию СРС-2

СРС-2 Blind date

Blind date Презентация "креативные индустрии" - скачать презентации по Информатике

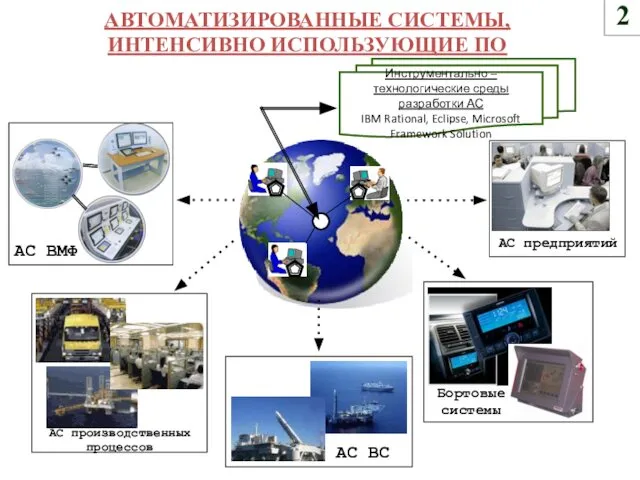

Презентация "креативные индустрии" - скачать презентации по Информатике Автоматизированные системы, интенсивно использующие ПО

Автоматизированные системы, интенсивно использующие ПО Процессы и задачи. Операционные системы. Лекция 2

Процессы и задачи. Операционные системы. Лекция 2 Использование версии 30 ПИ Судебное делопроизводство ГАС Правосудие

Использование версии 30 ПИ Судебное делопроизводство ГАС Правосудие Команды mmx/xmm

Команды mmx/xmm Компьютерные сети

Компьютерные сети Кодирование текстовой информации

Кодирование текстовой информации MagicDiagram.com

MagicDiagram.com Информатика в играх и задачах. Основы логики. 2 класс ( 1 урок)

Информатика в играх и задачах. Основы логики. 2 класс ( 1 урок) Алгоритмизация и программирование. Понятие, свойства и способы записи алгоритмов. (Тема 5)

Алгоритмизация и программирование. Понятие, свойства и способы записи алгоритмов. (Тема 5) Проектирование баз данных

Проектирование баз данных Среда программирования Scratch. Занятие 3

Среда программирования Scratch. Занятие 3