Содержание

- 2. Проблема защиты информации Проблема защиты информации от несанкционированного(самовольного) доступа(НСД) заметно обострилась в связи с широким распространением

- 3. Основные понятия Криптология - наука, которая делится на две науки: криптография и криптоанализ. Криптография - наука,

- 4. Основные понятия Шифрование — процесс нормального применения криптографического преобразования открытого текста на основе алгоритма и ключа,

- 5. История возникновения шифров Проблема защиты информации волнует людей несколько столетий. По свидетельству Геродота , уже в

- 6. Шифр перестановки "Скитала" В результате преобразования сообщения ЭТО НАШ ШИФРТЕКСТ, ЕГО НЕВОЗМОЖНО ПРОЧЕСТЬ при использовании шифра

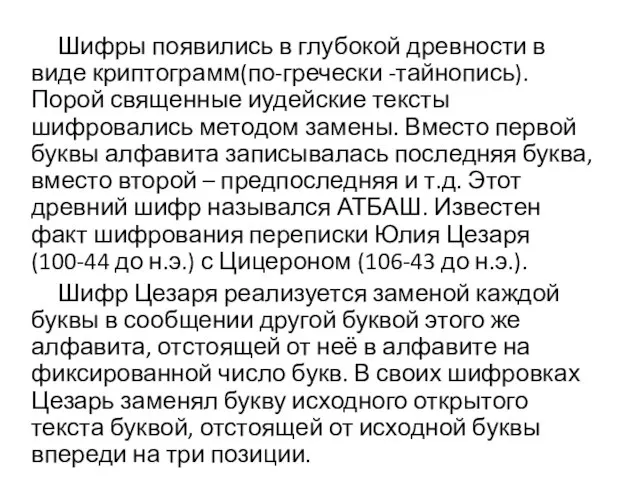

- 7. Шифры появились в глубокой древности в виде криптограмм(по-гречески -тайнопись).Порой священные иудейские тексты шифровались методом замены. Вместо

- 8. Применение магических квадратов В средние века для шифрования перестановкой применялись и магические квадраты. Магическими квадратами называют

- 9. Применение магических квадратов Шифротекст, получаемый при считывании содержимого правой таблицы по строкам, имеет вполне загадочный вид:

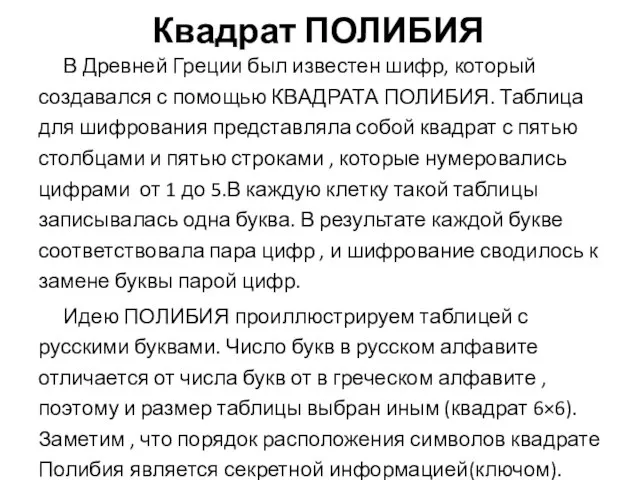

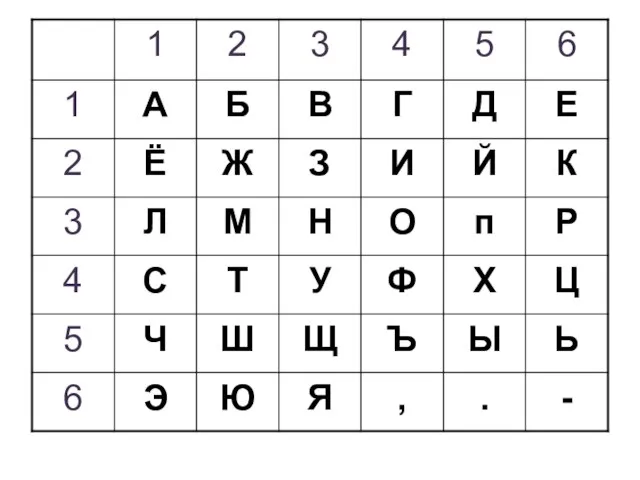

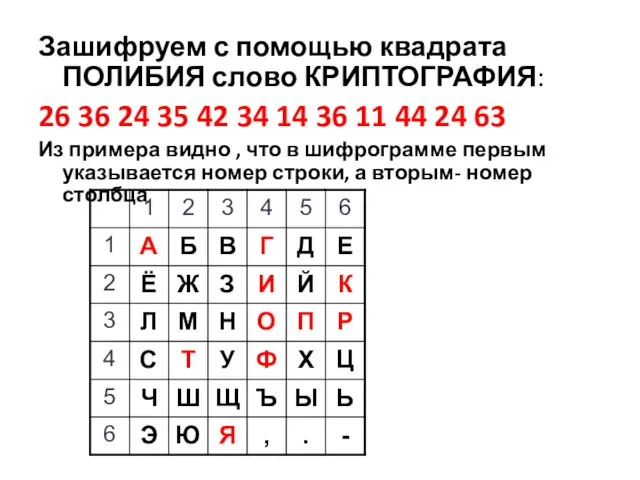

- 10. Квадрат ПОЛИБИЯ В Древней Греции был известен шифр, который создавался с помощью КВАДРАТА ПОЛИБИЯ. Таблица для

- 12. Зашифруем с помощью квадрата ПОЛИБИЯ слово КРИПТОГРАФИЯ: 26 36 24 35 42 34 14 36 11

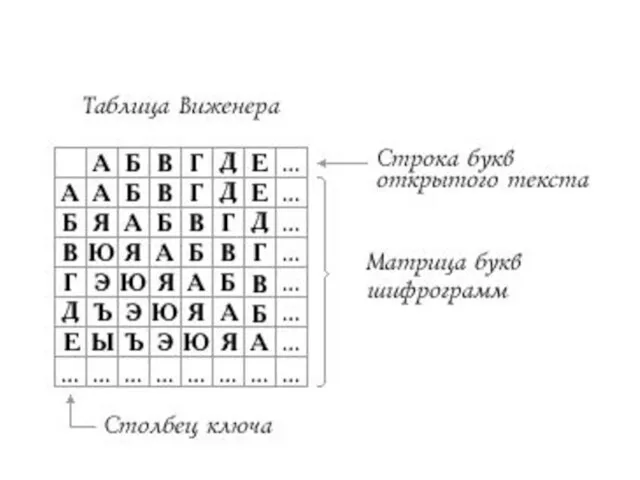

- 13. Блез де Виженер - шифр Виженера Этот шифр удобнее всего представлять себе как шифр Цезаря с

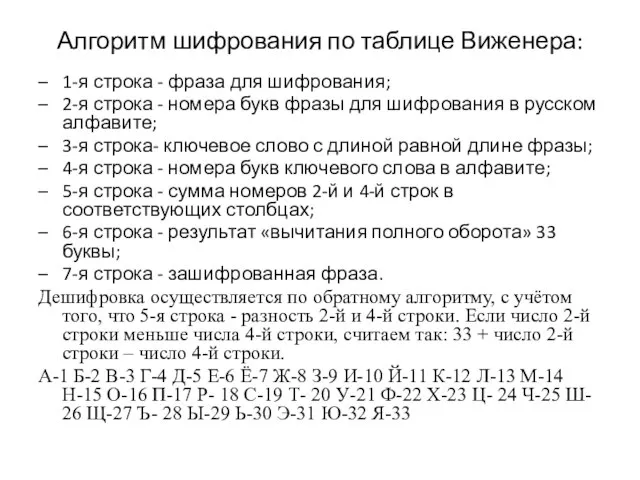

- 14. Алгоритм шифрования по таблице Виженера: 1-я строка - фраза для шифрования; 2-я строка - номера букв

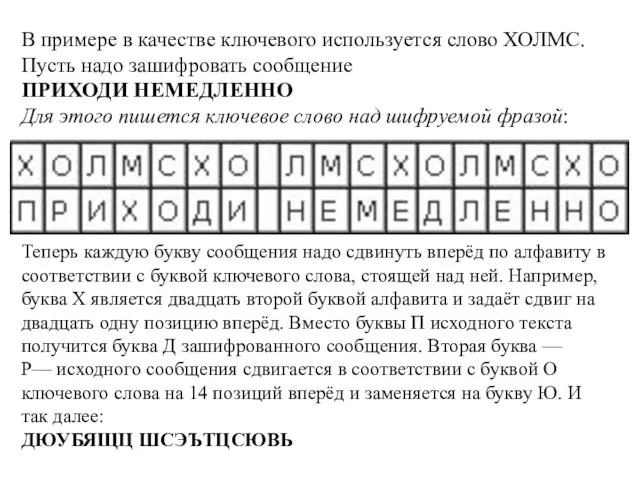

- 16. В примере в качестве ключевого используется слово ХОЛМС. Пусть надо зашифровать сообщение ПРИХОДИ НЕМЕДЛЕННО Для этого

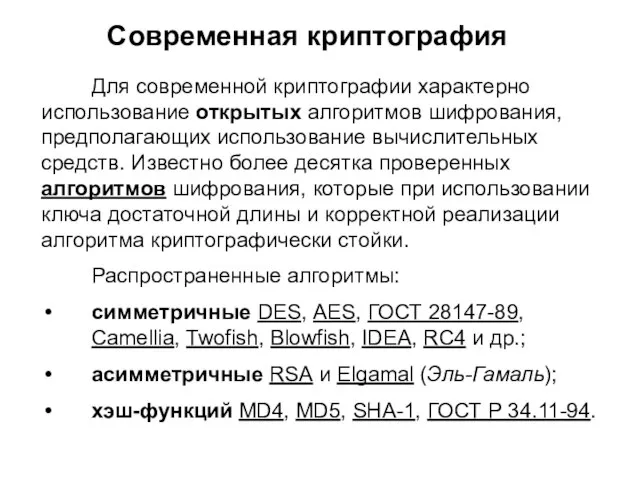

- 17. Для современной криптографии характерно использование открытых алгоритмов шифрования, предполагающих использование вычислительных средств. Известно более десятка проверенных

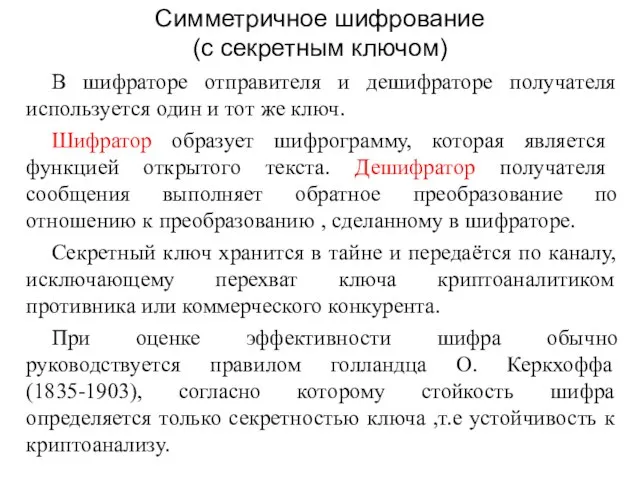

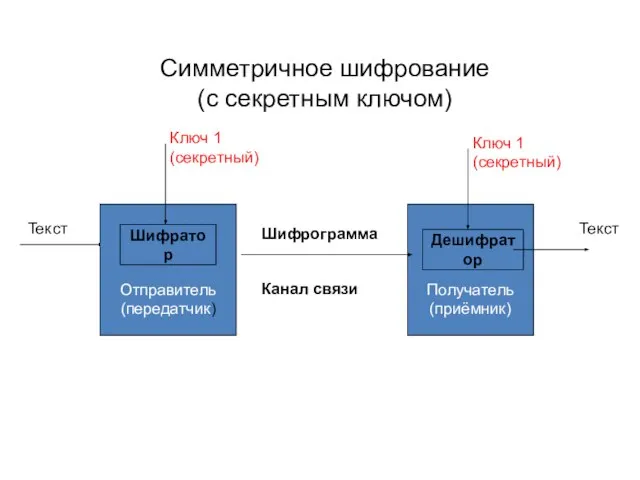

- 18. В шифраторе отправителя и дешифраторе получателя используется один и тот же ключ. Шифратор образует шифрограмму, которая

- 19. Симметричное шифрование (с секретным ключом)

- 20. В США для передачи секретных сообщений наибольшее распространение получил стандарт DES (Data Encryption StandarD). Стандарт DES

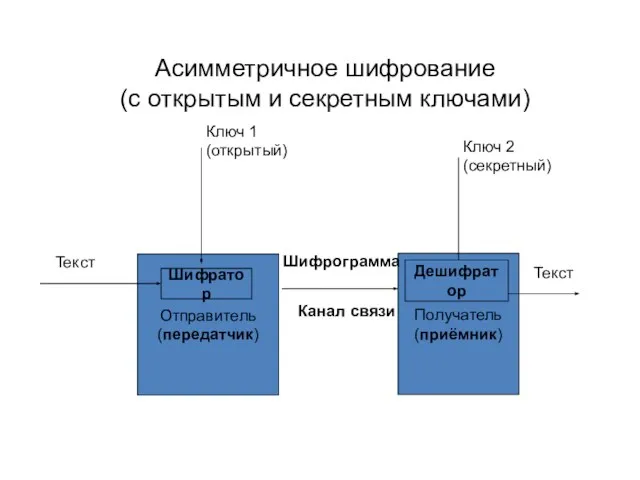

- 21. 4. Асимметричное шифрование Несимметричные ( с двумя ключами или с открытым ключом). Получатель вначале по открытому

- 22. Асимметричное шифрование (с открытым и секретным ключами)

- 23. Алгоритмы шифрования с открытым ключом так называемые необратимые или односторонние функции. Эти функции обладают следующим свойством,

- 24. Практический пример работы RSA Рассмотрим небольшой пример, иллюстрирующий применение алгоритма RSA. Пусть требуется зашифровать сообщение “САВ”.

- 25. 5. Представим шифруемое сообщение как последовательность целых чисел с помощью отображения: А -> 1, В-> 2,

- 26. Современная история Шифрование с открытым ключом представляет несомненный интерес, поскольку его легко применять, и оно решает

- 27. 2. Аутентификация документа. Автор удостоверяет документ при помощи цифровой подписи. Операция подписи добавляет к сообщению несколько

- 28. Следует заметить ,что , по мнению некоторых специалистов , нет нераскрываемых шифров. Рассекретить(взломать) любую шифрограмму можно

- 30. Скачать презентацию

Файловая система

Файловая система Створення таблиць, форм, запитів і звітів

Створення таблиць, форм, запитів і звітів Современные периферийные устройства виртуальной реальности

Современные периферийные устройства виртуальной реальности Програмне забезпечення. Апаратні засоби

Програмне забезпечення. Апаратні засоби Стандартные и служебные приложения Windows

Стандартные и служебные приложения Windows Устройство компьютера Знакомство с компьютером

Устройство компьютера Знакомство с компьютером  Lektsia_5

Lektsia_5 Условный оператор

Условный оператор Igov.org.ua. Допомога державним органам у переведенні послуг в електронну форму

Igov.org.ua. Допомога державним органам у переведенні послуг в електронну форму mWirelessGames

mWirelessGames Текстовый редактор Word. Переход к определенному месту в документе Поиск. Критерии поиска

Текстовый редактор Word. Переход к определенному месту в документе Поиск. Критерии поиска Фракталы в видеоиграх

Фракталы в видеоиграх Информационные сети

Информационные сети Понятие массовой информации. Журналистский текст как её носитель

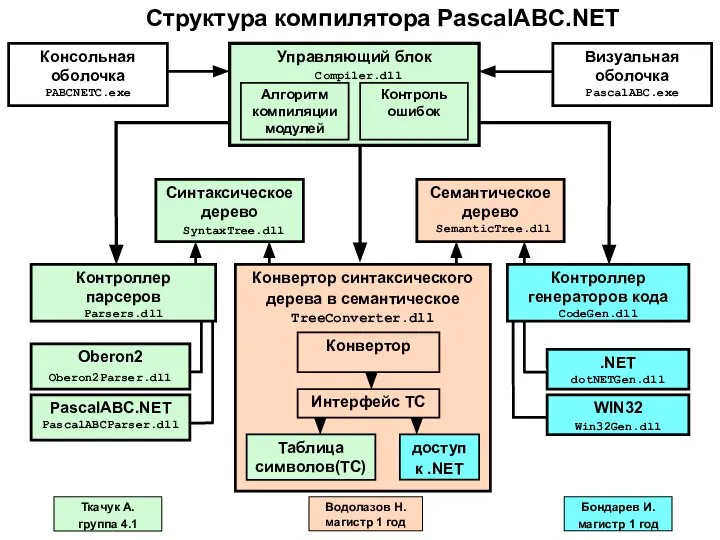

Понятие массовой информации. Журналистский текст как её носитель Структура компилятора PascalABC.NET

Структура компилятора PascalABC.NET Интернет без правды и лжи

Интернет без правды и лжи Проектная технология на уроках информатики

Проектная технология на уроках информатики Устройства измерения и обработки данных LabQuest2

Устройства измерения и обработки данных LabQuest2 Сортировки. Оценка алгоритмов сортировки

Сортировки. Оценка алгоритмов сортировки Основы программирования и баз данных

Основы программирования и баз данных Презентация "РЕШЕНИЕ ЗАДАЧ. ПАРАЛЛЕЛЬНЫЕ ПРЯМЫЕ" - скачать презентации по Информатике

Презентация "РЕШЕНИЕ ЗАДАЧ. ПАРАЛЛЕЛЬНЫЕ ПРЯМЫЕ" - скачать презентации по Информатике Способы записи алгоритмов основы алгоритмизации

Способы записи алгоритмов основы алгоритмизации Гигатест

Гигатест Операционная система Windows

Операционная система Windows Презентация "Использование компьютера на уроках технологии" - скачать презентации по Информатике

Презентация "Использование компьютера на уроках технологии" - скачать презентации по Информатике Створення, редагування та форматування графічних об’єктів в текстовому документі

Створення, редагування та форматування графічних об’єктів в текстовому документі Введение в Javascript. Структура кода. Введение в типы данных. Команды вывода на экран

Введение в Javascript. Структура кода. Введение в типы данных. Команды вывода на экран 9 класс IV

9 класс IV