Содержание

Слайд 2

Слайд 3

Слайд 4

Слайд 5

Слайд 6

Слайд 7

Слайд 8

Слайд 9

Слайд 10

Слайд 11

Слайд 12

Слайд 13

Слайд 14

Слайд 15

Слайд 16

Слайд 17

Слайд 18

Слайд 19

Слайд 20

Слайд 21

Слайд 22

Слайд 23

Слайд 24

Слайд 25

Слайд 26

Слайд 27

Слайд 28

Слайд 29

Слайд 30

Слайд 31

Слайд 32

Слайд 33

Слайд 34

Слайд 35

Слайд 36

Слайд 37

Слайд 38

Слайд 39

Слайд 40

Слайд 41

Слайд 42

Слайд 43

Слайд 44

Слайд 45

Слайд 46

Слайд 47

Слайд 48

Слайд 49

Слайд 50

Слайд 51

Слайд 52

Слайд 53

Слайд 54

Слайд 55

Слайд 56

Слайд 57

Слайд 58

Слайд 59

Слайд 60

Слайд 61

Слайд 62

Слайд 63

Слайд 64

Слайд 65

Слайд 66

Слайд 67

Слайд 68

Слайд 69

Слайд 70

Слайд 71

Слайд 72

Слайд 73

Слайд 74

Слайд 75

Слайд 76

Слайд 77

Слайд 78

Слайд 79

Слайд 80

Слайд 81

Слайд 82

Слайд 83

Слайд 84

Слайд 85

Слайд 86

Слайд 87

Слайд 88

- Предыдущая

Оценка уровня угрозы уязвимостиСледующая -

Кейс форум Алтай. Территория развития

Тәуелсіздік күні Қазақстан Республикасының

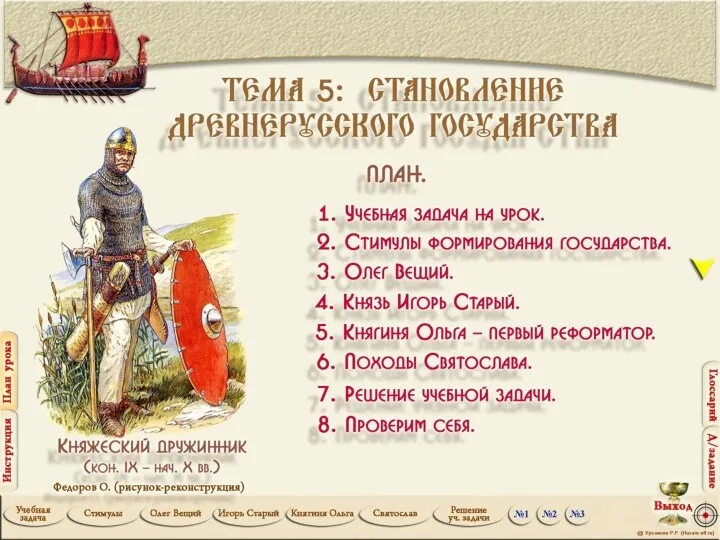

Тәуелсіздік күні Қазақстан Республикасының Становление Древнерусского государства. Учебная задача на урок

Становление Древнерусского государства. Учебная задача на урок Военные реформы Петра I

Военные реформы Петра I Перу. История

Перу. История 75-летие Сталинградской битвы

75-летие Сталинградской битвы п. 19. русская деревня

п. 19. русская деревня Презентация на тему "Польские ссыльные. Просвещение и образование" - презентации по Истории скачать бесплатно

Презентация на тему "Польские ссыльные. Просвещение и образование" - презентации по Истории скачать бесплатно История компании “LEGO”

История компании “LEGO” Школа имени Николая Захаровича Фисенко

Школа имени Николая Захаровича Фисенко Messing

Messing Презентация Образование Древнерусского государства

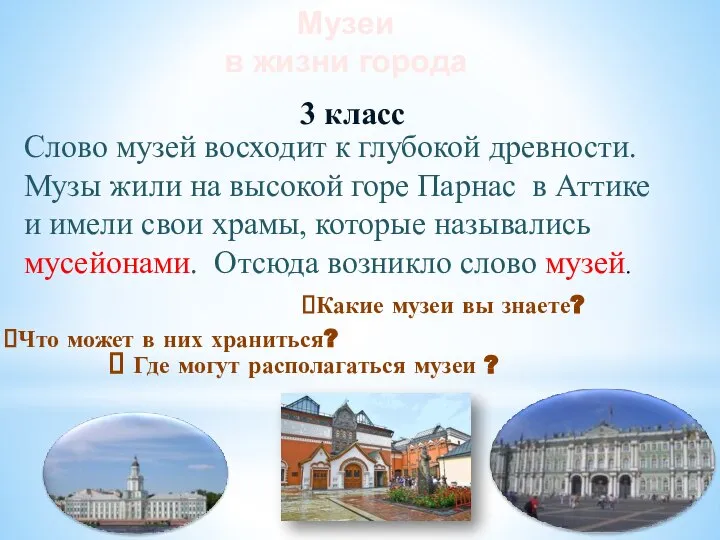

Презентация Образование Древнерусского государства Музеи вашего города (3 класс)

Музеи вашего города (3 класс) Урок 15 Тема Исторические личности в мордовском крае

Урок 15 Тема Исторические личности в мордовском крае Презентация на тему "Пётр I : герой или тиран?" - презентации по Истории скачать

Презентация на тему "Пётр I : герой или тиран?" - презентации по Истории скачать  Китай в XVI-XVIII веках

Китай в XVI-XVIII веках Нашествие хана Батыя на Русь

Нашествие хана Батыя на Русь Готовимся к Всероссийской контрольной работе по истории. 6 класс. Задание 1. Мир

Готовимся к Всероссийской контрольной работе по истории. 6 класс. Задание 1. Мир Отзвуки средневековья в жизни петербуржцев и Петербурга

Отзвуки средневековья в жизни петербуржцев и Петербурга Музыкальная культура Древней Украины Музыкальные инструменты древности. Музыкальный образ славян

Музыкальная культура Древней Украины Музыкальные инструменты древности. Музыкальный образ славян  США в XIX веке: модернизация, отмена рабства и сохранение республики

США в XIX веке: модернизация, отмена рабства и сохранение республики Панин Н.И

Панин Н.И Политический портрет рабочего на рубеже XIX- XX веков по истории России

Политический портрет рабочего на рубеже XIX- XX веков по истории России 1812 год Отечественная война - Презентация_

1812 год Отечественная война - Презентация_ Мир на рубеже XX-XXI вв

Мир на рубеже XX-XXI вв Обзор русской литературы второй половины XIX века

Обзор русской литературы второй половины XIX века Методы угадывания при выполнении тестовых заданий по истории

Методы угадывания при выполнении тестовых заданий по истории Международные отношения 19- начала 20 века

Международные отношения 19- начала 20 века К 70-летию Победы в Великой Отечественной войне Родные лица Победы

К 70-летию Победы в Великой Отечественной войне Родные лица Победы