Содержание

- 2. Небольшое вступление. Данная презентация делалась как “наглядное пособие” для проведения занятий по возможным техническим каналам утечки

- 3. Термины и определения. Объект информатизации – совокупность информационных ресурсов, средств и систем обработки информации в соответствии

- 4. Термины и определения. Техническое средство обработки информации (ТСОИ) – техническое средство, предназначенное для приема, хранения, поиска,

- 5. Термины и определения. Техническая разведка – деятельность по получению важной (защищаемой) информации с помощью технических средств.

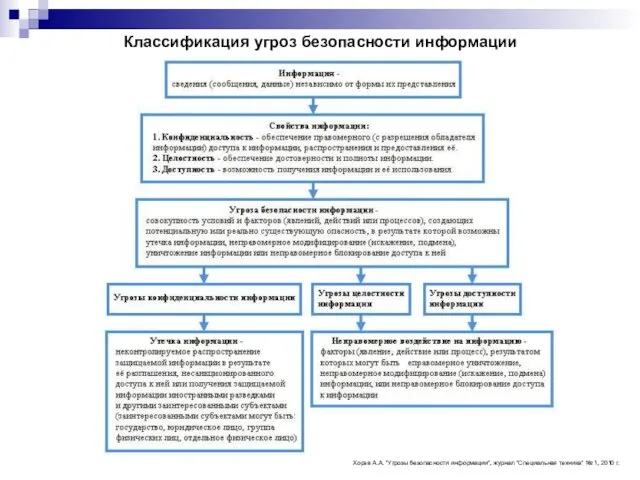

- 6. Классификация угроз безопасности информации Хорев А.А. “Угрозы безопасности информации”, журнал “Специальная техника” № 1, 2010 г.

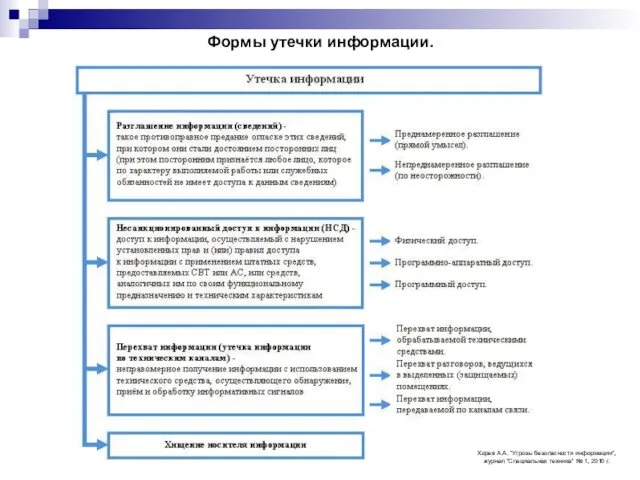

- 7. Формы утечки информации. Хорев А.А. “Угрозы безопасности информации”, журнал “Специальная техника” № 1, 2010 г.

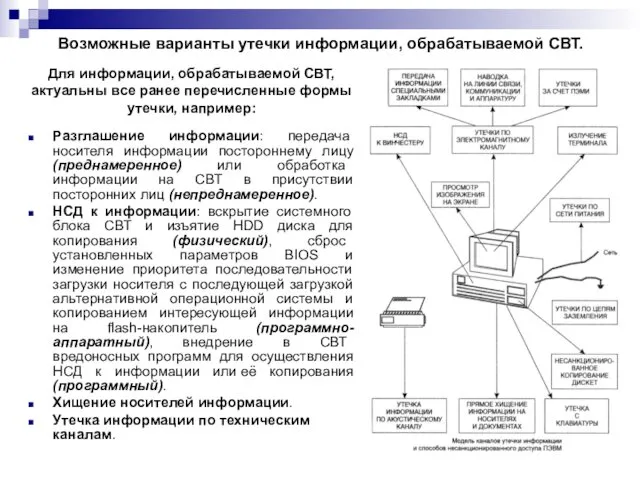

- 8. Возможные варианты утечки информации, обрабатываемой СВТ. Для информации, обрабатываемой СВТ, актуальны все ранее перечисленные формы утечки,

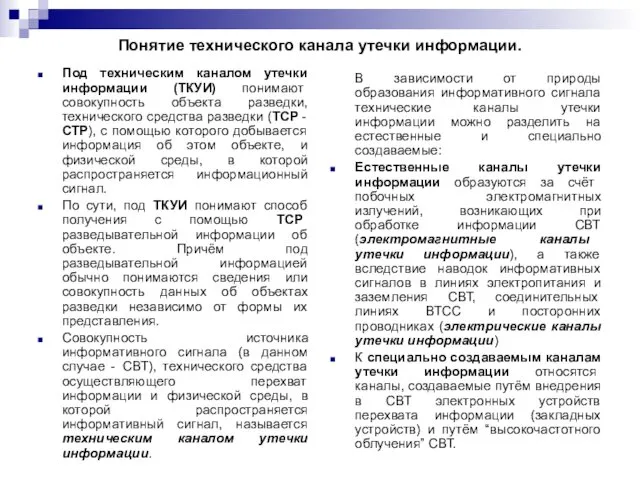

- 9. Понятие технического канала утечки информации. Под техническим каналом утечки информации (ТКУИ) понимают совокупность объекта разведки, технического

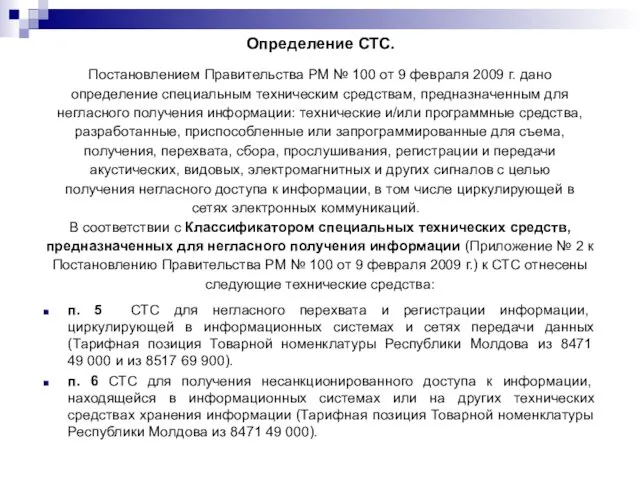

- 10. Определение СТС. Постановлением Правительства РМ № 100 от 9 февраля 2009 г. дано определение специальным техническим

- 11. СТС для негласного перехвата и регистрации информации, циркулирующей в информационных системах.

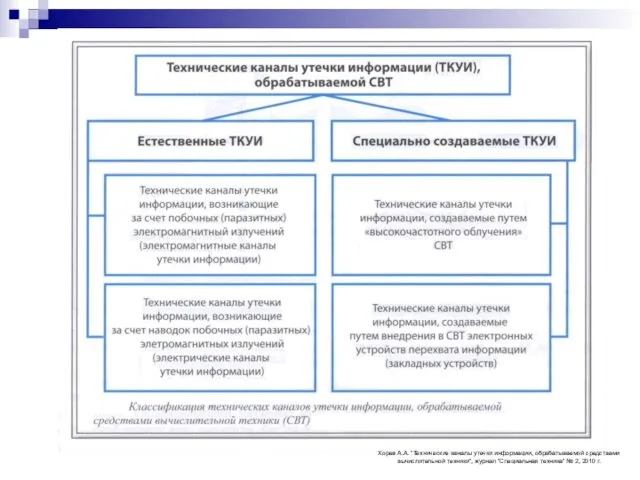

- 12. Хорев А.А. “Технические каналы утечки информации, обрабатываемой средствами вычислительной техники”, журнал “Специальная техника” № 2, 2010

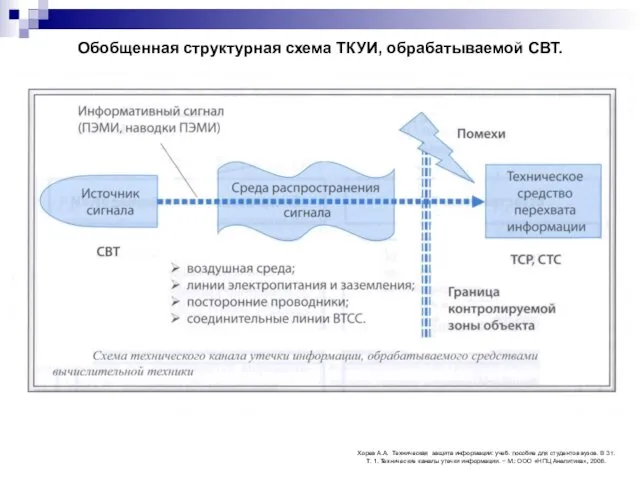

- 13. Обобщенная структурная схема ТКУИ, обрабатываемой СВТ. Хорев А.А. Техническая защита информации: учеб. пособие для студентов вузов.

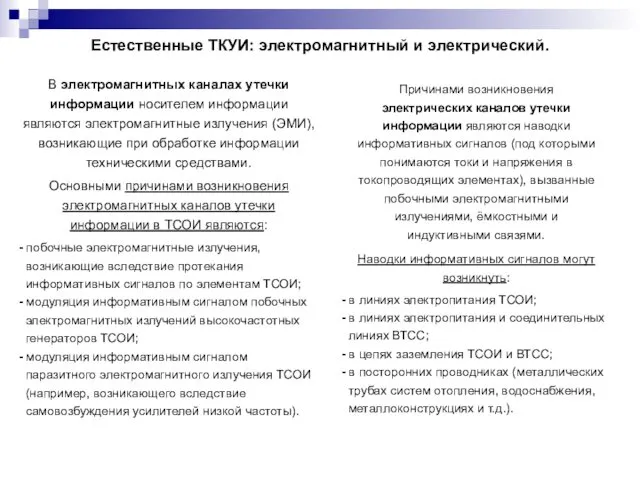

- 14. Естественные ТКУИ: электромагнитный и электрический. В электромагнитных каналах утечки информации носителем информации являются электромагнитные излучения (ЭМИ),

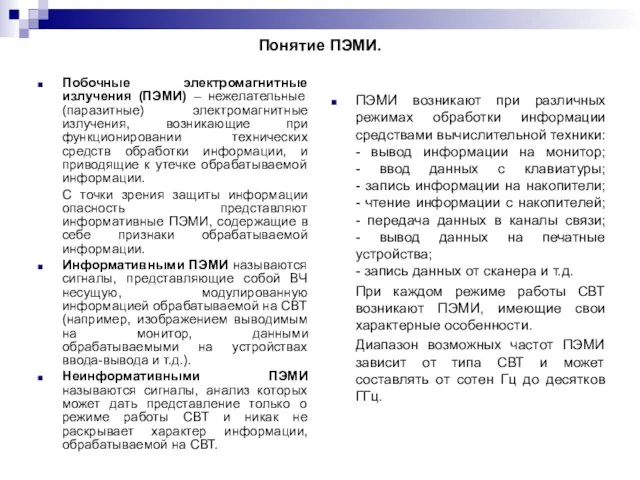

- 15. Понятие ПЭМИ. Побочные электромагнитные излучения (ПЭМИ) – нежелательные (паразитные) электромагнитные излучения, возникающие при функционировании технических средств

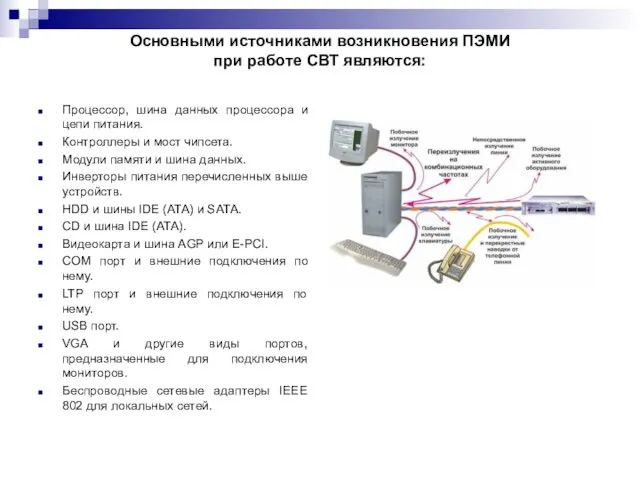

- 16. Основными источниками возникновения ПЭМИ при работе СВТ являются: Процессор, шина данных процессора и цепи питания. Контроллеры

- 17. Принцип перехвата ПЭМИ СВТ. Зона 2 (R2) – пространство вокруг технического средства обработки информации (объекта), в

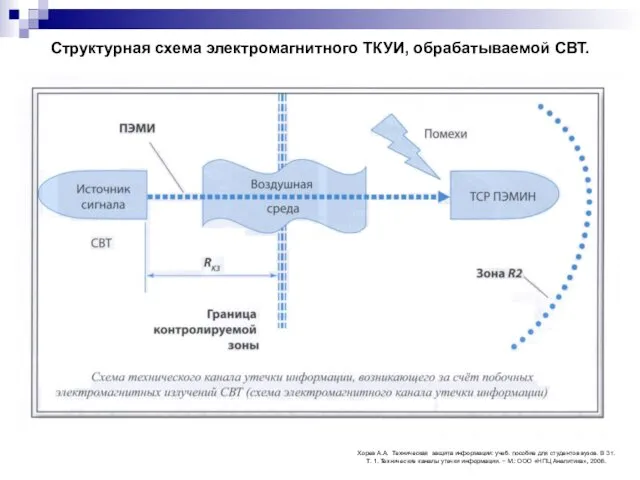

- 18. Структурная схема электромагнитного ТКУИ, обрабатываемой СВТ. Хорев А.А. Техническая защита информации: учеб. пособие для студентов вузов.

- 19. Образцы оборудования для перехвата ПЭМИ. Хорев А.А. “Технические каналы утечки информации, обрабатываемой средствами вычислительной техники”, журнал

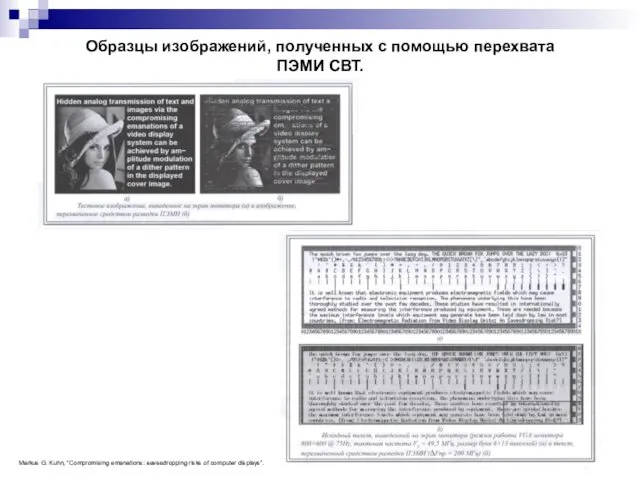

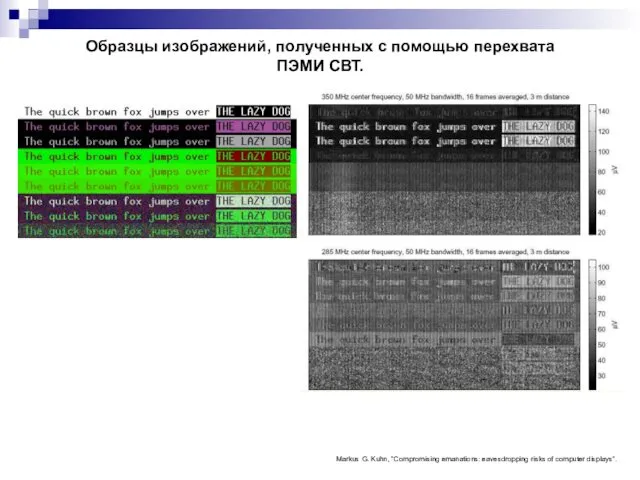

- 20. Образцы изображений, полученных с помощью перехвата ПЭМИ СВТ. Markus G. Kuhn, “Compromising emanations: eavesdropping risks of

- 21. Образцы изображений, полученных с помощью перехвата ПЭМИ СВТ. Markus G. Kuhn, “Compromising emanations: eavesdropping risks of

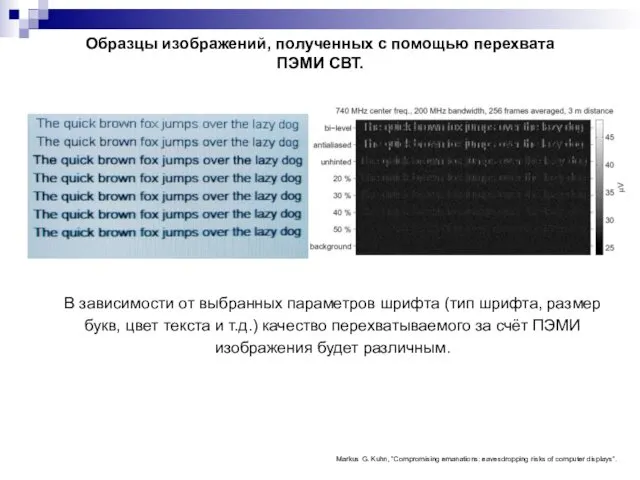

- 22. Образцы изображений, полученных с помощью перехвата ПЭМИ СВТ. В зависимости от выбранных параметров шрифта (тип шрифта,

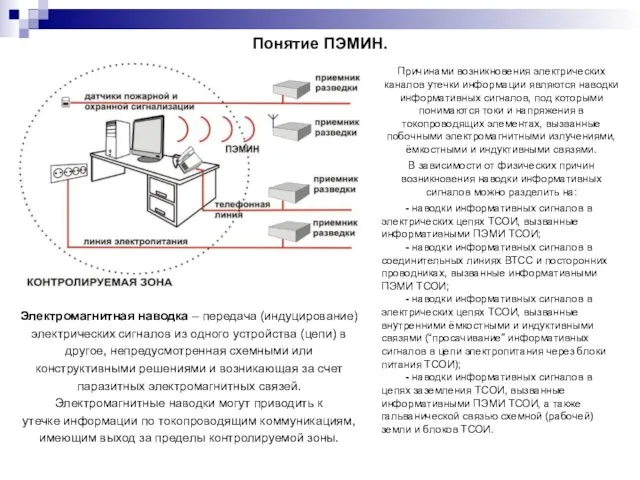

- 23. Понятие ПЭМИН. Электромагнитная наводка – передача (индуцирование) электрических сигналов из одного устройства (цепи) в другое, непредусмотренная

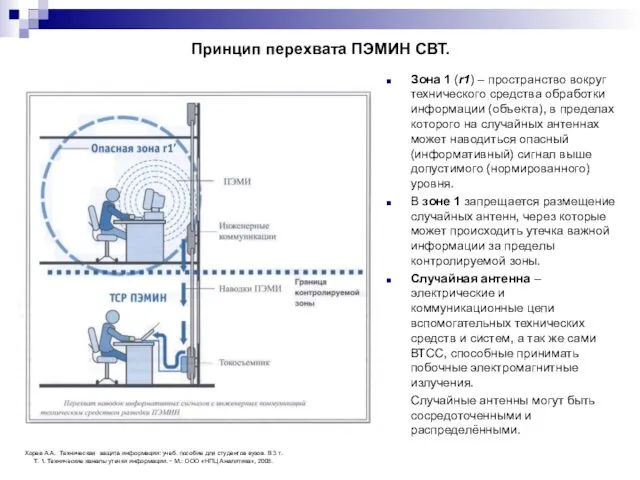

- 24. Принцип перехвата ПЭМИН СВТ. Зона 1 (r1) – пространство вокруг технического средства обработки информации (объекта), в

- 25. Структурная схема электрического ТКУИ, обрабатываемой СВТ. Уровень наводок зависит от расстояния между источником излучения и случайной

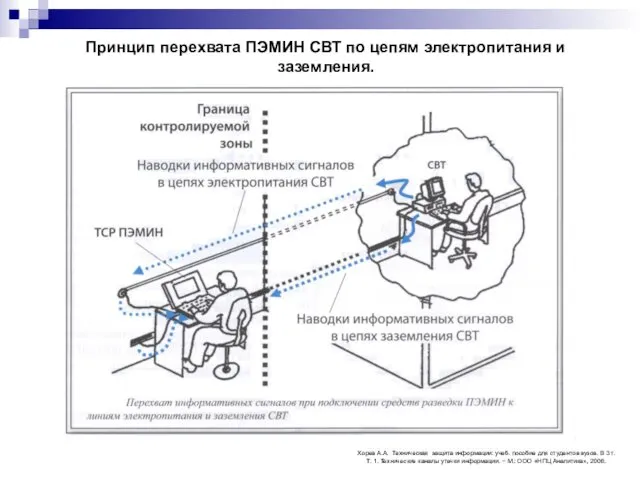

- 26. Принцип перехвата ПЭМИН СВТ по цепям электропитания и заземления. Хорев А.А. Техническая защита информации: учеб. пособие

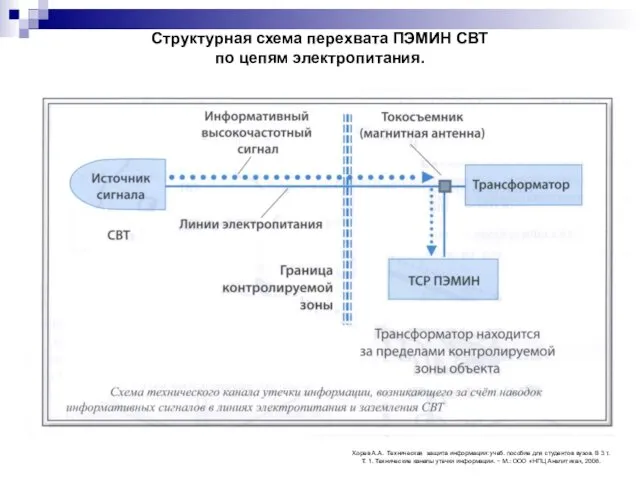

- 27. Структурная схема перехвата ПЭМИН СВТ по цепям электропитания. Хорев А.А. Техническая защита информации: учеб. пособие для

- 28. Структурная схема перехвата ПЭМИН СВТ по цепям заземления. Хорев А.А. Техническая защита информации: учеб. пособие для

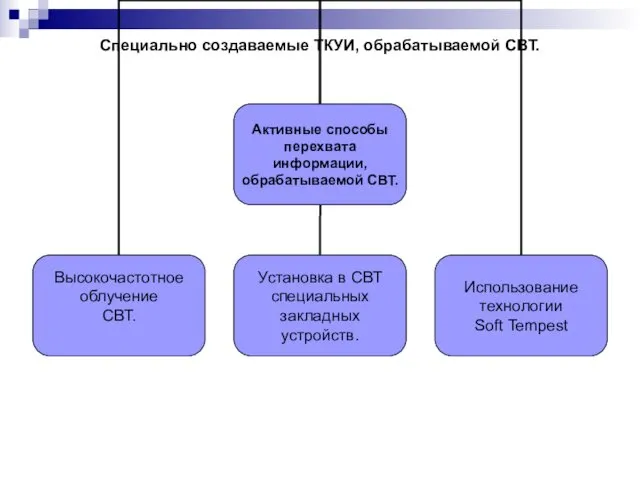

- 29. Специально создаваемые ТКУИ, обрабатываемой СВТ.

- 30. Принцип перехвата информации, обрабатываемой СВТ, методом “высокочастотного облучения”. Хорев А.А. Техническая защита информации: учеб. пособие для

- 31. Структурная схема ТКУИ, создаваемого методом “высокочастотного облучения” СВТ. СВТ облучается мощным высокочастотным гармоническим сигналом (используется ВЧ-генератор

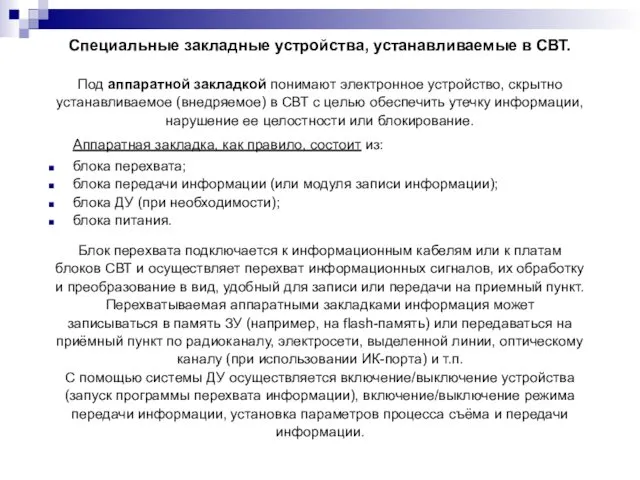

- 32. Специальные закладные устройства, устанавливаемые в СВТ. Под аппаратной закладкой понимают электронное устройство, скрытно устанавливаемое (внедряемое) в

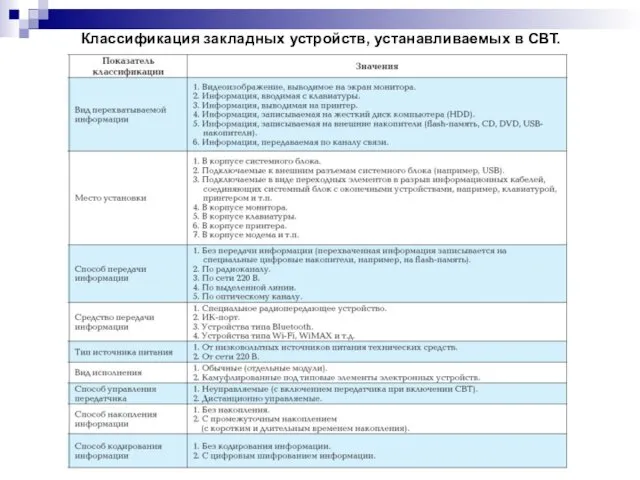

- 33. Классификация закладных устройств, устанавливаемых в СВТ.

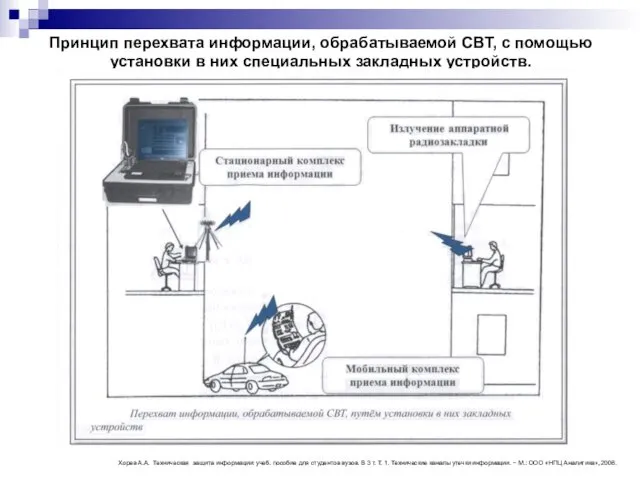

- 34. Принцип перехвата информации, обрабатываемой СВТ, с помощью установки в них специальных закладных устройств. Хорев А.А. Техническая

- 35. Структурная схема ТКУИ, создаваемого путём установки в СВТ специальных закладных устройств. Хорев А.А. Техническая защита информации:

- 36. Аппаратные закладки для перехвата информации, вводимой с клавиатуры ПЭВМ (аппаратные кейлоггеры). Аппаратные кейлоггеры (keylogger hardware) являются

- 37. Принцип работы аппаратного кейлоггера с записью информации на flash-память, устанавливаемого в разъём между клавиатурой и системным

- 38. Варианты аппаратных кейлоггеров, устанавливаемых между клавиатурой и системным блоком ПЭВМ. В зависимости от конкретной модели кейлоггер

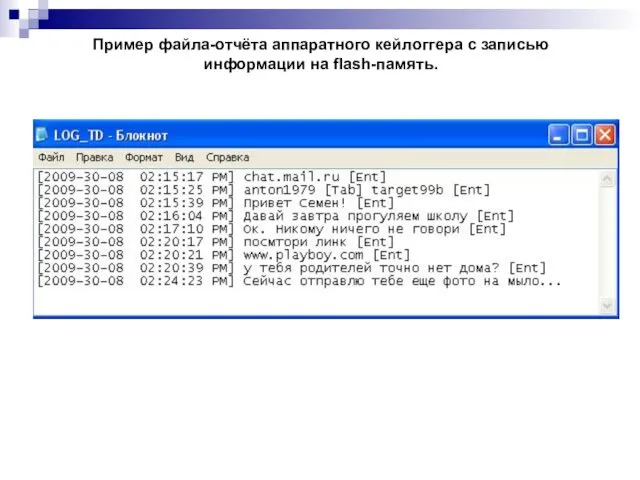

- 39. Пример файла-отчёта аппаратного кейлоггера с записью информации на flash-память.

- 40. Принцип работы аппаратного кейлоггера с передачей информации по радиоканалу, устанавливаемого в разъем между клавиатурой и системным

- 41. Принцип работы аппаратного кейлоггера с передачей информации по радиоканалу, скрытно устанавливаемого в клавиатуру ПЭВМ. Кейлоггер KS-1

- 42. Аппаратные закладки для перехвата информации, выводимой на монитор ПЭВМ (аппаратные видеологгеры). Видеологгер - это аппаратная закладка

- 43. Основные характеристики типового аппаратного видеологгера. Совместим с разъемами DVI, HDMI, VGA. Поддерживает разрешение до Full-HD (1920

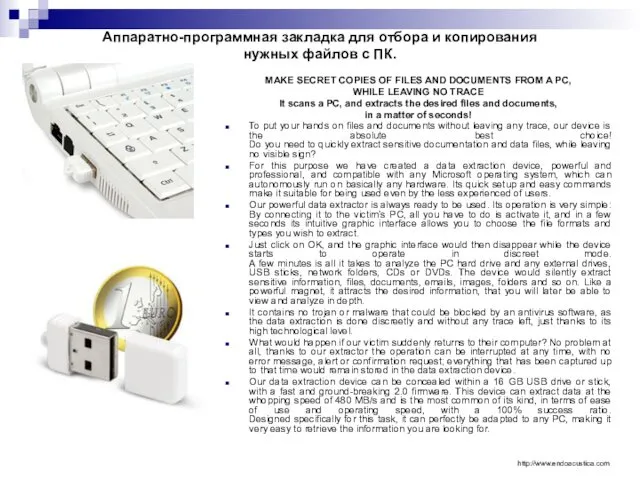

- 44. Аппаратно-программная закладка для отбора и копирования нужных файлов с ПК. MAKE SECRET COPIES OF FILES AND

- 45. Использование технологии Soft Tempest для получения информации, обрабатываемой СВТ. Технология Soft Tempest – это технология скрытой

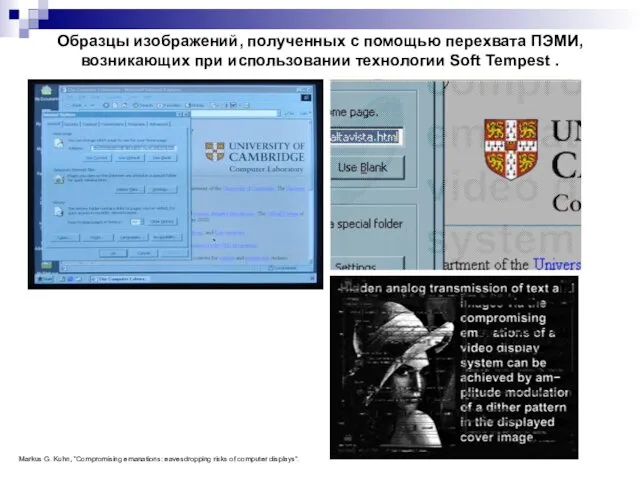

- 46. Образцы изображений, полученных с помощью перехвата ПЭМИ, возникающих при использовании технологии Soft Tempest . Markus G.

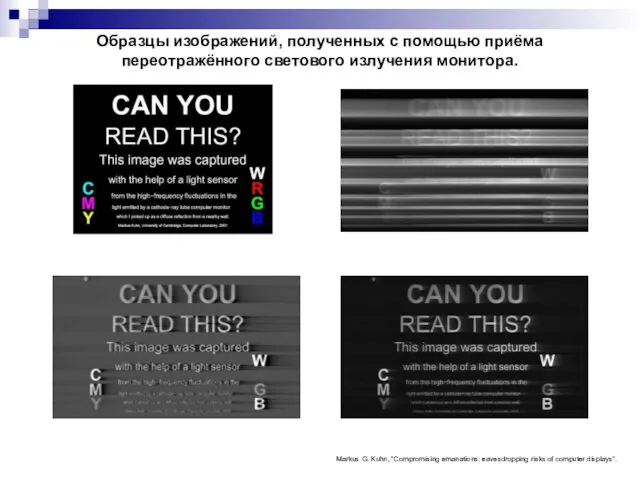

- 47. Восстановление изображения на мониторе ПК с помощью приёма переотражённого светового излучения монитора. Одним из реальных каналов

- 48. Образцы изображений, полученных с помощью приёма переотражённого светового излучения монитора. Markus G. Kuhn, “Compromising emanations: eavesdropping

- 49. Заключение. Существует целый ряд угроз безопасности информации, обрабатываемой средствами вычислительной техники. В части касающейся утечки информации

- 51. Скачать презентацию

Модель ситуационного лидерства и игровой тренажер космолидер

Модель ситуационного лидерства и игровой тренажер космолидер Генеалогическая роспись

Генеалогическая роспись Электроэнергетика России

Электроэнергетика России Компоненти електронних кіл

Компоненти електронних кіл Солнечные электростанции

Солнечные электростанции Консульство и империя

Консульство и империя Калориметрия. Типы калориметров

Калориметрия. Типы калориметров Письмо от Деда Мороза

Письмо от Деда Мороза Характеристика элементов суперкомпьютера

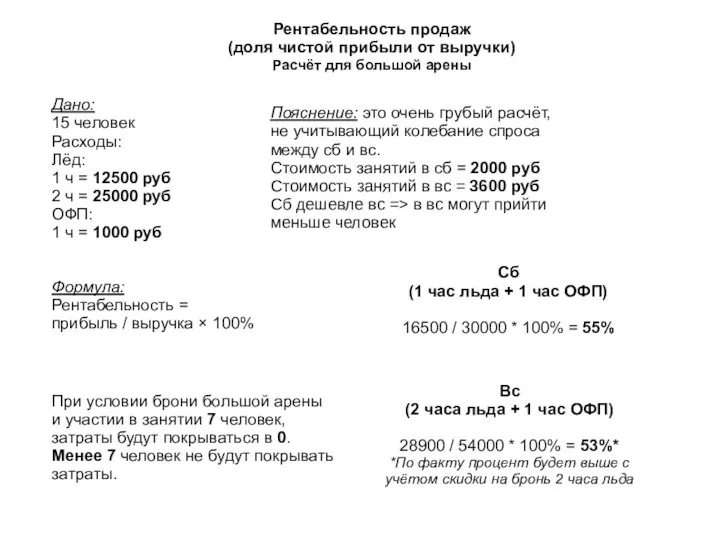

Характеристика элементов суперкомпьютера рентабельность

рентабельность [email protected]_2022-08-04_19-59-12

[email protected]_2022-08-04_19-59-12 Выделение коллекторов по данным методов ГИС

Выделение коллекторов по данным методов ГИС Страницы семейного альбома

Страницы семейного альбома С любовью к телу: как популярность бодипозитива влияет на общество и экономику?

С любовью к телу: как популярность бодипозитива влияет на общество и экономику? Мой святой покровитель. Священномученик Александр

Мой святой покровитель. Священномученик Александр Каркасы одноэтажных производственных зданий

Каркасы одноэтажных производственных зданий Любимому сыну с юбилеем. Фотоальбом

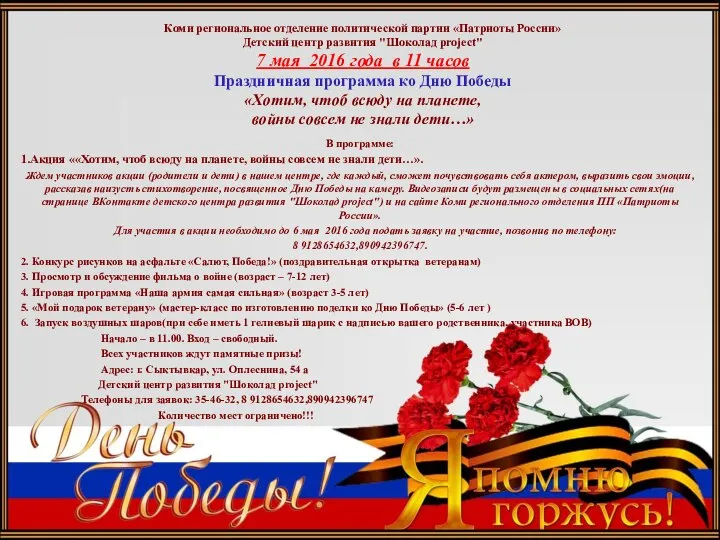

Любимому сыну с юбилеем. Фотоальбом Праздничная программа ко Дню Победы

Праздничная программа ко Дню Победы Trouble Shooting Guide <Hardware Issues>

Trouble Shooting Guide <Hardware Issues> Графики с процентами

Графики с процентами 5 Дополнительное профессиональное образование и повышение квалификации - МАЛИЦКИЙ Михаил Сергеевич

5 Дополнительное профессиональное образование и повышение квалификации - МАЛИЦКИЙ Михаил Сергеевич Общие положения. Светофоры

Общие положения. Светофоры Создание и использование в учебной деятельности webквеста (выход из комнаты) и геймифицированных викторин с сайта Quizwhizzer

Создание и использование в учебной деятельности webквеста (выход из комнаты) и геймифицированных викторин с сайта Quizwhizzer WFM Henkilöstöportaali

WFM Henkilöstöportaali 20150109_1pogruzi_v_mashinu_ovoshchi

20150109_1pogruzi_v_mashinu_ovoshchi Определение содержания ионов меди и железа в различных фракциях крови в норме и при патологии(ССЗ)

Определение содержания ионов меди и железа в различных фракциях крови в норме и при патологии(ССЗ) Лекція_2_Форми,_методи_та_інф_забез_ЮП_НП

Лекція_2_Форми,_методи_та_інф_забез_ЮП_НП Образцы гистологических препаратов

Образцы гистологических препаратов