Содержание

- 2. Что такое компьютерная криминалистика? Ответвление криминалистики, сочетающее в себе восстановление и расследование материалов, найденных на электронных

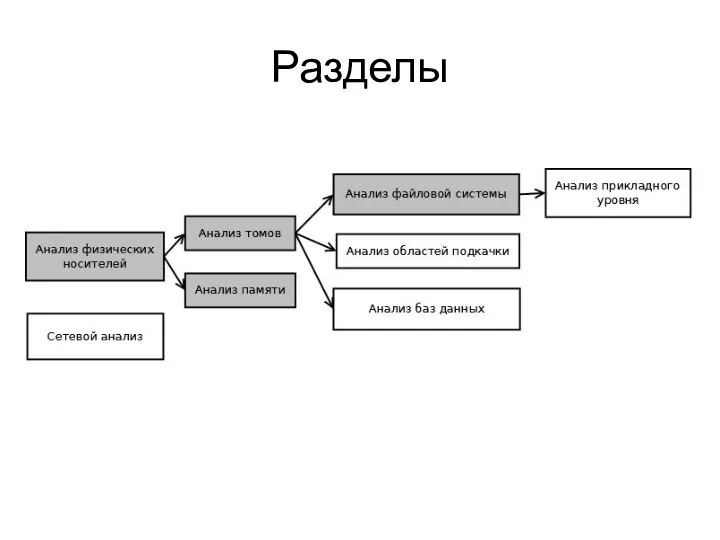

- 3. Разделы

- 4. Задачи Найди улику в образе диска Найди улику в дампе трафика Найди улику в дампе ОП

- 5. Про анализ бинарников Бинарные файлы могут встречаться десятками в образе Каждый дизассемблировать смысла нет Проверить строки

- 6. Анализ оперативной памяти Volatility \\.\PhysicalMemory \\.\DebugMemory /dev/mem mdd Hex-editors (HxD, WinHex,..)

- 7. Загрузка ОС на примере Windows Включение питания Чтение команд из BIOS Анализ оборудования Поиск загрузочного носителя

- 8. Анализ файловых систем Данные файловой системы Данный содержимого Метаданные Данные имен файлов Прикладные данные

- 9. NTFS Наиболее распространенная файловая система для семейства ОС Windows Концепции Безопасность Надежность Поддержка носителей больших объёмов

- 10. Основные понятия NTFS Все данные – файлы MFT (Master File Table ~ «Главная файловая таблица» )

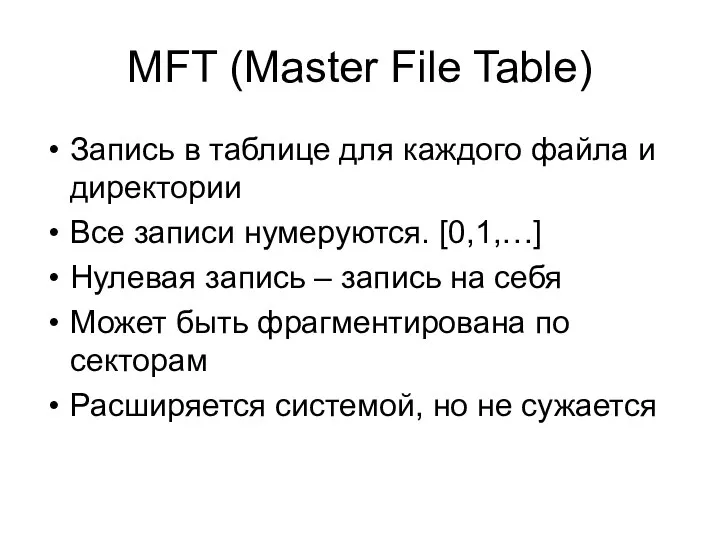

- 11. MFT (Master File Table) Запись в таблице для каждого файла и директории Все записи нумеруются. [0,1,…]

- 12. Запись MFT Занимает 1024 байта Первые 42 байта – фиксированный формат Остальное пространство под атрибуты

- 13. Запись MFT Первая запись – базовая Если атрибуты не помещаются в запись, то создается ещё одна

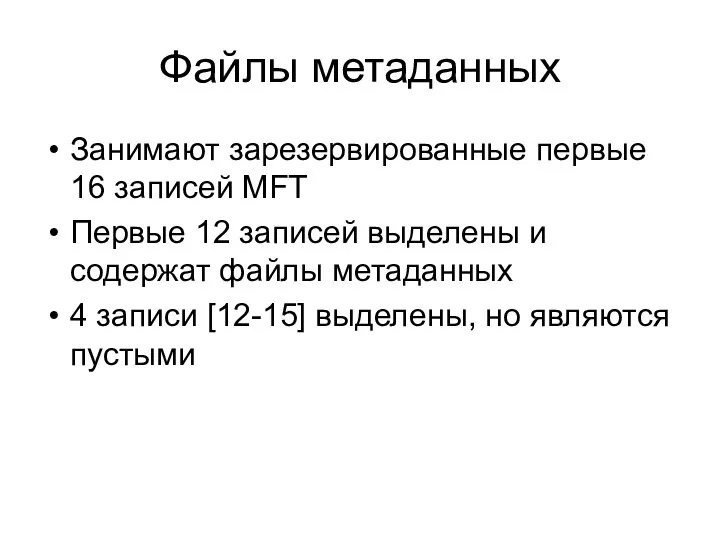

- 14. Файлы метаданных Занимают зарезервированные первые 16 записей MFT Первые 12 записей выделены и содержат файлы метаданных

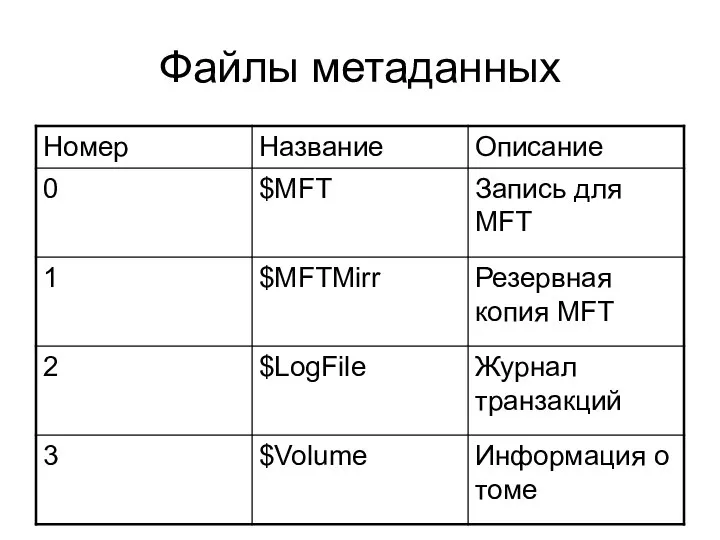

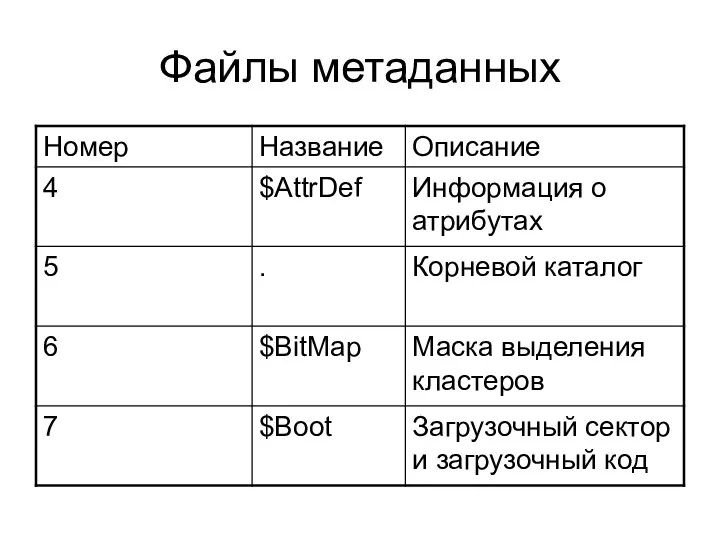

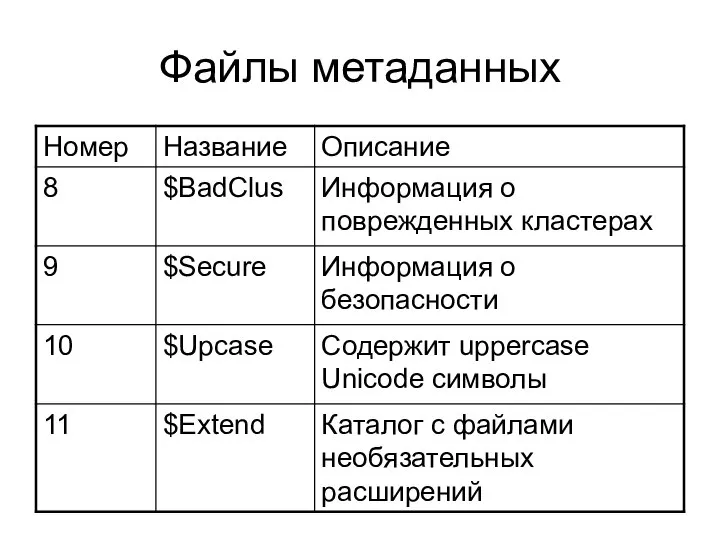

- 15. Файлы метаданных

- 16. Файлы метаданных

- 17. Файлы метаданных

- 18. Атрибуты Все атрибуты имеют заголовок и содержимое Структура содержимого может быть разная у разных атрибутов Заголовок

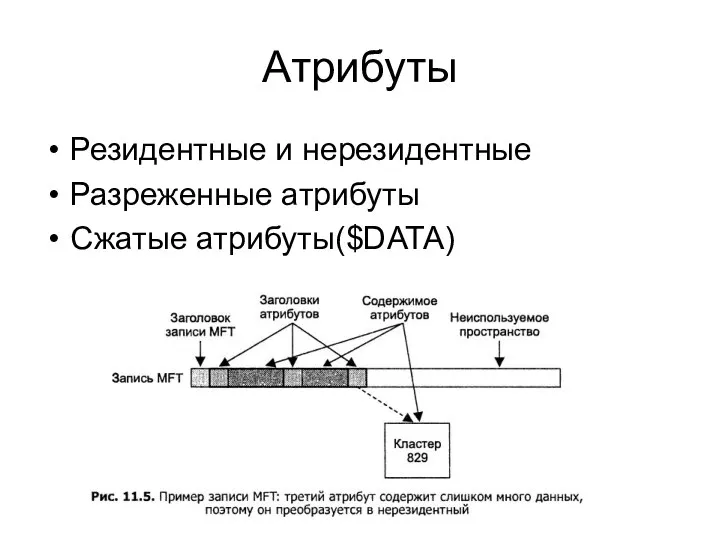

- 19. Атрибуты Резидентные и нерезидентные Разреженные атрибуты Сжатые атрибуты($DATA)

- 20. Сжатие

- 21. Типы атрибутов Все типы имеют идентификатор, имя По идентификатору происходит упорядочивание атрибутов в записи

- 22. Восстановление данных 1. Восстановление разрушенных данных • Аппаратные и программные сбои • Воздействие вредоносного ПО •

- 23. Анализ данных и представление результатов 1. Анализ данных • Выбор инструментария (ПО, утилиты) • Интерпретация данных

- 24. Особенности Mobile forensics 1. Использование Flash, SSD в качестве основного носителя Работа с твердотельными носителями со

- 25. Особенности Network forensics 1. Большое количество компьютеров Необходимо применение специальных средств мониторинга, анализа и хранения сетевых

- 27. Скачать презентацию

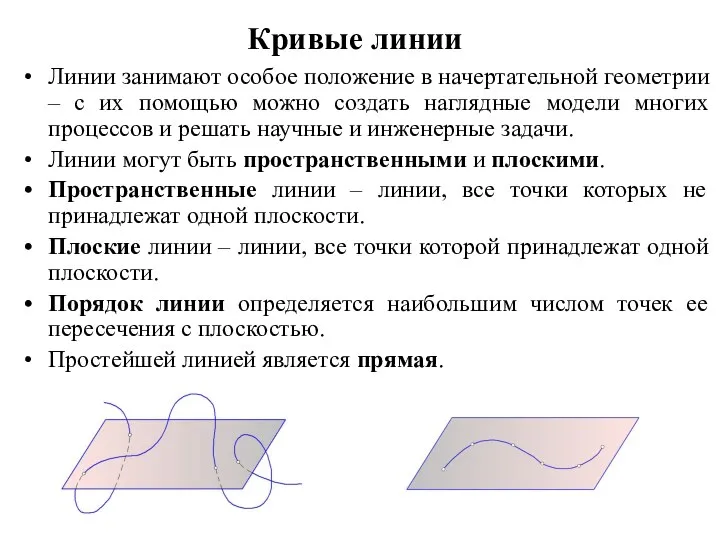

Кривые линии

Кривые линии Презентация "Стратегическое планирование или управление – что выбрать?" - скачать презентации по Экономике

Презентация "Стратегическое планирование или управление – что выбрать?" - скачать презентации по Экономике Монастырь Шаолинь. Боевые искусства Шаолинь

Монастырь Шаолинь. Боевые искусства Шаолинь Нанесение размеров

Нанесение размеров Корпоративная культура (3). Семейная модель корпоративного управления

Корпоративная культура (3). Семейная модель корпоративного управления Презентация Трудовые ресурсы России

Презентация Трудовые ресурсы России Системы связи. Единая сеть электросвязи РФ

Системы связи. Единая сеть электросвязи РФ Арматура для конструкций

Арматура для конструкций 5-1-3-tehnika-bezopasnosti-i-organizacija-rabochego-mesta

5-1-3-tehnika-bezopasnosti-i-organizacija-rabochego-mesta Возвращение Крыма в Россию

Возвращение Крыма в Россию  Внеклассное занятие к неделе географии

Внеклассное занятие к неделе географии Монизм и пантеизм Спинозы

Монизм и пантеизм Спинозы  Презентация по алгебре Арифметическая прогрессия вокруг нас 9 класс

Презентация по алгебре Арифметическая прогрессия вокруг нас 9 класс Искусство доколумбовой Америки

Искусство доколумбовой Америки Резьбы, резьбовые изделия и соединения. Разъемные соединения. Неразъемные соединения

Резьбы, резьбовые изделия и соединения. Разъемные соединения. Неразъемные соединения Всеобщее декларирование доходов и имущества физических лиц

Всеобщее декларирование доходов и имущества физических лиц Оценка соответствия. Порядок аккредитации. Проведение проверки квалификации. Тема 6

Оценка соответствия. Порядок аккредитации. Проведение проверки квалификации. Тема 6 Образы и темы в народном искусстве Руси

Образы и темы в народном искусстве Руси Рабочее оборудование рыхлителя. Бульдозер-рыхлитель

Рабочее оборудование рыхлителя. Бульдозер-рыхлитель Хроматографические методы анализа и разделения смесей веществ

Хроматографические методы анализа и разделения смесей веществ PIETER PAUL RUBENS (1577-1640)

PIETER PAUL RUBENS (1577-1640)  Социально-биологические основы физической культуры

Социально-биологические основы физической культуры Адгезивные мостовидные протезы

Адгезивные мостовидные протезы  Контрольно-оценочная деятельность

Контрольно-оценочная деятельность Информационная безопасность учащихся

Информационная безопасность учащихся Презентация Таможенная статистика и анализ

Презентация Таможенная статистика и анализ Культура крымских татар

Культура крымских татар Презентация на тему "моя воспитательная концепция" - скачать презентации по Педагогике

Презентация на тему "моя воспитательная концепция" - скачать презентации по Педагогике