Содержание

- 2. Несанкционированный доступ к данным в ИС Анализ наносимого ущерба от различных видов угроз ИТ-безопасности показывает, что

- 3. Авторизация Авторизация особенно важна в развитых многопользовательских ИС, содержащих большие объемы данных различного назначения и разной

- 4. Авторизация В ИС каждое групповое данное должно иметь связанный с ним собственный набор ограничений доступа. При

- 5. Объекты и информация В общем случае, контроль доступа в ИС основан на использовании субъектно-объектной модели доступа.

- 6. Субъекты. Доступы субъектов Определение. Субъект – это сущность, описывающая преобразование информации в КС. Субъект для выполнения

- 7. Доступы субъектов к объектам. Угрозы безопасности Аксиома. Все вопросы безопасности информации описываются доступами субъектов к объектам.

- 8. Угрозы безопасности Угрозы направлены на три основных свойства (компонента, аспекта) безопасности информации: конфиденциальность (confidentiality – защита

- 9. Действия нарушителей По отношению к КС нарушители ИБ могут совершать атаки и злоупотребления. Атака (attack) (вторжение)

- 10. Уязвимости. Модель нарушителя Злоумышленник реализует угрозы, путем использования уязвимостей КС. Уязвимость (vulnerability) – любая характеристика или

- 11. Политика и модель безопасности Фундаментальным понятием в сфере защиты информации компьютерных систем является политика безопасности. Под

- 12. Модели безопасности Модели безопасности играют важную роль в процессах разработки и исследования защищенных КС, так как

- 13. Субъектно-объектная формализация КС В механизмах и процессах коллективного доступа к информационным ресурсам большинство моделей разграничения доступа

- 14. Субъектно-объектная формализация КС В КС действует дискретное время. В каждый фиксированный момент времени tk КС представляет

- 15. Субъекты и объекты доступа Определение. Под субъектом доступа понимается активная сущность КС, которая может изменять состояние

- 16. Субъектно-объектная формализация КС Определение. Под пользователем КС понимается лицо, внешний фактор, аутентифицируемый некоторой информацией, и управляющий

- 17. Порождение субъектов доступа Определение. Объект oi называется источником для субъекта sm если существует субъект sj, в

- 18. Потоки информации Активная сущность субъектов доступа заключается в их возможности осуществлять определенные действия над объектами, что

- 19. Потоки информации Определение. Потоком информации между объектом oi и объектом oj называется произвольная операция над объектом

- 20. Доступы субъектов к объектам Поток всегда порождается субъектом доступа. На этом основании вводится следующее центральное в

- 21. Легальные и нелегальные потоки информации в КС С точки зрения безопасности множество потоков P разбивается на

- 22. Персонификация субъектов и объектов Анализ практического опыта по защите компьютерной информации, а также основных положений субъектно-объектной

- 23. Монитор безопасности Аксиома. В защищенной КС должна присутствовать активная компонента (субъект, процесс и т. д.) с

- 24. Ядро КС В структуре большинства типов программных средств, на основе которых строятся информационные системы (ОС, СУБД),

- 25. Роль и место монитора безопасности в КС

- 26. Требования к монитору безопасности Полнота. Монитор безопасности должен вызываться (активизироваться) при каждом обращении за доступом любого

- 27. Системны процессы Монитор безопасности, как и любая активная сущность в КС, является субъектом с соответствующим объектом-источником

- 28. Системные субъекты К числу системных субъектов относится исходный системный процесс, который инициализирует первичные субъекты пользователей, а

- 29. Доступ к объекту, ассоциированному с МБ Для планирования и управления системой разграничения доступа конкретного коллектива пользователей

- 30. Политики безопасности Принципы, способы представления и реализация ассоциированных с МБ объектов определяются типом политики безопасности и

- 31. Политики безопасности Важнейшее значение имеет критерий безопасности доступов субъектов к объектам, т. е. правило разделения информационных

- 32. Политики безопасности Выделяются следующие виды политик безопасности: дискреционная политика безопасности; мандатная политика безопасности; политика ролевого разграничения

- 33. Дискреционная политика безопасности Определяется двумя свойствами: все субъекты и объекты идентифицированы; права доступа субъектов на объекты

- 34. Дискреционная политика безопасности Принцип дискреционной политики разграничения доступа можно охарактеризовать схемой "каждый с каждым", т. е.

- 35. Дискреционная политика безопасности Достоинство ДПБ – относительно простая реализация системы разграничения доступа. Недостаток ДПБ относится статичность

- 36. Мандатная политика безопасности Множество безопасных (разрешенных) доступов PL задается неявным образом через введение для пользователей-субъектов некоторой

- 37. Мандатная политика безопасности В отличие от ДПБ, в МПБ разграничение доступа производится менее детально – до

- 38. Политика ролевого разграничения доступа Эта политика является развитием дискреционной политики; при этом права доступа субъектов на

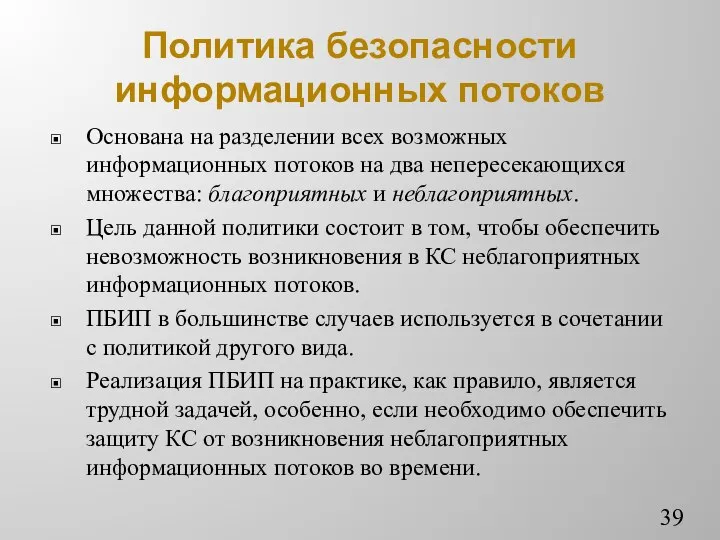

- 39. Политика безопасности информационных потоков Основана на разделении всех возможных информационных потоков на два непересекающихся множества: благоприятных

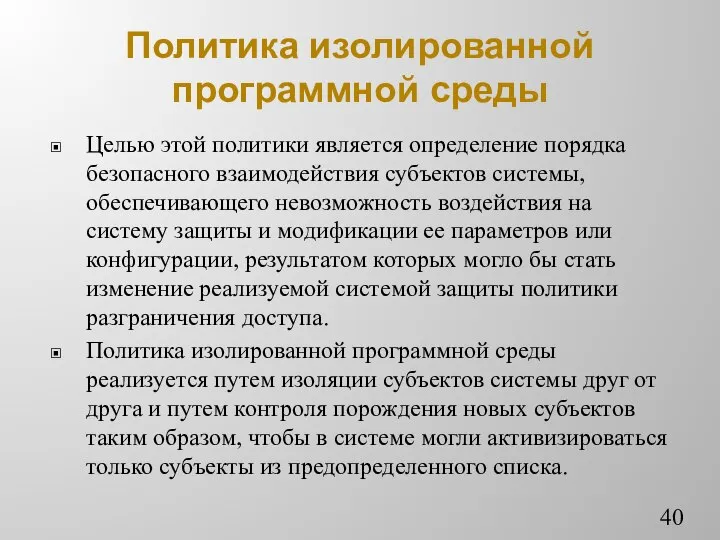

- 40. Политика изолированной программной среды Целью этой политики является определение порядка безопасного взаимодействия субъектов системы, обеспечивающего невозможность

- 42. Скачать презентацию

Типы данных, операторы и выражения

Типы данных, операторы и выражения Оперативная память

Оперативная память  Представление звука В ПАМЯТИ КОМПЬЮТЕРА

Представление звука В ПАМЯТИ КОМПЬЮТЕРА Что такое компьютерная презентация?

Что такое компьютерная презентация? Человек и ПК

Человек и ПК Основы логики

Основы логики История создания компьютера. 7 класс

История создания компьютера. 7 класс Отчет по итогам мониторинга сайтов общественных палат субъектов Российской Федерации

Отчет по итогам мониторинга сайтов общественных палат субъектов Российской Федерации AraАлгоритмы и моделируемые объекты

AraАлгоритмы и моделируемые объекты Программа «Компьютер для учителя» Петербургский филиал ОАО «СЗТ» Служба маркетинга Подготовил: специалист 1 категории Ю.А. Ябло

Программа «Компьютер для учителя» Петербургский филиал ОАО «СЗТ» Служба маркетинга Подготовил: специалист 1 категории Ю.А. Ябло Компьютерные вирусы и антивирусные программы

Компьютерные вирусы и антивирусные программы Линии связи. Устройства связи. Стек протоколов

Линии связи. Устройства связи. Стек протоколов Кодирование звуковой информации

Кодирование звуковой информации Что такое биоинформатика? Банк SwissProt С.А.Спирин 7, 8,10 февраля 2006 г., ФББ МГУ

Что такое биоинформатика? Банк SwissProt С.А.Спирин 7, 8,10 февраля 2006 г., ФББ МГУ Основы логики. Алгебра высказываний

Основы логики. Алгебра высказываний Информационные системы

Информационные системы Инструкция по регистрации работников подрядной организации на Портале знаний

Инструкция по регистрации работников подрядной организации на Портале знаний Презентация "MSC.Mvision - 07-1" - скачать презентации по Информатике

Презентация "MSC.Mvision - 07-1" - скачать презентации по Информатике Основы программирования на языке Python

Основы программирования на языке Python Модульный принцип построения ЭВМ. Шинная архитектура

Модульный принцип построения ЭВМ. Шинная архитектура Бази даних

Бази даних МОУ СОШ с УИОП г. Кирс Верхнекамского района Стаж работы - 34года Высшая категория Почетный работник общего образован

МОУ СОШ с УИОП г. Кирс Верхнекамского района Стаж работы - 34года Высшая категория Почетный работник общего образован Моделирование как метод научного познания

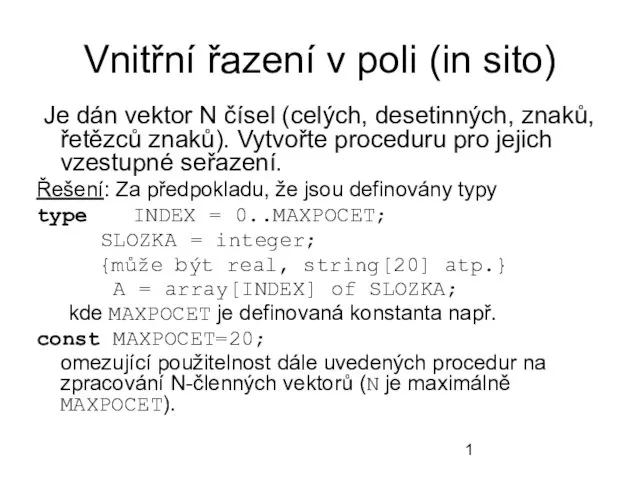

Моделирование как метод научного познания  Vnitřní řazení v poli (in sito)

Vnitřní řazení v poli (in sito) Информация вокруг нас. 5 класс

Информация вокруг нас. 5 класс Каскадные таблицы стилей CSS

Каскадные таблицы стилей CSS Project-интерфейс и его возможности

Project-интерфейс и его возможности Проектирование веб-сайта для склада компании-ритейлера

Проектирование веб-сайта для склада компании-ритейлера