Содержание

- 2. В первом приближении вопросы безопасности могут быть разделены на 4 пересекающиеся области: секретность (конфиденциальность); аутентификация; обеспечение

- 3. Конфиденциальность – предотвращение попадания информации неавторизованным пользователям. Аутентификация - проверка принадлежности субъекту предъявленного им идентификатора (подтверждение

- 4. Идентификация - процесс присвоение субъектам идентификатора и сравнение идентификатора с перечнем идентификаторов. Авторизация - процесс проверки

- 5. Безопасность в сетях охватывает все уровни протоколов: 1) на физическом уровне можно поместить сетевой кабель в

- 6. IPSec — это комплекс протоколов, касающихся вопросов шифрования, аутентификации и обеспечения защиты при транспортировке IP-пакетов; в

- 7. Основными функциями IPSec являются: Обеспечение конфиденциальности. Отправитель должен иметь возможность шифровать пакеты перед тем, как передавать

- 8. В комплекс спецификации IPSec входят следующие протоколы и стандарты: IKE, обеспечивающий аутентификацию сторон, согласование параметров ассоциаций

- 9. Существует два режима работы IPsec: транспортный режим и туннельный режим. В транспортном режиме шифруется только информативная

- 10. Криптография (греч. скрытое письмо) – наука о методах обеспечения конфиденциальности (секретности) и аутентичности (целостности и невозможность

- 11. Алгоритм DES

- 12. Алгоритм DES Алгоритм DES (Data Encryption Standard), как и другие симметричные и асимметричные алгоритмы, использует множественные

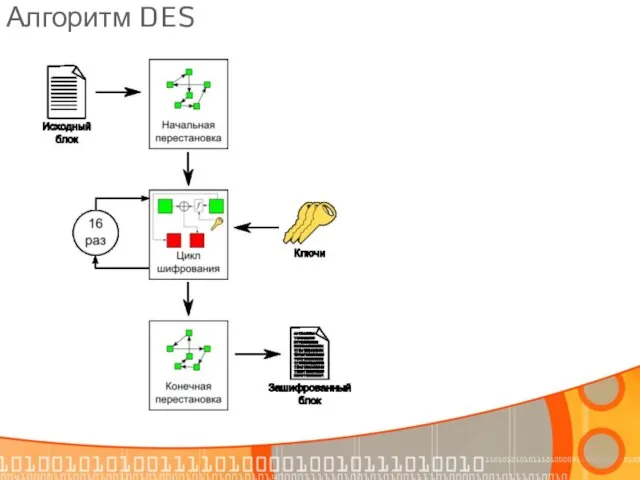

- 13. Алгоритм DES

- 14. Алгоритм DES DES оперирует с блоками данных размером 64 бита и использует ключ длиной 56 бит.

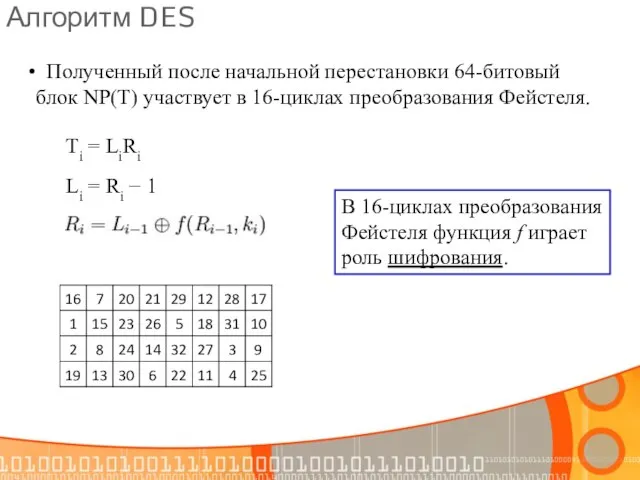

- 15. Алгоритм DES Полученный после начальной перестановки 64-битовый блок NP(T) участвует в 16-циклах преобразования Фейстеля. Ti =

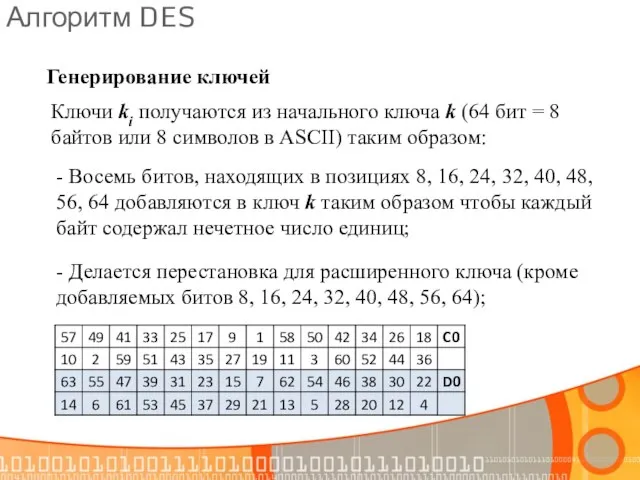

- 16. Алгоритм DES Ключи ki получаются из начального ключа k (64 бит = 8 байтов или 8

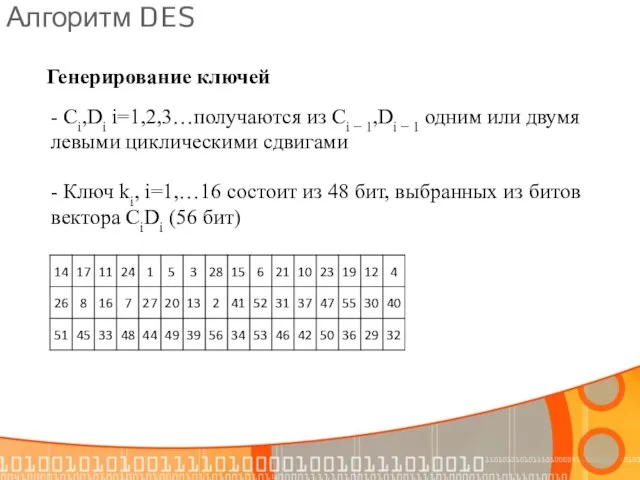

- 17. Алгоритм DES Генерирование ключей - Ключ ki, i=1,…16 состоит из 48 бит, выбранных из битов вектора

- 18. Алгоритм DES Схема расшифрования Ri − 1 = Li При расшифровании данных все действия выполняются в

- 19. Национальный институт стандартизации и технологий США (NIST) в 2004г. официально признал популярный стандарт шифрования DES недействительным

- 20. Для участия в конкурсе алгоритм шифрования должен был соответствовать всего двум обязательным требованиям: 128-битный размер блока

- 21. Алгоритм RSA

- 22. Алгоритм RSA Назван в честь трех изобретателей Рона Ривеста (Ron Rivest), Ади Шамира (Adi Shamir) и

- 23. Алгоритм RSA Основные операции алгоритма: - Выбираются два случайных простых числа p и q заданного размера

- 24. Алгоритм RSA Основные операции алгоритма: - Вычисляется число d, удовлетворяющее условию: (e*d) mod ((p-1)*(q-1)) = 1.

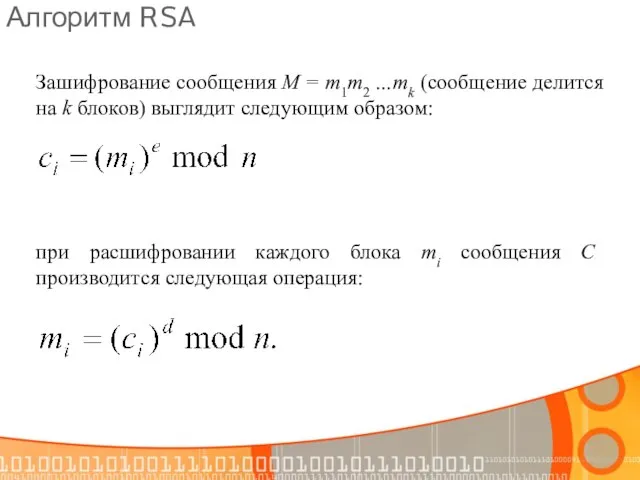

- 25. Алгоритм RSA Зашифрование сообщения М = m1m2 …mk (сообщение делится на k блоков) выглядит следующим образом:

- 26. Алгоритм RSA Пример. Пусть сообщение М представляется числом: 688232. Выбираем числа p = 47 и q

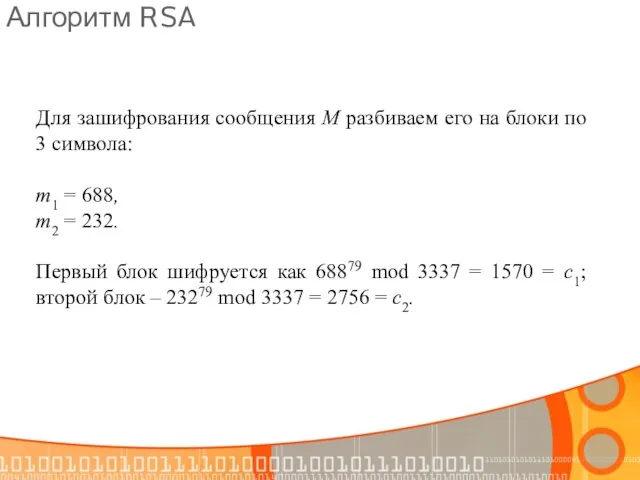

- 27. Алгоритм RSA Для зашифрования сообщения М разбиваем его на блоки по 3 символа: m1 = 688,

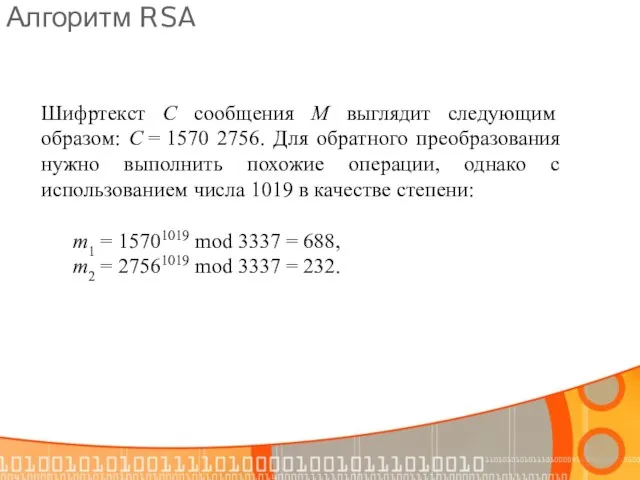

- 28. Алгоритм RSA Шифртекст С сообщения М выглядит следующим образом: С = 1570 2756. Для обратного преобразования

- 29. Цифровая подпись предназначена для аутентификации лица, подписавшего электронный документ. Кроме этого, использование цифровой подписи позволяет осуществить:

- 30. ЭЦП ЭЦП выполняет те же функции, что и обычная «ручная» подпись: – удостоверяет, – подтверждает, –

- 31. Электронная цифровая подпись (ЭЦП)

- 32. Схема работы ЭЦП

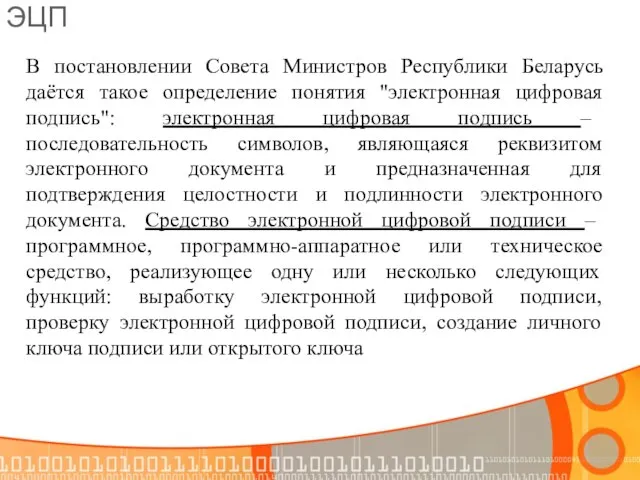

- 33. ЭЦП В постановлении Совета Министров Республики Беларусь даётся такое определение понятия "электронная цифровая подпись": электронная цифровая

- 35. РАЗДЕЛ XII ПРЕСТУПЛЕНИЯ ПРОТИВ ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ Глава 31 Преступления против информационной безопасности Статья 349. Несанкционированный доступ

- 36. 2. Несанкционированный доступ к компьютерной информации, совершенный из корыстной или иной личной заинтересованности, либо группой лиц

- 37. Статья 350. Модификация компьютерной информации 1. Изменение информации, хранящейся в компьютерной системе, сети или на машинных

- 38. Статья 351. Компьютерный саботаж 1. Умышленные уничтожение, блокирование, приведение в непригодное состояние компьютерной информации или программы,

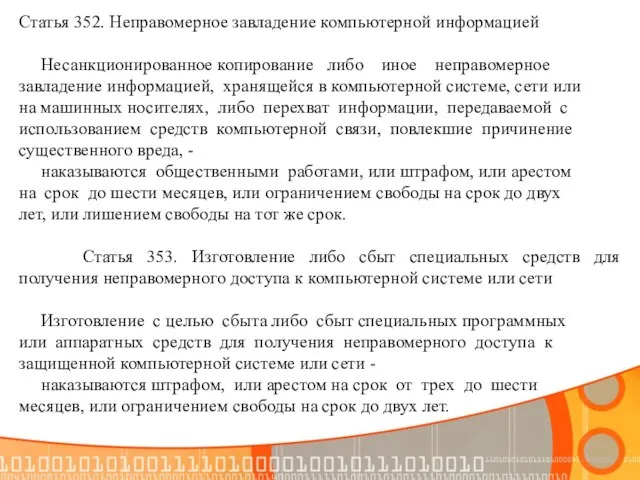

- 39. Статья 352. Неправомерное завладение компьютерной информацией Несанкционированное копирование либо иное неправомерное завладение информацией, хранящейся в компьютерной

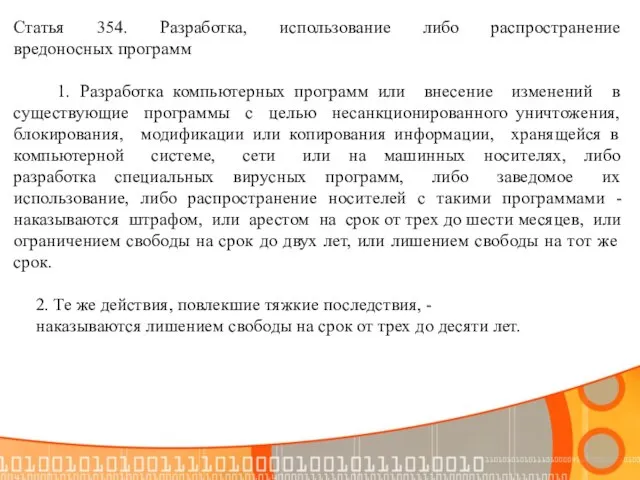

- 40. Статья 354. Разработка, использование либо распространение вредоносных программ 1. Разработка компьютерных программ или внесение изменений в

- 42. Скачать презентацию

«Шаг вперед!» Форум страховых предпринимателей

«Шаг вперед!» Форум страховых предпринимателей Внешние устройства хранения информации

Внешние устройства хранения информации Разработка и реализация автоматизированной подсистемы документооборота деканата

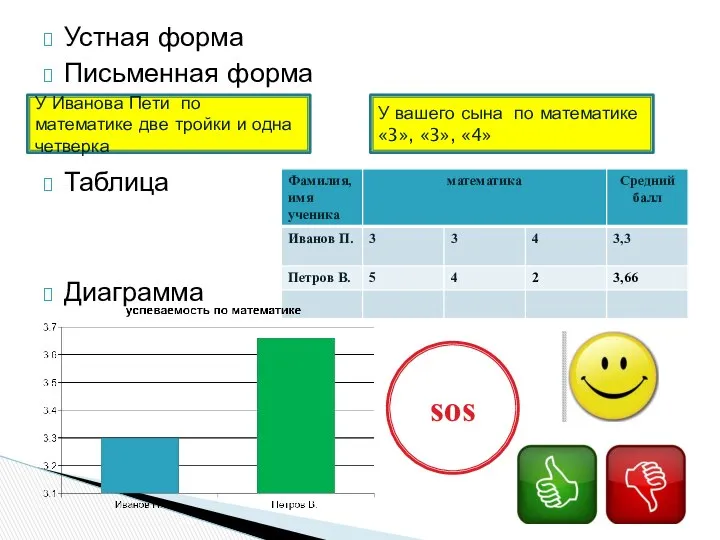

Разработка и реализация автоматизированной подсистемы документооборота деканата Представление информации

Представление информации Порядок выполнения логических операций

Порядок выполнения логических операций Подготовил: учитель информатики и ИКТ Сомова Н.Ю.

Подготовил: учитель информатики и ИКТ Сомова Н.Ю. WebStorage

WebStorage Учитель информатики: Семакина А. С.

Учитель информатики: Семакина А. С. Системное программирование. Ядро. Устройство. Планировщики процессов

Системное программирование. Ядро. Устройство. Планировщики процессов Основы алгоритмизации и программирования. Основы ввода-вывода

Основы алгоритмизации и программирования. Основы ввода-вывода Конкурс шифровальщиков

Конкурс шифровальщиков Кодирование текстовой информации презентация________________________________________________________________________________________________________________

Кодирование текстовой информации презентация________________________________________________________________________________________________________________ Тема: «Передача информации. Локальные сети.»

Тема: «Передача информации. Локальные сети.» Язык структурных запросов SQL. История развития языка SQL

Язык структурных запросов SQL. История развития языка SQL Системы счисления

Системы счисления Корпоративные информационные системы (1)

Корпоративные информационные системы (1) Развитие глобальных стратегий Paradox Interactive

Развитие глобальных стратегий Paradox Interactive Принципы реализации высоконагруженных веб-сервисов

Принципы реализации высоконагруженных веб-сервисов Азбука интернета

Азбука интернета Образование и досуг на время карантина

Образование и досуг на время карантина Веселая «Информатика». Игра

Веселая «Информатика». Игра BTS или 6 детей Ким Намджуна

BTS или 6 детей Ким Намджуна Кодирование целых чисел

Кодирование целых чисел Язык программирования Python

Язык программирования Python Организация проектирования ИС. Полииерархическая структура ИС и типовые технологические решения

Организация проектирования ИС. Полииерархическая структура ИС и типовые технологические решения Основні тренди у веб-дизайні. Сторітеллінг

Основні тренди у веб-дизайні. Сторітеллінг Средства защиты информации в глобальных компьютерных сетях и ОС. (Лекция 8)

Средства защиты информации в глобальных компьютерных сетях и ОС. (Лекция 8) Урок 7. Внешние устройства(дз)

Урок 7. Внешние устройства(дз)