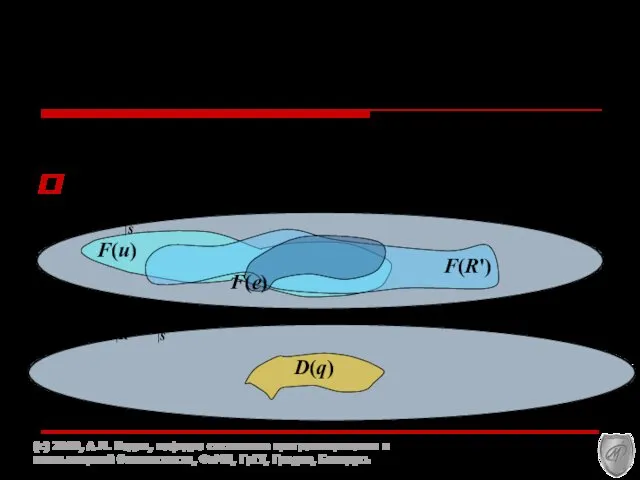

Вычислить условие фактического доступа (EAC), соответствующее запросу q , через операции

логического ИЛИ по элементам полномочий F(u,q) и запрашиваемым ресурсам r из набора R', и получить тем самым набор

R'' - набор фактически доступных по запросу ресурсов

Оценить EAC и принять решение о доступе:

разрешить доступ, если R'' и R' полностью перекрываются;

отказать в доступе в противном случае

Произвести запись необходимых событий

Вызвать все программы, необходимые для организации доступа после "принятия решения".

Выполнить все вспомогательные программы, вытекающие для каждого случая по п.8

При положительном решении о доступе завершить физическую обработку

(c) 2010, А.М. Кадан, кафедра системного программирования и компьютерной безопасности, ФаМИ, ГрГУ, Гродно, Беларусь

Пятимерное пространство Хартсона.

Процесс организации доступа

Но!!! Безопасность системы в строгом смысле не доказана

Сприймання людиною інформації

Сприймання людиною інформації Python

Python Компьютерные презентации Урок информатики 10 класс

Компьютерные презентации Урок информатики 10 класс  מבנה רשת האינטרנט מושגים בסיסיים בעולם האינטרנט

מבנה רשת האינטרנט מושגים בסיסיים בעולם האינטרנט Турнир смекалистых

Турнир смекалистых Структурирование данных

Структурирование данных Киберспорт в жизни тинейджеров

Киберспорт в жизни тинейджеров Fortnite. Главное меню

Fortnite. Главное меню Веб-браузеры: структура поиска данных, классификация Формалина Ульяна группа ПКсп-112 Проверял: Касьянов А.А

Веб-браузеры: структура поиска данных, классификация Формалина Ульяна группа ПКсп-112 Проверял: Касьянов А.А 4. Java OOP. 5. Abstract Classes

4. Java OOP. 5. Abstract Classes Информационная компетентность – ключевая компетентность человека 21 века

Информационная компетентность – ключевая компетентность человека 21 века Корпоративная газета и правила ее оформления

Корпоративная газета и правила ее оформления Внешнее описание программного средства

Внешнее описание программного средства Установка редактора Sublime Text3

Установка редактора Sublime Text3 Introduction to databases and SQL. Изменение структуры таблицы. Удаление таблиц и баз. Первичный ключ. (Лекция 3)

Introduction to databases and SQL. Изменение структуры таблицы. Удаление таблиц и баз. Первичный ключ. (Лекция 3) Проблемы защиты конфиденциальных данных пользователей

Проблемы защиты конфиденциальных данных пользователей Интеллектуальная система управления движением поездов. Цифровая железная дорога: настоящее и будущее

Интеллектуальная система управления движением поездов. Цифровая железная дорога: настоящее и будущее Использование информационно-коммуникационных технологий в деятельности учителя Петухова С.А., учитель русского языка и литерат

Использование информационно-коммуникационных технологий в деятельности учителя Петухова С.А., учитель русского языка и литерат Презентация "Системы охлаждения" - скачать презентации по Информатике

Презентация "Системы охлаждения" - скачать презентации по Информатике Generation M

Generation M Enhanced entity-relationship modelling concepts. (Lecture 3)

Enhanced entity-relationship modelling concepts. (Lecture 3) Создание простейших анимаций в среде Macromedia Flash 7.0

Создание простейших анимаций в среде Macromedia Flash 7.0 Презентация "Этапы развития вычислительной техники" - скачать презентации по Информатике

Презентация "Этапы развития вычислительной техники" - скачать презентации по Информатике Сервис Kahoot! в образовательном процессе

Сервис Kahoot! в образовательном процессе Машина Тьюринга

Машина Тьюринга Презентация "Как изменить фон слайда" - скачать презентации по Информатике

Презентация "Как изменить фон слайда" - скачать презентации по Информатике Нечеткая логика

Нечеткая логика Основные понятия компьютерной графики. Средства работы с компьютерной графикой. Графические форматы. Цветовые модели.

Основные понятия компьютерной графики. Средства работы с компьютерной графикой. Графические форматы. Цветовые модели.