Содержание

- 2. 1.1. Основные понятия и определения в области информационной безопасности

- 3. Информация - сведения (сообщения, данные) о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы

- 4. Информационная среда общества - совокупность информационных ресурсов, система формирования, распространения и использования информации. Информационная инфраструктура -

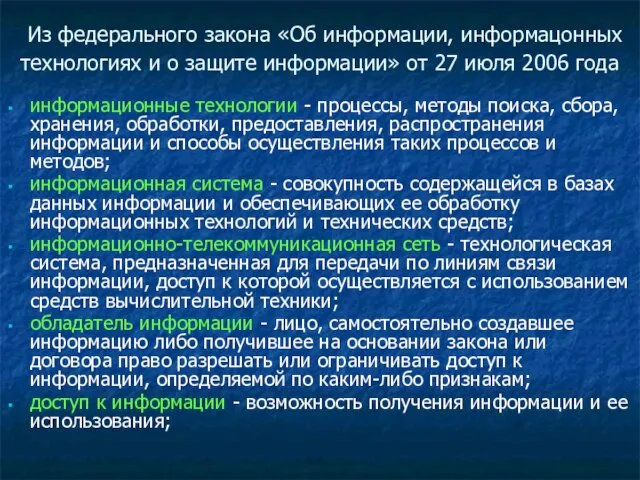

- 5. информационные технологии - процессы, методы поиска, сбора, хранения, обработки, предоставления, распространения информации и способы осуществления таких

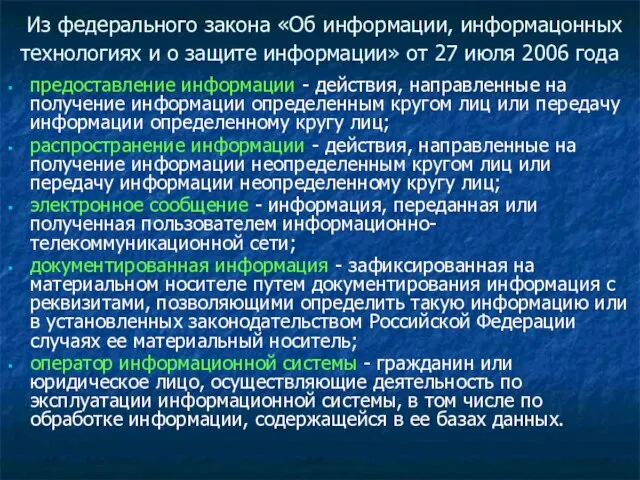

- 6. предоставление информации - действия, направленные на получение информации определенным кругом лиц или передачу информации определенному кругу

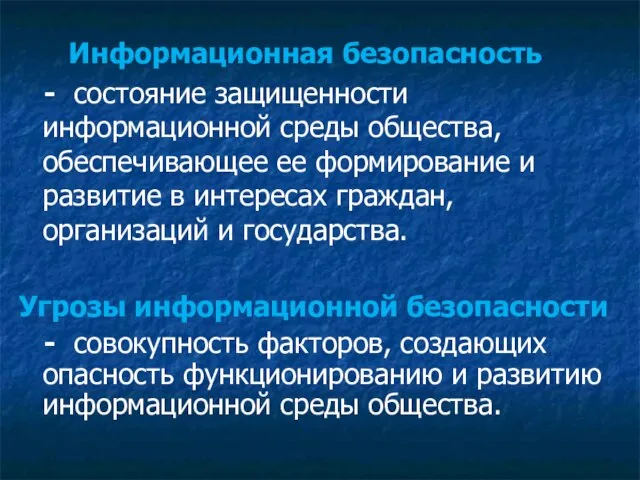

- 7. Информационная безопасность - состояние защищенности информационной среды общества, обеспечивающее ее формирование и развитие в интересах граждан,

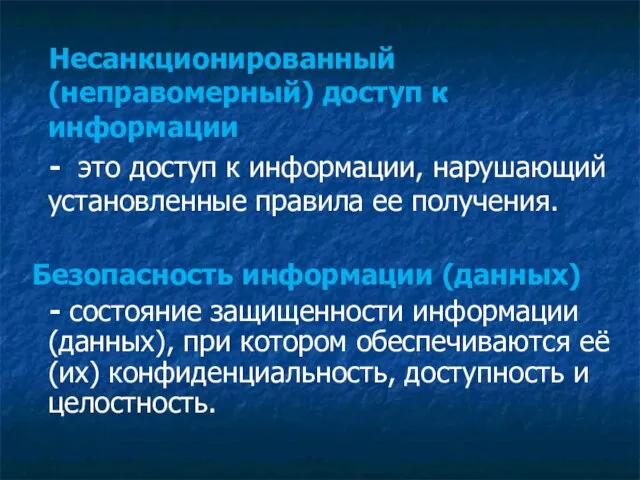

- 8. Несанкционированный (неправомерный) доступ к информации - это доступ к информации, нарушающий установленные правила ее получения. Безопасность

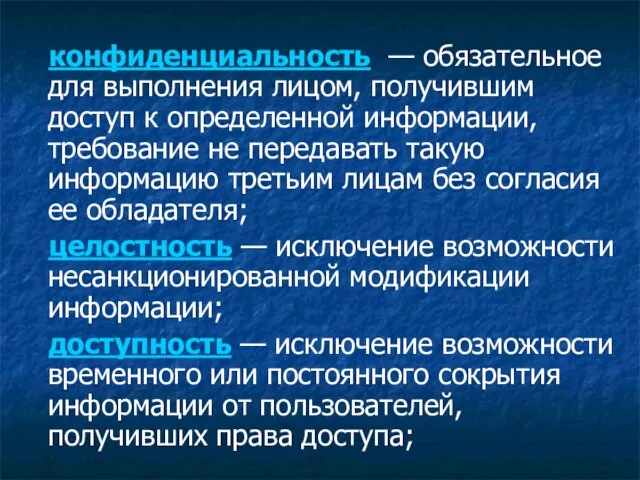

- 9. конфиденциальность — обязательное для выполнения лицом, получившим доступ к определенной информации, требование не передавать такую информацию

- 10. неотказуемостьнеотказуемость или апеллируемость — невозможность отказа от авторства; подотчётность — обеспечение идентификации субъекта доступа и регистрации

- 11. Из федерального закона «Об информации, информацонных технологиях и о защите информации» от 27 июля 2006 года

- 12. Ценная информация, которую необходимо охранять: государственная; военная; техническая; коммерческая; финансовая; юридическая и т.д.

- 13. Обладатель информации, оператор информационной системы обязаны обеспечить: предотвращение несанкционированного доступа к информации и (или) передачи ее

- 14. 1.2. Информационная безопасность в России

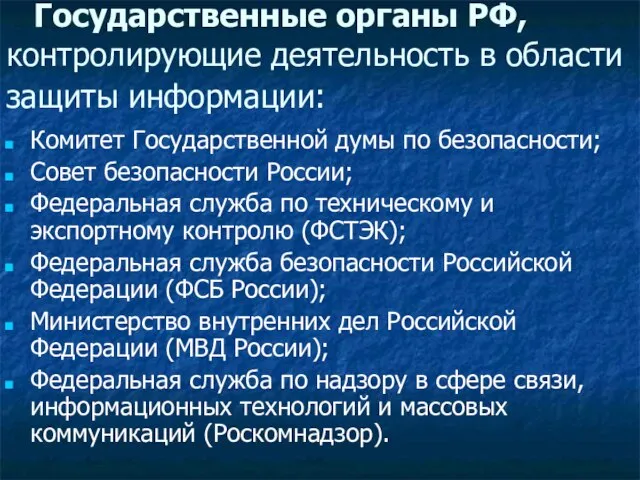

- 15. Комитет Государственной думы по безопасности; Совет безопасности России; Федеральная служба по техническому и экспортному контролю (ФСТЭК);

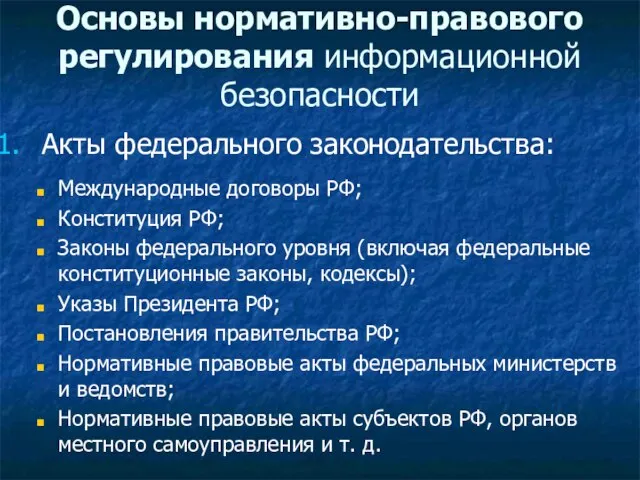

- 16. Акты федерального законодательства: Международные договоры РФ; Конституция РФ; Законы федерального уровня (включая федеральные конституционные законы, кодексы);

- 17. Методические документы государственных органов России: Доктрина информационной безопасности РФ; Руководящие документы ФСТЭК (Гостехкомиссии России); Приказы ФСБ;

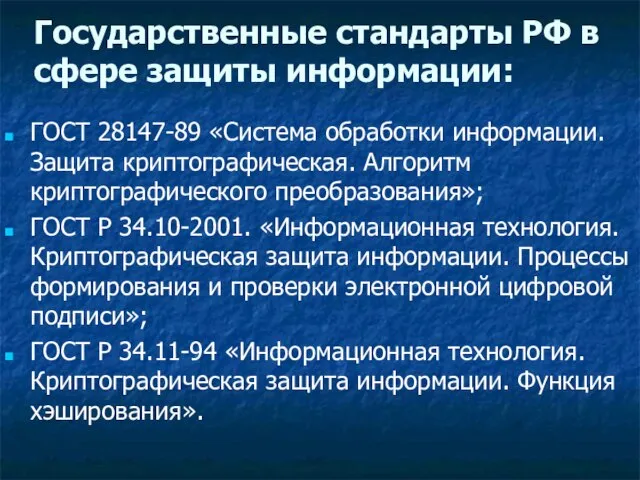

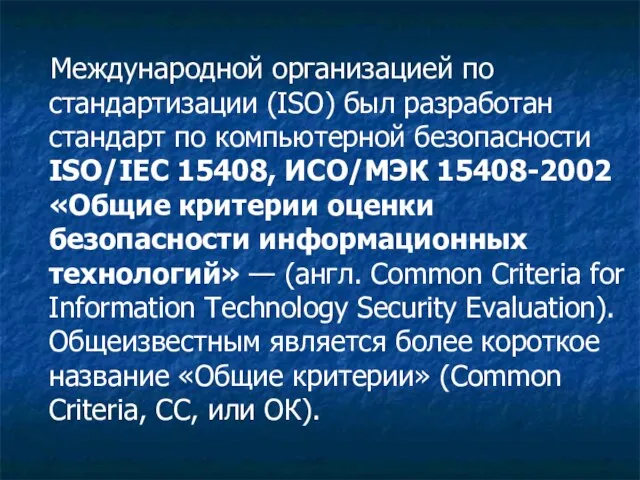

- 18. Стандарты информационной безопасности, из которых выделяют: Международные стандарты; Государственные (национальные) стандарты РФ (ГОСТы); Отраслевые стандарты (ОСТы);

- 19. Федеральный закон № 149-ФЗ «Об информации, информацонных технологиях и о защите информации» от 27 июля 2006

- 20. Уголовный кодекс РФ (Глава 28. Преступления в сфере компьютерной информации); Статья 272. Неправомерный доступ к компьютерной

- 21. Конституция РФ (ст. 44) 1. Каждому гарантируется свобода литературного, художественного, научного, технического и других видов творчества,

- 22. 1.3. Источники угроз информационной безопасности и их классификация

- 23. Внешние источники угроз информационной безопасности : деятельность иностранных политических, экономических, военных, разведывательных и информационных структур, направленная

- 24. Внешние источники угроз информационной безопасности : обострение международной конкуренции за обладание информационными технологиями и ресурсами; деятельность

- 25. Внешние источники угроз информационной безопасности : воздействие космических, воздушных, морских и наземных технических и иных средств

- 26. Внутренние источники угроз информационной безопасности : критическое состояние отечественных отраслей промышленности; противозаконная деятельность политических и экономических

- 27. Внутренние источники угроз информационной безопасности : недостаточная координация деятельности федеральных органов государственной власти, органов государственной власти

- 28. Внутренние источники угроз информационной безопасности : неправомерные действия государственных структур, приводящие к нарушению законных прав граждан

- 29. Внутренние источники угроз информационной безопасности : недостаточная активность федеральных органов государственной власти, органов государственной власти субъектов

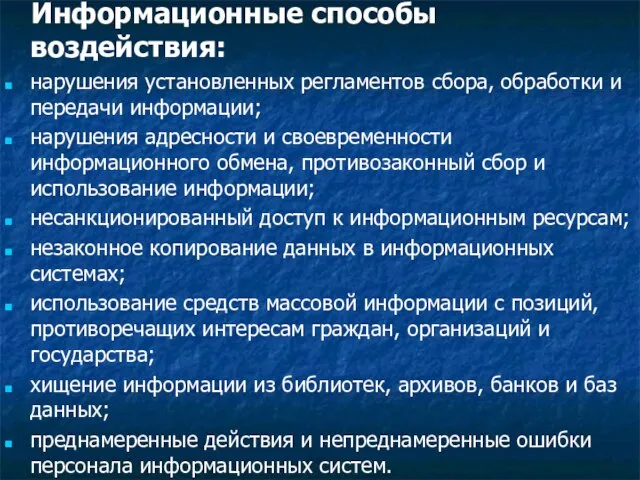

- 30. Информационные способы воздействия: нарушения установленных регламентов сбора, обработки и передачи информации; нарушения адресности и своевременности информационного

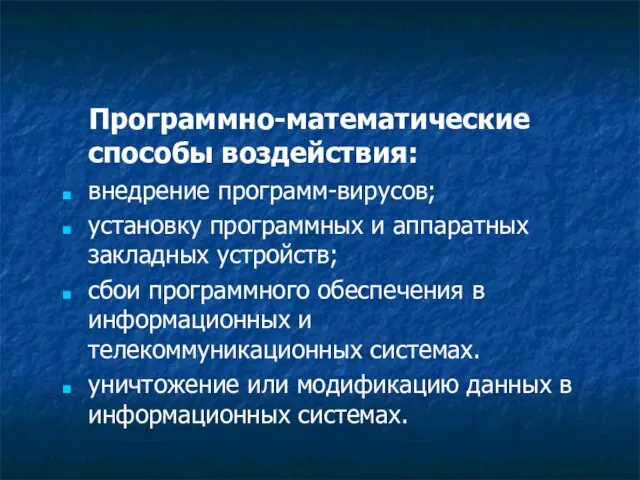

- 31. Программно-математические способы воздействия: внедрение программ-вирусов; установку программных и аппаратных закладных устройств; сбои программного обеспечения в информационных

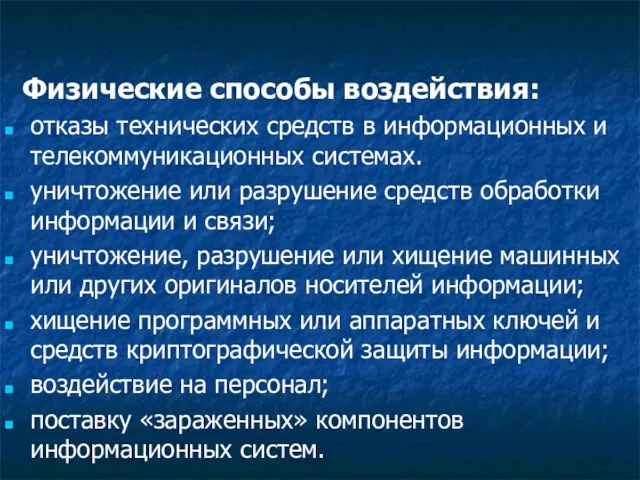

- 32. Физические способы воздействия: отказы технических средств в информационных и телекоммуникационных системах. уничтожение или разрушение средств обработки

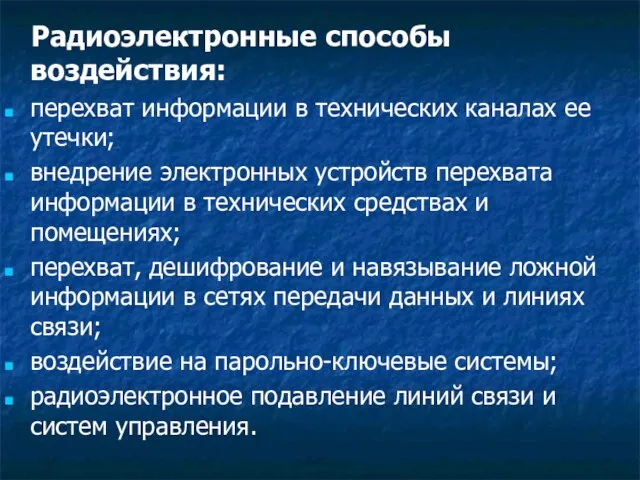

- 33. Радиоэлектронные способы воздействия: перехват информации в технических каналах ее утечки; внедрение электронных устройств перехвата информации в

- 34. Организационно-правовые способы воздействия: закупки несовершенных или устаревших информационных технологий и средств информатизации; невыполнение требований законодательства и

- 35. Категории злоумышленников: случайные любопытные пользователи, не применяющие специальных технических средств; члены организации, занимающиеся компьютерным хулиганством; преступники,

- 36. Айрэ Винклер

- 37. Взломщик

- 38. Причины случайной потери данных: Форс-мажор: пожары, наводнения, землетрясения, войны, восстания, крысы, изгрызшие ленты, насекомые, замкнувшие контакты

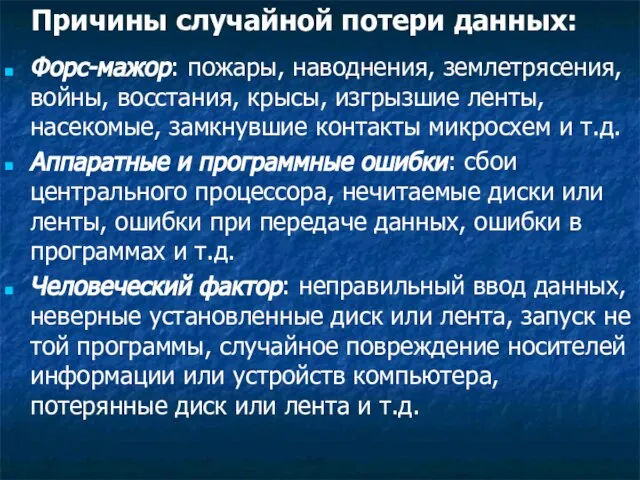

- 39. 1.4. Основные мероприятия по обеспечению информационной безопасности

- 40. Ответственность за выполнение мер защиты лежит не только на собственнике, но и на пользователе информации

- 41. Комплекс мероприятий по обеспечению информационной безопасности объектов электронно-вычислительной техники: организационно-административные мероприятия; технические мероприятия и методы; программные

- 42. 1.4.1. Организационно-административные мероприятия по обеспечению защиты информации

- 43. Политика безопасности - совокупность документированных управленческих решений, направленных на защиту информации и связанных с ней ресурсов.

- 44. Направления организационно-административных мероприятий: физическая защита информации; управление персоналом, имеющим доступ к системам, в том числе его

- 45. Организационно-административные мероприятия: привлечение к проведению работ по защите информации организаций, имеющих лицензию на деятельность в области

- 46. 1.4.2. Технические мероприятия и методы по обеспечению защиты информации

- 47. Технические средства обеспечения защиты информации: аппаратные средства защиты компьютерных систем и систем передачи данных; аппаратура активной

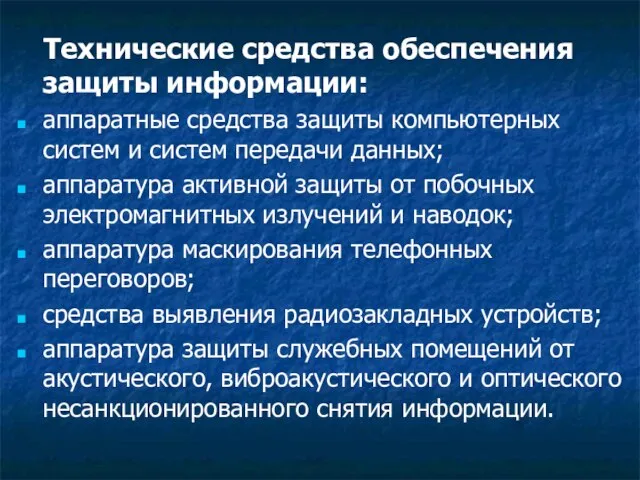

- 48. 1.4.3. Программные методы по обеспечению защиты информации

- 49. Главные задачи компьютерной системы по обеспечению информационной безопасности: конфиденциальность данных; целостность данных; доступность системы.

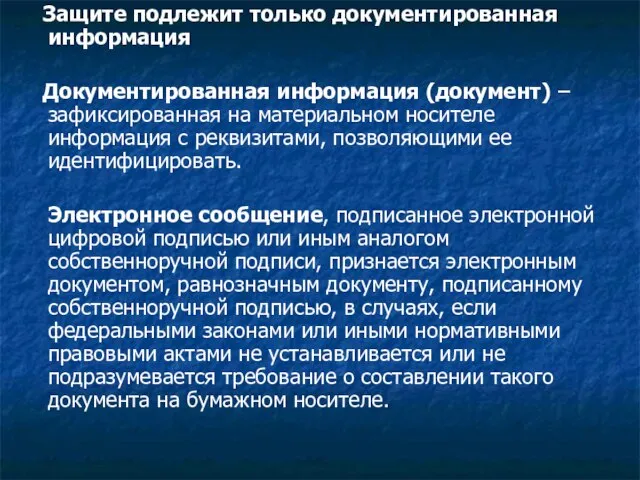

- 50. Защите подлежит только документированная информация Документированная информация (документ) – зафиксированная на материальном носителе информация с реквизитами,

- 51. ГОСТ 28147-89 «Система обработки информации. Защита криптографическая. Алгоритм криптографического преобразования»; ГОСТ Р 34.10-2001. «Информационная технология. Криптографическая

- 52. Международной организацией по стандартизации (ISO) был разработан стандарт по компьютерной безопасности ISO/IEC 15408, ИСО/МЭК 15408-2002 «Общие

- 54. Скачать презентацию

Верификация программного обеспечения. Виды тестирования

Верификация программного обеспечения. Виды тестирования Создание запросов в Access

Создание запросов в Access Состояние и перспективы развития информатики и ИТ

Состояние и перспективы развития информатики и ИТ Базы Данных

Базы Данных Влияние интернета и компьютера на здоровье человека

Влияние интернета и компьютера на здоровье человека Задача: устранить ошибку Disk boot failure. Insert system disk and press enter

Задача: устранить ошибку Disk boot failure. Insert system disk and press enter Презентация "WEB-квесты" - скачать презентации по Информатике

Презентация "WEB-квесты" - скачать презентации по Информатике Развитие Алгоритмов шифрования

Развитие Алгоритмов шифрования Формы представления информации

Формы представления информации Функциональные возможности и решение практических задач

Функциональные возможности и решение практических задач Основные понятия системологии Системология – наука о системах Информатика 10 кл. учитель: Кирченко Людмила Владимировна

Основные понятия системологии Системология – наука о системах Информатика 10 кл. учитель: Кирченко Людмила Владимировна Сравнительный анализ сред 3D моделирования

Сравнительный анализ сред 3D моделирования Урок информатики 10 класс Тема «Размещение текстовой информации на форме при помощи управляющих элементов»

Урок информатики 10 класс Тема «Размещение текстовой информации на форме при помощи управляющих элементов» Информационные ресурсы библиотеки

Информационные ресурсы библиотеки Начало пути… Линейный алгоритм

Начало пути… Линейный алгоритм Adobe Lightroom

Adobe Lightroom Методы доступа и кадры сетей Ethernet, Token Ring, ArCNet, FDDI, WiFi

Методы доступа и кадры сетей Ethernet, Token Ring, ArCNet, FDDI, WiFi Преимущества кластерного развития для регионального правительства, региональной промышленности

Преимущества кластерного развития для регионального правительства, региональной промышленности Использование внешних устройств управления при разработке игр в визуальной среде программирования Scratch

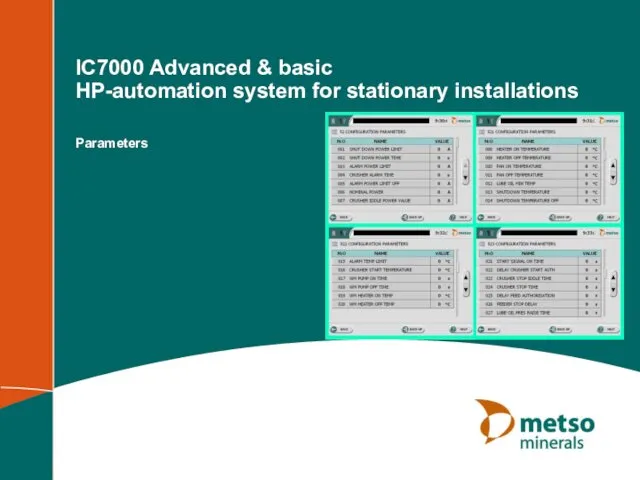

Использование внешних устройств управления при разработке игр в визуальной среде программирования Scratch IC7000 Advanced & basic HP-automation system for stationary installations

IC7000 Advanced & basic HP-automation system for stationary installations Елементи для введення даних: текстове поле, прапорець, випадаючий список

Елементи для введення даних: текстове поле, прапорець, випадаючий список Графики и диаграммы в Microsoft Office Excel

Графики и диаграммы в Microsoft Office Excel Оформление текста ВКР и библиографии в соответствии с ГОСТ. Ссылки на источники 2017/18 учебный год

Оформление текста ВКР и библиографии в соответствии с ГОСТ. Ссылки на источники 2017/18 учебный год Задача классификации. Метод деревьев решений

Задача классификации. Метод деревьев решений Представление чисел в компьютере

Представление чисел в компьютере Услуги по защите от DDoS

Услуги по защите от DDoS Аппаратная реализация компьютера

Аппаратная реализация компьютера Редактирование, добавление и удаление записей в таблице СУБД MySQL

Редактирование, добавление и удаление записей в таблице СУБД MySQL