Содержание

- 2. Литература Хорев П.Б. Методы и средства защиты информации в компьютерных системах. Хорев П.Б. Программно-аппаратная защита информации.

- 3. Дополнительная литература Хорев П.Б. Криптографические интерфейсы и их использование. Хорев П.Б. Лабораторный практикум по методам и

- 4. Проблема защиты информации Надежное обеспечения сохранности информации и установленного статуса ее использования.

- 5. Особенности современных информационных технологий увеличение количества автоматизированных процедур в системах обработки данных и важности принимаемых на

- 6. Особенности современных информационных технологий накопление и долговременное хранение больших массивов данных на электронных носителях, зачастую не

- 7. Особенности современных информационных технологий непосредственный доступ к ресурсам компьютерных систем большого количества пользователей различных категорий и

- 8. Подходы к защите компьютерной информации Фрагментарный подход - применяются отдельные организационные мероприятия, технические и программные средства

- 9. Подходы к защите компьютерной информации Системный – создается целостная система со своим управляющим блоком (ядром защиты),

- 10. Подходы к защите компьютерной информации Комплексный – защита компьютерной информации рассматривается не как одноразовая акция, а

- 11. Основные понятия защиты информации Под информацией, применительно к задаче ее защиты, понимают сведения (сообщения, данные) независимо

- 12. Формы представления информации К документированной информации (или просто к документам) относят информацию, представленную на материальных носителях

- 13. Информационные процессы, технологии и системы К информационным процессам относят процессы сбора, обработки, накопления, хранения, поиска и

- 14. Компьютерная система Под компьютерной системой понимают организационно-техническую систему, включающую в себя информационные ресурсы, программно-аппаратные средства, а

- 15. Виды информации Информацию разделяют на общедоступную и ограниченного доступа. К информации ограниченного доступа относятся государственная тайна

- 16. Обладатель информации Обладателем информации может быть физическое или юридическое лицо, Российская Федерация, ее субъект, муниципальное образование,

- 17. Защищаемая информация К защищаемой относится информация, имеющая обладателя и подлежащая защите в соответствии с требованиями правовых

- 18. Характеристики защищенности информации Конфиденциальность (известность содержания информации только имеющим соответствующие полномочия субъектам). Конфиденциальность является субъективной характеристикой

- 19. Характеристики защищенности информации Целостность (неизменность информации в условиях ее случайного и (или) преднамеренного искажения или разрушения).

- 20. Характеристики защищенности информации Доступность (способность обеспечения беспрепятственного доступа субъектов к интересующей их информации). Отказом в обслуживании

- 21. Утечка (копирование) информации Под утечкой понимают неконтролируемое распространение защищаемой информации путем ее разглашения, несанкционированного доступа к

- 22. Воздействие на информацию (модификация, подмена, уничтожение) Несанкционированное воздействие на защищаемую информацию – воздействие с нарушением правил

- 23. Воздействие на информацию Под непреднамеренным воздействием на защищаемую информацию понимают воздействие на нее из-за ошибок пользователя,

- 24. Цель и объекты защиты Целью защиты информации (ее желаемым результатом) является предотвращение ущерба обладателю или пользователю

- 25. Информационная безопасность и политика безопасности Совокупность информационных ресурсов и системы формирования, распространения и использования информации называют

- 26. Угрозы безопасности Под угрозой безопасности информации в компьютерной системе (КС) понимают событие или действие, которое может

- 27. Атака на компьютерную систему Атакой на КС называют действие, предпринимаемое нарушителем, которое заключается в поиске и

- 28. Цели угроз безопасности информации Нарушение конфиденциальности (перехват, утечка или копирование информации). Нарушение целостности (разрушение, модификация или

- 29. Угроза раскрытия параметров Опосредованной угрозой безопасности информации в КС является угроза раскрытия параметров подсистемы защиты информации,

- 30. Естественные и искусственные угрозы Угрозы информационной безопасности могут быть разделены на угрозы, не зависящие от деятельности

- 31. Искусственные угрозы Искусственные угрозы, исходя из их мотивов, разделяются на непреднамеренные (случайные) угрозы и угрозы преднамеренные

- 32. Умышленные угрозы К умышленным угрозам относятся: несанкционированные действия обслуживающего персонала КС (например, ослабление политики безопасности администратором,

- 34. Скачать презентацию

Вред информационных технологий

Вред информационных технологий Понятие о документе

Понятие о документе Общее собрание собственников. Домсканер

Общее собрание собственников. Домсканер Excel 2010

Excel 2010 Графовые модели программы. Алгоритм оптимизации информационного графа по ширине пи высоте. Лекция 4

Графовые модели программы. Алгоритм оптимизации информационного графа по ширине пи высоте. Лекция 4 Линус Бенедикт Торвальдс

Линус Бенедикт Торвальдс «Отображение графической информации в Delphi» Delphi. Тема 12:

«Отображение графической информации в Delphi» Delphi. Тема 12: Стек. Примеры использования стека

Стек. Примеры использования стека Хранение информации

Хранение информации Файловая система

Файловая система Государственная информационная политика Германии

Государственная информационная политика Германии МИР ИНФОРМАЦИИ Левашова Л.А. г. Казань Ново- Савиновский район Школа № 143 5 класс информатика

МИР ИНФОРМАЦИИ Левашова Л.А. г. Казань Ново- Савиновский район Школа № 143 5 класс информатика Создание и использование ЦОР на уроках информатики с целью формирования у учащихся информационно-коммуникационной компетентност

Создание и использование ЦОР на уроках информатики с целью формирования у учащихся информационно-коммуникационной компетентност Сканер (англ. scanner) — устройство, которое анализируя какой-либо объект (обычно изображение, текст), создаёт цифровую копию изобр

Сканер (англ. scanner) — устройство, которое анализируя какой-либо объект (обычно изображение, текст), создаёт цифровую копию изобр Застосування лазерного сканування у комплексі із ВІМ моделюванням

Застосування лазерного сканування у комплексі із ВІМ моделюванням Информационные модели реляционных баз данных

Информационные модели реляционных баз данных Носители информации

Носители информации Базовые алгоритмические структуры

Базовые алгоритмические структуры Инфраструктура открытых ключей

Инфраструктура открытых ключей Оптимизация РСЯ – не танцы с бубном

Оптимизация РСЯ – не танцы с бубном Понятие и структура ИТ

Понятие и структура ИТ Игра как форма обучения детей через сервис LearningApps

Игра как форма обучения детей через сервис LearningApps Corel Draw. Работа с компьютерной графикой

Corel Draw. Работа с компьютерной графикой How is Genghis Khan portrayed in video games?

How is Genghis Khan portrayed in video games? Возможности и использование МКК (мобильного компьютерного класса) в учебном процессе Краткосрочные курсы для учителей – предме

Возможности и использование МКК (мобильного компьютерного класса) в учебном процессе Краткосрочные курсы для учителей – предме Структурная схема компьютера Взаимодействие устройств компьютера

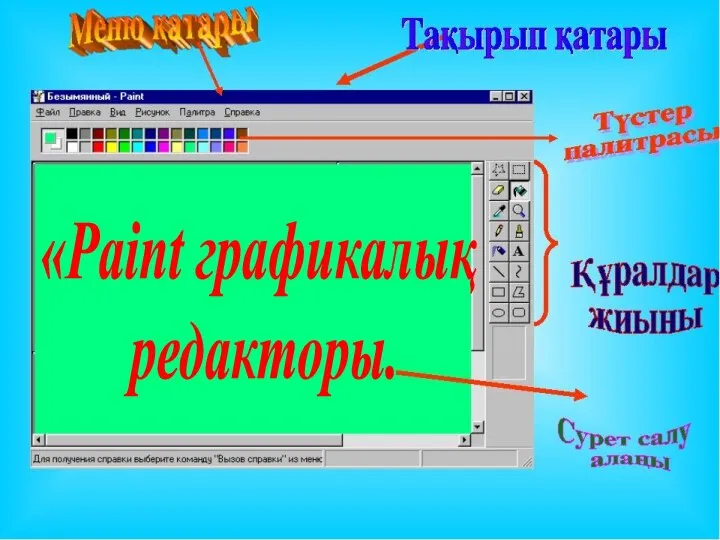

Структурная схема компьютера Взаимодействие устройств компьютера Paint графикалық редакторы

Paint графикалық редакторы Неопубликованные документы

Неопубликованные документы