Владивостокский государственный университет экономики и сервиса Институт информатики, инноваций и бизнес систем Кафедра инфо

Содержание

- 2. Тема 9 Проблемы безопасности протоколов TCP/IP

- 3. Содержание: 1) Методы и инструменты 2) Перехват данных 3) Имперсонация 4) Несанкционированное подключение к сети и

- 4. перехват данных, передаваемых через сеть от одного узла другому; имперсонация (spoofing) (узел злоумышленника выдает себя за

- 5. Для достижения своих целей злоумышленник использует прослушивание (sniffing), сканирование сети и генерацию пакетов. Под генерацией пакетов

- 6. Прослушивание сети Ethernet (а подавляющее большинство локальных сетей используют именно эту технологию) является тривиальной задачей: для

- 7. Злоумышленник, прослушивающий сеть, может быть обнаружен с помощью утилиты AntiSniff, которая выявляет в сети узлы, чьи

- 8. Второй тест основан на предположении, что программа прослушивания на хосте злоумышленника выполняет обратные DNS-преобразования для IP-адресов

- 9. Тесты третьей группы, наиболее универсальные. Тесты основаны на том, что в режиме прослушивания обработка всех кадров

- 10. Сканирование сети имеет своей целью выявление подключенных к сети компьютеров и определение работающих на них сетевых

- 11. Генерация датаграмм или кадров произвольного формата и содержания производится не менее просто, чем прослушивание сети Ethernet.

- 12. Простейшей формой перехвата данных является прослушивание сети. В этом случае злоумышленник может получить массу полезной информации:

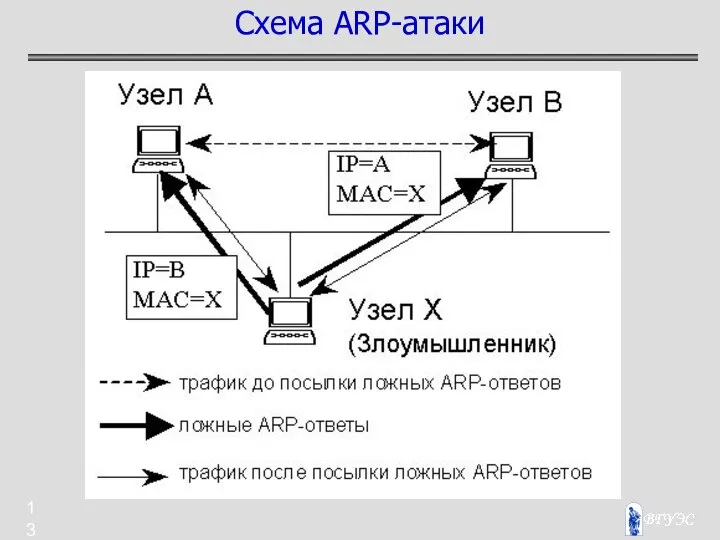

- 13. Схема ARP-атаки

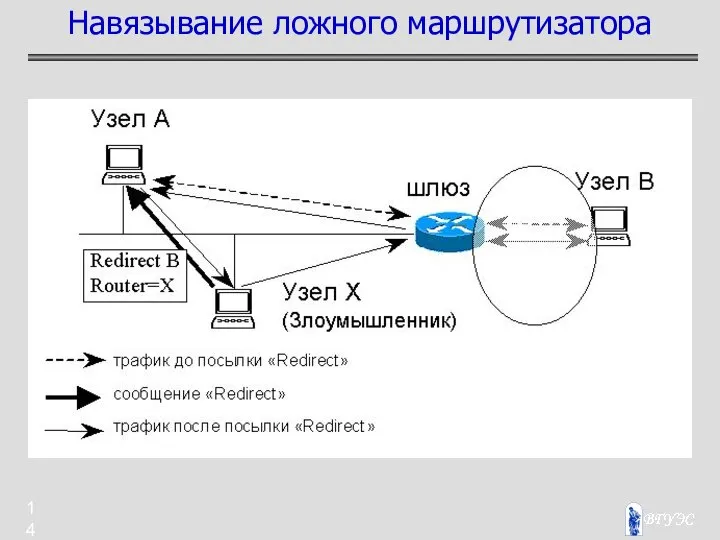

- 14. Навязывание ложного маршрутизатора

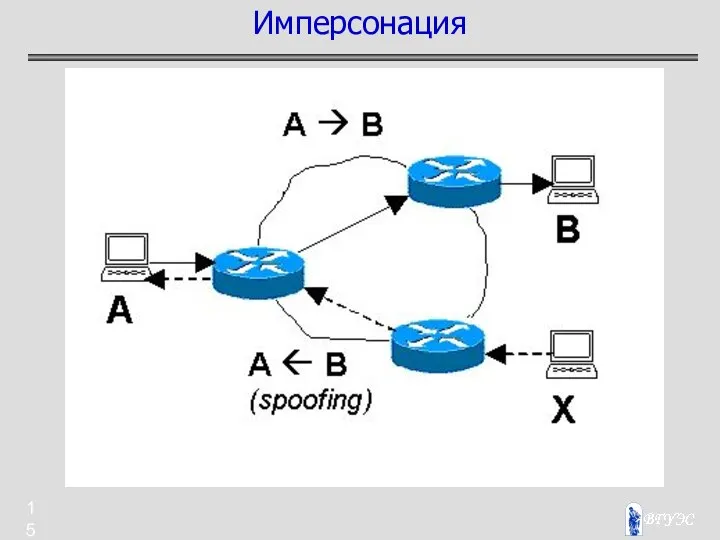

- 15. Имперсонация

- 16. Для незаконного подключения к сети злоумышленник, разумеется, должен иметь физическую возможность такого подключения. В крупных корпоративных

- 17. С целью обеспечения безопасности внутренней (корпоративной) сети на шлюзе могут использоваться фильтры, препятствующие прохождению определенных типов

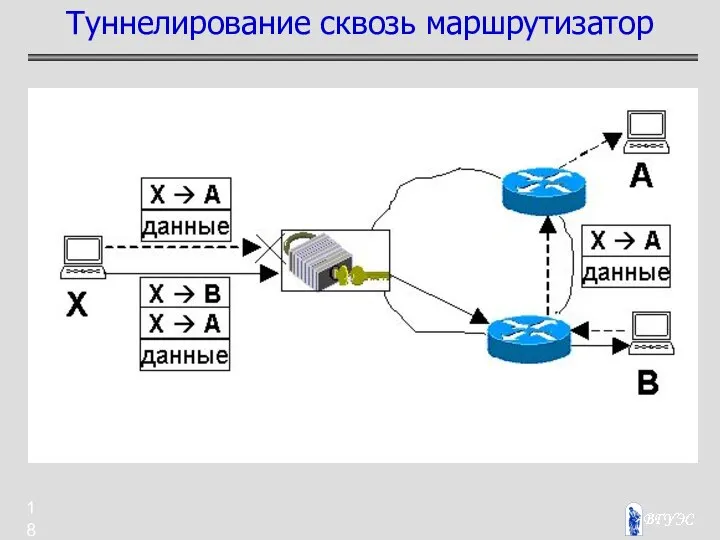

- 18. Туннелирование сквозь маршрутизатор

- 19. Атаки выполняются путем специально организованной посылки злоумышленником подтверждений приема данных (ACK-сегментов). Эти атаки эксплуатируют следующее неявное

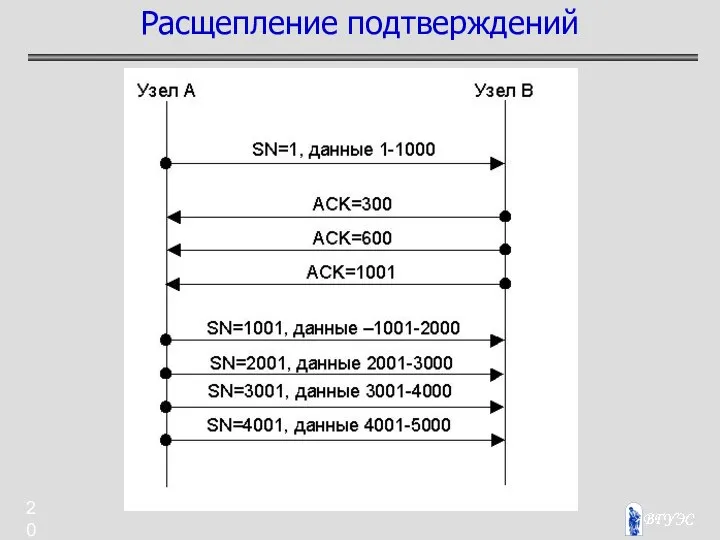

- 20. Расщепление подтверждений

- 21. Ложные дубликаты подтверждений

- 22. Атаки типа «отказ в обслуживании» (DoS, denial of service), по-видимому, являются наиболее распространенными и простыми в

- 23. Атака smurf состоит в генерации шквала ICMP Echo-ответов, направленных на атакуемый узел. Атака SYN flood состоит

- 24. Запретить пропуск датаграмм с широковещательным адресом. Запретить пропуск датаграмм, направленных из внутренней сети в Интернет, но

- 25. Запретить пропуск датаграмм с ICMP-сообщениями между сетью организации и Интернетом, кроме необходимых. На сервере доступа клиентов

- 26. Использование TCP Intercept для защиты от атак SYN flood. Фильтрация TCP-сегментов выполняется в соответствии с политикой

- 27. Использовать аутентификацию сообщений протоколов маршрутизации с помощью алгоритма MD5. Осуществлять фильтрацию маршрутов, объявляемых сетями-клиентами, провайдером или

- 28. Отключить на маршрутизаторе все ненужные сервисы. Ограничить доступ к маршрутизатору консолью или выделенной рабочей станцией администратора,

- 29. Запретить обработку ICMP Echo-запросов, направленных на широковещательный адрес. Запретить обработку ICMP-сообщений Redirect, Address Mask Reply, Router

- 30. Отключить все ненужные сервисы TCP и UDP. Если входящие соединения обслуживаются супердемоном inetd, то использовать оболочки

- 31. Использовать программу типа tcplogd, позволяющую отследить попытки скрытного сканирования. Использовать статическую ARP-таблицу узлов локальной сети. Применять

- 32. Вопросы для самопроверки: Определите проблему качества обслуживания в сетях IP. В чем отличие коммутации от маршрутизации?

- 33. Рекомендуемая литература: Мамаев М.А. Телекоммуникационные технологии (Сети TCP/IP). – Владивосток: Изд-во ВГУЭС, 2004. Леинванд А., Пински

- 35. Скачать презентацию

Кабинет Электронного Взаимодействия

Кабинет Электронного Взаимодействия Поняття робочої групи, домену, користувача й сеансу користувача

Поняття робочої групи, домену, користувача й сеансу користувача Реализация ветвлений в алгоритмах. Структурные операторы (Object Pascal)

Реализация ветвлений в алгоритмах. Структурные операторы (Object Pascal) Текстовая информация

Текстовая информация Планирование жизненного цикла программных средств. (Лекция 1.3)

Планирование жизненного цикла программных средств. (Лекция 1.3) Файловый ввод-вывод данных в Pascalе Средства обработки файлов 11 класс

Файловый ввод-вывод данных в Pascalе Средства обработки файлов 11 класс АСУП / ERP Автоматизированные системы управления предприятием

АСУП / ERP Автоматизированные системы управления предприятием Аттестационная работа. Методическая разработка. Использование стилевого форматирования при создании реферата. (7 класс)

Аттестационная работа. Методическая разработка. Использование стилевого форматирования при создании реферата. (7 класс) История развития цивилизации и основные информационные революции

История развития цивилизации и основные информационные революции Приёмы повышения мотивации на уроках информатики с использованием активных форм

Приёмы повышения мотивации на уроках информатики с использованием активных форм Актуальные утилиты обслуживания жёстких дисков

Актуальные утилиты обслуживания жёстких дисков вероятность РЕШЕНИЕ ЗАДАЧ Орлова Л.В., Малышкина С.Ю.

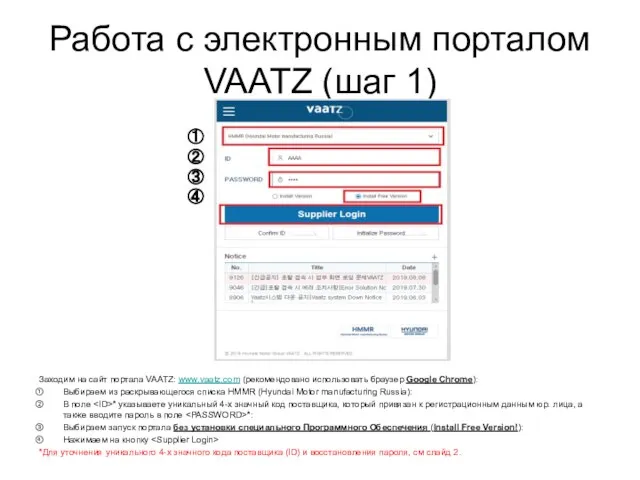

вероятность РЕШЕНИЕ ЗАДАЧ Орлова Л.В., Малышкина С.Ю. Работа с электронным порталом VAATZ (шаг 1)

Работа с электронным порталом VAATZ (шаг 1) Проект Остров Жизни

Проект Остров Жизни Презентация "Web-технологии разработки системы электронного документооборота управления ЗАГС Краснодарского края" - скачать

Презентация "Web-технологии разработки системы электронного документооборота управления ЗАГС Краснодарского края" - скачать  Design and creation of the presentations of lecture material, Scientific reports, etc

Design and creation of the presentations of lecture material, Scientific reports, etc Сбор информации для образовательных учреждений

Сбор информации для образовательных учреждений Понятие информационные систем. История развития баз данных

Понятие информационные систем. История развития баз данных Классификация ЭВМ

Классификация ЭВМ Технические средства телекоммуникационных технологий

Технические средства телекоммуникационных технологий Устройство компьютера. (3-4 класс)

Устройство компьютера. (3-4 класс) Расчет узла доступа и узла агрегации для технологии PON. Фиксированные сети широкополосного доступа

Расчет узла доступа и узла агрегации для технологии PON. Фиксированные сети широкополосного доступа SQL - структурированный язык запросов

SQL - структурированный язык запросов Производство продукции СМИ, направленной на профилактику и предупреждение экстремистских проявлений

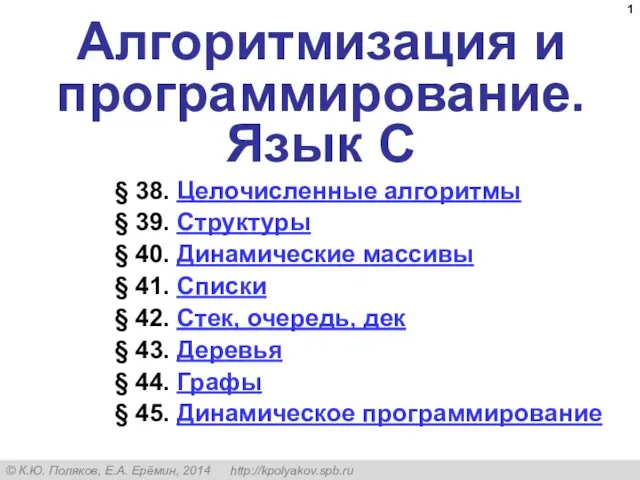

Производство продукции СМИ, направленной на профилактику и предупреждение экстремистских проявлений Алгоритмизация и программирование. Язык C. Целочисленные алгоритмы (§ 38 - § 45)

Алгоритмизация и программирование. Язык C. Целочисленные алгоритмы (§ 38 - § 45) История развития компьютерной техники

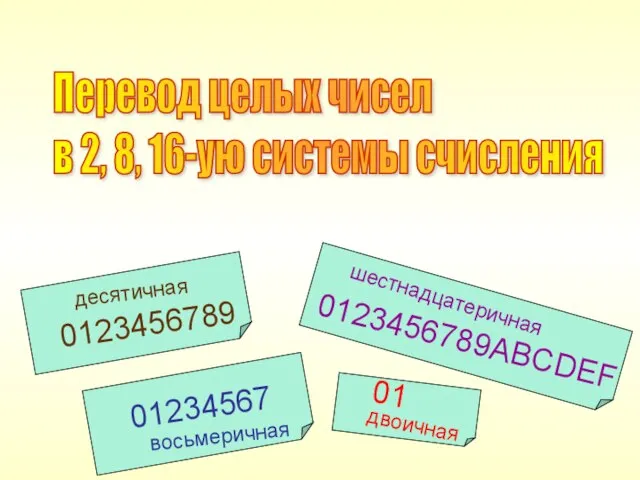

История развития компьютерной техники Презентация по информатике Перевод чисел в 2, 8,16-ую системы счисления

Презентация по информатике Перевод чисел в 2, 8,16-ую системы счисления  Что такое система управления базами данных

Что такое система управления базами данных