Состояние проблемы

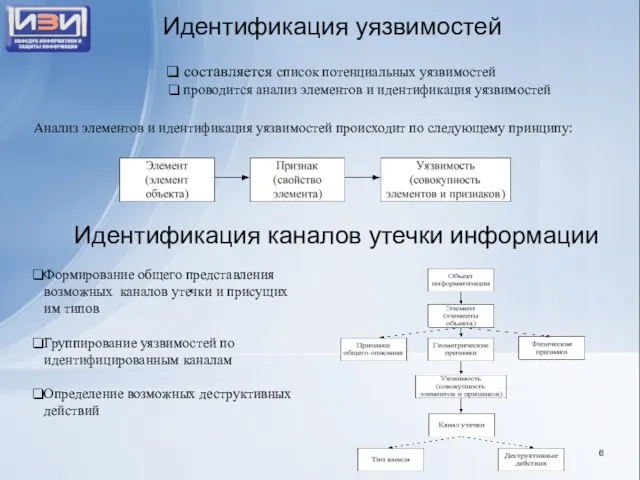

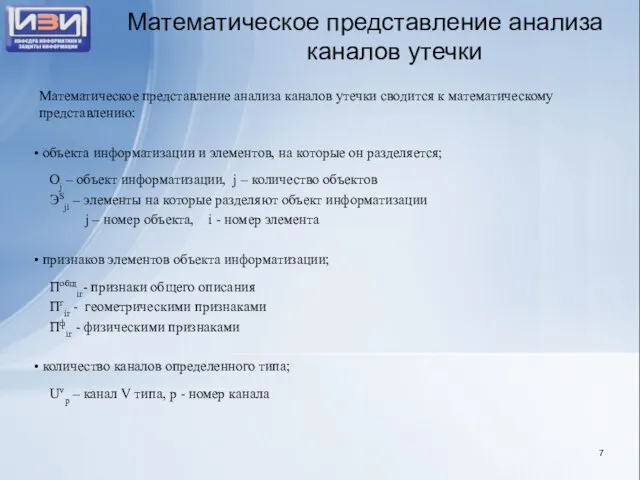

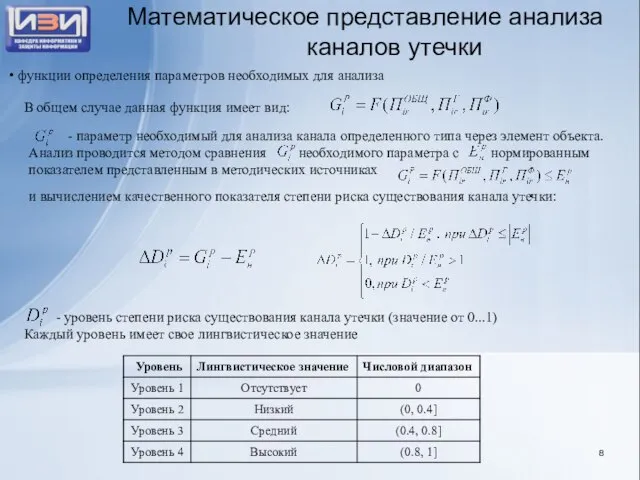

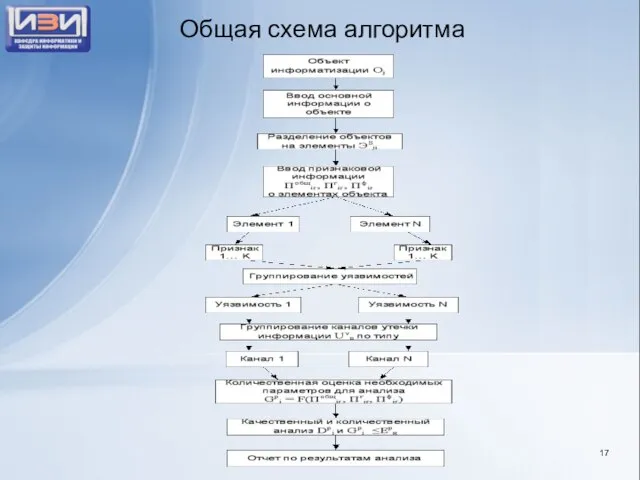

Процесс анализа технической защищенности объекта информатизации является первоочередным этапом

при построении комплексной системы защиты объекта и в общем случае сводится к анализу технических каналов утечки информации.

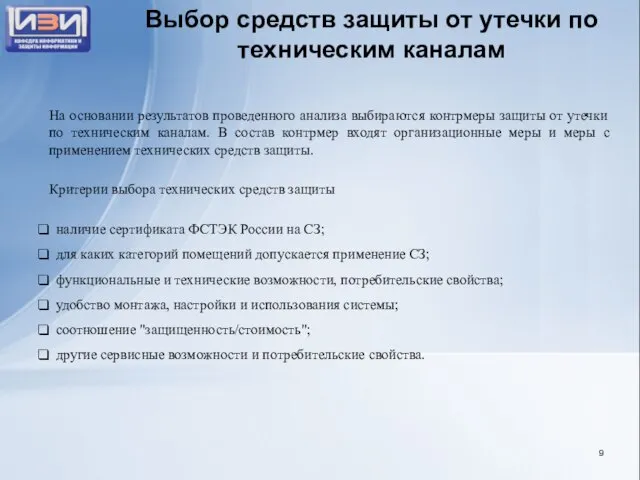

Для осуществления оценки защищенности объектов информатизации используются нормативные документы.

Положение о государственной системе защиты информации в Российской Федерации от технической разведки и от ее утечки по техническим каналам.

Специальные требования и рекомендации по технической защите конфиденциальной информации (СТР-К).

Сборник временных методик оценки защищенности конфиденциальной информации от утечки по техническим каналам.

На сегодняшний день анализ и оценка технической защищенности производится в большинстве случаев с использованием программных и программно-инструментальных средств, что требует значительных материальных затрат на подготовку специалистов и закупку программных и программно-инструментальных средств.

Кроме подходов связанных с использованием программных и программно-инструментальных средств анализ технической защищенности объекта информатизации может осуществляться на основе признаковой оценки.

Разработка таких моделей и методов является актуальной и до конца не разрешенной задачей.

3

Объектом исследования является объект информатизации

Под объектом информатизации понимают совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной технологией, средств обеспечения объекта информатизации, помещений или объектов (зданий, сооружений, технических средств), в которых они установлены, а также помещения и объекты предназначенные для ведения конфиденциальных переговоров.

The algorithm of checkpoints operation at the airports of civil aviation

The algorithm of checkpoints operation at the airports of civil aviation Правосознание. Виды правосознания

Правосознание. Виды правосознания Документационное обеспечение управления и функционирование организации

Документационное обеспечение управления и функционирование организации Судья как субъект нравственно-правового образования и воспитания лиц, присутствующих в зале судебных заседаний

Судья как субъект нравственно-правового образования и воспитания лиц, присутствующих в зале судебных заседаний Актуальная судебная практика по банкротству физических лиц

Актуальная судебная практика по банкротству физических лиц Всероссийские акции в формате Дни единых действий

Всероссийские акции в формате Дни единых действий Этапы договорной работы

Этапы договорной работы Участие граждан в политической жизни

Участие граждан в политической жизни Дистанционная работа. Сложные вопросы и новый порядок оформления

Дистанционная работа. Сложные вопросы и новый порядок оформления Загальні положення криміналістичної техніки

Загальні положення криміналістичної техніки Административно-правовой статус человека и гражданина РФ

Административно-правовой статус человека и гражданина РФ Источники права в государстве Свазиленд

Источники права в государстве Свазиленд Права ребенка в России

Права ребенка в России Криминалистическая тактика. Общие положения

Криминалистическая тактика. Общие положения Субъекты и объекты кадровой политики

Субъекты и объекты кадровой политики Европейская комиссия

Европейская комиссия История Российского флага

История Российского флага Таможенное дело

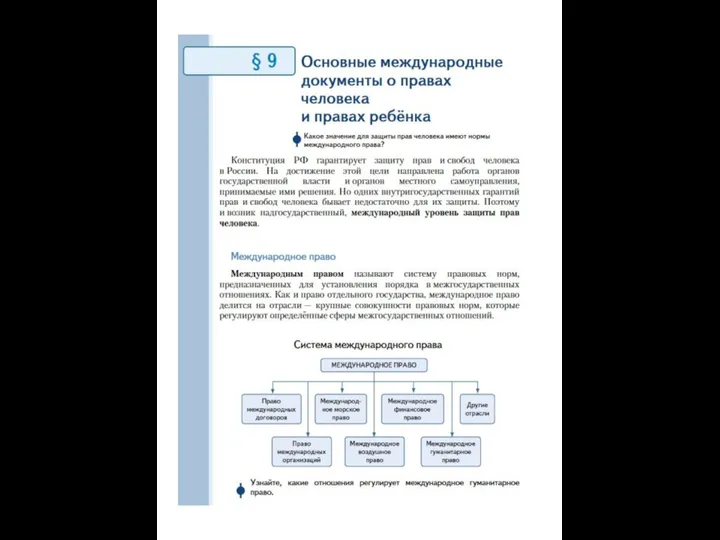

Таможенное дело Основные международные документы о правах человека и правах ребёнка

Основные международные документы о правах человека и правах ребёнка Профессионально-нравственная деформация

Профессионально-нравственная деформация Задачи и общие функции складского учета

Задачи и общие функции складского учета Юридические лица как субъекты права

Юридические лица как субъекты права Вступившие в законную силу приговоры, определения и постановления суда

Вступившие в законную силу приговоры, определения и постановления суда Государственный контроль и его виды

Государственный контроль и его виды Таможенная процедура таможенного транзита

Таможенная процедура таможенного транзита Заключение и показания эксперта

Заключение и показания эксперта Система государственного управление в Германии

Система государственного управление в Германии Трудовое право для работника

Трудовое право для работника