Содержание

- 2. 2) запуск соответствующего комплекта программ (операционных средств, драйверов и т.п.); 3) осуществление (организация) считывания в па-

- 3. Категории методов защиты от НСД: - организационные ( мероприятия и регламентирую-щие инструкции); - технологические (программно-аппаратные сред-ства

- 4. Безопасность (стойкость) системы идентификации и аутентификации это степень обеспечиваемых ею гарантий того, что злоумышленник не способен

- 5. Если в процедуре аутентификации участвуют только две стороны, то это непосредственная аутентификация (direct password authentication). Если

- 6. Общие подходы к построению парольных систем. Наиболее распространенные методы аутентифика-ции основаны на применении многоразовых и одно-разовых

- 7. Без непосредственной передачи информа-ции о пароле проверяющей стороне (zero- knowledge); С использованием пароля для получения криптографического

- 8. Пароль пользователя – некоторое секретное кол-во информации известное только пользователю и парольной системе, которое может быть

- 9. База данных пользователей парольной системы содержит учетные записи всех пользователей данной парольной системы. Под парольной системой

- 10. Основными компонентами парольной системы являются: - интерфейс пользователя; - интерфейс администратора; - модуль сопряжения с другими

- 11. Поэтому парольная система становиться одним из первых объектов атаки при вторжении злоумышленника в защищенную систему. Перечислим

- 12. Перехват переданной по сети информации о пароле Хранение пароля в доступном месте 2. Вмешательство в функционирование

- 13. Некоторые из перечисленных типов угроз связанны с наличием так называемого человеческого фактора, проявляющегося в том, что

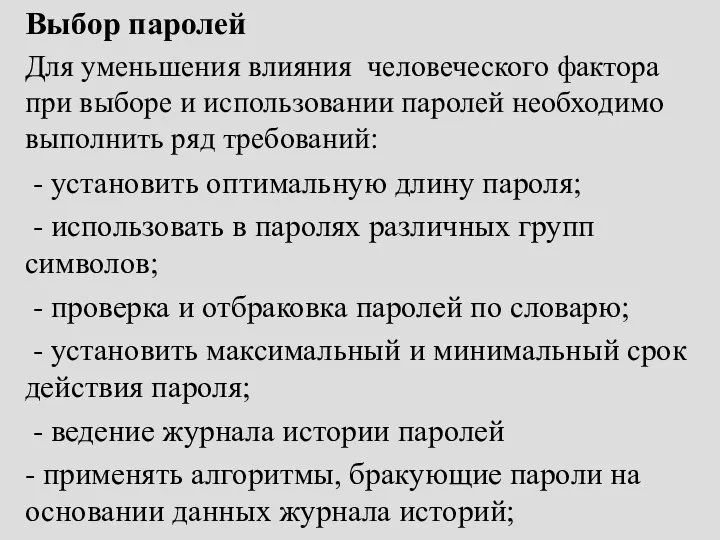

- 14. Выбор паролей Для уменьшения влияния человеческого фактора при выборе и использовании паролей необходимо выполнить ряд требований:

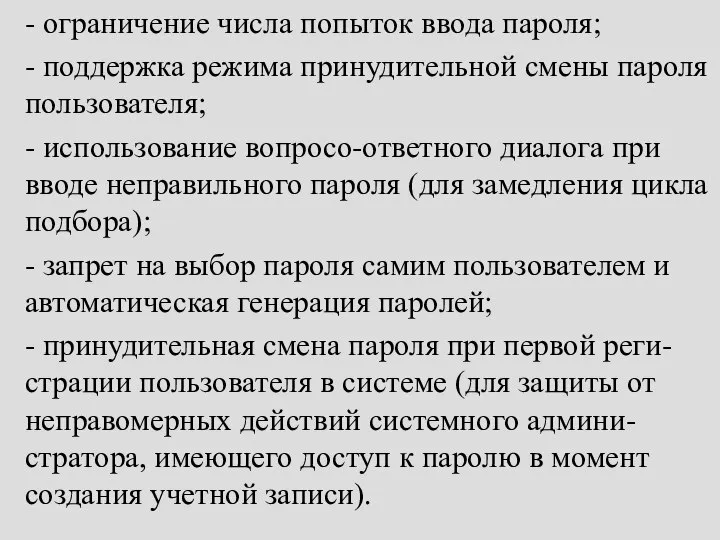

- 15. - ограничение числа попыток ввода пароля; - поддержка режима принудительной смены пароля пользователя; - использование вопросо-ответного

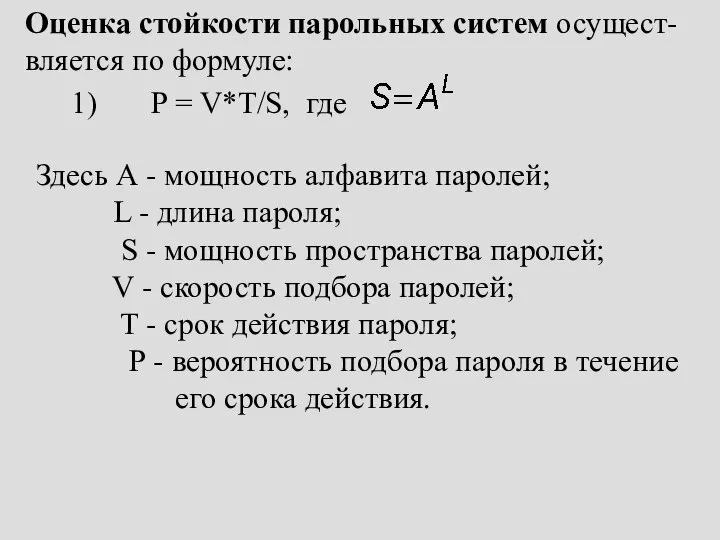

- 16. Оценка стойкости парольных систем осущест-вляется по формуле: 1) P = V*T/S, где Здесь А - мощность

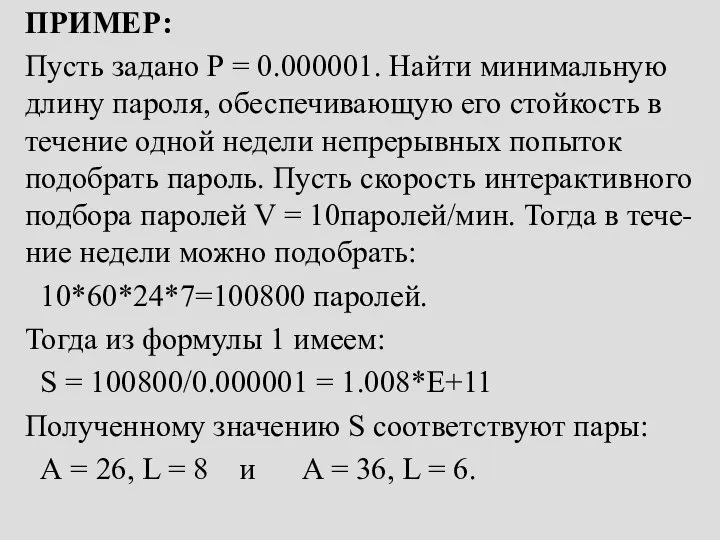

- 17. ПРИМЕР: Пусть задано Р = 0.000001. Найти минимальную длину пароля, обеспечивающую его стойкость в течение одной

- 18. Хранение паролей Важным аспектом стойкости парольной системы, является способ хранения паролей в базе данных учетных записей.

- 19. При выборе алгоритма хеширования необходимо: - гарантировать несовпадение значений сверток, полученных на основе различных паролей поль-зователей;

- 20. 2) ключ генерируется программно и хранится на внешнем носителе с которого считывается при каждом запуске; 3)

- 21. Передача пароля по сети. Если передаваемая по сети в процессе аутентифика-ции информация не защищена надлежащим образом,

- 22. Способы передачи паролей по сети : 1) в открытом виде; (TELNET, FTP и других) 2) зашифрованными;

- 23. - перехват и повторное использование инфор-мации; - перехват и восстановление паролей; - модификация информации с целью

- 24. Общая схема процедуры аутентификации с ну-левым разглашением состоит из последовате- льности информационных обменов (итераций) между двумя

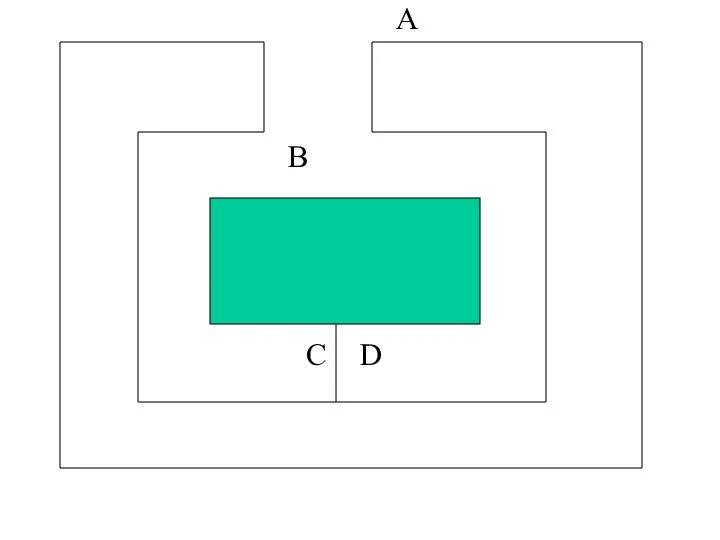

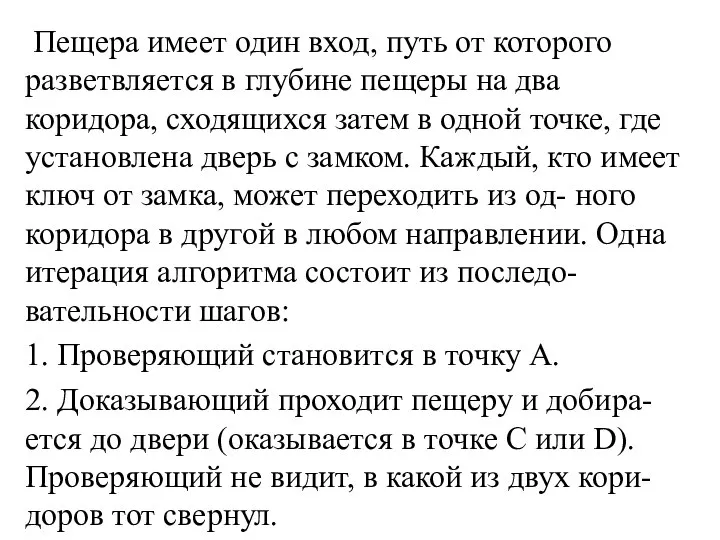

- 25. А В С D

- 26. Пещера имеет один вход, путь от которого разветвляется в глубине пещеры на два коридора, сходящихся затем

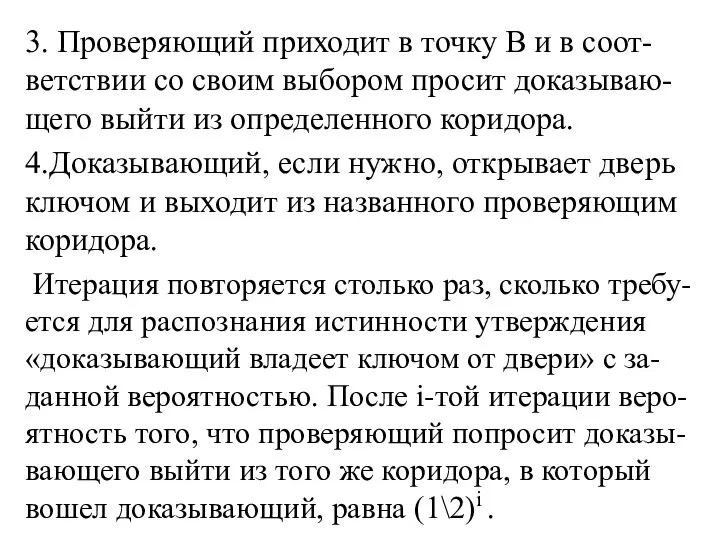

- 27. 3. Проверяющий приходит в точку В и в соот- ветствии со своим выбором просит доказываю- щего

- 28. Еще один способ повышения стойкости пароль-ных систем в сети - применение одноразовых (one-time) паролей. Общий подход

- 29. Криптографические методы защиты К средствам криптографической защиты ин- формации (СКЗИ) относятся аппаратные, прог-раммно-аппаратные и программные средства,

- 30. - выработки информации, используемой для идентификации и аутентификации субъектов, пользователей и устройств; - выработки информации, используемой

- 31. Особенности криптографического преобразования : - в СКЗИ реализован некоторый алгоритм преобра-зования информации (шифрование, элек. подп….); -

- 32. Т.о, роль СКЗИ в защищенной АС - преобразование объектов. В каждом конкрет- ном случае указанное преобразование

- 33. - процедура простановки цифровой подписи использует как входные параметры объект - сообщение и объект - секретный

- 34. Важными являются следующие моменты: - СКЗИ обменивается информацией с внешней средой: а именно в нее вводятся

- 35. - СКЗИ хранится на материальном носителе (в случае программной реализации) и может быть при хранении преднамеренно

- 36. Способы и особенности реализации криптографических подсистем. Возможны два подхода к процессу криптогра-фической защиты (в основном к

- 37. Предварительное шифрование состоит в зашифровании файла некой программой (субъектом), а затем в расшифровании тем же или

- 38. Принципиальные недостатки метода предварительного шифрования: -необходимость дополнительного ресурса для работы с зашифрованным объектом (дискового пространства -

- 39. Динамическое шифрование. Сущность: Происходит зашифрование всего файла (анало-гично предварительному шифрованию). Затем с использованием специальных механизмов, обеспечивающих

- 40. Данный подход позволяет максимально экономично использовать вычислительные ресурсы АС, поскольку расшифровывается только та часть объекта, которая

- 41. Динамическое шифрование файлов необходимо рассматривать в контексте защиты группового массива файлов - каталога или логического диска.

- 42. Поскольку работа с файлами происходит через функции установленной на рабочей станции ОС, сетевое программное обеспечение модифицирует

- 43. Функции работы с файлами встраиваются в цепочку обработки файловых операций. Необходимо заметить, что модули 1-4 физически

- 44. Детализируемый перечень обрабатываемых криптомодулем основных функций работы с файлами: - создание файла; - открытие файла; -

- 45. рабочего места, не имеющего ключа расшифрования; 2)перехват информации в канале связи «рабочая станция-сервер». Первое действие блокируется,

- 46. зашифрование уже закончено или расшифрование еще не произведено. Можно показать, что метод динамического шифрования при условии

- 47. Проходит на уровнях

- 53. Скачать презентацию

Ввод и редактирование алгоритмов в среде конструктора алгоритмом

Ввод и редактирование алгоритмов в среде конструктора алгоритмом Алгоритм. Свойства. Способы записи. Линейные алгоритмы

Алгоритм. Свойства. Способы записи. Линейные алгоритмы Язык современной Интернет - субкультуры Автор работы Сякова Александра МОУ гимназия №7 г. Чехов Руководитель Антоно

Язык современной Интернет - субкультуры Автор работы Сякова Александра МОУ гимназия №7 г. Чехов Руководитель Антоно Таблицы в текстовом документе

Таблицы в текстовом документе Троянские программы и защита от них

Троянские программы и защита от них  Разработка визуальных объектов в средствах массовой информации

Разработка визуальных объектов в средствах массовой информации Tuesday, November 4, 2014

Tuesday, November 4, 2014 Инфраструктура открытых ключей

Инфраструктура открытых ключей Локальные сети

Локальные сети Встроенные функции Oracle. СУБД. (Лекция 2)

Встроенные функции Oracle. СУБД. (Лекция 2) Администрирование информационных систем Серверы имен. DNS, WINS

Администрирование информационных систем Серверы имен. DNS, WINS  Начальная настройка программы. Тема 1

Начальная настройка программы. Тема 1 Определение понятия

Определение понятия Дополненная реальность в образовательных программах

Дополненная реальность в образовательных программах Виды и свойства информации

Виды и свойства информации Точки доступа Wi-Fi

Точки доступа Wi-Fi Электронная почта, телеконференции, обмен файлами

Электронная почта, телеконференции, обмен файлами ИТ документационного обеспечения управленческой деятельности

ИТ документационного обеспечения управленческой деятельности Всемирная компьютерная сеть интернет. Коммуникационные технологии

Всемирная компьютерная сеть интернет. Коммуникационные технологии Інформаційна безпека

Інформаційна безпека Информационные хранилища

Информационные хранилища Клавиатура, 8 класс

Клавиатура, 8 класс Исторические шифры

Исторические шифры Информационные системы

Информационные системы Графики и диаграммы

Графики и диаграммы 3D-модель Т-34

3D-модель Т-34 Создание приложений Windows. Программирование в среде Delphi с использованием библиотеки VCL (Глава 8)

Создание приложений Windows. Программирование в среде Delphi с использованием библиотеки VCL (Глава 8) Системы автоматизированного проектирования (САПР)

Системы автоматизированного проектирования (САПР)