Безопасность прикладных программ

Разумеется, безопасность Windows зависит не только от самой ОС,

но и от программ, которыми вы пользуетесь. Никакая защита Windows не поможет, если, к примеру, через уязвимость в Internet Explorer можно закачать себе троян или несанкционированно выполнить вредоносный код.

Не пользуйтесь Интернетом под аккаунтом Администратора - лучше создайте для этих целей отдельную учетную запись с правами обычного пользователя, чтобы попытки проникнуть на ваш компьютер через уязвимости браузеров или других интернет-утилит не принесли злоумышленнику успеха.

По возможности пользуйтесь только последними версиями программ, с которыми вы работаете, следите за обновлениями этих программ, устанавливайте все патчи, хотфиксы (hotfixes) и заплатки для Windows, Internet Explorer и других программ, чтобы оперативно устранять возникающие уязвимости.

Пользуйтесь антивирусом, периодически скачивайте антивирусные базы, не запускайте скачанные из Интернета программы без проверки на вирусы и трояны, не запускайте файлы, полученные по почте, если только они не получены из очень надежного источника, файлы же от подозрительных отправителей вообще удаляйте сразу.

Настройте службы на вашем компьютере таким образом, чтобы работали только те сервисы, которые необходимы именно вам, в частности, желательно запретить удаленное управление реестром, остановив одноименную службу.

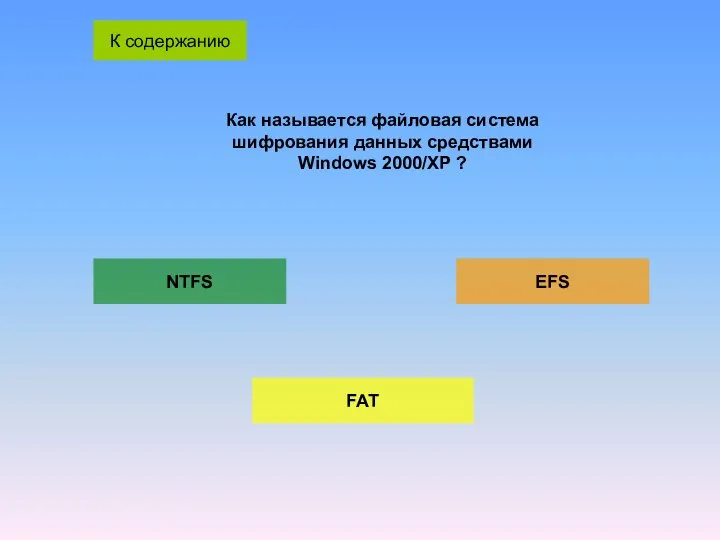

Пользуйтесь возможностями шифрования данных средствами Windows 2000/XP с помощью EFS (Encrypting File System).

Дальше

Назад

К содержанию

Установка СУБД Cache

Установка СУБД Cache Компьютерный набор. Тема 3

Компьютерный набор. Тема 3 Урок 12. Основи веб-дизайну

Урок 12. Основи веб-дизайну Оценка количественных параметров текстовых документов

Оценка количественных параметров текстовых документов Представление информации. Информация и информационные процессы

Представление информации. Информация и информационные процессы Основы логики

Основы логики  Ақпаратты сақтау заңдары

Ақпаратты сақтау заңдары Социальная практика. Программист

Социальная практика. Программист Список (list)

Список (list) Презентация по информатике Информация и знания

Презентация по информатике Информация и знания  Символьные и строковые величины

Символьные и строковые величины Сетевой компонент Openstack Neutron

Сетевой компонент Openstack Neutron Корпоративная версия Бизнес-мессенджер JivoSite

Корпоративная версия Бизнес-мессенджер JivoSite Циклы в Паскале. Лабораторная работа

Циклы в Паскале. Лабораторная работа Разработка информационной системы учета заявок на оповещение и информирование населения в Ярославской области

Разработка информационной системы учета заявок на оповещение и информирование населения в Ярославской области Создание других объектов схемы

Создание других объектов схемы Адресация в интернете ip адреса. Домены. Сервера имен. Соответствие доменной структуры файловой структуре на сервере. (Урок 2)

Адресация в интернете ip адреса. Домены. Сервера имен. Соответствие доменной структуры файловой структуре на сервере. (Урок 2) Облачные технологии в образовании

Облачные технологии в образовании Программирование на языке Java. Тема 15. Циклы с известным числом шагов

Программирование на языке Java. Тема 15. Циклы с известным числом шагов Системы счисления «Если не знаешь как, значит ты ничего не знаешь»

Системы счисления «Если не знаешь как, значит ты ничего не знаешь» Кружок «Компьюша» для детей 7-10 лет

Кружок «Компьюша» для детей 7-10 лет Цифровые платформы на примере ПАО Ростелеком

Цифровые платформы на примере ПАО Ростелеком Управление системами

Управление системами Искусство и развлечение. Группа “IsaacTeam”, оформление для групп Вконтакте, Youtube и Twitch

Искусство и развлечение. Группа “IsaacTeam”, оформление для групп Вконтакте, Youtube и Twitch Текстовая информация и компьютер

Текстовая информация и компьютер Роль цифровых технологий в сохранении памятников историко-культурного наследия

Роль цифровых технологий в сохранении памятников историко-культурного наследия Ребятам о зверятах загадки

Ребятам о зверятах загадки Электронные архивы

Электронные архивы